В начале мая компания Google представила восемь новых доменов верхнего уровня (TLD), которые можно приобрести для размещения сайтов или email-адресов: .dad, .esq, .prof, .phd, .nexus, .foo, а также домены .zip и .mov. Последние вызвали споры среди ИБ-специалистов, так как многие сочли их слишком опасными.

ZIP и MOV

Хотя домены ZIP и MOV существуют с 2014 года, только теперь они стали доступны для свободной регистрации, то есть теперь любой может приобрести домен вида xakep.zip. Специалисты считают это опасным, ведь эти домены аналогичны одноименным расширениям файлов. В итоге файлы, которые часто упоминаются в сети (в сообщениях на форумах и прочих онлайн-дискуссиях), будут автоматически преобразовываться в URL-адреса.

Издание Bleeping Computer, изучившее разделившиеся мнения экспертов, объясняет, что люди очень часто публикуют в сети различные инструкции, содержащие имена файлов с расширениями .zip и .mov. С появлением новых TLD, некоторые платформы для обмена сообщениями и социальные сети начнут автоматически преобразовывать имена файлов с расширениями .zip и .mov в URL-адреса.

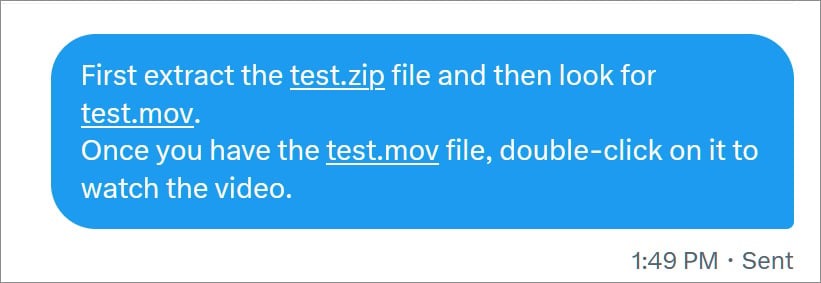

Например, если отправить кому-нибудь в Twitter инструкции по открытию файла ZIP или упомянуть в сообщении файл MOV, безобидные имена файлов преобразуются в URL-адреса, как показано на скриншоте ниже.

Когда люди видят в инструкции или сообщении такой URL-адрес, они предполагают, что его можно использовать для загрузки связанного файла, и могут кликнуть по ссылке. Если же такой домен .zip принадлежит злоумышленникам, человек по ошибке попадет на вредоносный сайт, может стать жертвой фишеров или загрузить вредоносное ПО, полагая, что URL безопасен, поскольку получен из надежного источника.

Конечно, маловероятно, что хакеры зарегистрируют тысячи доменов, чтобы атаковать всего нескольких жертв, однако для компрометации сети компании может быть достаточно всего одного сотрудника, по ошибке установившего малварь.

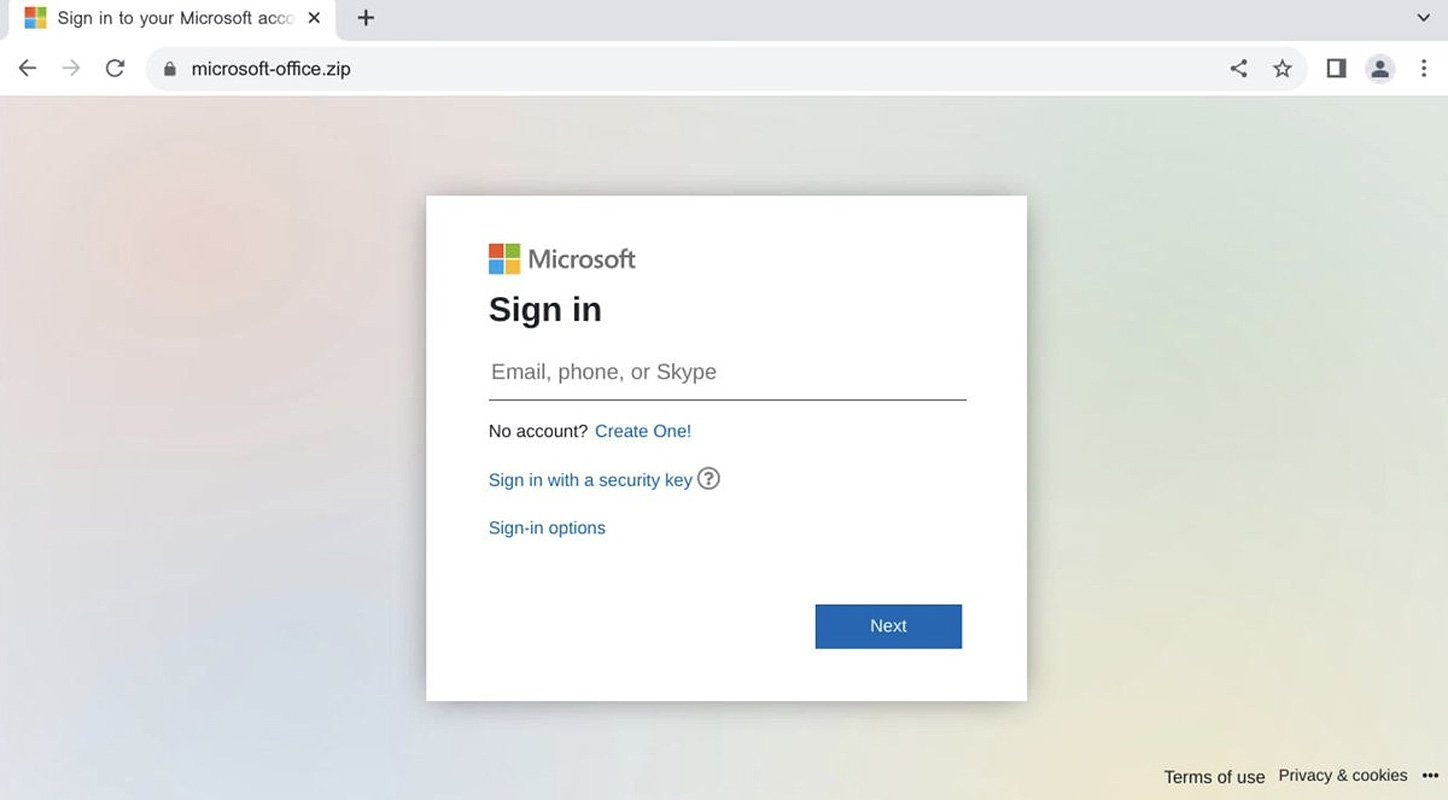

Причем подобные атаки, к сожалению, уже не являются теоретическим: компании Silent Push Labs уже обнаружила фишинговую страницу на microsoft-office[.]zip, пытающуюся похищать учетные данные для аккаунтов Microsoft.

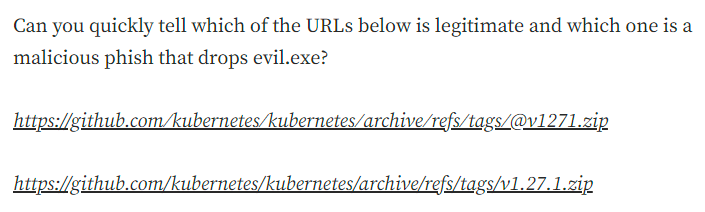

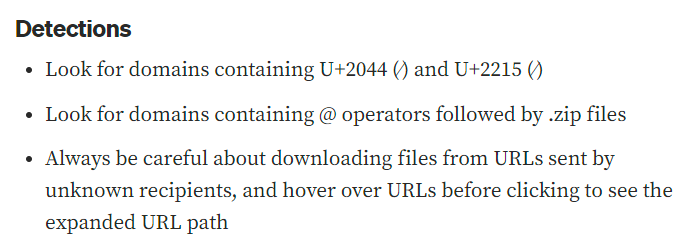

Уже экспериментируют с новыми доменами и ИБ-эксперты. К примеру, Бобби Раух (Bobby Rauch) опубликовал детальное исследование, посвященное разработке убедительных фишинговых ссылок с использованием символов Unicode и разделителя @ в URL-адресах.

Его исследование показывает, что злоумышленники могут с легкостью создавать фишинговые адреса, которые, например, выглядят как обычные URL для загрузки файлов с GitHub, а на самом деле перенаправляют жертву на сайт v1.27.1[.]zip.

Реакция

В итоге новые домены вызвали жаркие споры среди разработчиков, ИБ-специалистов и админов, тогда как одни считают, что опасения не оправданы, а другие уверены, что домены ZIP и MOV создают новые ненужные риски.

Кроме того, люди начали массово регистрировать домены .zip, связанные с именами распространенных ZIP-архивов, включая: update.zip, financialstatement.zip, setup.zip, attachment.zip, officeupdate.zip и backup.zip. Некоторые из них используются для отображения информации о рисках зоны ZIP, другие содержат рикроллы, мемы и прочую безобидную информацию.

Но пока одни шутят, другие решили бороться с новыми доменами всерьез. Так, опенсорс-разработчик Мэтт Холт (Matt Holt) потребовал, чтобы TLD ZIP удалили из Public Suffix List Mozilla (списка всех общедоступных доменов верхнего уровня, которые должны быть включены в приложения и браузеры).

Однако сопровождающие PSL объясняют, что хотя с этими доменами и сопряжены определенные риски, они по-прежнему действительны и не должны удаляться из PSL, поскольку это может навредить работе легитимных сайтов.

«Удаление существующих TLD из PSL по этой причине было бы неправильным. Этот список используется по разным причинам, и даже если эти записи плохи для одного очень специфического случая использования, они по-прежнему необходимы для (почти) всех остальных», — поясняет инженер Феликс Фонтейн (Felix Fontein).

«Это законные TLD в ICP3. Так не пойдет, — пишет специалист по сопровождению PSL Джотан Фрейкс (Jothan Frakes). — На самом деле, высказанные опасения скорее являются вопиющим примером отсутствия связи между разработчиками, ИБ-сообществом и управлением доменными именами, где все выиграли бы от более активного участия в ICANN».

Одновременно с этим другие эксперты и разработчики считают, что опасения по поводу новых доменов преувеличены. Например, известный ИБ-специалист и создатель агрегатора утечек Have I Been Pwned Трой Хант (Tory Hunt) подробно объясняет у себя в Twitter, что домены ZIP и MOV не создают никаких новых рисков, которых не существовало ранее.

Хант сравнивает пример из статьи Рауха с другим примером, предлагая читателям определить, какие из приведенных ссылок принадлежат блогу Google. При этом отмечается, что большинство людей понятия не имеют, что выглядящий допустимо URL-адрес совершенно неверен.

Также Хант напоминает об использовании омоглифов и Unicode и прочих старых проблемах, которые давно заставляют пользователей внимательно изучать URL-адреса.

«Проблема заключается в том, что [в исследовании Рауха] утверждается, будто новые TLD могут ввести людей в заблуждение при внимательном рассмотрении. Какую новую, несуществующую проблему это создает? — пишет Хант. — Первые две рекомендации [Рауха] для обнаружения вредоносных доменов явно предназначены для профессионалов в области информационной безопасности («Эй, мам, всегда проверяй наличие U+2044 и U+2215 в URL-адресах» — это не сработает), а последняя рекомендация — это вообще совет, который можно давать независимо от новых TLD».

В итоге Хант резюмирует, что люди в принципе плохо разбираются в URL-адресах (и прикладывает ссылку на свою старую статью на эту тему), это далеко не новая проблема, и появление новых доменов вряд ли что-то серьезно изменит.

Похожей точки зрения придерживаются и специалисты Google, за комментарием к которым обратились журналисты. В компании заявили, что риск путаницы между именами файлов и доменами не нов, и существуют смягчающие меры для защиты пользователей.

«Риск путаницы между доменными именами и именами файлов не нов. Например, продукты 3M Command используют доменное имя command.com, которое также является важной программой в MS DOS и ранних версиях Windows. Приложения имеют средства защиты от этого (например, Google Safe Browsing), и эти защитные средства будут действовать и для TLD, подобных .zip, — объясняют в Google. — В то же время новые пространства имен предоставляют расширенные возможности для именования, такие как community.zip и url.zip. Google серьезно относится к фишингу и вредоносным программам, и в Google Registry есть механизмы приостановки или удаления вредоносных доменов для всех наших TLD , включая .zip. Мы будем продолжать следить за использованием .zip и других TLD, и в случае появления новых угроз, примем соответствующие меры для защиты пользователей».