Исследователи из Университета Флориды и Техасского технологического университета продемонстрировали атаку GAZEploit, которая отслеживает взгляд пользователя Apple Vision Pro и может определить, что именно человек набирает на виртуальной клавиатуре.

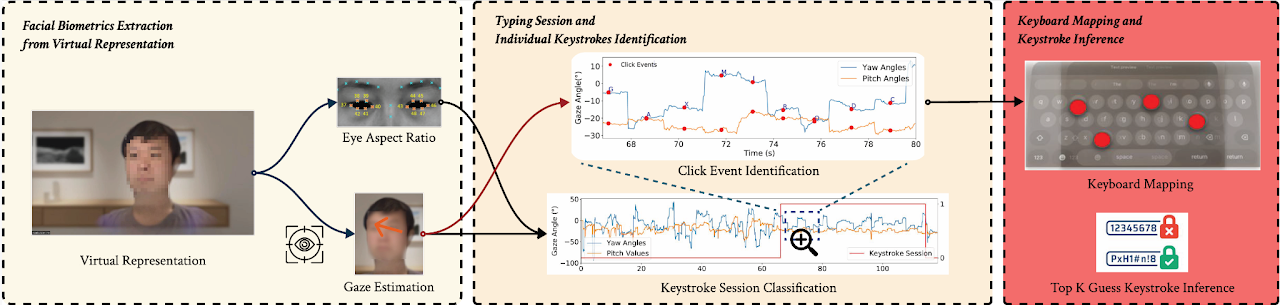

«Новая атака может извлечь биометрические данные, связанные с глазами, из изображения аватара пользователя, чтобы восстановить текст, который тот набирает взглядом», — объясняют исследователи.

Дело в том, что ввод данных на виртуальной клавиатуре Apple Vision Pro может осуществляться из режима аватара (Persona), который используется для видеозвонков, онлайн-встреч и так далее. И исследователи выяснили, что можно проанализировать движения глаз виртуального аватара, чтобы определить, что человек в VR-гарнитуре Vision Pro набирает на своей виртуальной клавиатуре.

В результате злоумышленник мог анализировать виртуальные аватары жертв и с их помощью удаленно перехватывать нажатия клавиш.

Атака GAZEploit осуществлялась с помощью модели, натренированной на данных, собранных от 30 человек: Persona, EAR (eye aspect ratio) и отслеживание направления взгляда, чтобы отличать сессии набора текста от других видов деятельности, связанных с VR (например, просмотра фильмов или игр).

Затем направление взгляда на виртуальной клавиатуре сопоставлялось с конкретными клавишами, чтобы определить потенциальные нажатия (причем учитывалось и расположение клавиатуры в виртуальном пространстве).

«Удаленно захватив и проанализировав видео с виртуальным аватаром, злоумышленник мог восстановить нажатые клавиши. Примечательно, что атака GAZEploit — это первая известная атака, которая использует информацию о взгляде для удаленного перехвата нажатий клавиш», — говорят эксперты.

В итоге атака GAZEploit получила идентификатор CVE-2024-40865, и соответствующая уязвимость была исправлена разработчиками Apple в visionOS версии 1.3, выпущенной в июле 2024 года. Так, теперь работа Persona приостанавливается, если активна виртуальная клавиатура.