Специалисты обнаружили уязвимость, которая позволяла захватывать чужие учетные записи в сервисе Starlink компании Subaru. В итоге злоумышленники могли отслеживать, контролировать и взламывать автомобили в США, Канаде и Японии, зная, к примеру, только их номерной знак.

О проблеме, обнаруженной еще в ноябре 2024 года, рассказали известный ИБ-эксперт и багхантер Сэм Карри (Sam Curry), а также независимый исследователь Шубхам Шах (Shubham Shah).

Все началось с того, что около года назад Карри приобрел своей матери автомобиль Subaru Impreza 2023 года выпуска и, конечно, попытался его взломать.

Дело в том, что Карри давно изучает уязвимости современных авто. К примеру, в 2022 году он и его коллеги рассказывали о проблемах мобильных приложений Hyundai и Genesis, а также уязвимостях в платформе для «умных» авто SiriusXM (используется в автомобилях Acura, BMW, Honda, Infiniti, Jaguar, Land Rover, Lexus, Nissan, Subaru и Toyota), которые позволяли удаленно разблокировать авто, запустить двигатель и выполнить другие действия.

В 2023 году специалист писал о багах в цифровых автомобильных номерах, работающих на электронных чернилах (e-ink). А осенью 2024 года поведал о проблемах дилерского портала Kia, которые позволяли удаленно управлять ключевыми функциями автомобилей, а для реализации атаки нужно было знать только номерной знак жертвы.

На этот раз исследователи обнаружили уязвимости в веб-портале Subaru, которые в итоге позволяли удаленно открыть чужой автомобиль, посигналить и включить зажигание, переназначив управление этими функциями на любой телефон или компьютер.

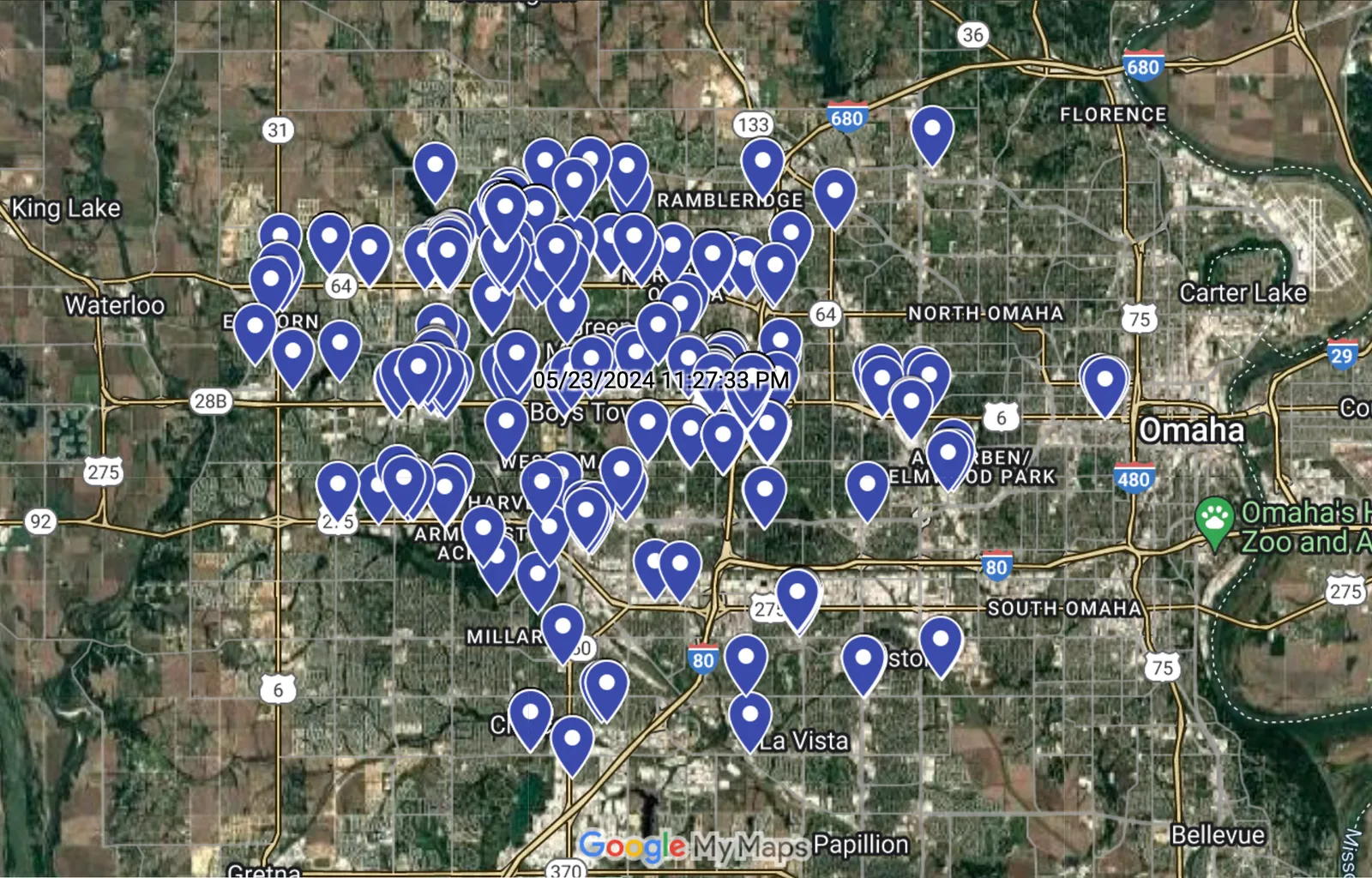

Однако больше всего Карри удивил и обеспокоил тот факт, что проблемы позволяли отслеживать местоположение автомобиля его матери (и других Subaru). Причем данные о местоположении были доступны не только на текущий момент времени, но также содержали историю перемещений за весь год, пока женщина владела автомобилем. По словам Карри, карта оказалась настолько точной и подробной, что он видел, когда его мать ездила к врачу, навещала друзей, и на каком именно парковочном месте она оставляла машину, когда шла в церковь.

«Вы можете узнать историю местоположений автомобиля как минимум за год, причем машина отслеживается очень точно, иногда несколько раз в день, — рассказывает Карри. — Существует миллион сценариев, в которых это можно использовать против человека, будь то измена жене, сделанный аборт, участие в какой-либо политической группе и так далее».

Карри и Шах сообщают, что аналогичным образом можно было отследить миллионы других автомобилей Subaru, оснащенных цифровыми функциями Starlink. Корень проблемы заключался в уязвимостях, обнаруженных на сайте SubaruCS.com, предназначенном для сотрудников компании.

Изучив этот сайт, эксперты обнаружили, что могут сбросить пароль любого сотрудника, просто подобрав email-адрес. При этом запрашивались ответы на контрольные вопросы, однако ответы проверялись с помощью кода, который выполнялся локально в браузере пользователя, а не на сервере, что позволяло легко обойти защиту.

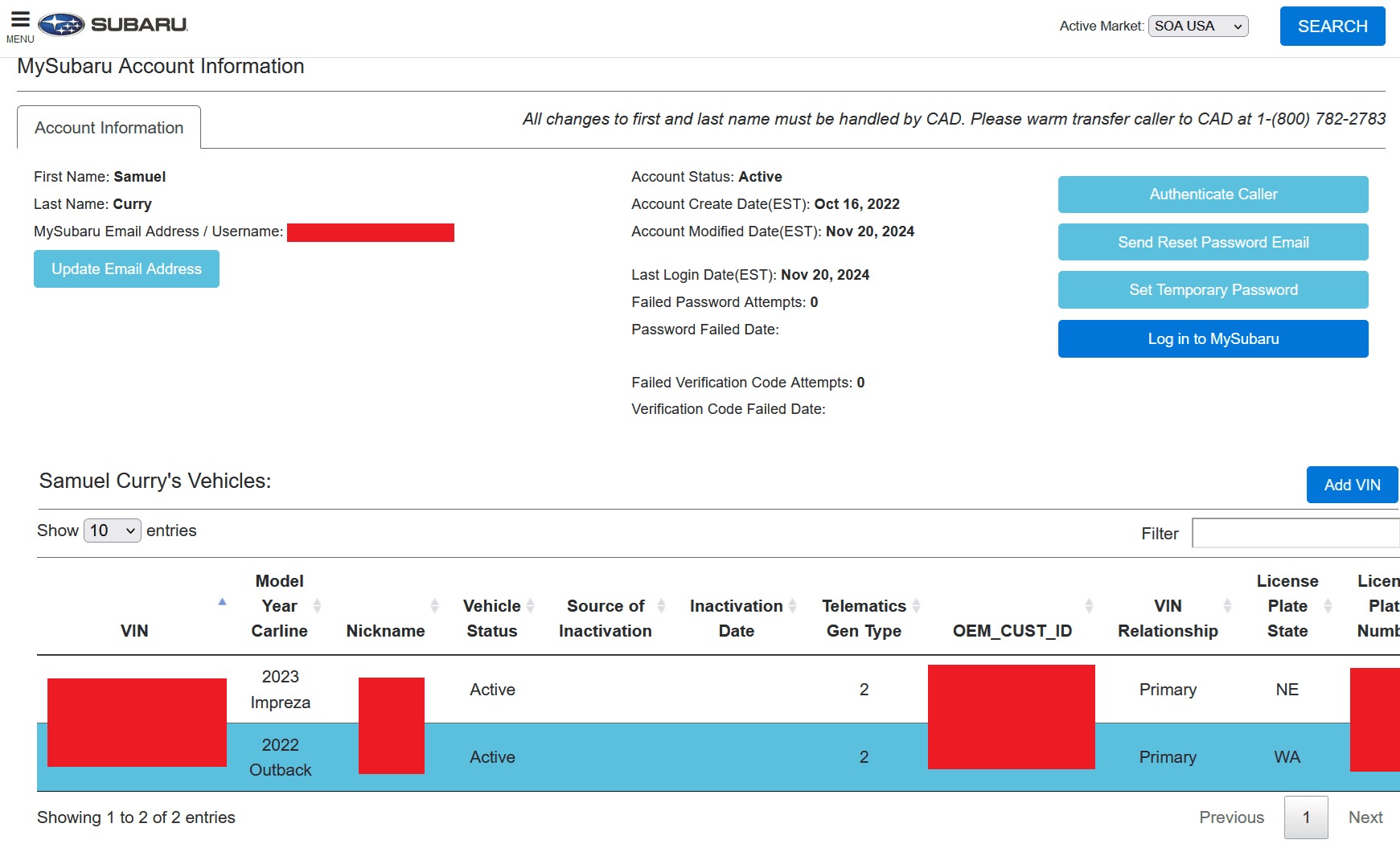

В итоге исследователи нашли адрес электронной почты разработчика Subaru Starlink в LinkedIn, захватили его аккаунт и обнаружили, что могут использовать полученный доступ для поиска любого владельца автомобиля Subaru по фамилии, почтовому индексу, email-адресу, номеру телефона или номерному знаку.

Управление функциями Starlink давало доступ ко всем данным о местоположении автомобиля, которые доступны сотрудникам, включая местоположение машины при каждом запуске двигателя. PoC-видео этой атаки можно увидеть здесь.

По словам экспертов, эти уязвимости повышали риски угона авто. Например, злоумышленник мог выбрать жертву, узнать местоположение ее автомобиля, а затем разблокировать авто в нужный момент. Хотя для угона вору пришлось бы дополнительно отключить иммобилайзер.

Также Карри и Шах отмечают, что их очень встревожили подробные исторические данные о местоположении автомобилей Subaru, которые доступны сотрудникам компании. Вероятно, Subaru собирает и хранит данные о местоположении годами, просто эксперты проводили свои тесты на автомобиле матери Карри, которая владела Subaru Impreza около года. То есть в их случае история местоположений была доступна только за этот период.

Карри пишет, что это крайне неприятная демонстрация того, что автоиндустрия не гарантирует конфиденциальность собранных персональных данных о водителях.

«Это просто безумие. Предполагается, что сотрудник Google не может просто просмотреть все ваши письма в Gmail, но в панели управления Subaru буквально есть кнопка, которая позволяет сотруднику просматривать всю историю местоположений», — заявляет специалист.

Когда СМИ обратились за комментарием к представителям Subaru, в компании ответили, что обнаруженные Карри и Шахом уязвимости были оперативно исправлены еще в ноябре прошлого года (исследователи это подтверждают), а также прокомментировали встревоживший экспертов сбор данных.

«В Subaru of America есть сотрудники, которые могут получить доступ к данным о местоположении в соответствии с их должностными обязанностями. Все эти лица проходят соответствующее обучение и при необходимости подписывают соответствующие соглашения о конфиденциальности, безопасности и NDA. В наших системах используются решения для мониторинга безопасности, которые постоянно совершенствуются для противодействия современным киберугрозам», — заявили в компании.

В качестве примера того, зачем может потребоваться такой доступ и мониторинг, в Subaru заявили, что сотрудники компании, например, могут сообщать данные о местоположении автомобиля сотрудникам экстренных служб в случае ДТП.

Стоит отметить, что еще в 2023 году аналитики Mozilla называли конфиденциальность современных автомобилей «кошмаром».

Тогда организация предупреждала, что 92% авто практически не дают владельцам контроля над собираемыми данными, а 84% автопроизводителей вообще оставляют за собой право продавать или передавать данные водителей третьим сторонам.

Специалисты Mozilla подчеркивали, что практически все авто собирают огромные массивы личных данных о своих пользователях, а также требуют, чтобы их владельцы разрешали собирать и продавать такую конфиденциальную информацию о себе, как данные об инвалидности, генетическую информацию, шаблоны лиц и даже данные о сексуальной активности.