Специалисты «Доктор Веб» рассказали об обнаружении шпионского ПО для Android, основной целью которого являются российские военнослужащие. Троян скрывается в модифицированной версии картографической программы Alpine Quest и распространяется, в том числе, и через один из российских магазинов приложений.

Малварь (Android.Spy.1292.origin в классификации компании) передает своим операторам информацию о контактах из телефонной книги и геолокацию зараженных устройств. Кроме того, шпионское ПО собирает данные о хранящихся на устройствах файлах и по команде злоумышленников может загружать дополнительные модули для их кражи.

Исследователи объясняют, что Alpine Quest позволяет использовать различные карты как в онлайн-режиме, так и при отсутствии подключения к интернету. Программа популярна среди спортсменов, путешественников и охотников, но также нашла широкое применение среди российских военнослужащих в зоне специальной военной операции.

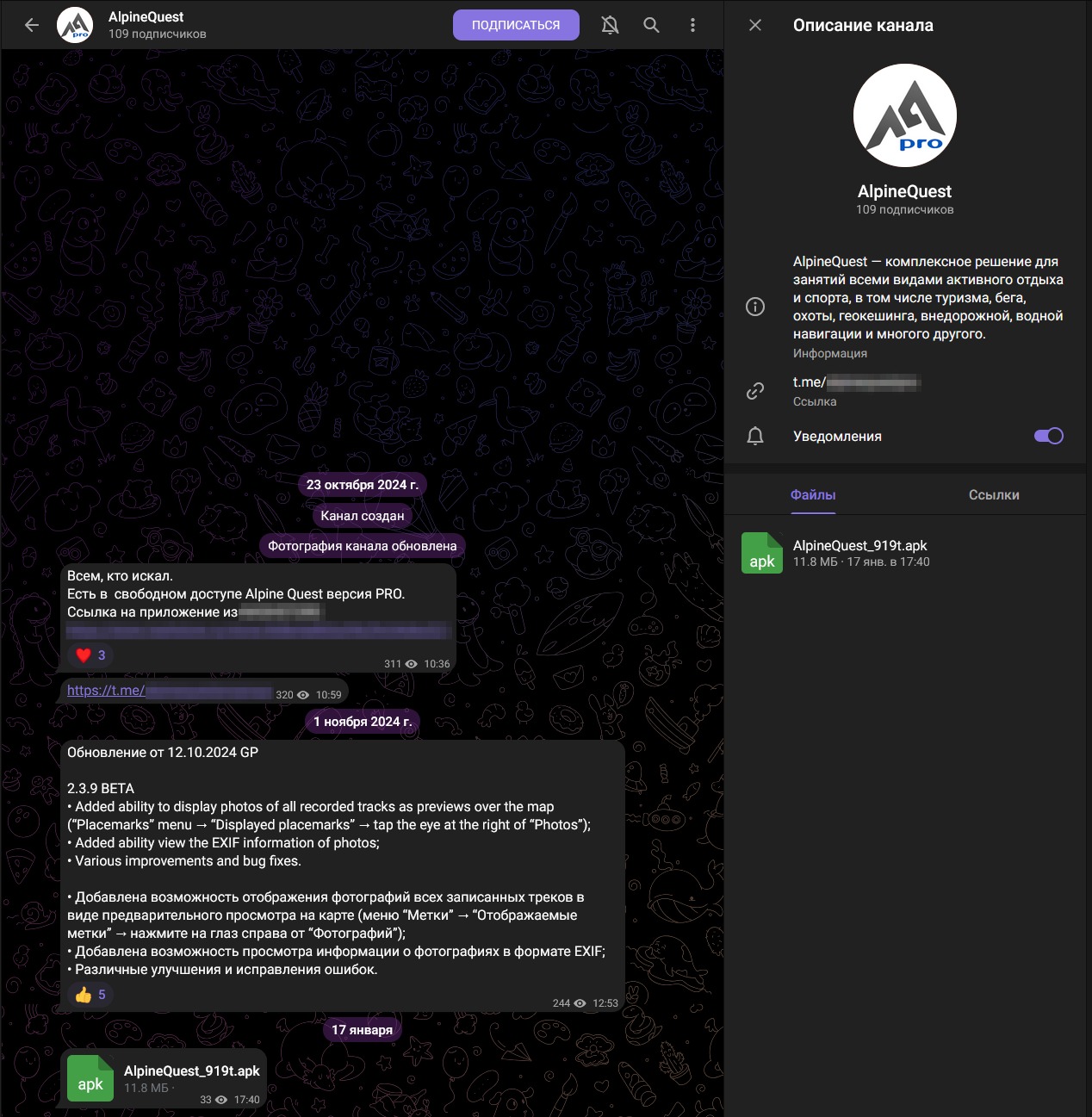

Злоумышленники интегрировали малварь в одну из старых версий Alpine Quest и распространяли вредоносный вариант под видом общедоступной версии программы с расширенной функциональностью, Alpine Quest Pro. Для этого был создан поддельный Telegram-канал приложения, через который распространялась ссылка на загрузку программы в одном из российских каталогов приложений. Позднее эта же версия программы распространялась и в самом канале под видом обновления.

Поскольку Android.Spy.1292.origin был встроен в копию настоящего приложения, после установки оно выглядит и работает как оригинальная программа, не вызывая подозрений у пользователя.

При каждом запуске троян собирает и передает на управляющий сервер следующие данные:

- учетные записи пользователя и номер мобильного телефона;

- контакты из телефонной книги;

- текущую дату;

- текущую геолокацию;

- сведения о хранящихся на устройстве файлах;

- версию приложения.

При этом малварь дублирует часть информации в принадлежащий атакующим Telegram-бот. Например, отправляет боту данные о новых координатах при каждой смене местоположения устройства.

Получив информацию о доступных файлах, злоумышленники могут дать трояну команду загрузить и запустить вспомогательные модули, с помощью которых тот сможет похитить нужные данные.

Проведенный исследователями анализ показал, что создателей спайвари интересуют конфиденциальные документы, которые пользователи передают через мессенджеры Telegram и WhatsApp, а также файл журнала локаций locLog, создаваемый непосредственно Alpine Quest.

Специалисты напоминают, что устанавливать Android-приложения стоит только из проверенных источников, таких как официальные каталоги ПО, и не загружать их из Telegram-каналов или с сомнительных сайтов (особенно если речь идет о якобы свободно доступных версиях платных программ).