Аналитики «Лаборатории Касперского» предупредили, что с конца февраля в сети активно рекламируется фальшивая утилита FixIt, якобы представляющая собой инструмент для обхода блокировок. На самом деле под этим названием скрывается стилер Arcane, который в прошлом году выдавал себя за читы для Minecraft.

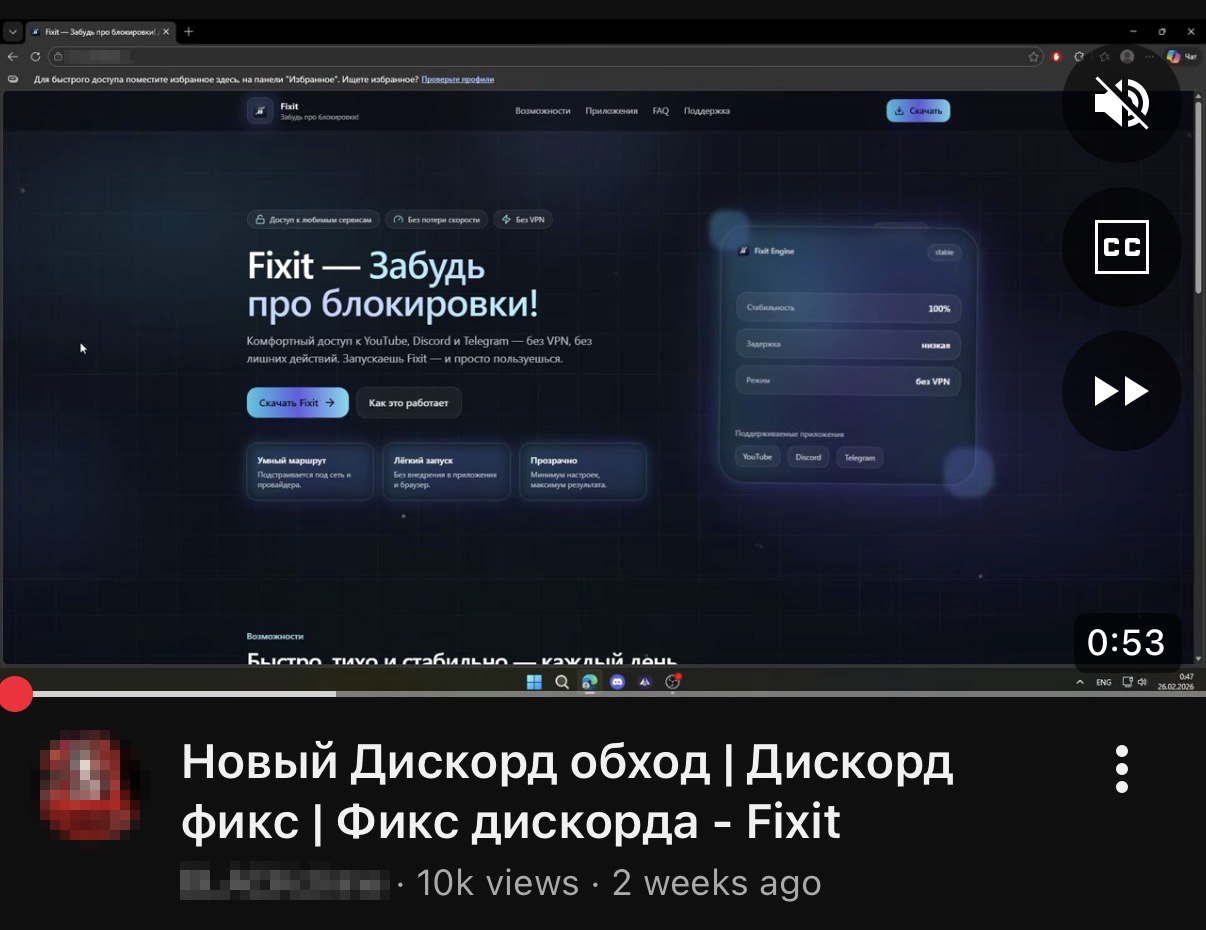

Исследователи пишут, что домены атакующих (fixitlab[.]cc и fix-it[.]cc) были зарегистрированы в конце февраля 2026 года, а над дизайном вредоносных сайтов явно поработал ИИ: красивый лендинг, большая кнопка загрузки, ссылка на «чат поддержки» в Telegram.

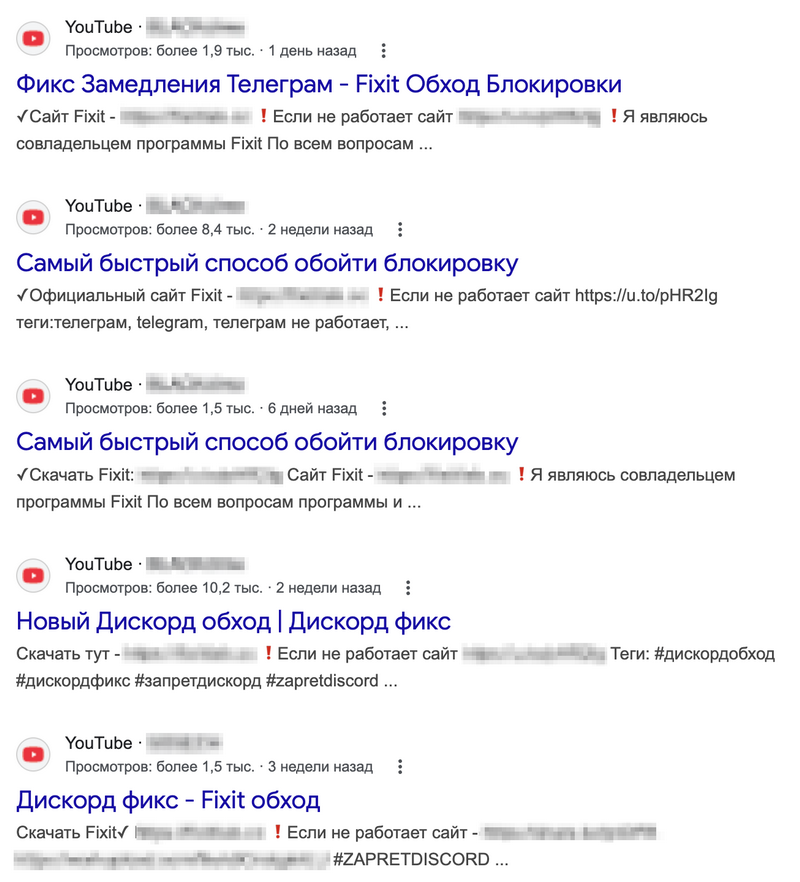

Для раскрутки сайтов злоумышленники вновь задействовали YouTube: с конца февраля на разных каналах вышло не меньше 20 роликов, суммарно набравших более 20 000 просмотров. Отмечается, что ролики, рекламирующие вредоносный сайт, по-прежнему встречаются в результатах поисковой выдачи и продолжают активно продвигаться.

В прошлый раз хакеры шантажировали блогеров угрозами блокировки каналов, вынуждая их размещать ссылки на малварь, но сейчас схема другая: ролики публикуются в специально созданных или купленных для этой кампании каналах.

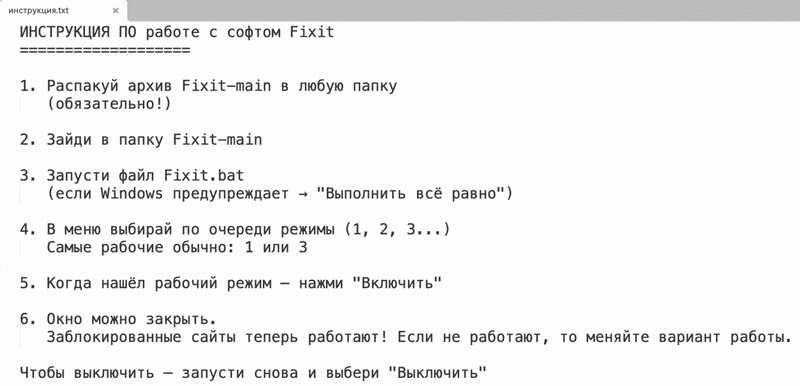

Загрузив FixIt, жертва получает архив Fixit.zip. Внутри — инструкция по установке, легитимный исполняемый файл WinRAR, зашифрованный файл data.bin с вредоносной нагрузкой и BAT-файл Fixit.bat, который расшифровывает и запускает все остальное.

Инструкция написана с расчетом на геймеров и любителей бесплатного софта, и использует привычный для них пошаговый формат. Чтобы пользователь не заподозрил подвоха, злоумышленники добавили в руководство специальный шаг с «перебором режимов обхода блокировки», который отвлекает внимание и тратит время жертвы на бессмысленные эксперименты по выбору и якобы «проверке» режимов обхода. Пока пользователь перебирает варианты и смотрит на прогресс-бар, на его машину устанавливаются стилер Arcane и майнер криптовалюты Monero. Прогресс-бар исчезает ровно тогда, когда стилер заканчивает сбор данных.

Arcane похищает из браузеров на движках Chromium и Gecko логины, пароли, файлы cookie и данные банковских карт. При этом для угона сессионных cookie стилер использует нетривиальный подход: скрытно запускает копию браузера с включенным отладочным портом и напрямую запрашивает cookie с ключевых ресурсов — Gmail, YouTube, Steam, Avito, Ozon, «Яндекс» и других.

Помимо браузерных данных, стилер добирается до конфигурационных файлов VPN-клиентов, мессенджеров (Telegram, Discord, Signal, Viber и другие), игровых сервисов (Steam, Epic Games, Roblox, несколько клиентов Minecraft) и криптокошельков (Ethereum, Exodus, Atomic и ряд других). Также злоумышленников интересуют сетевые утилиты вроде ngrok и FileZilla, и почтовый клиент Outlook.

Вдобавок Arcane собирает системную информацию — версию ОС, лицензионный ключ Windows, данные о железе, сохраненные пароли от Wi-Fi, а также делает скриншоты и получает список запущенных процессов.

По данным исследователей, жертвами этой кампании уже стали сотни пользователей из России. При этом реальная цифра, вероятно, выше, так как вредоносный сайт работает и продолжает рекламироваться. Предыдущие кампании Arcane тоже были ориентированы на русскоязычную аудиторию — пользователей из России, Беларуси и Казахстана.

«Злоумышленники регулярно используют новостную повестку и темы, которые вызывают у людей наибольший интерес или беспокойство. Например, в данном случае они играют на желании пользователей получить доступ к привычным сервисам. Под такими предлогами мошенники нередко распространяют вредоносное ПО. Стилеры, подобные Arcane, могут собирать большие объемы разнообразной информации — от учетных данных до конфигурационных файлов различных приложений. При этом функциональность таких программ может меняться от версии к версии», — комментирует Леонид Безвершенко, старший эксперт Kaspersky GReAT.

Эксперты напоминают о базовых мерах предосторожности: не скачивать утилиты по ссылкам из описаний к видеороликам, особенно с незнакомых каналов, а также не хранить логины, пароли и банковскую информацию в браузерах. Кроме того, стоит помнить о том, что легитимная программа никогда не потребует отключить антивирус или запустить BAT-файл.