Масштабная атака на цепочку поставок GlassWorm вышла на новый уровень: исследователи из компаний Aikido, Socket, Step Security и сообщества OpenSourceMalware в совокупности обнаружили 433 скомпрометированных компонента — от GitHub-репозиториев до расширений для VS Code.

Напомним, что впервые червь GlassWorm был обнаружен в октябре 2025 года, когда атакующие начали использовать невидимые Unicode-символы (из диапазона Private Use Areas) для маскировки вредоносного кода. Для человеческого глаза и большинства редакторов такой код выглядел как пустое пространство, но JavaScript-интерпретатор без труда его выполнял. Небольшой декодер извлекал из невидимых символов реальные байты и передавал их в eval().

После обнаружения первой волны атак были замечены и другие, а угрозу не раз замечали в Open VSX. Масштаб этой кампании впечатляет: первая волна, обнаруженная в октябре 2025 года, набрала более 35 000 загрузок, вторая (в ноябре) затронула расширения с суммарной аудиторией около 10 000 человек, а третья (в январе 2026 года) — более 22 000.

Как предупреждают эксперты теперь, свежая волна атак охватила сразу несколько платформ: 200 Python-репозиториев и 151 JS/TS-репозиторий на GitHub, 72 расширения для VS Code и Open VSX, а также 10 пакетов npm. Все эти компоненты объединяет общая инфраструктура — один и тот же адрес кошелька Solana, который малварь опрашивает каждые пять секунд в поисках новых инструкций. По данным Step Security, с ноября 2025 года по март 2026 года по этому адресу прошло около 50 транзакций, в которых атакующие обновляли URL полезной нагрузки.

Конечной целью атакующих является распространение инфостилера на базе JavaScript, нацеленного на кражу криптовалютных кошельков, учетных данных, SSH-ключей и токенов доступа.

Эксперты компании Socket отмечают, что операторы GlassWorm стали применять новую тактику для распространения малвари через Open VSX. Теперь злоумышленники не встраивают загрузчик в каждое расширение напрямую, а злоупотребляют полями extensionPack и extensionDependencies в манифесте. То есть сначала публикуется безобидное расширение, а затем в обновлении к нему добавляется зависимость от вредоносного. Редактор автоматически устанавливает все перечисленные расширения, и пользователь получает малварь, даже не подозревая об этом.

Кроме того, отмечается, что помимо кражи данных, GlassWorm способен разворачивать на зараженных машинах SOCKS-прокси и скрытые VNC-серверы, обеспечивая своим операторам полноценный удаленный доступ к системам жертв.

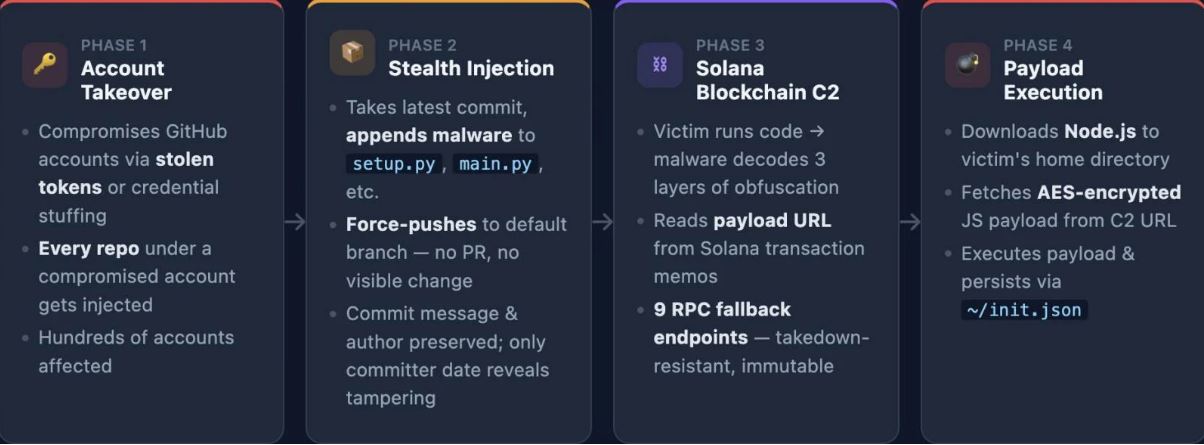

Аналитики Step Security связывают одно из ответвлений этой волны атак с активностью ForceMemo. В этом случае атакующие используют украденные токены GitHub, чтобы осуществить force-push вредоносных коммитов в Python-репозитории. Хакеры добавляют обфусцированный код в файлы вроде setup.py или main.py, при этом сохраняя оригинальное сообщение и дату коммита (author date). В результате следов взлома практически не остается: никаких пулл-реквестов или подозрительных коммитов.

В свою очередь, исследователи из компании Aikido полагают, что для генерации убедительных «прикрытий» (коммитов с правками документации, мелкими рефакторингами и исправлениями багов), злоумышленники используют LLM.

«Вручную создать 151 уникальное изменение под разные кодовые базы попросту нереально», — отмечает исследователь Илиас Макари (Ilyas Makari).

Анализ комментариев в коде указывает, что авторы малвари говорят на русском языке. Кроме того, вредонос пропускает выполнение, если в системе обнаружена русская локаль. Однако эксперты подчеркивают, что для уверенной атрибуции атак этих данных недостаточно.

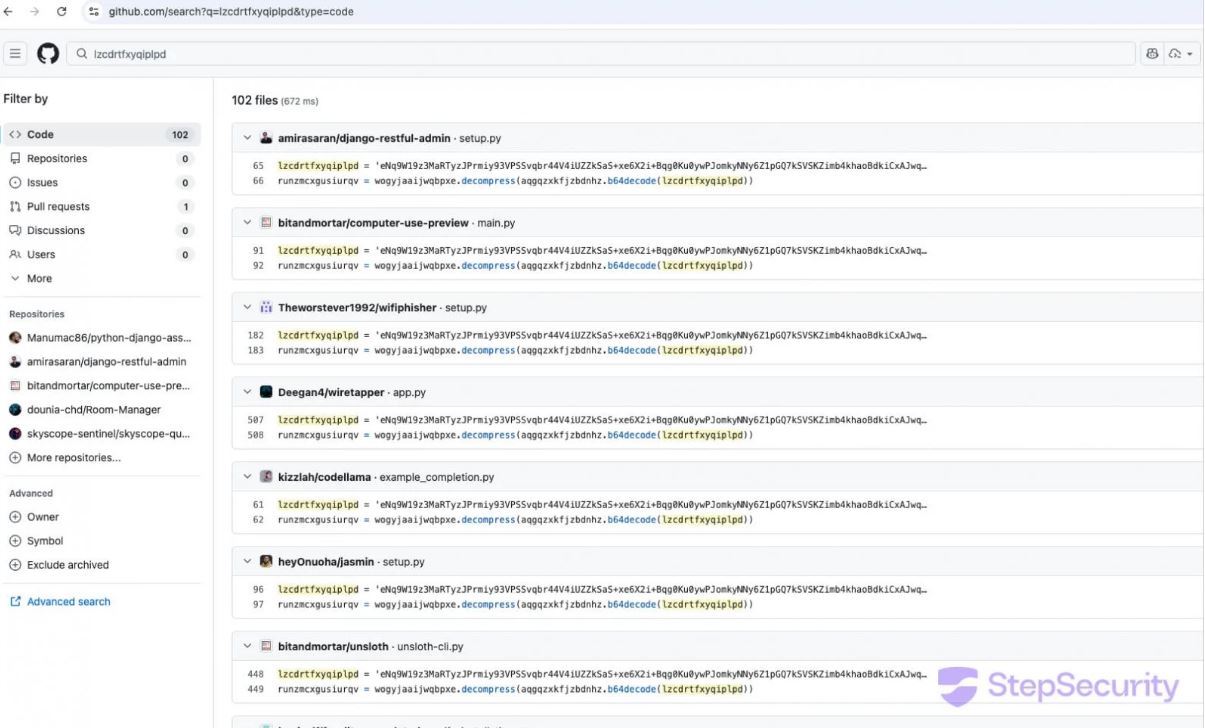

Разработчикам, которые устанавливают Python-пакеты напрямую с GitHub или запускают клонированные репозитории, рекомендуется проверить кодовую базу на наличие переменной lzcdrtfxyqiplpd, файла ~/init.json (используется для закрепления в системе), а также подозрительных установок Node.js в домашней директории.

Кроме того, разработчикам советуют искать подозрительные файлы i.js в недавно клонированных проектах и просматривать историю коммитов Git на предмет аномалий.