Исследователи Solar 4RAYS (ГК «Солар») заметили, что хакеры скрывают адреса управляющих серверов стилера MaskGram в профилях Spotify и Chess[.]com. Вредонос использует технику Dead Drop Resolver (DDR), которая позволяет хранить информацию об управляющем сервере на страницах публичных сервисов и менять ее на лету, без перекомпиляции.

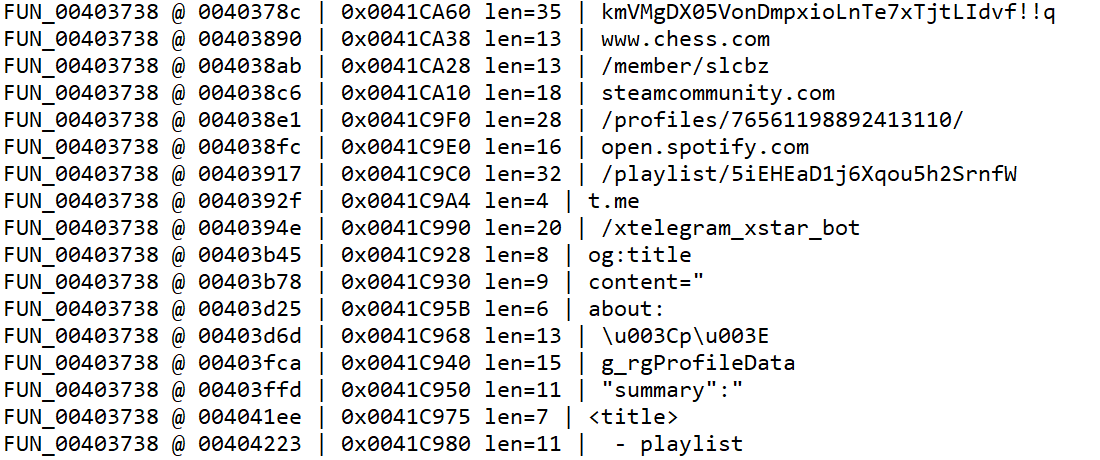

Суть техники DDR проста: вместо того чтобы зашивать в бинарник IP-адрес или домен управляющего сервера, атакующие размещают эту информацию в описаниях профилей, заголовках плейлистов или метатегах страниц на легитимных платформах. Зараженная машина обращается не к подозрительному IP, а к Spotify или Chess.com, то есть для средств защиты такой трафик выглядит как обычная пользовательская активность. Ранее специалисты уже фиксировали использование DDR через Steam и Telegram, но теперь список площадок расширился.

Стилер MaskGram нацелен на кражу учетных данных и криптокошельков, а также обладает возможностью подгрузки дополнительных модулей. По наблюдениям исследователей, он активен как минимум с середины 2025 года. Изученный образец использовал прямые системные вызовы (syscalls) для обхода перехватов в пользовательском режиме, а также патчил функции ETW (EtwEventWrite, EtwEventWriteFull), записывая в них инструкцию RET, что снижает качество телеметрии и затрудняет обнаружение.

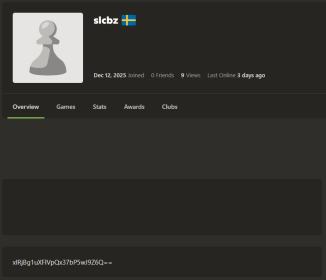

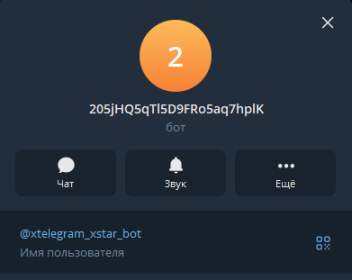

Алгоритм получения адреса C2 работает через каскад источников: если один недоступен, малварь пробует следующий. Для каждой платформы используется свой набор маркеров: например, для Telegram парсится метатег og:title, для Steam — JSON-поле summary в g_rgProfileData, для Spotify — содержимое тега <title>, а для Chess[.]com — поле about в профиле. Извлеченная строка проходит постобработку (декодирование, дешифрование) и превращается в домен C2.

Отмечается, что помимо DDR, в MaskGram реализована доставка дополнительных модулей с сервера в формате nonce/data/size: данные декодируются из Base64, расшифровываются RC4, а затем проверяются по сигнатуре MZ. Исследователи также отмечают наличие геофильтрации — с российских IP сервер возвращал 403 через Cloudflare, и процесс завершался.

Без дополнительных модулей MaskGram собирает данные о системе (CPU, ОЗУ, ОС, GPU, разрешение экрана), список процессов и установленных приложений, делает скриншоты, извлекает данные из Chromium-браузеров, криптокошельков, почтовых и FTP-клиентов, мессенджеров, VPN и игровых клиентов. Для доступа к заблокированным файлам профилей используется API Restart Manager.

Распространяют MaskGram через социальную инженерию: вредонос маскируют под «взломанные» версии платных чекеров — программ для массовой проверки логинов и паролей по слитым базам. Так, среди приманок — Netflix Hunter Combo Tool, Steam Combo Extractor, Deezer Checker и другие подобные инструменты.

Специалисты Solar 4RAYS рекомендуют ИБ-службам обращать внимание на появление в корпоративной сети запросов к Spotify и Chess.com. Индикаторы компрометации опубликованы в блоге компании.