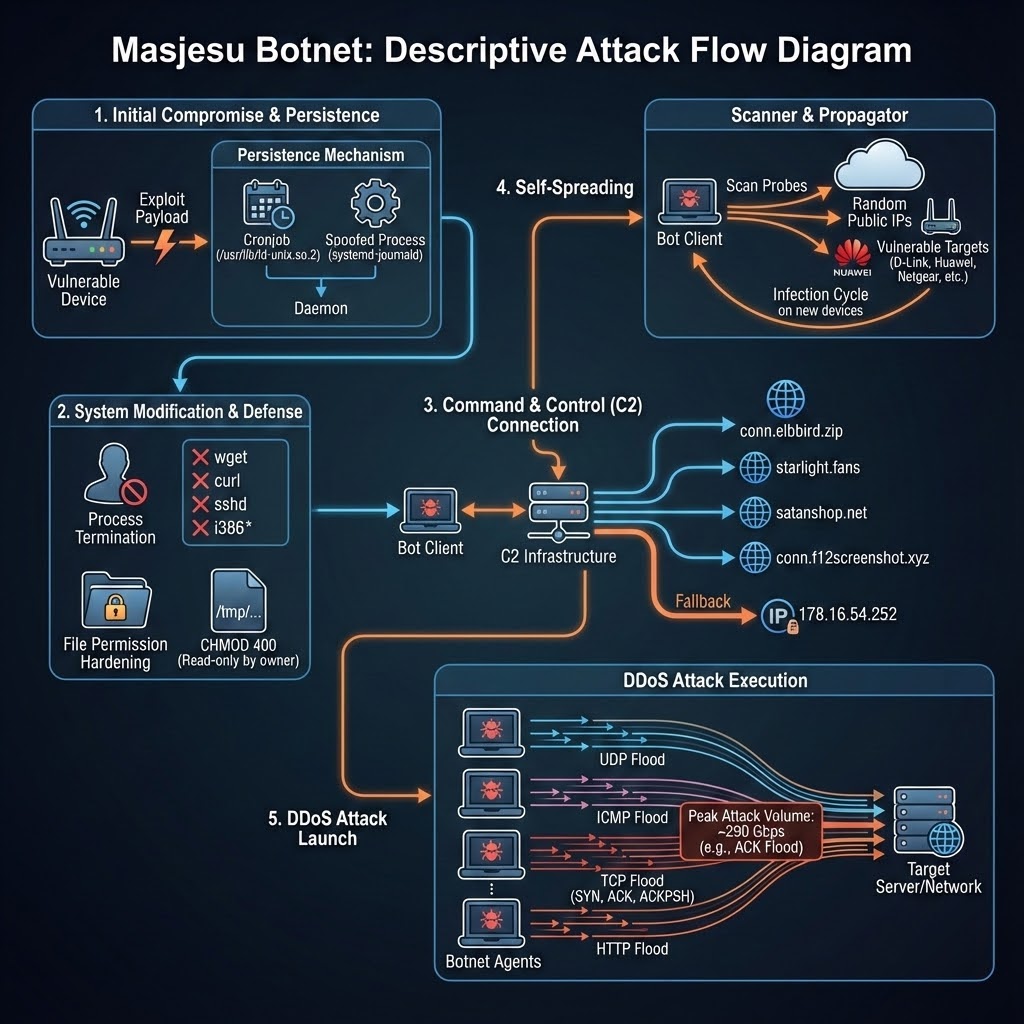

Исследователи из компании Trellix изучили работу ботнета Masjesu, который используется для DDoS-атак и заражает IoT-девайсы самых разных архитектур и производителей. Вредонос активен как минимум с 2023 года, а его оператор рекламирует свои услуги в Telegram как DDoS-атаки по найму (DDoS-as-a-Service).

Masjesu также известен под именем XorBot — за использование XOR-шифрования для сокрытия строк, конфигураций и полезных нагрузок. Впервые этот ботнет задокументировали китайские специалисты NSFOCUS в декабре 2023 года, связав его с оператором под ником synmaestro.

Было обнаружено, что в арсенал ботнета добавились 12 эксплоитов для инъекций команд и выполнения кода. С их помощью малварь атакует роутеры, камеры, DVR и NVR производства D-Link, Eir, GPON, Huawei, Intelbras, MVPower, NETGEAR, TP-Link и Vacron.

«Masjesu делает ставку на скрытность и выживаемость, а не на массовое заражение. Ботнет сознательно обходит занесенные в черные списки диапазоны IP, включая сети Министерства обороны США, — рассказывают специалисты Trellix. — Это стратегия повышает шансы остаться незамеченным».

Сообщается, что оператор ботнета ведет Telegram-канал на английском и китайском языках, ориентируясь сразу на обе аудитории. В настоящее время у канала больше 400 подписчиков, но реальная клиентская база, судя по всему, шире: предыдущий канал ботнета был закрыт Telegram за нарушение правил.

Masjesu рекламируется как инструмент для проведения масштабных DDoS-атак мощностью в сотни гигабит, которые можно направить на CDN, игровые серверы и корпоративные ресурсы. Большая часть атакующего трафика поступает из Вьетнама (почти 50%), а также Украины, Ирана, Бразилии, Кении и Индии.

Свежие образцы малвари поддерживают архитектуры i386, MIPS, ARM, SPARC, PPC, 68K и AMD64. Как уже отмечалось выше, распространяется вредонос через уязвимости в роутерах D-Link, GPON, Huawei, Netgear, DVR MVPower, UPnP-сервисах и других IoT-устройствах. Кроме того, за последнее время в списке целей появились и роутеры Realtek — ботнет сканирует порт 52869, связанный с демоном miniigd из Realtek SDK. Аналогичный трюк ранее использовали DDoS-ботнеты JenX и Satori.

Проникнув на устройство, малварь открывает сокет на жестко заданном TCP-порте 55988, чтобы оператор мог подключиться напрямую. Если сделать это не удается, цепочка заражения обрывается.

Если все прошло успешно, малварь закрепляется в системе. Сначала она создает дочерний процесс и переименовывает исходный исполняемый файл так, чтобы он маскировался под легитимный динамический линковщик Linux. Затем добавляет задачу в cron — бинарник будет запускаться каждые 15 минут. После этого процесс переводится в фоновый режим и получает имя, похожее на системный компонент. Домены управляющих серверов, порты, имена папок и процессов малварь хранит в зашифрованном виде в специальной таблице и расшифровывает только в момент обращения.

Кроме того, Masjesu завершает процессы wget и curl и блокирует общие временные папки (вероятно, чтобы отсечь конкурирующие ботнеты).

Для распространения малварь сканирует случайные IP-адреса в поисках уязвимых устройств. Получив команду от управляющего сервера, ботнет запускает DDoS-атаки различных типов: UDP, TCP, VSE, GRE, RDP, OSPF, ICMP, IGMP, TCP_SYN, TCP-ACK, TCP-ACKPSH и HTTP-флуд.

«Masjesu явно избегает атак на критическую инфраструктуру и организации, способные привлечь внимание правоохранителей, — отмечают в Trellix. — Такая стратегия повышает его шансы на выживание».