Эксперты из компании Socket обнаружили в Chrome Web Store целый кластер из 108 вредоносных расширений, которые передают данные пользователей в общую инфраструктуру, а также внедряют рекламу и произвольный JavaScript на посещаемые страницы. В общей сложности малварь установили около 20 000 человек.

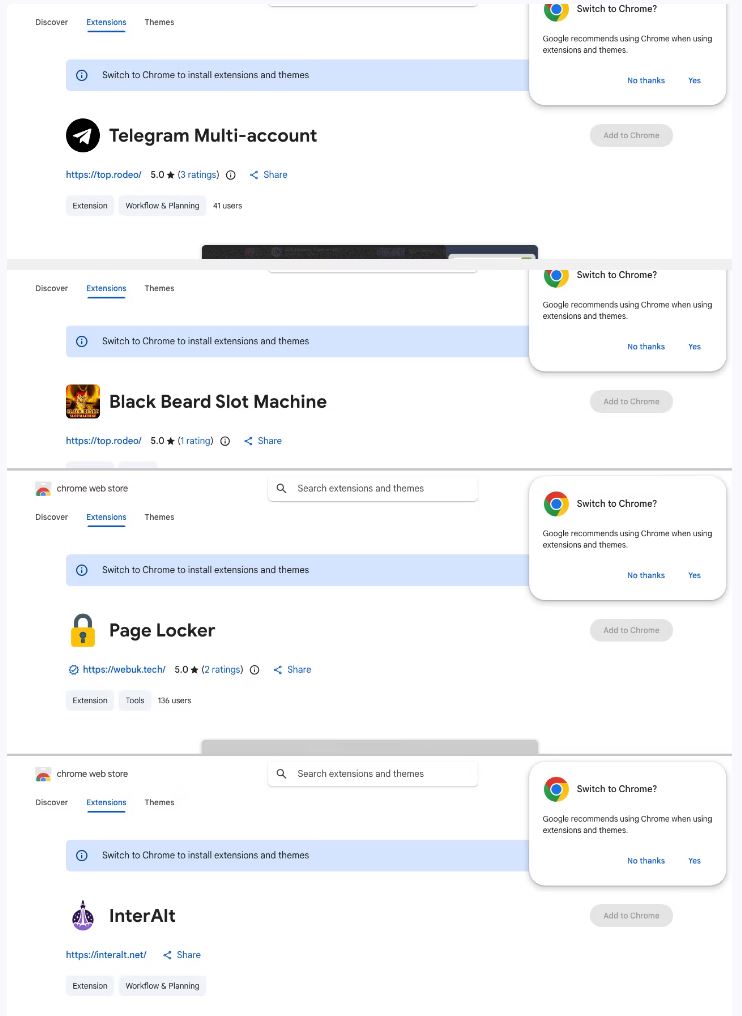

Расширения были опубликованы от имени пяти разных аккаунтов: Yana Project, GameGen, SideGames, Rodeo Games и InterAlt. Чтобы не вызывать подозрений, они маскировались под клиенты Telegram, игровые автоматы и Keno, утилиты для улучшения работы YouTube и TikTok, переводчики и инструменты для работы с вкладками. Хотя функциональность у расширений разная, бэкенд у всех был один — сервер на VPS-хостинге Contabo по адресу 144.126.135[.]238.

«Все 108 расширений передают украденные учетные данные, идентификаторы пользователей и данные о просмотрах страниц на серверы, которыми управляет один и тот же оператор», — подчеркивает ИБ-исследователь Куш Пандья (Kush Pandya).

Аналитики разделили вредоносы на несколько групп — по поведению:

- самый крупный кластер из 78 расширений внедрял подконтрольный атакующим HTML в интерфейс (через свойство innerHTML);

- 54 расширения через API chrome.identity.getAuthToken собирали email-адреса, имена, аватары и Google Account ID жертв, а также похищали OAuth2 Bearer-токен — короткоживущий ключ, с помощью которого приложения получают доступ к данным пользователя;

- еще 45 расширений содержали универсальный бэкдор, который срабатывал при запуске браузера, обращался к управляющему серверу и открывал произвольные URL (взаимодействие с пользователем для этого не требовалось);

- пять расширений использовали API declarativeNetRequest, чтобы удалить заголовки безопасности (CSP, X-Frame-Options, CORS) с целевых сайтов до загрузки страниц и внедряли рекламу казино поверх YouTube и TikTok.

Отдельно исследователи выделили наиболее опасное расширение — Telegram Multi-account (ID obifanppcpchlehkjipahhphbcbjekfa). Каждые 15 секунд оно собирало данные сессии Telegram Web из localStorage и отправляло их своим операторам. Кроме того, по команде set_session_changed расширение очищало localStorage жертвы, подменяло его данными сессии атакующих и принудительно перезагружало Telegram.

Кто именно стоит за кампанией, пока неизвестно. Однако в коде нескольких расширений исследователи заметили комментарии на русском языке, из-за чего было сделано предположение о русскоязычной MaaS-операции (malware-as-a-service).

Аналитики Socket уведомили о своих находках представителей Google, но на момент публикации отчета все 108 расширений по-прежнему доступны в Chrome Web Store. Пользователям, которые устанавливали вредоносные расширения, рекомендуют немедленно удалить их, а также выйти из всех сессий Telegram Web через мобильное приложение мессенджера.