Веб-приложения, в среднем, претерпевают 27 атак в час, или, грубо говоря,

одну атаку каждые две минуты. Компания Imperva исследовала и разбила по

категориям атаки 30 приложений, выявив в общей сложности более 10 миллионов

атак, направленных на веб-приложения в течение 6 месяцев.

Анализ показывает:

- Когда сайт попадает под волну автоматизированных атак, они обрушиваются

на него с частотой 25 000 в час, или 7 в секунду. - Четыре основных типа атак составляет большинство атак, ориентированных

на веб-приложения: Directory Traversal, межсайтовый скриптинг, SQL-инъекция

и Remote File Inclusion.

Современные ботнеты сканируют и изучают сеть в поисках эксплуатируемых

уязвимостей и с целью извлечения ценной информации. Они осуществляют брутфорс

паролей, распространяют спам и вредоносные программы и совершают манипуляции с

результатами поиска. Эти ботнеты функционируют с той же полнотой и

эффективностью как и веб-пауки Google, индексирующие вебсайты. Автоматизация

также означает, что жертвой атаки может стать любая мишень – они не делают

различий между хорошо известными и неизвестными сайтами или между крупными

предприятиями и некоммерческими организациями.

Более 61% отслеженных атак исходят от ботов, расположенных в США, хотя нельзя

сделать выводы относительно месторасположения, откуда эти ботнеты

контролируются. Атаки из Китая составляют почти 10% всего атакующего трафика.

Затем следуют Швеция и Франция.

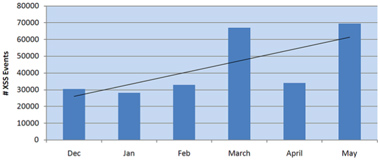

Согласно полученным данным, количество XSS-трафика увеличивается:

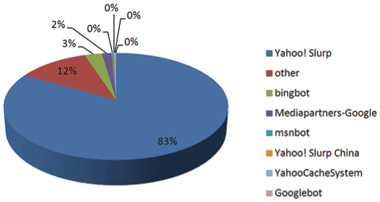

Ниже ты можешь увидеть распределение краулеров поисковых систем, переходящих

по вредоносным XSS-ссылкам. Согласно данному сравнению, Yahoo является наиболее

восприимчивым к SEP XSS, в то время как Google, судя по всему, фильтрует

большинство из этих ссылок.

Технические рекомендации

Вот 5 советов командам безопасности:

- Развертывайте решения безопасности, которые сдерживают

автоматизированные атаки. - Распознавайте известные атаки – организация должна быть осведомлена об

известных уязвимостях и иметь обновленный список, чтобы знать, что может и

что будет эксплуатироваться злоумышленниками. - Получайте разведданные о вредоносных источниках и применяйте их в

реальном времени. - Принимайте участие в жизни сообщества безопасности и делитесь данными об

атаках. - Обнаруживайте автоматизированные атаки как можно раньше – быстрое

определение тысяч атак как единого нападения позволит более эффективно

распределить ресурсы и сможет помочь в установлении ранее неизвестных

векторов, включенных в большую атаку.