22 августа вышло обновление известной программы OCLHashcat для брутфорса с применением GPU. Новая версия OCLHashcat 1.30 отличается повышенной производительностью практически в каждом используемом алгоритме за счёт использования новых специфических инструкций GPU. Кроме того, добавлено несколько новых алгоритмов хэширования.

22 августа вышло обновление известной программы OCLHashcat для брутфорса с применением GPU. Новая версия OCLHashcat 1.30 отличается повышенной производительностью практически в каждом используемом алгоритме за счёт использования новых специфических инструкций GPU. Кроме того, добавлено несколько новых алгоритмов хэширования.

Новые алгоритмы

- md5($salt.md5($pass)) (для Mediawiki B)

- Mediawiki B

- Kerberos 5 AS-REQ Pre-Auth etype 23 как быстрый алгоритм (новая реализация)

- Android FDE

- scrypt

- Password Safe v2

- Lotus Notes/Domino 8

Новые парсеры

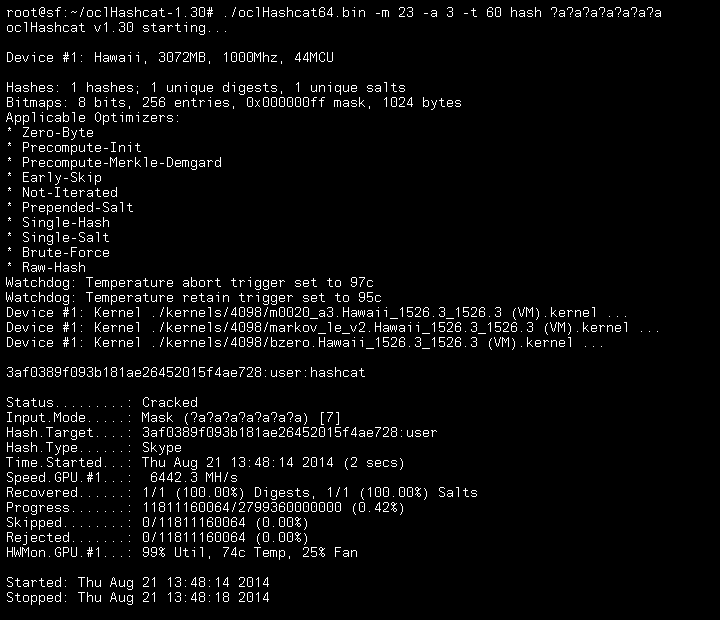

- Skype

- PeopleSoft

Skype и PeopleSoft — просто новые парсеры. Брутфорсить пароли от этих программ можно было и раньше, напрямую загружая и форматируя хэши вручную, но теперь это делается автоматически, так что стало удобнее.

Из новых алгоритмов отдельного упоминания достоин Android FDE. Это алгоритм из старых версий ОС Android, он использует комбинацию шифров PBKDF2-HMAC-SHA1 + CBC-ESSIV-AES. В последних версиях Android вместо PBKDF2 применяется scrypt. Подробнее об Android FDE читай здесь: https://hashcat.net/forum/thread-2270.html.

Добавлена и поддержка настоящего scrypt, а не той усечённой версии, которая применяется в майнинге Litecoin.

Скачать программу: http://hashcat.net/oclhashcat/.