В минувший вторник Microsoft представила очередной пакет исправлений, который содержит девять бюллетеней безопасности. Шесть исправленных багов получили статус критических, в том числе и уязвимость нулевого дня, найденная в Silverlight. Оказалось, данный баг был обнаружен сотрудниками «Лаборатории Касперского», которые провели настоящее расследование и охотились за уязвимостью с лета 2015 года.

Уязвимость CVE-2016-0034 была устранена в минувший вторник. Брешь позволяла атаковать пользователя, когда он посещает вредоносный сайт, зараженный Silverlight-малварью. В случае успешного осуществления атаки, злоумышленники могли получить доступ к компьютеру жертвы, похитить конфиденциальную информацию или осуществить другие вредоносные действия.

История, предваряющая выпуск этого патча, длилась почти полгода. Все началось со взлома компании Hacking Team — известного поставщика шпионского и хакерского ПО для спецслужб и правоохранительных органов по всему миру. Минувшим летом хакеры похитили у легального поставщика spyware более 400 Гб секретных данных и опубликовали архив в сети. В этом огромном количестве данных обнаружились сведения о нескольких 0day-уязвимостях, эксплоиты к ним, письма и документы, здорово подпортившие Hacking Team и без того небезупречную репутацию.

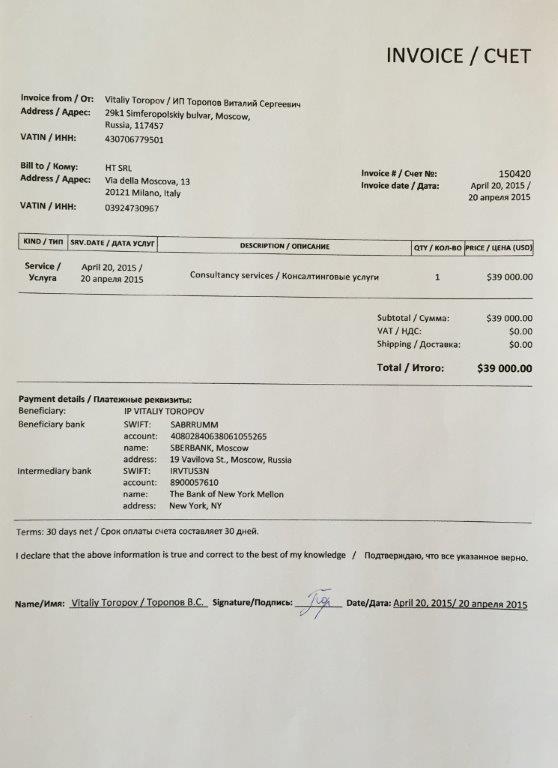

Летом 2015 буквально все занимались анализом украденных у Hacking Team данных, эксперты и пресса каждый день находили в архиве что-нибудь новое. Так, в одном из материалов, опубликованном в издании Ars Technica, сообщалось о некоей переписке между представителями компании и русским разработчиком эксплоитов Виталием Тороповым. По информации журналистов, Торопов пытался продать Hacking Team эксплоит для интересной уязвимости нулевого дня: под брешь четырехлетней давности в технологии Microsoft Silverlight, которая к тому моменту все еще была не закрыта.

Оказывается, эта информация привлекла внимание исследователей из «Лаборатории Касперского».

Статья Ars Technica не содержала никаких подробностей о самом эксплоите, поэтому эксперты начали собственное расследование, зная только имя продавца. Быстро выяснилось, что человек, называвший себя Виталием Тороповым, был активным пользователем открытой базы данных об уязвимостях (Open Source Vulnerability Database – OSVDB), куда регулярно добавлял новую информацию. Изучив его профиль на сайте OSVBD.org, эксперты «Лаборатории Касперского» обнаружили, что в 2013 году Торопов опубликовал результаты эксперимента, в котором описывалась программная ошибка в технологии Silverlight. Речь шла о старом баге, который к тому времени уже был исправлен. Однако в описании были упомянуты некоторые детали, которые позволили экспертам «Лаборатории Касперского» понять, каким образом создатель эксплойтов пишет код.

Используя полученную информацию, исследователи создали несколько правил детектирования, которые были внедрены в защитные технологии «Лаборатории Касперского». Расчет делался на то, что если Торопов пытался продать эксплоит Hacking Team, то он наверняка предлагал свой продукт и другим разработчикам шпионского ПО. А значит, рано или поздно он будет использован в какой-нибудь кампании кибершпионажа.

Расчет оказался верен. Через несколько месяцев после внедрения правил детектирования, через облачную инфраструктуру Kaspersky Security Network, от пользователя защитных продуктов компании поступила информация о попытке заражения вредоносным файлом, обладавшими как раз теми характеристиками, которые искали эксперты. А еще через несколько часов пользователь из Лаоса (предположительно, ставший жертвой атаки) загрузил в мультисканер файл с теми же самыми характеристиками. Проанализировав атаку, в которой применялись эти файлы, эксперты выяснили, что её организаторы использовали неизвестную уязвимость в технологии Silverlight. Информация об этом была немедленно передана в Microsoft.

«Мы до сих пор не уверены, что обнаружили тот эксплоит, о котором говорилось в статье Ars Technica, однако у нас есть серьезные основания считать, что это именно он. Сравнив найденный файл с той работой, которую опубликовал на OSVDB Виталий Торопов, мы предполагаем, что за созданием эксплоита и тем экспериментом стоит один и тот же человек. Хотя мы не исключаем, что нашли просто еще одну неизвестную уязвимость нулевого дня в Silverlight. Как бы то ни было, наша работа позволила закрыть одну брешь, а значит, сделала киберпространство немного безопаснее. Мы рекомендуем всем пользователям продуктов Microsoft обновить свои системы как можно скорее, чтобы закрыть обнаруженную уязвимость», – отметил Костин Райю, руководитель Глобального центра исследований и анализа угроз «Лаборатории Касперского».

Фото: Ars Technica, Shutterstock