В декабре 2016 года исследователи заметили волну новых вымогательских атак, пик которой пришелся на конец января 2017 года. На этот раз дело было не в шифровальщиках: хакеры обнаружили, что компрометация неправильно настроенных серверов MongoDB, Elasticsearch, CouchDB, Hadoop Distributed File System (HDFS) – отличный способ «заработка». В январе таким «бизнесом» занимались уже несколько десятков группировок.

Действуют злоумышленники просто: получают доступ к незащищенной БД, стирают все данные и требуют от пострадавшей стороны выкуп в размере от 0,2 до 1 биткоина за восстановление информации. Причем платить зачастую бесполезно, так как на самом деле хакеры не утруждают себя сохранением данных и уничтожают их окончательно.

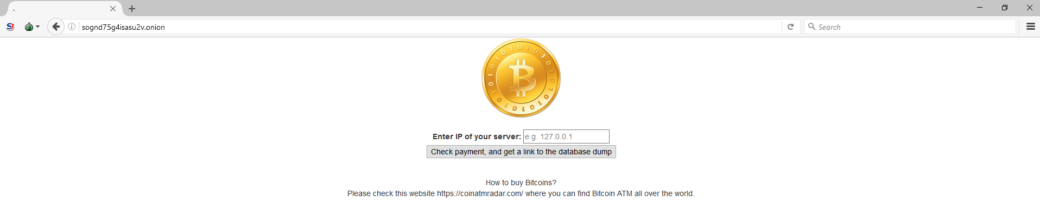

Теперь специалисты компании GuardiCore предупреждают, что под прицелом злоумышленников оказались плохо настроенные установки MySQL. Хакеры действуют по той же схеме: компрометируют MySQL-сервер обычным брутфорсом, удаляют все содержимое и оставляют записку, в которой требуют заплатить им 0,2 биткоина. При этом исследователи отмечают, что дамп информации хакеры делали далеко не всегда.

Согласно данным аналитиков, атаки на MySQL начались 12 февраля 2017 года и продолжались всего 30 часов. Однако за это время злоумышленники успели взломать множество серверов по всему миру. Все атаки удалось проследить до одного и того же IP-адреса (109.236.88.20), принадлежащего голландскому хостеру WorldStream. Хотя компанию уже уведомили о проблеме, исследователи полагают, что атакующие использовали скомпрометированный почтовый сервер, который также служил HTTP(S)- и FTP-сервером. То есть отследить группировку вряд ли получится.

Эксперты в очередной раз напоминают о необходимости делать бэкапы, а также советуют уделять больше времени безопасности, по крайней мере, отключать root-доступ к MySQL извне и задавать надежные пароли.