Группа исследователей из Штутгартского университета и Мюнхенского университета Людвига-Максимилиана подготовила интересный доклад (PDF), который будет официально представлен на конференции ACM CHI 2017, в мае 2017 года. Исследователи создали методику «термальных атак», которая позволяет похищать чужие PIN-коды и пароли, используя тепловизионную камеру.

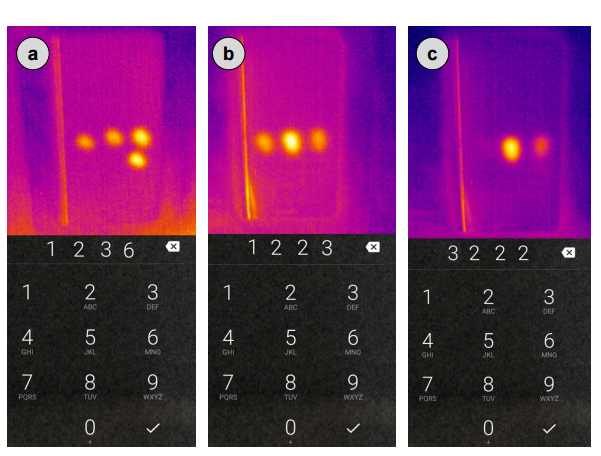

Исследователи объясняют, что мобильные тепловизоры в наше время становятся все компактнее и доступнее (к примеру, смартфон со встроенным тепловизором CAT S60). Сегодня портативную тепловизионную камеру с чувствительностью 0,05 граусдов Цельсия можно приобрести за $400. И это увеличивает опасность возникновения совершенно нового типа атак. Дело в том, что после набора PIN-кода или графического пароля на экране мобильного устройства или, к примеру, на кнопках дверного замка, остается тепловой след от рук пользователя, который будет хорошо различим еще в течение примерно 30 секунд после набора.

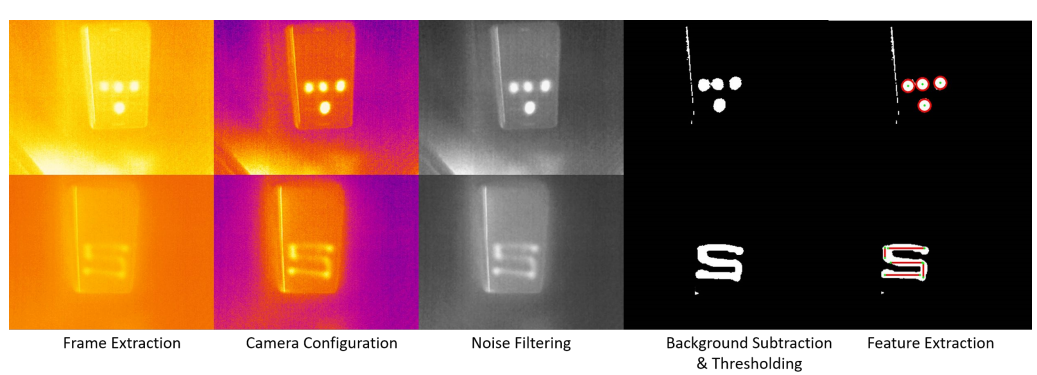

Современный тепловизор (исследователи использовали тепловизор с чувствительность 0,04 градусов Цельсия), способен «извлечь» эти данные. Так, исследователи предлагают делать снимок тепловых отпечатков, сохранившихся на экране устройства или на кодовом замке, сразу после набора кода. Затем, созданный исследователями софт, конвертирует полученное изображение в черно-белую картинку, отсекает лишние шумы, оставляя только тепловые следы, и анализирует изображение, восстанавливая последовательность набора.

В итоге программа распознает PIN-коды с вероятностью от 72% до 100%. Всё зависит от того, через какое время после ввода кода был сделан снимок тепловых отпечатков. Если прошло менее 15 секунд, вероятность успеха составляет 90%. Графические паттерны (без перекрытий) программа распознает еще лучше, с вероятностью 100%. Видеоролик ниже демонстрирует описанную атаку в работе.

Исследователи пишут, что защититься от «термальных атак» возможно. К примеру, достаточно провести рукой по экрану устройства или замку, чтобы уничтожить оставшиеся тепловые следы. Также во время ввода пароля можно увеличить яркость дисплея до максимума или запустить на устройстве любой ресурсоемкий процесс, который вызовет нагрев аппарата, что тоже значительно снизит видимость тепловых отпечатков.