Ранее ][ уже сообщал о том, что специалист французской компании Quarkslab Адриен Гинье (Adrien Guinet) сумел разработать инструмент WannaKey, с помощью которого можно восстановить зашифрованные файлы, пострадавшие в результате атаки вымогателя WannaCry (он же Wana Decrypt0r, WCry, WannaCrypt0r и WannaCrypt). К сожалению, решение Гинье работает только с Windows XP и только если соблюсти ряд условий, но другие исследователи уже подхватили идею и доработали WannaKey.

#wanakiwi to decrypt #WANACRY files from pieces of key in memory(thanks @adriengnt for idea)https://t.co/7LTTZXXEsB

XP sometimes,7 if lucky pic.twitter.com/3V8gFaIkCF— ? Benjamin Delpy (@gentilkiwi) May 19, 2017

На базе WannaKey был создан инструмент wanakiwi, который работает не только с Windows XP, но и x86-версиями Windows 7, 2003, Vista, Server 2008 и 2008 R2. Разработал это решение французский исследователь Бенджамин Делпи (Benjamin Delpy), при поддержке сооснователя компании Comae Technologies и эксперта Microsoft Мэтью Сюиша (Matthieu Suiche). Также его эффективность уже подтвердили специалисты Европола.

#Wannacry decrypting files tested by @EC3Europol & found to recover data in some circumstances: https://t.co/E9j59j4p0c https://t.co/3n8hd4hrQi

— Europol (@Europol) May 19, 2017

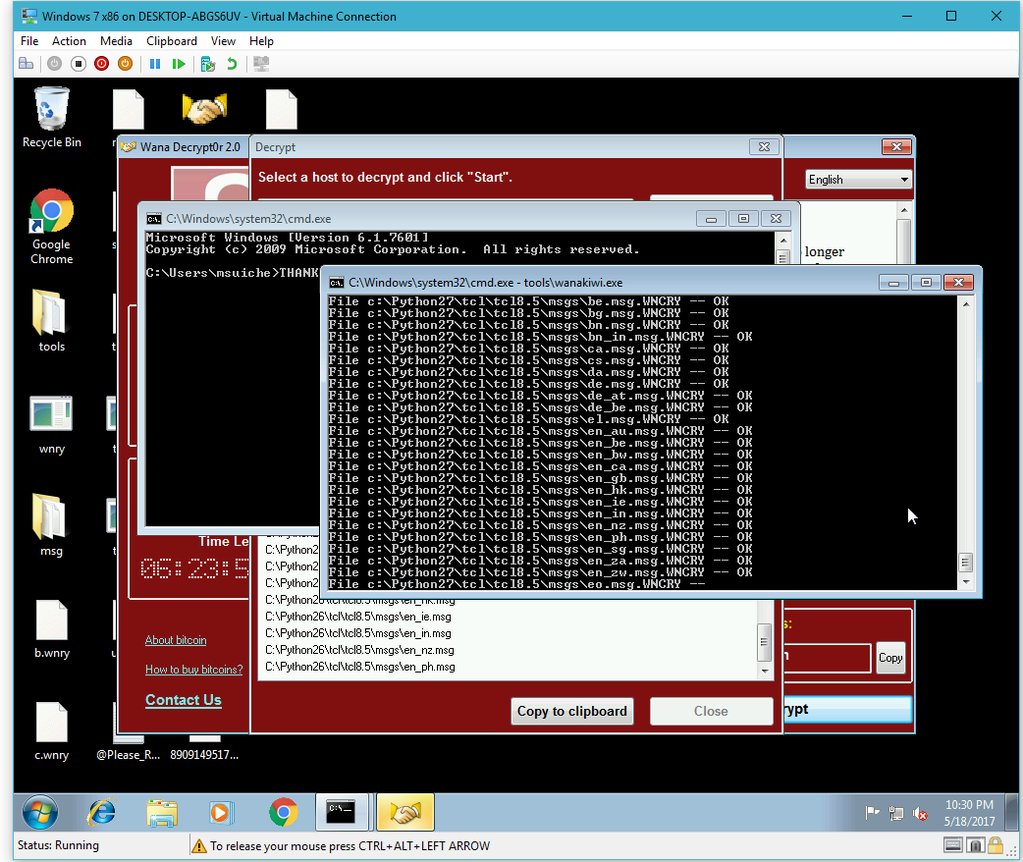

Технические детали о wanakiwi уже доступны в блоге Сюиша, там же можно найти скришнот, демонстрирующий дешифровщик в работе:

Равно как и WannaKey, новый инструмент эксплуатирует небольшой недочет, обнаруженный исследователями в Microsoft Crypto API, что позволяет извлечь из памяти зараженной машины приватный ключ, необходимый для восстановления пострадавших файлов.

К сожалению, wanakiwi по-прежнему сработает лишь в том случае, если зараженный компьютер не выключали и не перезагружали после атаки WannaCry. Также ключ в памяти может быть случайно «затерт» любым другим процессом, поэтому, по словам специалистов, пользователям «потребуется немного удачи».