Специалисты «Лаборатории Касперского» продолжают наблюдать за деятельностью северокорейской хак-группы Lazarus. По данным исследователей, злоумышленники по-прежнему интересуются азиатскими криптовалютными сервисами. В прошлом месяце специалисты ООН сообщили, что только за период с января 2017 года по сентябрь 2018 года северокорейские хакеры ограбили минимум пять криптовалютных бирж в странах Азии, похитив порядка 571 000 000 долларов.

Еще в 2018 году аналитики «Лаборатории Касперского» обнаружили вредоносную кампанию AppleJeus и выяснили, что в арсенале Lazarus появилась малварь для macOS. Теперь исследователи сообщают, что хакеры по-прежнему атакуют не только пользователей Windows, но и macOS, а их операции все так же концентрируются на финансовом секторе.

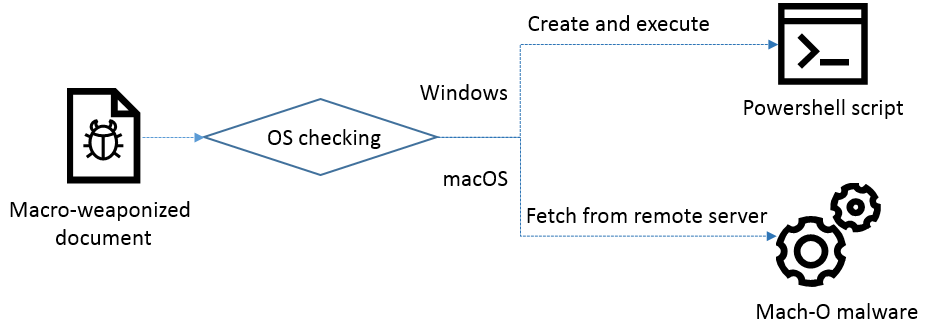

Одна из новых операций Lazarus берет начало еще в ноябре 2018 года и использует PowerShell для контроля над Windows-машинами и вредоносами для macOS.

Скрипты PowerShell используются для связи с управляющими серверами и выполнение команд операторов малвари. При этом имена скриптов нарочно замаскированы под файлы популярной CMS WordPress. После подключения к серверу вредонос может получить команды на сбор базовой информации о хосте, проверку и обновление конфигурации, скачивание и загрузку файлов, выход, исполнение shell-команд и так далее.

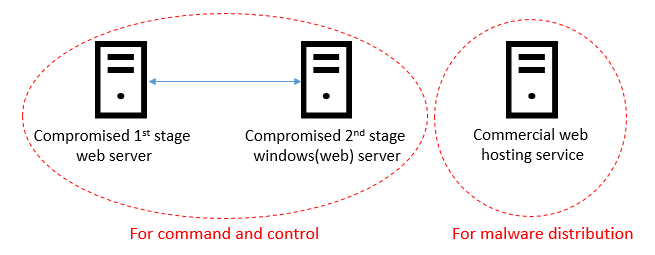

Отмечается, что Lazarus используют для своих операций как взломанные серверы, так и арендованные. К примеру, группировка взламывает уязвимые и устаревшие установки Internet Information Services (IIS) 6.0 на Microsoft Windows Server 2003, размещая на серверах скрипты для коммуникации малвари. Или же честно арендует серверы у хостинг-провайдеров, а затем использует их для размещения пейлоадов для macOS и Windows.

Сама малварь по-прежнему распространяется под видом различных вредоносных документов, которые могут заинтересовать профессионалов криптовалютного рынка. Многие из таких «приманок» написаны на корейском языке, то есть цели в Южной Корее остаются одним из главных приоритетов Lazarus. Также встречаются документы, представленные в виде файлов HWP, с использованием текстового процессора Hangul Word Processor, который широко распространен на Востоке и является местной альтернативой Microsoft Office. В данном случае документы используют известную PostScript-уязвимость.