Содержание статьи

- Радиохакинг: взламываем IoT и OT через SDR

- «Для этого тоже есть инструмент!»: советы, утилиты и техники для твоего профессионального арсенала

- Специалисты McAfee признаются, что боятся искусственного интеллекта

- Эксперты института SANS перечисляют наиболее опасные методы кибератак

- Изощренную С&C-малварь можно отлавливать бесплатными инструментами

- Как безопаснику подтолкнуть пользователя к нужному поведению

- Уроки, извлеченные за тридцать лет проведения тренингов на повышение осведомленности

Радиохакинг: взламываем IoT и OT через SDR

RF Exploitation: IoT and OT Hacking with Software-Defined Radio

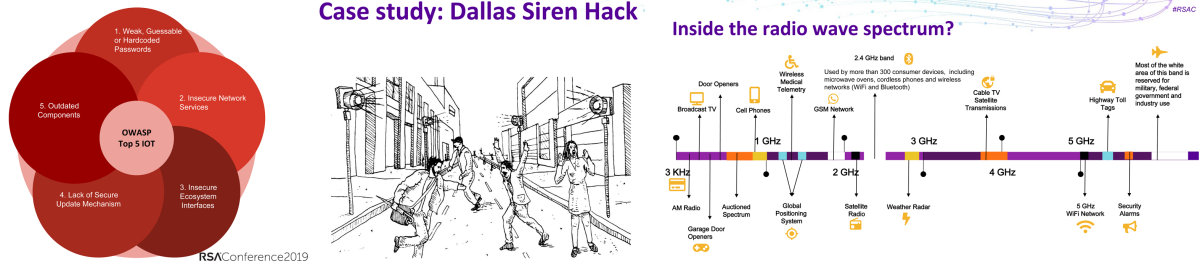

Что общего между атакой на сирену, предупреждающую о торнадо в Далласе, взломанными электрическими скейтбордами и небезопасными умными дверными замками? Уязвимые протоколы радиосвязи! Количество IoT-устройств растет угрожающими темпами. В софте, используемом этими многочисленными устройствами, отсутствуют базовые меры безопасности, которые в обычном компьютерном софте мы считаем само собой разумеющимися.

Кроме того, для IoT практически не существует рекомендаций по обеспечению безопасности. Неудивительно, что последние годы отметились резким всплеском количества эксплоитов для радиохакинга. Причем охват этих эксплоитов не ограничивается сетями 802.11. Узкоспециализированные и проприетарные протоколы тоже оказались в зоне внимания радиохакеров. Устройства варьируются от медицинских до OT-девайсов.

Хотя радиопротоколы, отличные от Wi-Fi, для многих технарей представляют собой тайну, покрытую мраком, взламывать их намного проще, чем можно было бы ожидать. SDR плюс умелые руки, и дело в шляпе. В черной шляпе. Докладчик рассказывает о распространенных проблемах безопасности и поверхностях атак в системах беспроводной связи. Объясняет, как можно без особого труда взламывать беспроводные сети. Демонстрирует изощренные примеры. Объясняет, как обнаруживать IoT-устройства, анализировать их безопасность и конфиденциальность.

«Для этого тоже есть инструмент!»: советы, утилиты и техники для твоего профессионального арсенала

Cybersecurity Tips, Tools and Techniques for Your Professional Toolbag (PDF)

Эта насыщенная практической информацией презентация представляет собой обновленную версию чрезвычайно популярного доклада 2018 года. Тебя ждет скоростной обзор наиболее полезных для безопасника приложений и лучших практик: для тестирования защищенности, для расследований, для администрирования и для решения многих других повседневных задач безопасника.

Из доклада ты узнаешь о лучших практиках использования Kali Linux, Windows Sysinternals Suite, VMware, Wireshark, Nmap. Тебя ждут интересные хитрости и трюки, которые помогут упростить работу. Речь также пойдет об инструментах для OSInt и сбора информации на веб-сайтах; докладчик расскажет, как настроить виртуальную лабораторию в домашних условиях и какие приложения лучше всего подходят для этого, какие приложения для пентеста и DevSecOps должны обязательно быть в арсенале любого безопасника, где искать качественную информацию для проведения корпоративных тренингов, призванных повысить осведомленность сотрудников.

Рассматриваемые инструменты в основном бесплатные и ориентированы на малые и средние предприятия и на домашних пользователей. В числе прочего докладчик делится советами, которые помогут тебе избежать неприятностей при использовании рекомендуемых им программ. Ведь в неумелых руках они могут принести больше вреда, чем пользы.

Докладчик в числе прочего рассказывает о том, как посредством виртуализации (на основе VMware и VirtualBox и дистрибутивов Kali, Taro и Parrot) создать собственную лабораторию тестирования, в которой ты сможешь упражняться со всеми инструментами без риска обрушить систему.

Но не весь доклад посвящен Linux. Докладчик также демонстрирует полезные инструменты для Windows, в том числе Sysinternals Suite. Среди новшеств по сравнению с одноименным докладом за прошлый год: подсистема Windows для Linux, Open Source Intelligence (OSInt), которая используется для ответа на вопрос «какая информация о моей организации доступна в интернете».

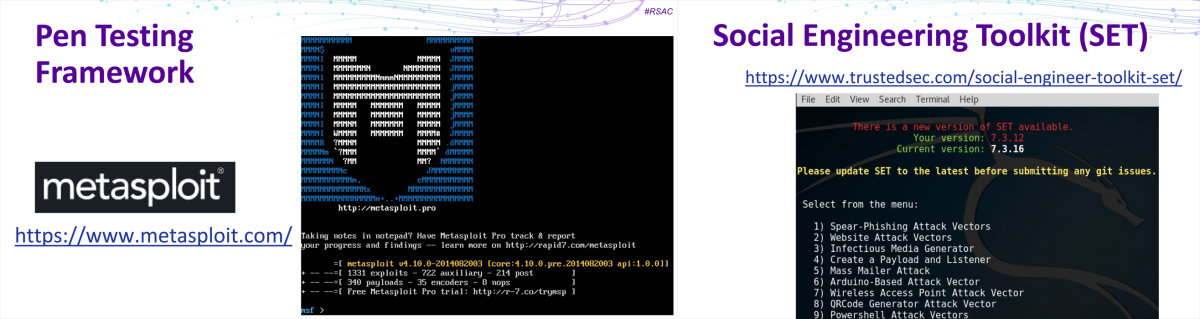

Из доклада ты также узнаешь, как применять такие мощные инструменты тестирования, как Social Engineering Toolkit, Metasploit и OWASP ZAP, которыми пентестеры пользуются на повседневной основе. Однако на этих инструментах свет клином не сошелся. Есть множество отсылок к стандартам и другим полезным материалам, в том числе любимым читшитам докладчика. Все ссылки ты найдешь в PDF-версии доклада.

Продолжение доступно только участникам

Вариант 1. Присоединись к сообществу «Xakep.ru», чтобы читать все материалы на сайте

Членство в сообществе в течение указанного срока откроет тебе доступ ко ВСЕМ материалам «Хакера», позволит скачивать выпуски в PDF, отключит рекламу на сайте и увеличит личную накопительную скидку! Подробнее

Вариант 2. Открой один материал

Заинтересовала статья, но нет возможности стать членом клуба «Xakep.ru»? Тогда этот вариант для тебя! Обрати внимание: этот способ подходит только для статей, опубликованных более двух месяцев назад.

Я уже участник «Xakep.ru»