Ботнет Smominru (он же MyKings, WannaMine или Hexmen) известен ИБ-специалистам с 2017 года, а в 2018 году многие компании провели детальный анализ этой угрозы. Напомню, что уже тогда ботнет насчитывал более 520 000 машин, а его операторы на тот момент «заработали» 8900 Monero (порядка 2 млн долларов по курсу на момент публикации отчетов).

Smominru примечателен тем, что для распространения использовал не только брутфорс RDP, MSSQL, Telnet и других открытых служб, но и эксплоиты EternalBlue (CVE-2017-0144) и EsteemAudit (CVE-2017-0176), направленные против уязвимых Windows-машин. Названия этих эксплоитов хорошо знакомы не только ИБ-специалистам, но даже рядовым пользователям, так как именно EternalBlue весной 2017 года применялся для распространения нашумевшего шифровальщика WannaCry.

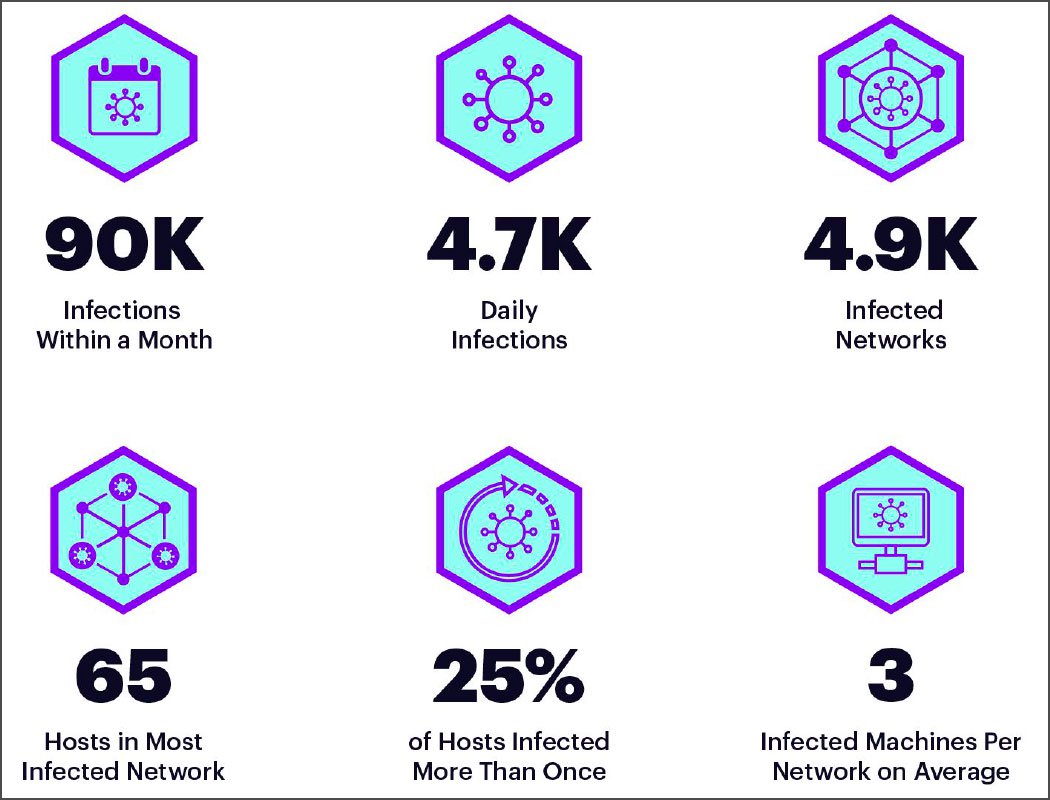

Согласно новому отчету, опубликованному на этой неделе компаний Guardicore Labs, ботнет по-прежнему активен и в настоящее время: только в августе 2019 года его жертва стали 90 000 машин (это 4700 новых заражений в день). Хуже того, примерно 25% скомпрометированных устройств подверглись повторному заражению более одного раза, то есть машины не были должным образом пропатчены и защищены после очистки от заражения.

Как только Smominru получает доступ к целевой машине, он пытается удалить конкурирующую малварь, обезопасить систему от дальнейших заражений, а затем устанавливает майнинговую малварь, крадет учетные данные для входа в систему, устанавливает бэкдоры и стремится распространиться на другие машины в той же сети подобно червю.

Большинство зараженных операционных систем — это Windows 7 и Windows Server 2008 (в общей сложности это 85% всех заражений), которые по-прежнему уязвимы перед атаками с использованием EternalBlue. Также атакам подверглись Windows Server 2012, Windows XP и Windows Server 2003.

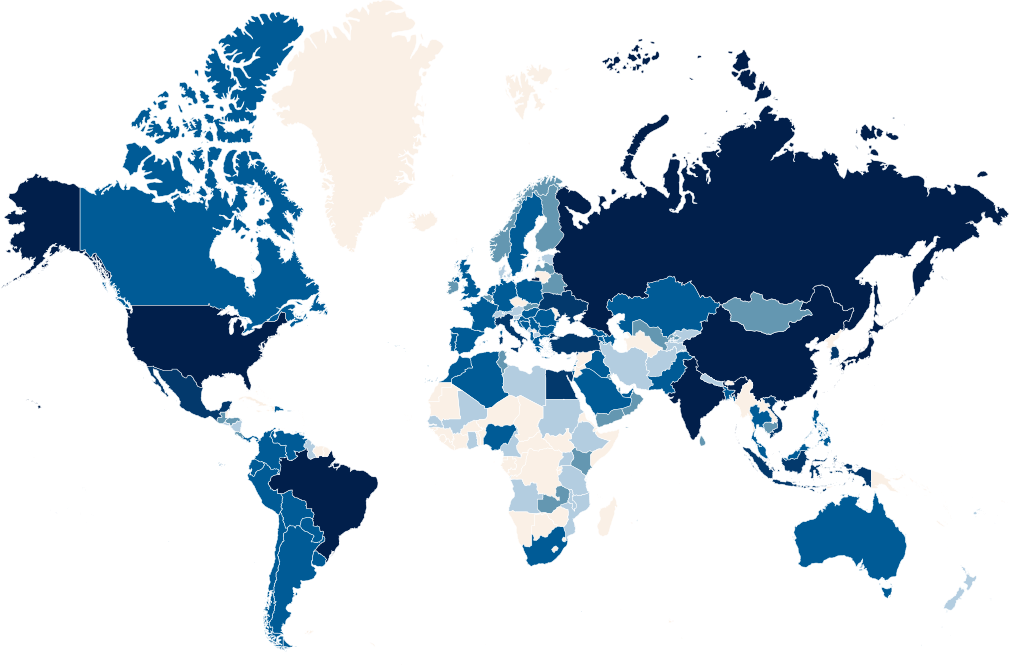

Больше всего от атак Smominru пострадали Китай, Тайвань, Россия, Бразилия и США. Среди пострадавших исследователи обнаружили американские вузы, медицинские фирмы и компании, занимающиеся кибербезопасностью.

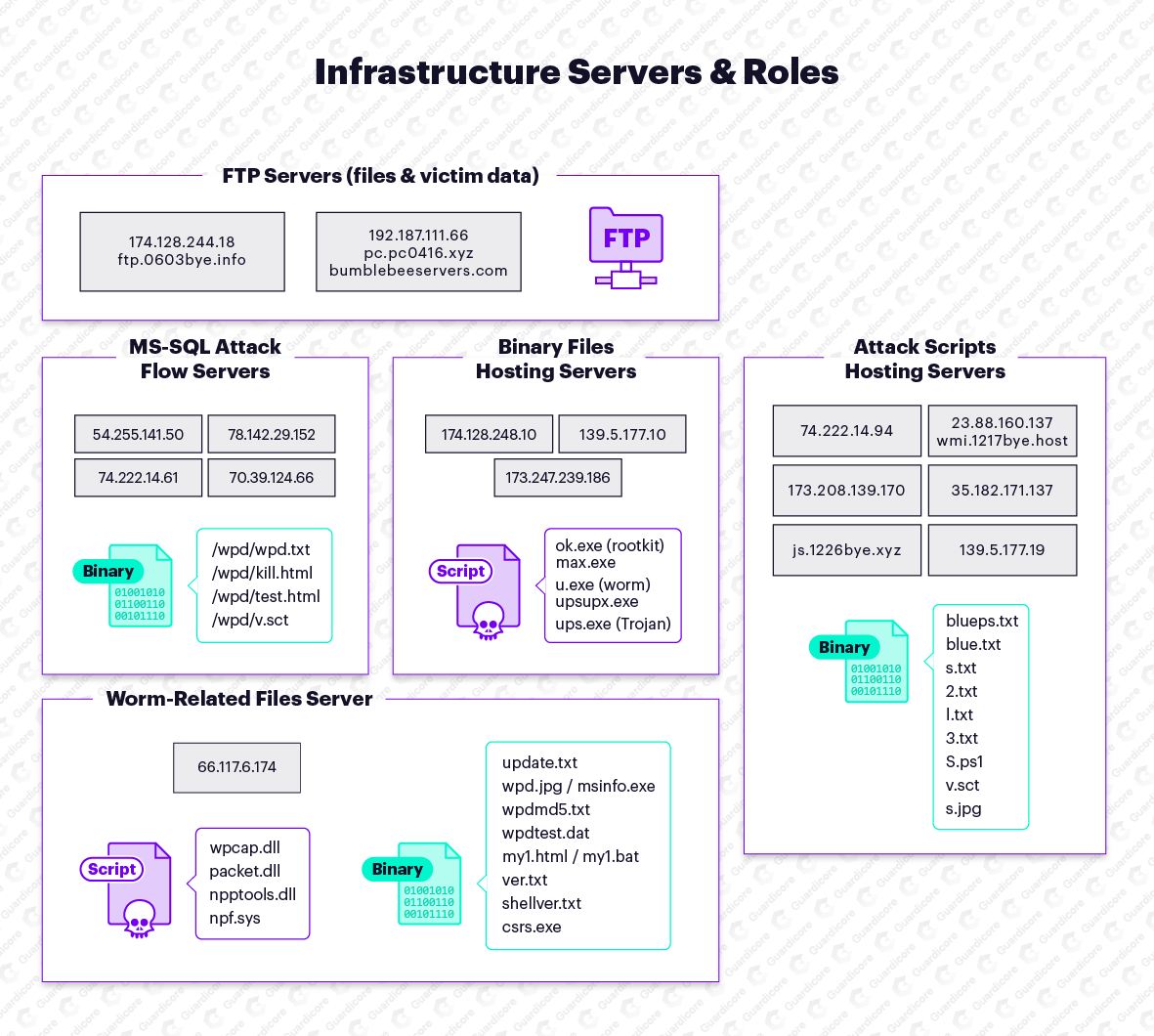

Текущая версия малвари использует огромную коллекцию пейлоадов в процессе атаки. Так, Smominru загружает и запускает почти двадцать различных скриптов и бинарников. Исследователи пишут, что инфраструктура операторов ботнета включает в себя более 20 серверов, каждый из которых обслуживает несколько файлов, и каждый файл ссылается на еще 2-3 дополнительных сервера. Кроме того, многие файлы размещены на нескольких серверах, что повышает гибкость и устойчивость инфраструктуры.