ИБ-специалист известный под псевдонимом Nux и входящий в ThugCrowd, рассказал изданию ZDNet о странной шутке разработчиков сайта AT&T.

Специалист занимался поиском багов на сайте erate.att.com, который используется учебными заведениями и библиотеками для получения скидок на интернет и телефонные услуги. Nux не пытался взломать AT&T, он лишь искал уязвимости, о которых можно было бы сообщить компании через официальную программу bug bounty и таким образом немного подзаработать.

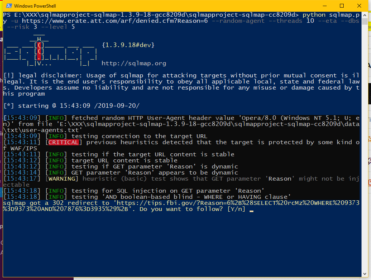

Но вместо багов исследователь обнаружил странную шутку разработчиков сайта. Во время проведения пентестов он заметил, что целевой сайт пытается перенаправить тестовые инструменты на новый URL-адрес: tips.fbi.gov. Это специальный портал ФБР, через который любой может сообщить о федеральных преступлениях и террористической деятельности.

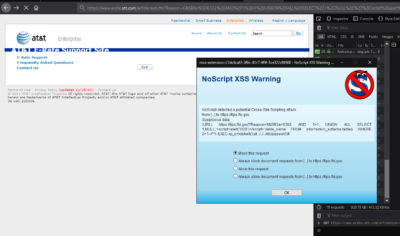

Скрытый редирект был обнаружен во время использования Sqlmap для поиска SQL-багов на сайте AT&T E-rate, а также когда специалист использовал браузерное расширение NoScript, чтобы проверить, может ли XSS-уязвимость стать основой для использования более сложного эксплоита.

Журналисты ZDNet отмечают, что, по сути, между тестом на проникновение и реальной атакой нет никакой разницы, кроме намерений атакующего. Так, пентестер найдет проблему и сообщит о ней компании, чтобы ее могли исправить, а злоумышленник воспользуется этой уязвимостью в своих целях. Но у ФБР нет программы вознаграждения за уязвимости, то есть бюро не приглашает исследователей ломать свои ресурсы. Таким образом, разработчики AT&T поставили исследователя в положение, когда он запускает непрошенные тесты на проникновение на сайте правительства США. И с точки зрения ФБР это будет выглядеть как попытка атаки. Хуже того, теоретически, эксплоит, «отраженный» через сайт AT&T, может действительно скомпрометировать ресурс ФБР.

Странный редирект был удален с сайта AT&T, когда с представителями компании связались журналисты. Тем не менее, в компании отказались дополнительно комментировать этот случай.

Стоит сказать, что подобные и еще более неприятные «казусы» происходят с ИБ-исследователями регулярно. Например, в 2016 году ФБР нагрянуло домой к специалисту, который сообщил о проблеме на сервере компании, обслуживающей стоматологические клиники; в 2017 году венгерский подросток нашел брешь в онлайновой системе «Транспортного центра Будапешта», осуществляющей продажу билетов, а вместо благодарности его арестовали; и совсем недавно, в начале сентября текущего года, в США задержали двух специалистов, которые проникли в здание суда в рамках теста (невзирая на то, что все бумаги у пентестеров были в порядке).