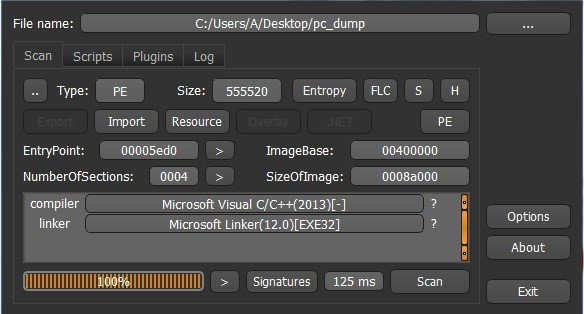

По доброй традиции загрузим семпл в DiE и поглядим, что он нам покажет.

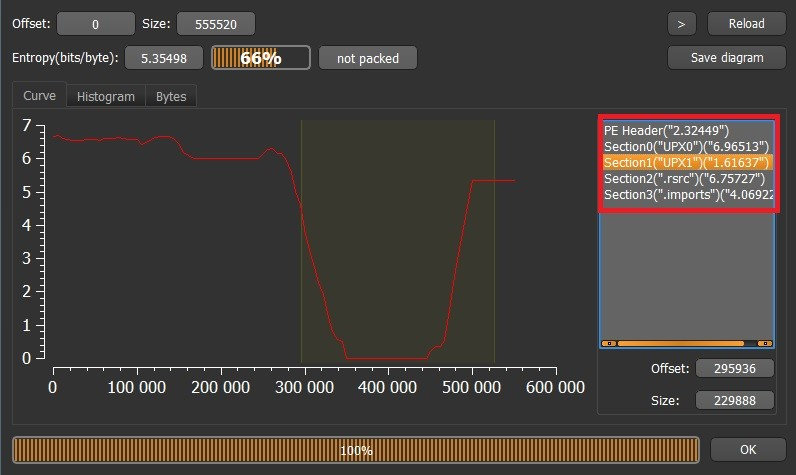

DiE считает, что файл ничем не упакован. Хотя постой-ка, давай переключимся на показания энтропии секций.

Судя по названиям секций, файл упакован UPX, но их энтропия выглядит очень странно. Почему тогда DiE не распознал упаковщик? Ну, например, сигнатура UPX может быть намеренно искажена, чтобы запутать дизассемблеры. Так или иначе, перед нами упакованный файл, поэтому загружаемся в отладчик x64dbg. Давай поставим точку останова на функцию VirtualAlloc, которая мелькает у нас в окрестностях точки входа, и запустим троян.

INFO

Есть несколько функций WinAPI, бряки на которые нужно устанавливать по умолчанию при распаковке неизвестного пакера, ибо механизмы распаковки достаточно стандартны:

- VirtualAlloc — используется при выделении памяти для пейлоада;

- VirtualProtect — используется для установки атрибутов доступа к памяти;

- CreateProcessInternalW — при создании нового процесса, в эту функцию в итоге передается управление;

- ResumeThread — используется для продолжения выполнения при инъекциях.

Брякаемся на функции и выходим из нее в наш код. В итоге видим такую картину:

008F9552 | FF55 B4 | call dword ptr ss:[ebp-4C] | VirtualAlloc

008F9555 | 8945 F0 | mov dword ptr ss:[ebp-10],eax | <---- мы находимся здесь

008F9558 | 8365 DC 00 | and dword ptr ss:[ebp-24],0 |

008F955C | 8B85 58FFFFFF | mov eax,dword ptr ss:[ebp-A8] |

008F9562 | 0FB640 01 | movzx eax,byte ptr ds:[eax+1] |

Осматриваемся дальше, видим интересный кусок кода в конце функции, в которой мы оказались:

00569C10 | 8985 5CFFFFFF | mov dword ptr ss:[ebp-A4],eax |

00569C16 | 8B85 5CFFFFFF | mov eax,dword ptr ss:[ebp-A4] |

00569C1C | 0385 68FFFFFF | add eax,dword ptr ss:[ebp-98] |

00569C22 | C9 | leave |

00569C23 | FFE0 | jmp eax | Интересный переход!

Не забываем: при отработке функции VirtualAlloc адрес выделенной памяти находится в eax. Ставим точку останова на этот переход, попутно переходим на дамп (адрес в eax) и смотрим, что будет происходить в выделенной памяти. Для этого ставим на начале этой памяти однократную точку останова на запись, и отладчик останавливается на цикле записи данных в память. Вот так выглядит часть цикла:

Продолжение доступно только участникам

Вариант 1. Присоединись к сообществу «Xakep.ru», чтобы читать все материалы на сайте

Членство в сообществе в течение указанного срока откроет тебе доступ ко ВСЕМ материалам «Хакера», позволит скачивать выпуски в PDF, отключит рекламу на сайте и увеличит личную накопительную скидку! Подробнее

Вариант 2. Открой один материал

Заинтересовала статья, но нет возможности стать членом клуба «Xakep.ru»? Тогда этот вариант для тебя! Обрати внимание: этот способ подходит только для статей, опубликованных более двух месяцев назад.

Я уже участник «Xakep.ru»