Специалисты Wordfence предупредили о масштабной кампании, нацеленной на WordPress-сайты. В минувшие выходные хакеры атаковали старые уязвимости в плагинах и попытались скачать с сайтов файлов конфигурации.

Исследователи сообщают, что атакующие использовали старые эксплоиты для скачивания или экспорта файлов wp-config.php с уязвимых сайтов, извлечения учетных данных от БД, а затем использовали полученные имена пользователей и пароли для захвата баз данных.

Аналитики Wordfence пишут, что на эту кампанию пришлось около 75% всех попыток использования уязвимостей в плагинах и темах для WordPress. Фактически атаки на захват файлов конфигурации утроились из-за произошедшего.

Wordfence заблокировала более 130 000 000 попыток эксплуатации различных уязвимостей, которые были нацелены более чем на 1 300 000 сайтов WordPress. Но нужно учитывать, что статистика компании охватывает только сайты данные ее собственной сети, а атаки явно были направлены и на другие сайты за ее пределами.

Атаки осуществлялись с 20 000 различных IP-адресов, большинство из которых ранее использовались в другой крупномасштабной кампании, так же нацеленной на сайты WordPress и активной в начале мая текущего года.

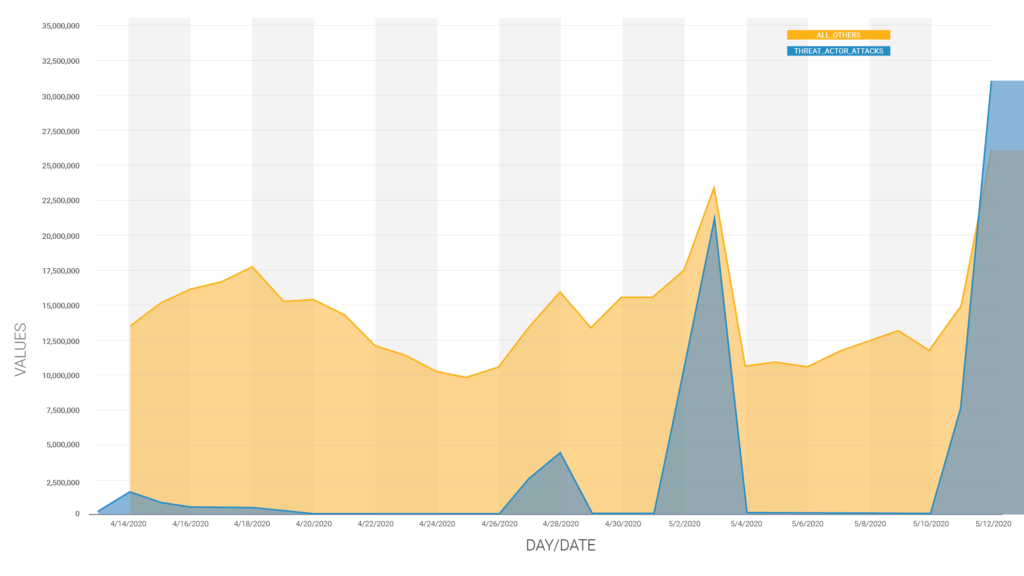

Так, во время первой кампании хакеры использовали ряд XSS-уязвимостей и пытались создать на уязвимых сайтах новых пользователей-администраторов и внедрить бэкдоры. Эта кампания была не менее масштабной, чем нынешняя, так как XSS-атаки неизвестной группы перевешивали все остальные XSS-аткки, проводимые другими хакерами вместе взятыми (см. иллюстрацию ниже). В общей сложности группировка попыталась взломать более 900 000 сайтов.

Теперь эксперты Wordfence считают, что обе кампании – это дело рук одной и то же хакерской группы, которая попросту пробует разные подходы.