В конце мая 2020 года ИБ-эксперты и журналисты Bleeping Computer обнаружили, что сайт ebay.com сканирует локальные порты посетителей в поисках приложений для удаленной поддержки и удаленного доступа. Многие из этих портов были связаны с такими инструментами, как Windows Remote Desktop, VNC, TeamViewer, Ammy Admin и так далее.

Как оказалось, аукцион использовал для этого скрипт ThreatMetrix, созданный компанией LexisNexis и применяемый для обнаружения мошенников. Хотя eBay, по сути, ищет известные и легитимные программы для удаленного доступа и администрирования, в прошлом некоторые из них действительно использовались в качестве RAT в фишинговых кампаниях.

Сканирование выполняется с использованием WebSockets для подключения к 127.0.0.1. Все 14 сканируемых портов и связанные с ними программы перечислены в таблице ниже. Журналисты Bleeping Computer так и не смогли определить программу на порту 63333. Основываясь на идентификаторе «REF» они предполагают, что это контрольный порт для тестов.

| Программа | Обозначение Ebay | Порт |

| Неизвестно | REF | 63333 |

| VNC | VNC | 5900 |

| VNC | VNC | 5901 |

| VNC | VNC | 5902 |

| VNC | VNC | 5903 |

| Remote Desktop Protocol | RDP | 3389 |

| Aeroadmin | ARO | 5950 |

| Ammyy Admin | AMY | 5931 |

| TeamViewer | TV0 | 5939 |

| TeamViewer | TV1 | 6039 |

| TeamViewer | TV2 | 5944 |

| TeamViewer | TV2 | 6040 |

| Anyplace Control | APC | 5279 |

| AnyDesk | ANY | 7070 |

Чтобы узнать, какие еще сайты могут использовать этот скрипт, Bleeping Computer обратился за помощью к специалистам ИБ-компании DomainTools. Компания помогла изданию составить список из 387 аналогичных уникальных хостов на online-metrix.net. В частности, оказалось, что компьютеры пользователей сканируют скрипты на сайтах Citibank, TD Bank, Ameriprise, Chick-fil-A, Lendup, BeachBody, Equifax IQ connect, TIAA-CREF, Sky, GumTree и WePay.

Тогда журналисты протестировали несколько способов избавиться от такого наблюдения. Оказалось, что блокировщик рекламы uBlock Origin в браузере Firefox оказался способен заблокировать работу скрипта ThreatMetrix. Увы, но во время прочих тестов uBlock Origin не смог блокировать сканирование ни в новом Microsoft Edge, ни в Google Chrome.

Однако позже многие читатели сообщили, что uBlock Origin для Chrome все же смог заблокировать сканирование портов на eBay, и тогда журналисты связались с разработчиком блокировщика Раймондом Хиллом и спросили, не вносил ли тот какие-то изменения в код своего продукта. Теперь издание пишет, что создатель uBlock Origin ответил, что ничего не менялось, и предположил, что сайты могли сами отказаться от использования ThreatMetrix.

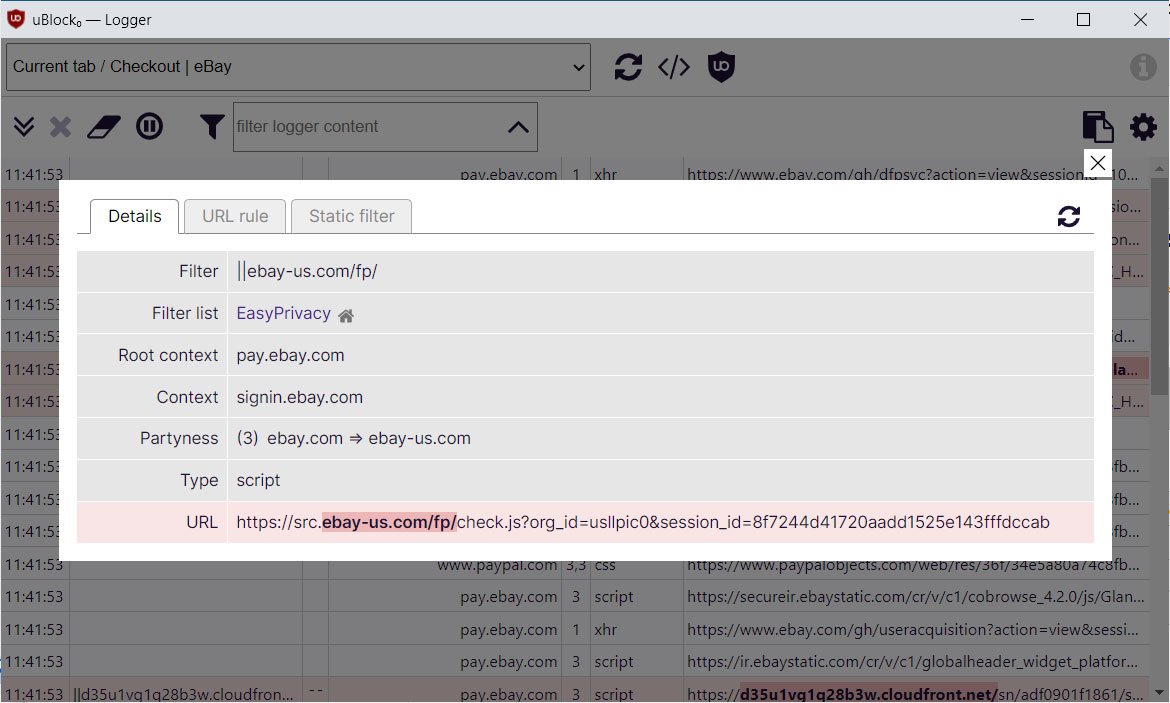

Хилл предложил журналистам использовать логи uBlock Origin, чтобы обнаружить правила, блокирующие скрип для сканирования портов. Таким образом удалось понять, что изначально eBay сканировал порты посетителей при посещении домашней страницы и прочих страниц сайта. Но теперь аукцион принес функцию сканирования портов на страницы оформления заказа.

Посмотрев логи после посещения страницы оформления заказа, исследователи увидели, что список фильтров EasyPrivacy блокирует скрипт-сканер, расположенный по адресу src.ebay-us.com/fp/check.js.

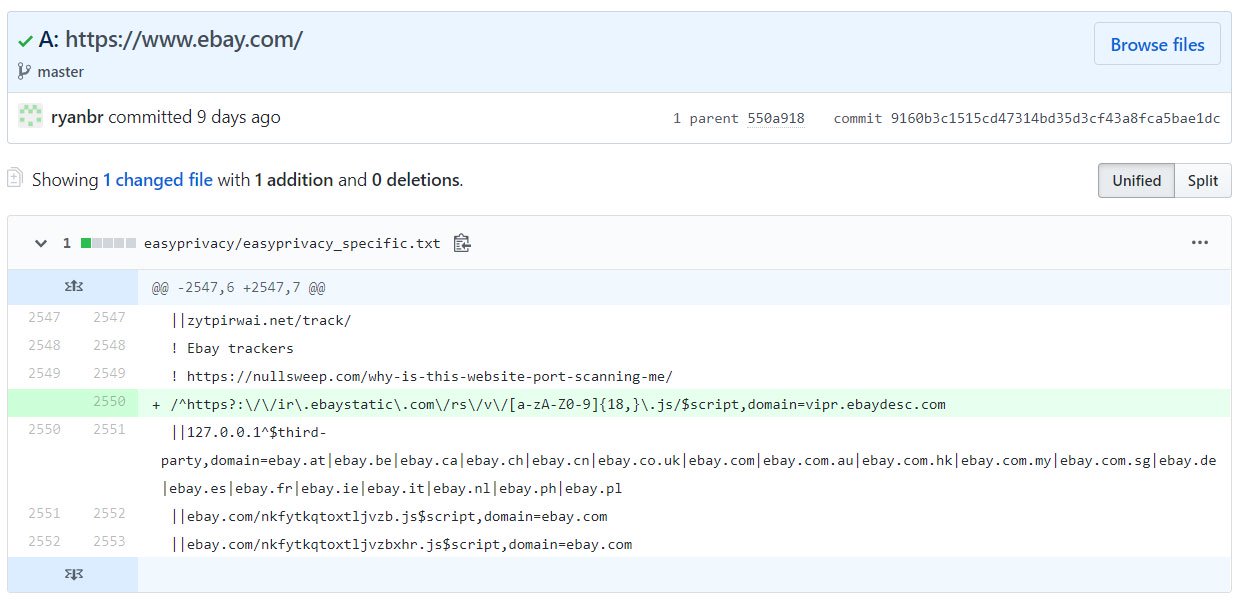

Изучение различных коммитов для списка EasyPrivacy, помогло понять, что скрипт для сканирования портов на eBay блокирует недавно добавленное правило.

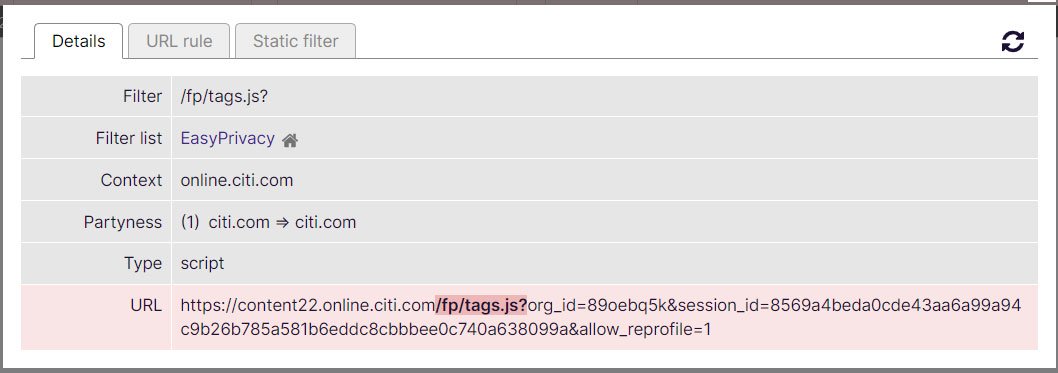

Как показало изучение других сайтов, скрипт для сканирования портов блокировался фильтром, предназначенным для скрипта /fp/tags.js?, который использовался для запуска скрипта-сканера.

В итоге, благодаря новому фильтру, теперь EasyPrivacy блокирует сканирование портов на eBay, Ameriprise, Citi, TD Bank, Lendup, BeachBody, Equifax IQ Connect и Sky. К сожалению, правил для TIAA.org, Chick-Fil-A, Gumtree и WePay пока нет, и эти сайты по-прежнему изучают порты посетителей, даже если те используют расширение uBlock Origin.

Журналисты Bleeping Computer предприняли попытку связаться с операторами EasyList, однако пока не получили ответа.