Amazon заявила, что в середине февраля текущего года сервис AWS Shield смягчил самую крупную DDoS-атаку в истории, достигавшую мощности 2,3 Тб/сек. Прошлый «рекорд» в этой области был установлен в 2018 году, тогда была зафиксирована DDoS-атака мощностью 1,7 Тб/сек.

Об инциденте стало известно благодаря публикации отчета AWS Shield Threat Landscape, где рассматриваются различные атаки, с которыми пришлось иметь дело сервису Amazon AWS Shield. В документах не указано, против какого клиента AWS была предпринята столь мощная атака, но уточняется, что DDoS был организован с использованием взломанных веб-серверов CLDAP. Урегулирование инцидента заняло у сотрудников AWS Shield три дня.

Напомню, что первые атаки с использованием протокола CLDAP (Connection-less Lightweight Directory Access Protocol) были замечены в 2017 году и начали использоваться злоумышленниками годом ранее. Тогда эксперты компании Akamai пришли к выводу, что использование LDAP и CLDAP для амплификации позволяет усилить атаку в 55-70 раз.

Как уже было сказано выше, предыдущий «рекорд» в области DDoS был установлен в 2018 году. Тогда аналитики компании Arbor Networks сообщили, что обнаружили DDoS-атаку на неназванного американского сервис-провайдера, чья мощность в пиковые моменты составляла 1,7 Тб/сек. Интересно, что за несколько дней до на GitHub обрушилась мощнейшая DDoS-атака, тоже считавшаяся беспрецедентной: 1,35 Тб/сек или 126,9 млн пакетов в секунду.

Для усиления этих атак были использованы уязвимые серверы Memcached, и многие хакерские группы и сервисы для DDoS-атак по найму переняли эту тактику, начав злоупотреблять Memcached. Однако в результате массовые DDoS-атаки стали редкостью и почти сошли на нет, в основном благодаря усилиям интернет-провайдеров, сетей доставки контента и других крупных интернет-игроков, слаженно работающих для защиты уязвимых Memcached-систем.

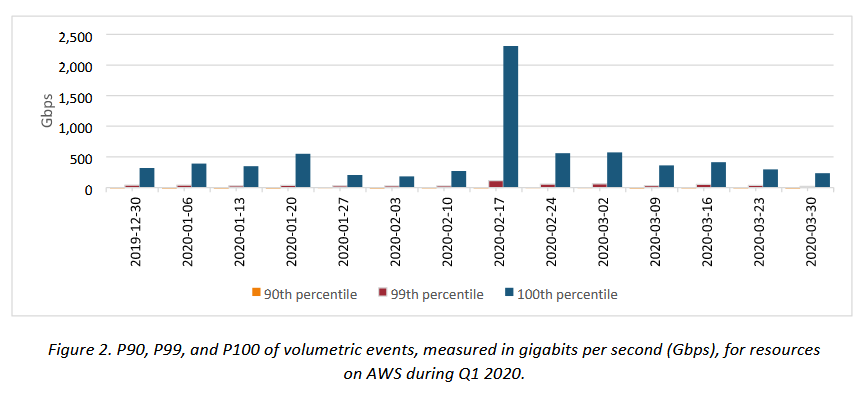

В настоящее время большинство DDoS-атак редко превышает 500 Гб/сек, поэтому известие об атаке мощностью 2,3 Тб/сек весьма неожиданно. К примеру, в отчете за первый квартал 2020 года сервис защиты от DDoS-атак Link11 сообщает, что наиболее мощная атака, с которой ему пришлось иметь дело, составляла 406 Гб/сек.

В аналогичном отчете за первый квартал 2020 года компания Cloudflare сообщила, что наиболее мощная DDoS-атака, с которой она справилась, достигала пиковой мощности 550 Гб/сек. Cloudflare также отмечает, что 92% DDoS-атак в первом квартале 2020 года не превышали 10 Гб/сек, а 47% были и того слабее: менее 500 Мбит/сек.

Интересно, что ранее на этой неделе специалисты Akamai тоже сообщали, что в начале июня она остановили DDoS-атаку, чья мощность достигала 1,44 Тб/сек.