Содержание статьи

А что это вообще такое?

В заголовок вынесен, пожалуй, самый первый вопрос, который возникает у незнакомых с продукцией Ideco пользователей. Ideco UTM 8 — это программный комплекс на основе Linux, предназначенный для глубокого анализа и фильтрации трафика, предотвращения вторжений, защиты пользователей сети от внешних угроз, а также для контроля приложений, организации безопасных удаленных подключений и защищенных VPN-каналов связи. Эдакий комбайн «все в одном», позволяющий контролировать практически любые происходящие в сети процессы и управлять взаимодействием пользователей с «внешним миром».

Продукт этот построен на основе модульной архитектуры, каждый элемент которой выполняет собственный набор функций. Имеется возможность включать и отключать модули по мере необходимости, а также, естественно, управлять их настройками в довольно широких пределах. Весь спектр возможностей Ideco UTM 8 можно объединить в группы следующим образом.

Защита от угроз и несанкционированного доступа

В эту категорию входит прежде всего брандмауэр, правила которого можно настраивать не только для всей сети и определенных подсетей, но и для пользователей и групп даже с динамическими IP-адресами. Установки по умолчанию позволяют защитить расположенную за файрволом сетевую инфраструктуру от DoS- и MITM-атак, а также от трафика, который имеет признаки вредоносного.

Еще один компонент из той же самой категории — встроенная система обнаружения и предотвращения вторжений (IDS/IPS). Она позволяет отслеживать и блокировать вирусную активность в сети, обращения со скомпрометированных IP-адресов, добавленных в специальную базу. Кроме того — ограничивать подключения через Tor, прокси и анонимайзеры, вести журнал инцидентов информационной безопасности и предупреждать администратора сети о подозрительных событиях. Одна из уникальных возможностей Ideco UTM — блокировка телеметрии Windows, зачастую занимающей львиную долю трафика корпоративной сети (вы убедитесь в этом по логам системы).

В составе Ideco UTM имеется служба, которая препятствует брутфорс-атакам по протоколам SMTP, IMAP, POP3, SSH и блокирует попытки доступа с использованием перебора паролей к почтовому веб-интерфейсу, VPN-серверу, а также к админке самой Ideco UTM. Модуль Web Application Firewall предотвращает попытки сканировать работающие в сети веб-приложения на уязвимости, а также различных атак методом анализа запросов к сайту.

Администратор может настроить блокировку доступа к сети отдельных приложений — например, торрент-клиентов, Skype, других мессенджеров. Это довольно удобная функция, если в локалке, например, завелись любители качать с торрентов фильмы или играть в онлайн-игры. Кроме того, Ideco UTM можно интегрировать с другими DLP-системами (по протоколу ICAP) и с системами мониторинга (по протоколу SNMP). В составе комплекса используется антивирус Касперского для проверки файлов и трафика.

Контроль локального и удаленного доступа

Если в сетевой инфраструктуре используется контроллер домена, можно настроить авторизацию и синхронизацию пользователей Ideco UTM с Active Directory и LDAP-сервером, в том числе сразу с несколькими доменами в сети. Кроме того, в Ideco UTM есть куча возможностей для управления VPN-подключениями.

Поддерживается до 10 тысяч одновременных сессий по протоколам SSTP, PPTP, IKEv2 IPSec, L2TP/IPSec с возможностью шифрования. При подключении по VPN или PPPоE пользователи могут авторизоваться с помощью логина и пароля, также допускается аутентификация Single Sign-On по безопасному протоколу Kerberos через Active Directory. Отчеты об использовании веб-трафика каждым локальным и удаленным пользователем сохраняются в файлы журналов.

Фильтрация контента и управление трафиком

Что такое родительский и офисный контроль, знает, наверное, каждый родитель или работник офиса. В Ideco UTM есть аналогичная функция, позволяющая блокировать веб-контент согласно выбранным администратором категориям — всего их 144. Как и другие похожие решения, фильтр контента здесь использует базу данных, включающую более 500 миллионов URL «нерекомендуемых» веб-сайтов.

При этом система умеет фильтровать и зашифрованный HTTPS-трафик, подменяя сертификат (SSL bump) или используя Server Name Indication методом анализа данных сертификата. В версии 8 появилась возможность настраивать пользовательские объекты (пользователи, группы, IP-адреса, сети и т.д.) в правилах контент-фильтра и модуле контроля приложений.

Очень полезная функция Ideco UTM — балансировка трафика, если в сети используется несколько каналов подключения к интернету, например основной и резервный. При этом система поддерживает как проводные, так и беспроводные интерфейсы. Можно ограничивать скорость подключения и загрузки файлов для отдельных пользователей и групп. В составе Ideco UTM есть прокси-сервер, кеширующий трафик популярных веб-ресурсов, и внутренний DNS-сервер, кеширующий DNS-запросы для ускорения их обработки. При желании можно настроить обратный прокси (Reverse Proxy) и переадресацию портов (DNAT).

Кроме всего перечисленного, в восьмой версии Ideco UTM появилась возможность настраивать маршруты трафика по источнику, в качестве которых могут выступать пользователи и группы, а веб-трафик — согласно пользовательским маршрутам по источнику и назначению.

В общем, Ideco UTM — это целый комбайн, предназначенный не только для комплексной защиты сетевой инфраструктуры от внешних угроз, но и для организации контроля над пользователями и их деятельностью в сети. Удобство такого решения в том, что все настройки Ideco UTM доступны в централизованной веб-панели администратора, а сам процесс настройки предельно прост и нагляден. У администратора нет необходимости возиться с кучей разрозненных приложений и править множество конфигурационных файлов.

Продукт по умолчанию платный, но существует бесплатная редакция для сетей на базе SMB, предназначенная для домашнего некоммерческого использования, возможности которой, впрочем, несколько ограниченны. Эта версия содержит основной набор модулей, а вот контроль приложений, защита от вторжений и интеграция с Active Directory в ней недоступны. Фильтрация контента выполняется только по пользовательским спискам URL, предустановленные правила отсутствуют. Подробности об этой редакции ты можешь найти на сайте разработчика.

Развертывание и настройка

Для установки Ideco UTM необходим сервер c UEFI, оснащенный процессором x86/64 с поддержкой SSE 4.2, 8 Гбайт оперативной памяти и 60 Гбайт на диске. Предустановленной операционной системы не требуется: Ideco UTM располагает собственным ядром Linux (5.4.17) и загрузчиком. Можно установить Ideco UTM на виртуалку HyperV (с отключенным SecurityBoot), также поддерживаются VMware ESX, VirtualBox, KVM и Citrix XenServer.

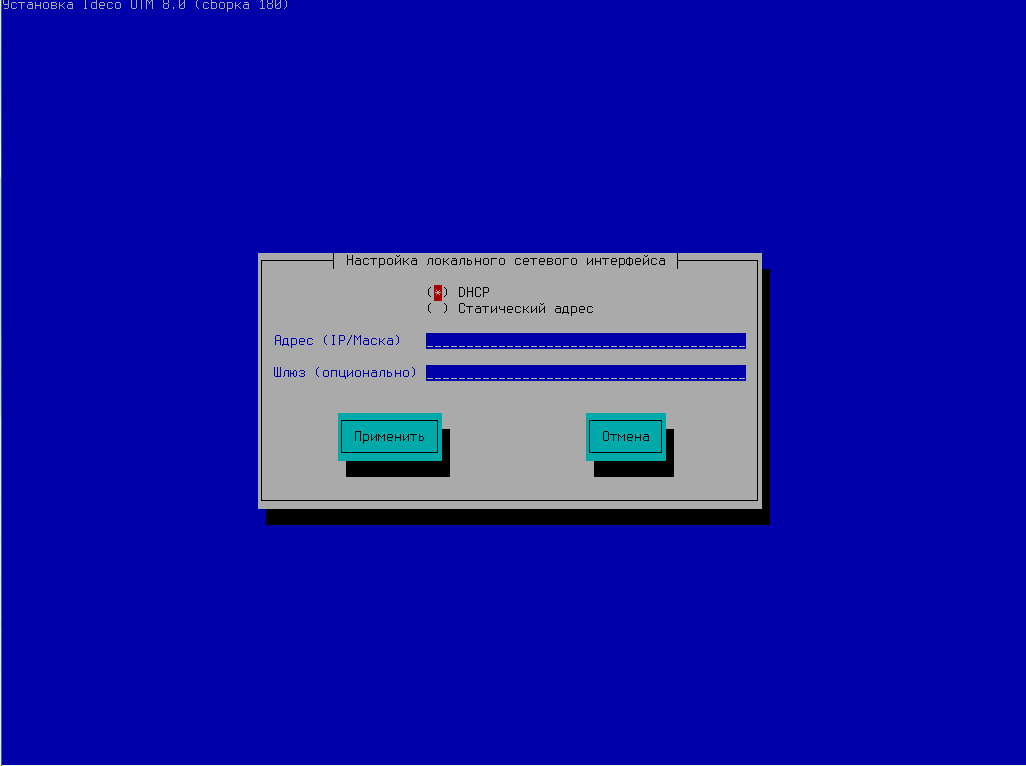

Установка Ideco UTM не представляет особой сложности. Инсталлятор предложит выбрать жесткий диск, на который будут скопированы файлы, предупредит о том, что вся информация в этом разделе будет уничтожена. Далее пользователю предстоит выбрать временную зону, подтвердить текущее время, а также указать сетевой интерфейс для локального подключения.

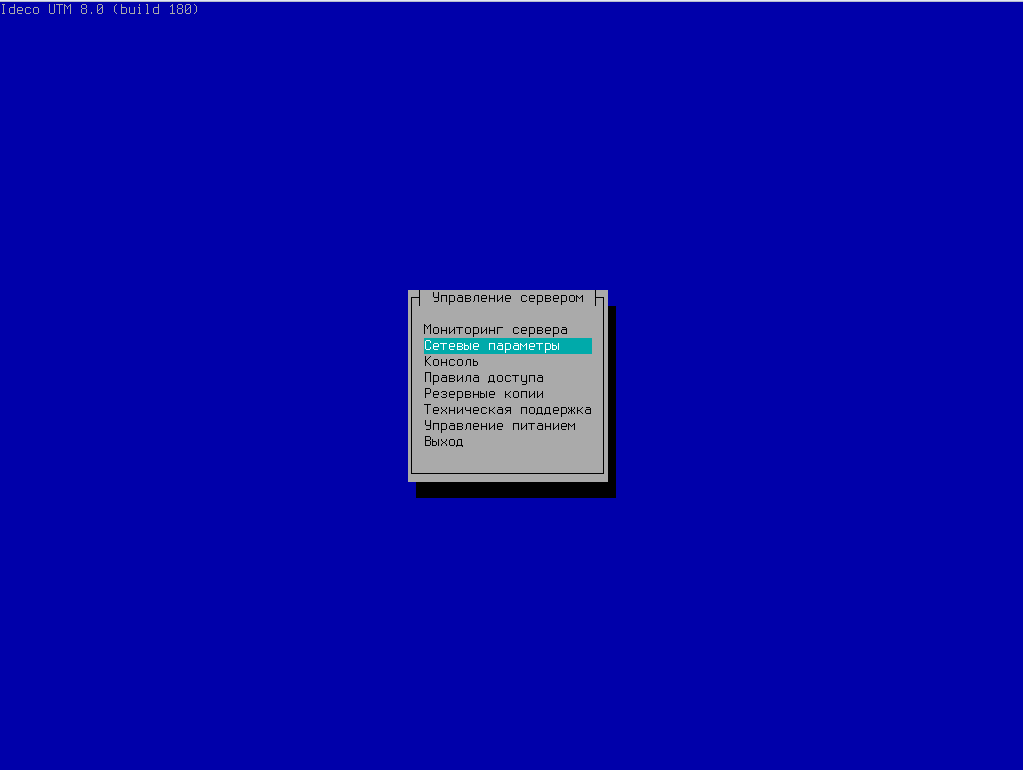

После этого программа установки скопирует на диск все необходимые файлы и перезагрузит машину. Чтобы перейти к настройкам Ideco UTM, нужно набрать в адресной строке браузера IP-адрес этого сервера и ввести логин и пароль, демонстрируемые на финальном этапе инсталляции. Учти, что веб-интерфейс администратора работает на порте 8443 и только по HTTPS. При этом можно настроить некоторые параметры Ideco UTM и локально: для этого нужно войти в систему на хосте с логином administrator и задать пароль суперпользователя. Однако возможности здесь весьма ограниченны. В локальном режиме можно сбросить сетевые настройки, изменить правила доступа (например, поменять пароли, разрешить или запретить доступ по SSH), создать резервную копию (или восстановиться из нее), перезагрузить или выключить сервер. Служба мониторинга позволяет посмотреть общую нагрузку на железо и загрузку сети. Также из главного меню доступна консоль, в которой можно воспользоваться командами ping, nslookup, host, ip, mtr, arping и tcpdump.

Весь ассортимент основных настроек Ideco UTM открывается только через веб-интерфейс, причем для нормальной работы по HTTPS нужно скачать с официального сайта сертификат. Здесь администратору есть где развернуться.

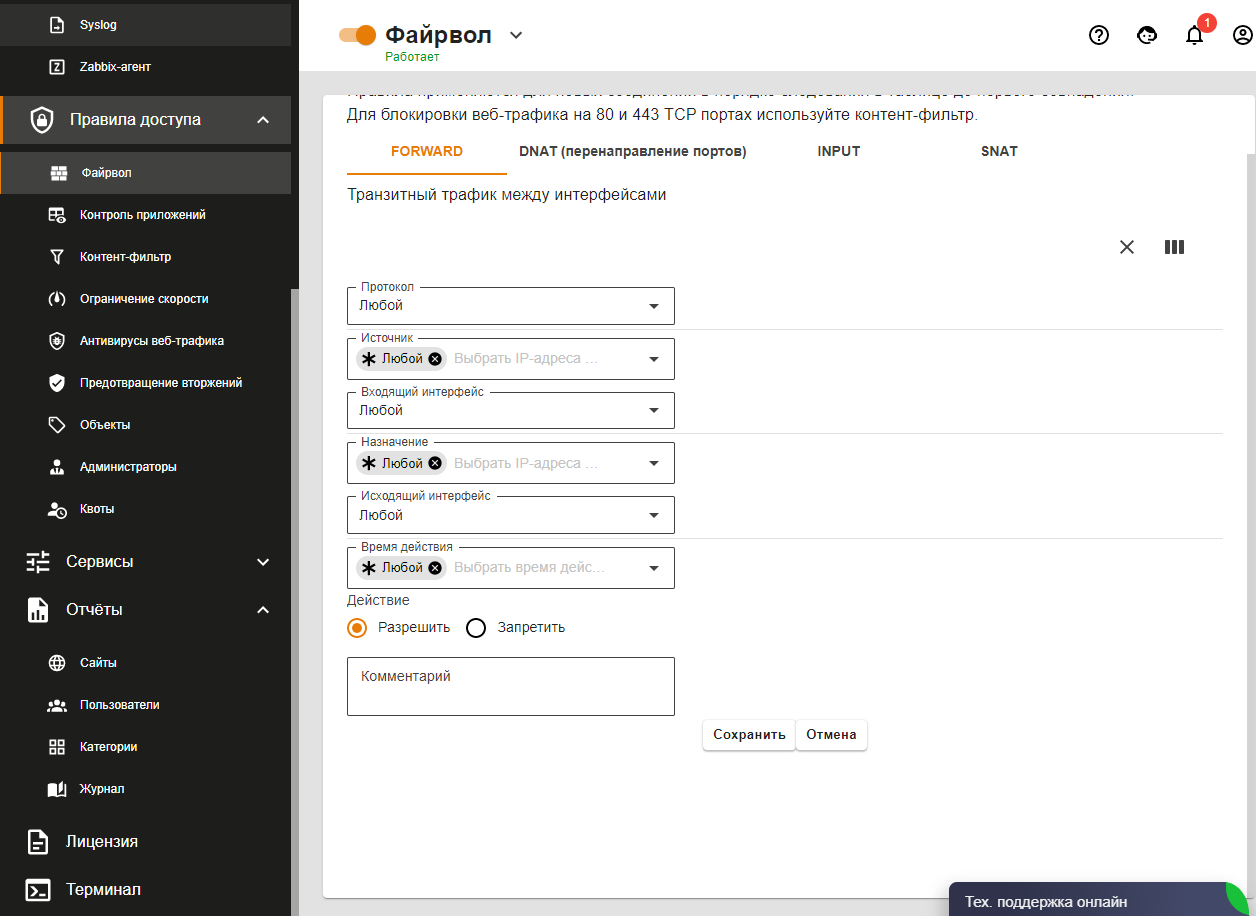

Настройки разделены по категориям: так, в разделе «Правила доступа» можно изменить параметры файрвола, контент-фильтра, системы предотвращения вторжений, настроить контроль приложений, максимальную скорость соединения и веб-антивирус. Здесь же есть возможность задать ограничения внешнего трафика для пользователей в мегабайтах. Если юзер превысит квоту, доступ к интернету или определенным ресурсам для него будет заблокирован.

По умолчанию файрвол разрешает доступ всем компьютерам в сети ко всем внешним ресурсам. Администратор может выбрать протокол и настроить для него правила по источнику, назначению, входящему и исходящему интерфейсу, а также задать время действия правила.

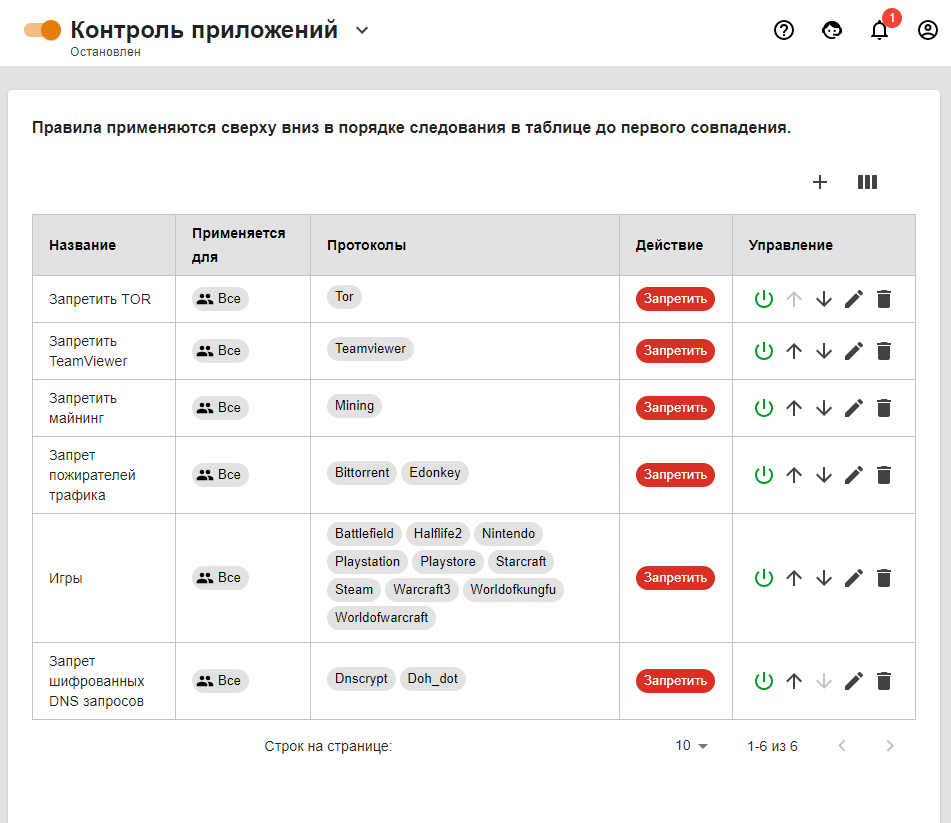

В разделе «Контроль приложений» прямо из коробки запрещены Tor, TeamViewer, майнинг, торрент-клиенты (которые разработчики объединили в категорию «пожиратели трафика»), приложения Steam, Battlefield и сами игры, в их числе — WOW, Half-Life 2, Starcraft, Warcraft III, а также несколько других. Кроме того, по умолчанию запрещены шифрованные DNS-запросы.

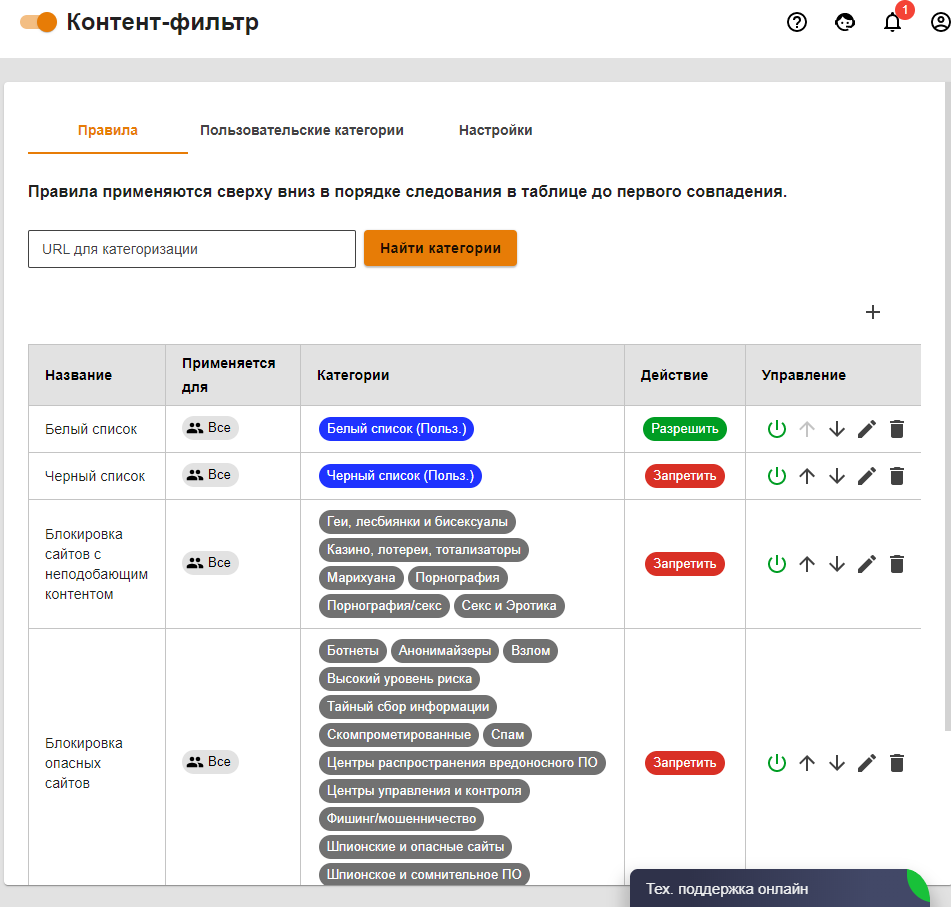

Управление контент-фильтром также устроено достаточно просто. Имеется белый список с адресами ресурсов, доступ к которым разрешен, и черный список противоположного назначения. Кроме того, можно блокировать сайты по категориям: неподобающий контент, опасные ресурсы, торренты. Каждое из этих правил можно включать или отключать. В разделе «Пользовательские категории» можно создавать собственные тематические списки в дополнение к черному и белому. Наконец, можно принудительно включать безопасный поиск при использовании поисковых систем и блокировать трафик с YouTube.

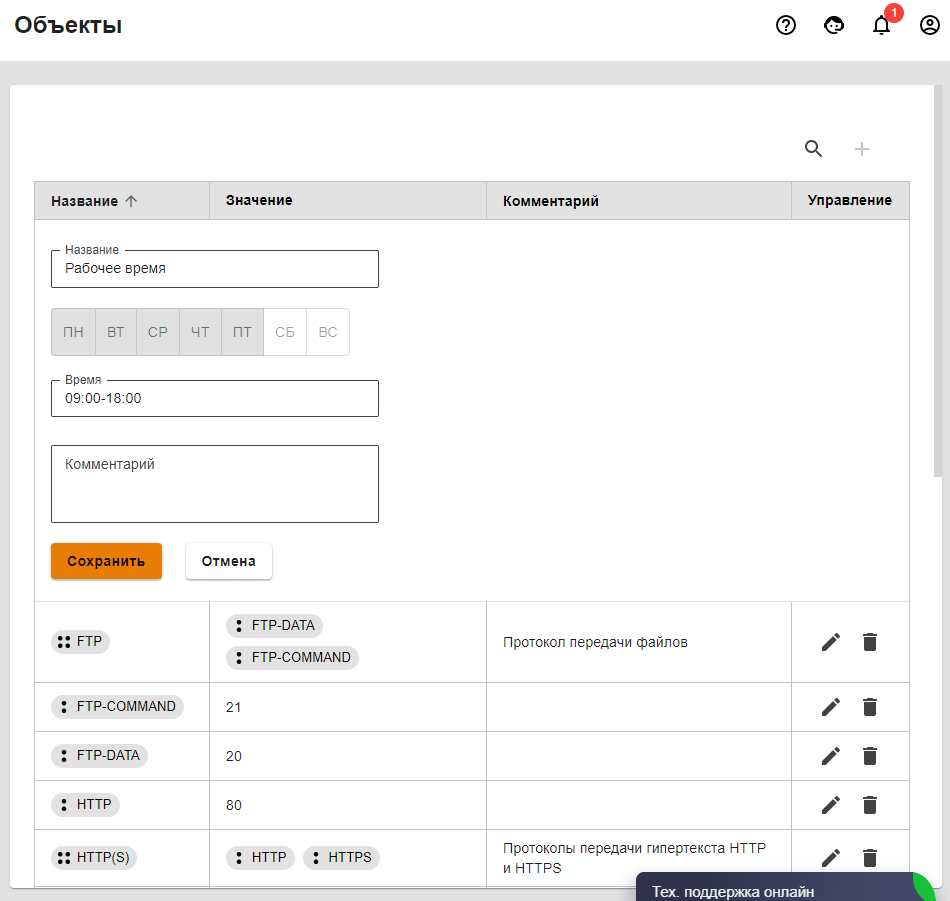

С ограничением скорости подключения к интернету все достаточно просто: ее можно задать для отдельных пользователей или групп. Настройка антивируса для проверки трафика ограничивается только выбором движка: ClamAV или «Антивирус Касперского». Довольно интересна вкладка «Объекты»: она позволяет настроить работу определенных протоколов в заданные периоды — например, можно разрешить пользователям скачивать файлы по FTP или просматривать веб-страницы по HTTP только в рабочее время, то есть с 9 до 18 с понедельника по пятницу. С помощью этой функции можно настроить в сети подобие родительского контроля: чтобы ребенок не сидел в интернете с утра до вечера, а только тогда, когда ему разрешили родители. За соблюдением правил проследит Ideco UTM.

А вот с функцией «Предотвращение вторжений» меня постиг облом: для запуска соответствующей службы требуется 8 Гбайт оперативной памяти, в то время как на моем тестовом сервере установлено всего четыре. Так что использовать эту возможность получится, только если ты развернул Ideco UTM на достаточно мощном железе.

В разделе «Сервисы» можно изменить конфигурацию шлюза безопасности и его функциональных модулей. Здесь доступны настройки авторизации пользователей: через веб-интерфейс, контроллер домена или по VPN, причем в последнем случае можно указать предпочтительные протоколы и ряд других параметров.

Соседние разделы позволяют настроить сетевые интерфейсы, резервирование и балансировку каналов связи, подключить сервер к Active Directory, изменить конфигурацию IPSec, DNS и DHCP, добавить или удалить цифровые сертификаты. Во вкладке «Маршрутизация» можно настроить пользовательские маршруты по источнику, назначению и выбрать для них шлюз.

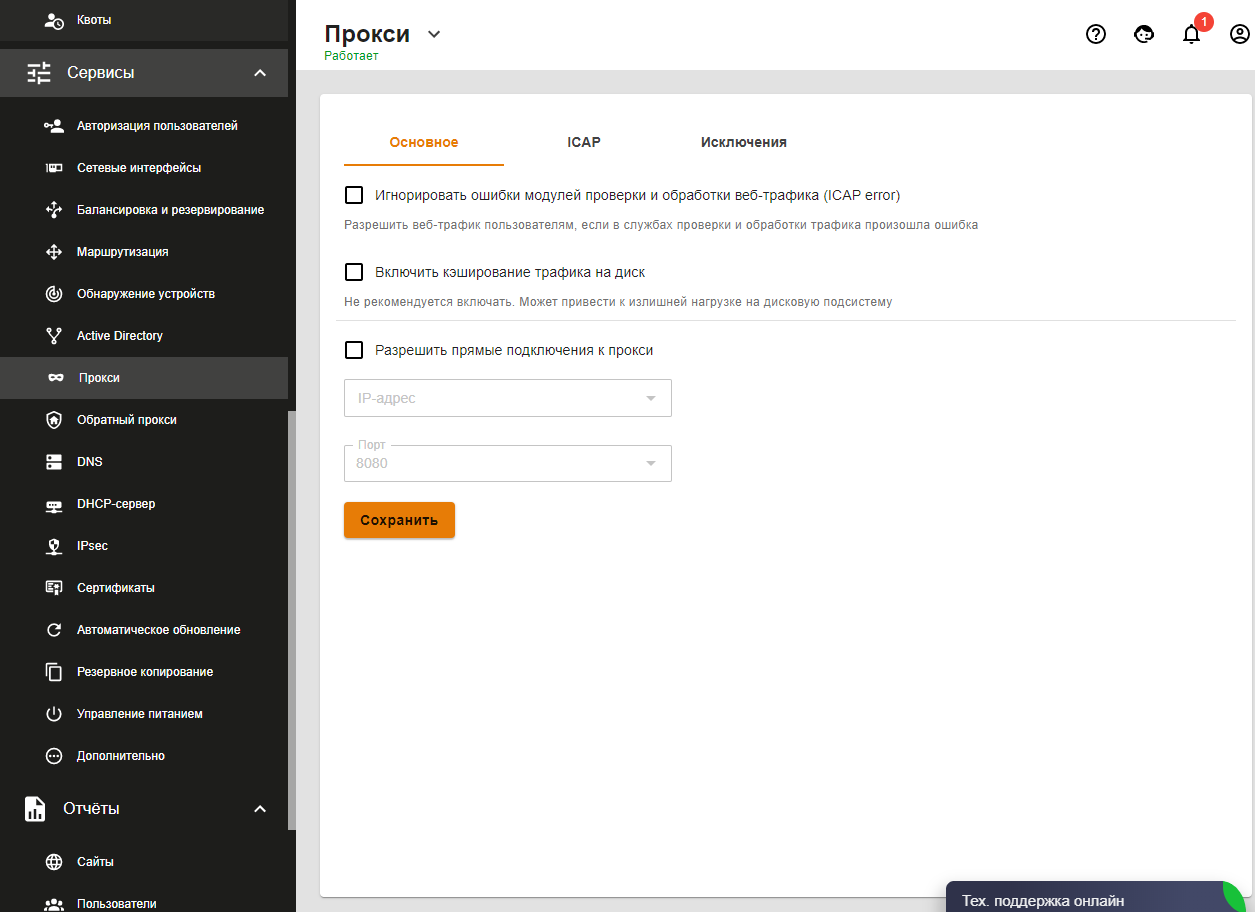

Раздел «Прокси» открывает управление локальным прокси-сервером. Здесь же доступны настройки взаимодействия с ICAP-сервисами, а также список IP-адресов, которые исключаются из обработки прокси-сервером.

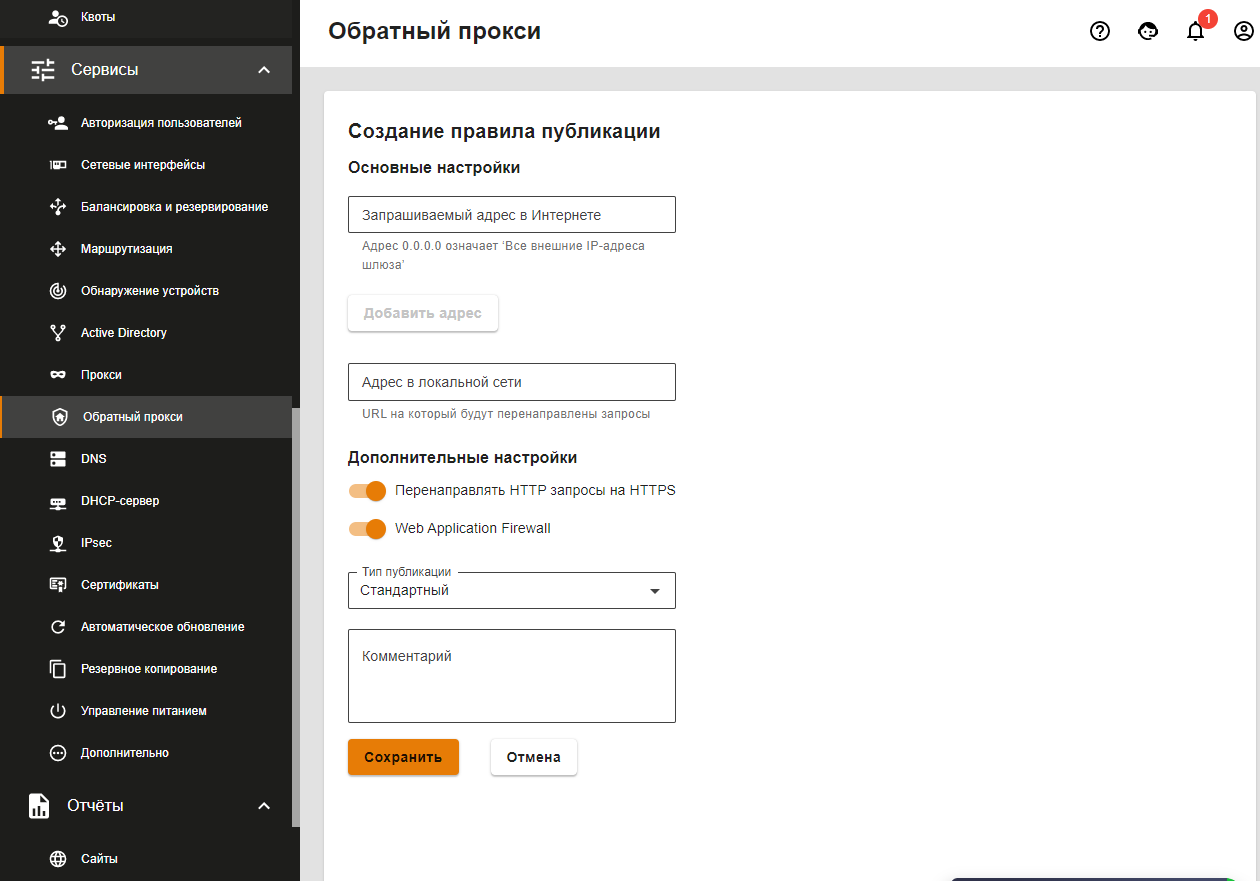

Еще одна вкладка позволяет настроить обратный прокси для публикации веб-ресурсов в интернете. Доступных параметров здесь не очень много, но все они понятны даже неподготовленному пользователю.

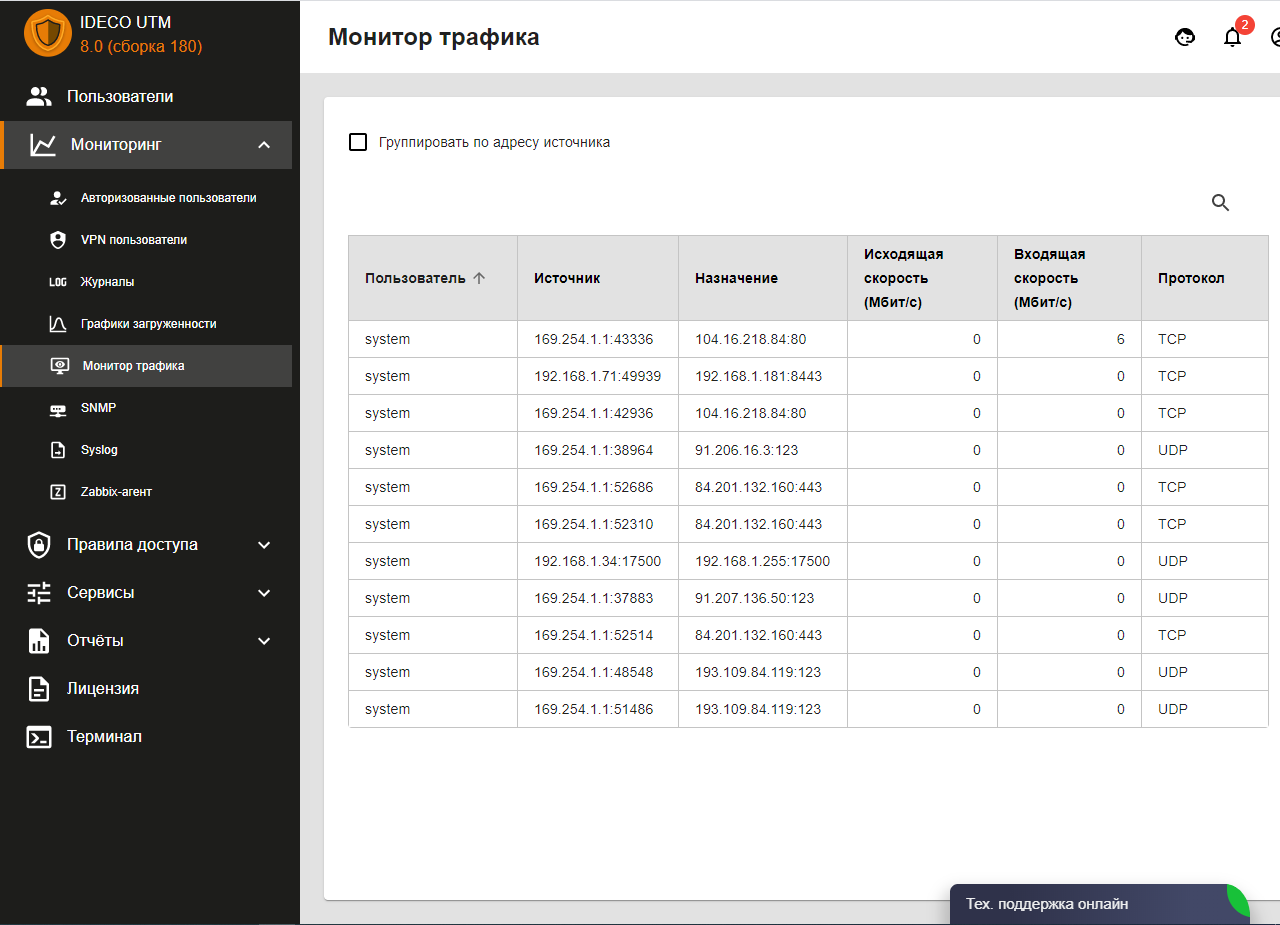

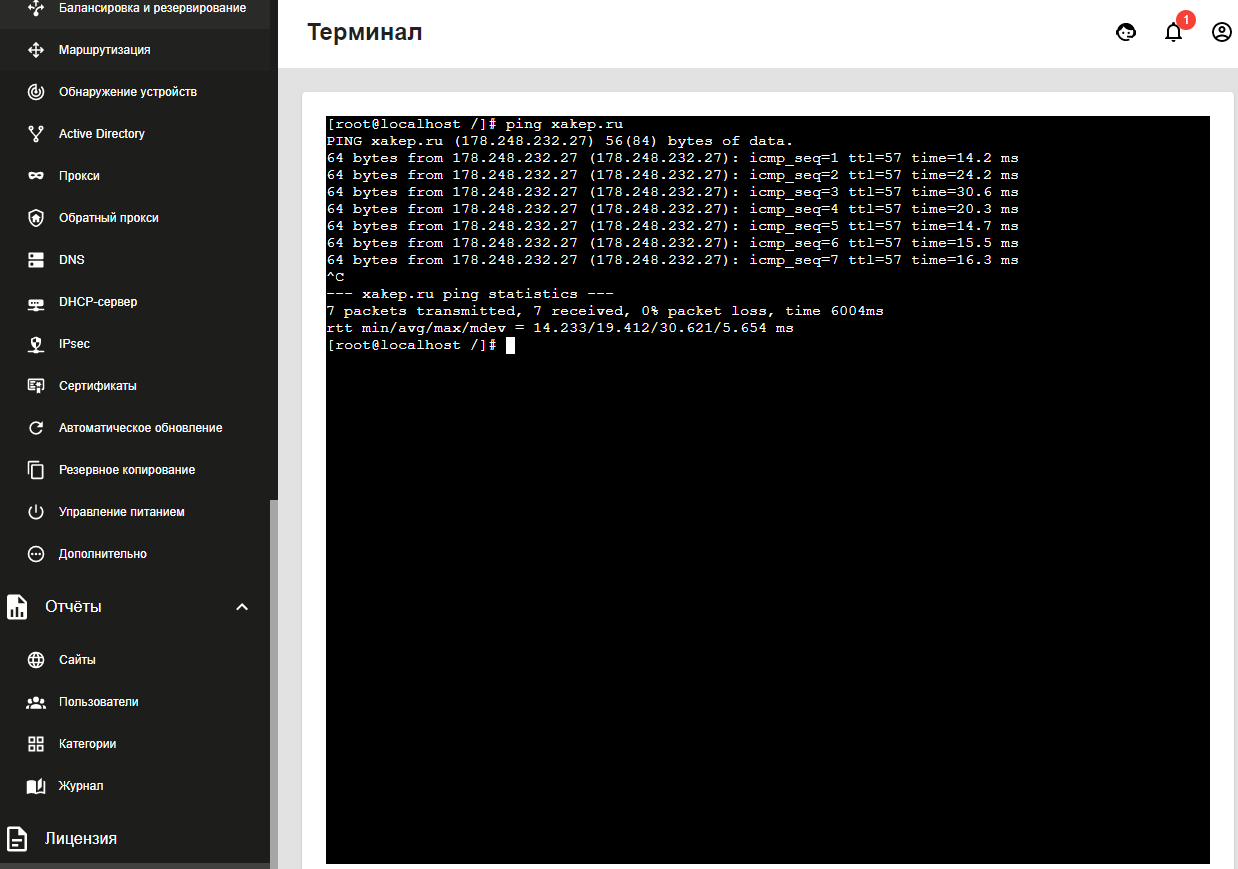

Наконец, в разделе «Отчеты» можно посмотреть статистику использования сети и журналы доступа, а раздел «Мониторинг» демонстрирует информацию о текущем состоянии сервера. В восьмой версии Ideco UTM непосредственно в веб-интерфейсе доступен терминал, с помощью которого администратор может выполнить ряд команд, помогающих ему определить состояние сети и решать другие текущие задачи.

В целом администраторский веб-интерфейс Ideco UTM чем-то напоминает панель управления современными CMS и достаточно удобен даже для пользователя, который видит его впервые. Что ж, давай посмотрим, как Ideco UTM справляется со своими задачами при настройках по умолчанию.

Тест-драйв

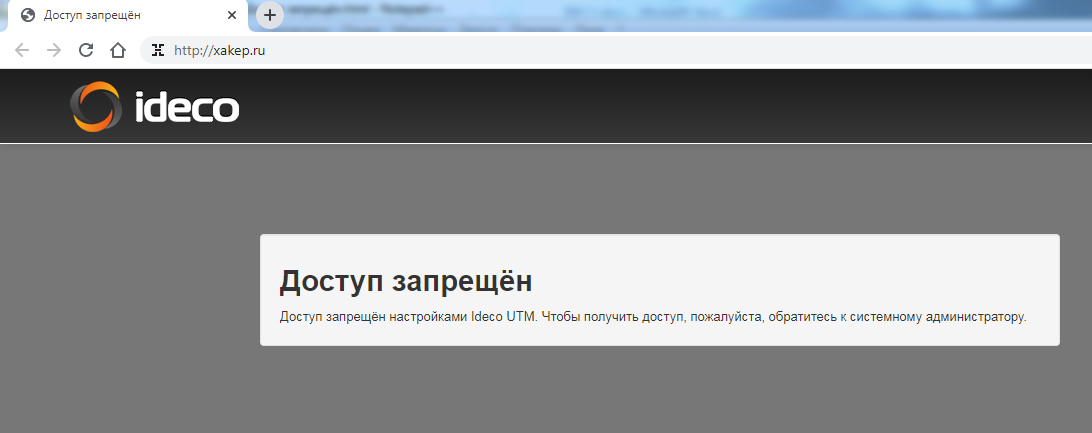

Для тестирования Ideco UTM я развернул программный комплекс на виртуальном сервере и настроил его в качестве шлюза. Чтобы проверить, что система вообще работает, добавляем в «черный список» URL нашего любимого журнала и пробуем открыть его в браузере. Опа, доступ запрещен!

Пробуем запустить Tor Browser: программа не может установить соединение с Tor-сетью и отваливается по тайм-ауту. Аналогично с TeamViewer: значок статуса связи горит красным, следовательно, контроль приложений также успешно блокирует нежелательное соединение. А вот к Pornhub доступ почему-то есть, несмотря на то что этот сайт, по идее, должен быть заблокирован контент-фильтром. Что ж, оставим настройки файрвола по умолчанию и посмотрим, как у нас обстоят дела с безопасностью.

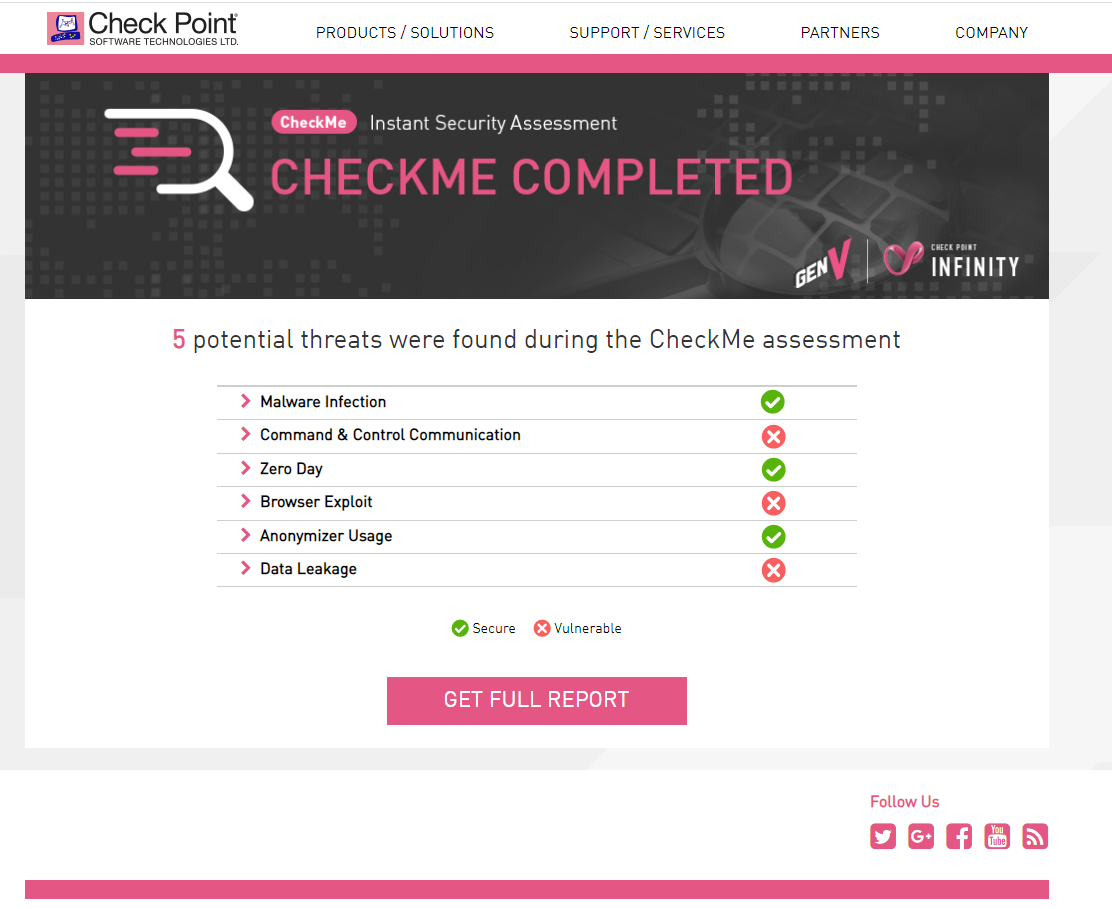

Для этого я использовал Check Point CheckMe — бесплатный сервис проверки уровня защищенности межсетевого экрана. Достаточно зайти на страничку сервиса, запустить сканирование и дождаться результатов. Служба пытается загрузить на компьютер тестовый файл EICAR, чтобы проверить антивирусную защиту, а также имитирует различные виды атак с использованием уязвимостей ПО, тестирует возможность доступа к вредоносным сайтам, исследует открытые порты. Вот с каким результатом завершился этот тест.

CheckMe показал, что сеть защищена от вредоносного ПО и уязвимостей нулевого дня, но беззащитна перед эксплуатацией уязвимостей браузера и утечками данных. Впрочем, напомню, что в настройках Ideco UTM у меня подключена функция предотвращения вторжений и фактически не настроен брандмауэр. Возможно, с этими двумя модулями степень защищенности была бы намного выше.

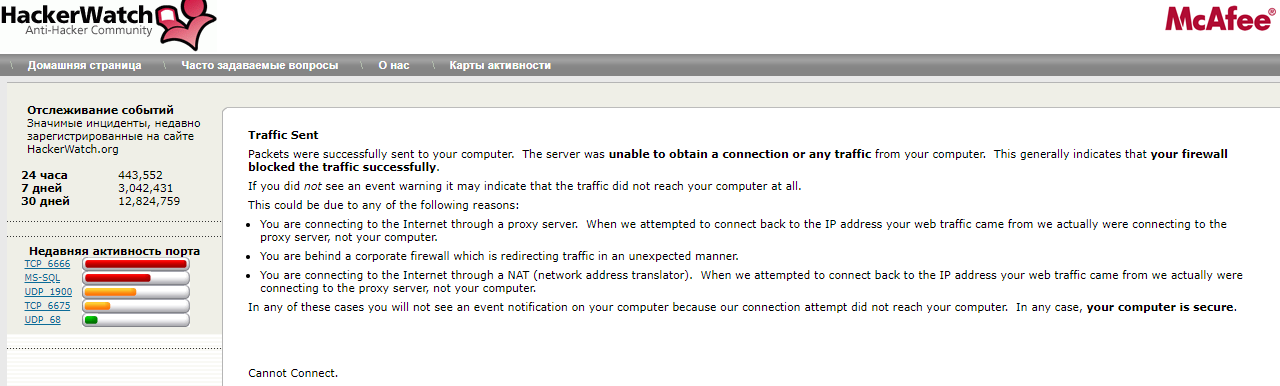

Теперь обратимся к альтернативному сканеру HackerWatch. Он ищет открытые порты, которые могут быть потенциально уязвимы к вторжению извне. Результат проверки показан на иллюстрации ниже.

Тест демонстрирует, что сканеру не удалось достучаться до машины и весь подозрительный трафик был заблокирован, даже несмотря на то что мы не занимались настройкой файрвола. Кроме того, существует тест безопасности от самой компании Ideco, который в основном проверяет доступность сайтов из списков контентного фильтра: анонимайзеры, онлайн-казино, порно и так далее. Если фильтры включены и правильно настроены, тест, очевидно, будет успешно пройден. Правда, вопрос о том, насколько серьезное отношение к безопасности имеет блокировка доступа к сайтам определенной тематики, остается открытым.

Выводы

Программный комплекс Ideco UTM показался мне довольно интересным решением по двум причинам. Прежде всего — из-за концепции «все в одном»: не нужно устанавливать и настраивать кучу разношерстных модулей, все самые необходимые инструменты здесь собраны воедино. Второй плюс — удобство администрирования: веб-панель довольно наглядная и простая даже для новичков, ключевые настройки снабжены подсказками, причем на русском языке. Ну а наличие бесплатной версии Ideco UTM для SMB позволяет развернуть шлюз безопасности в сетях с Linux-сервером и пользоваться всеми преимуществами коммерческого релиза без каких-либо ограничений. Демонстрируемый Ideco UTM уровень защиты вполне приемлем для программных комплексов такого уровня, но в целом зависит от настроек. А поскольку настроек много, можно превратить шлюз фактически во что угодно: в прокси-сервер, VPN-сервер, файрвол, средство офисного контроля, балансировки и мониторинга трафика, даже в веб-антивирус.

Тех, кто раньше уже имел дело с Ideco UTM, наверняка порадуют новинки восьмой версии: обновленный интерфейс администратора, новая реализация блокировки и резервирования каналов, построение маршрутов с указанием объектов по источнику, возможность менять правила файрвола на лету без разрыва текущих соединений. Ну и появившийся в веб-интерфейсе терминал добавляет в арсенал админа еще один полезный инструмент. Дополнительно радует возможность обратится в тех-поддержку с помощью чата прямо из веб-интерфейса Ideco UTM, что уже привычно для пользователей, но среди межсетевых экранов реализовано пока только у Айдеко.

К минусам я бы отнес довольно высокие требования шлюза к железу. Из-за того что системе предотвращения вторжений требуется 8 Гбайт оперативной памяти, я не смог запустить и протестировать этот сервис. Требование к наличию EFI накладывает дополнительные ограничения на выбор железа и исключает установку Ideco UTM на какой-нибудь престарелый сервер. В остальном это вполне достойный конкурент другим программно-аппаратным комплексам, предназначенным для защиты сетевого периметра.