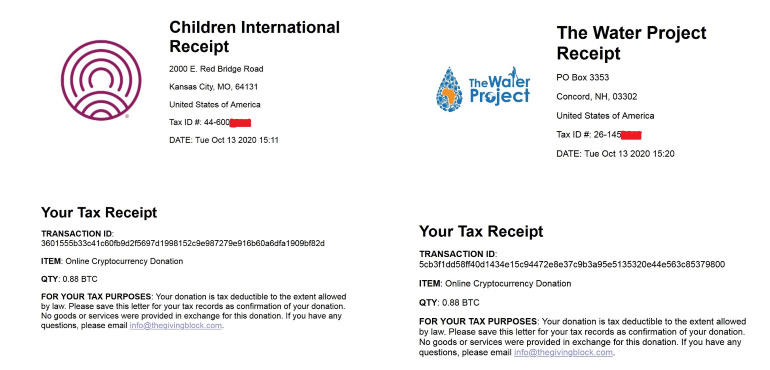

Издание ZDNet сообщает, что хакеры, стоящие за разработкой вымогателя Darkside, пожертвовали 10 000 долларов, полученных в качестве выкупов, в пользу Children International (некоммерческая организация по оказанию помощи детям, живущим в условиях крайней нищеты) и The Water Project (некоммерческая организация, цель которой — обеспечить доступ к чистой воде в странах Африки к югу от Сахары). На прошлой неделе каждая организация получила от хакеров по 0,88 биткоина (1, 2).

Группировка Darkside активна с августа 2020 года и представляет собой классического «охотника за крупной дичью», то есть преимущественно атакует крупные корпоративные сети, шифрует данные, а затем требует у пострадавших компаний огромные выкупы.

Если жертвы отказываются платить, участники Darkside публикуют на своем сайте в даркнете похищенные у жертв данные.

«Как мы писали в первом пресс-релизе, мы нацеливаемся только на крупные и прибыльные корпорации. Мы считаем справедливым, что часть денег, которые они заплатили, пойдет на благотворительность. Неважно, насколько, по-вашему, плоха наша работа, мы все равно рады тому, что помогли изменить чью-то жизнь», — пишут хакеры на своем сайте.

Этот «пресс-релиз», как его называют хакеры, последовал за другим заявлением, опубликованным в августе текущего года. Тогда группа пообещала не шифровать файлы, принадлежащие больницам, школам, университетам, некоммерческим организациям и государственному сектору. Выполнили ли преступники свое обещание, неизвестно. Стоит сказать, что в начале пандемии COVID-19 другие вымогательские хак-группы тоже обещали не атаковать сектор здравоохранения, и многие в итоге сдержали свое слово.

Впрочем, ZDNet отмечает, что ни одна из некоммерческих организаций, которым операторы Darkside перевели деньги, не сможет сохранить эти «пожертвования», так как получение и использование средств, полученных незаконным путем, тоже незаконно. Поэтому пожертвования, скорее всего, будут конфискованы или возвращены отправителям.

Интересно, что Darkside — далеко не первая хак-группа, которая жертвует деньги благотворительным и некоммерческим организациям. К примеру, в 2016 году группировка Phineas Fisher заявила, что взломала банк и пожертвовала деньги автономному курдскому образованию Рожава.

В 2018 году операторы шифровальщика GandCrab выпустили бесплатные ключи дешифрования для жертв, находящихся в Сирии и добавили в свой код исключение, которое не позволяло малвари шифровать файлы людей, находящихся в этой стране. Иронично, но именно это исключение для сирийских жертв в итоге помогло ИБ-специалистам связать группу с малварью REvil, когда операторы GandCrab объявили о прекращении деятельности и начали работать над вредоносом REvil (Sodinokibi).