Вымогательская группировка LockBit выпустила малварь LockBit 3.0 и вместе с этим представила собственную вымогательскую программу bug bounty, а также сообщила, что будет принимать выкупы в криптовалюте Zcash.

Издание Bleeping Computer напоминает, что LockBit появился в 2019 году и с тех пор стал одной из наиболее активных угроз, на которую пришлось около 40% всех вымогательских атак в мае 2022 года.

Журналисты рассказывают, что в минувшие выходные группировка выпустила обновленную версию своей RaaS-малвари (LockBit 3.0), которую хакеры бета-тестировали в течение последних месяцев. При этом отмечается, что новая версия малвари уже использовалась в атаках.

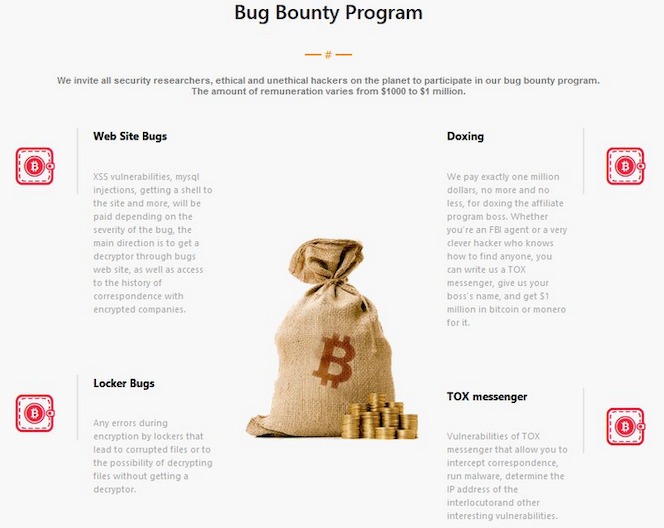

Также, вместе с релизом новой версии вымогателя, хакеры представили и собственную программу bug bounty.

«Мы приглашаем исследователей безопасности, всех этичных и неэтичных хакеров на планете принять участие в нашей программе вознаграждения за уязвимости. Сумма вознаграждений варьируется от 1000 до 1 млн долларов», — пишут хакеры.

Нетрудно догадаться, как именно хакеры намерены использовать приобретенные таким образом уязвимости. Кроме того, группировка предлагает вознаграждения не только за баги, но и за «блестящие идеи» по улучшению работы своего шифровальщика, а также за доксинг главы их собственной партнерской программы. На сайте хакеров перечислены следующие категории наград.

- Ошибки сайта:XSS-уязвимости, MySQL-инъекции, шеллы и многое другое будет оплачиваться в зависимости от серьезности ошибки. Основной вектор — получение дешифратора через баги на сайте, а также получение доступа к истории переписки с зашифрованными компаниями.

- Ошибки локера: любые ошибки при шифровании, приводящие к повреждению файлов или к возможности расшифровки файлов без дешифратора.

- Блестящие идеи: мы платим за идеи. Пожалуйста, напишите, как улучшить наш сайт и программное обеспечение, лучшие идеи будут оплачены. Чего интересного есть у наших конкурентов, чего нет у нас?

- Доксинг: мы заплатим ровно миллион долларов, не больше и не меньше, за доксинг босса партнерки. Не важно, являетесь вы агентом ФБР или очень умным хакером, который знает, как найти кого угодно, вы можете написать нам в мессенджер TOX, сообщить имя босса и получить за это миллион долларов в Bitcoin или Monero.

- Мессенджер TOX: уязвимости мессенджера TOX, позволяющие перехватывать переписку, запускать малварь, определять IP-адрес собеседника и прочие интересные уязвимости.

- Сеть Tor: любые уязвимости, помогающие получить IP-адрес сервера, где установлен onion-сайт, а также получить root-доступ к нашим серверам и доменами onion с последующим дампом базы данных.

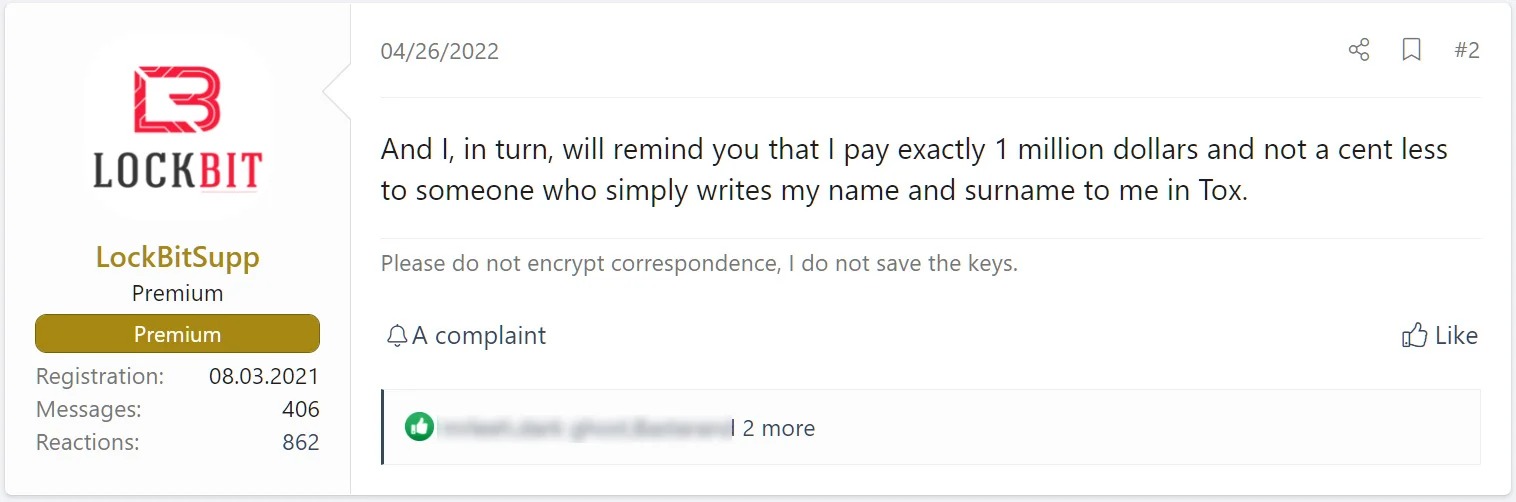

Нужно отметить, что предложение в качестве эксперимента сдоксить главу партнерской программы LockBit, известного под ником LockBitSupp, появляется уже не в первый раз. К примеру, в апреле текущего года группировка предлагала миллион долларов любому на хакерском форуме XSS, кто сумеет узнать хотя бы имя и фамилию LockBitSupp.

Также журналисты отмечают, что теперь на сайте хак-группы посетителей встречает гифка с анимированными значками криптовалют Monero и Bitcoin, которые и ранее принимались для оплаты выкупов. Но теперь к ним добивалась логотип криптовалюты Zcash, которая известная повышенной «конфиденциальностью».

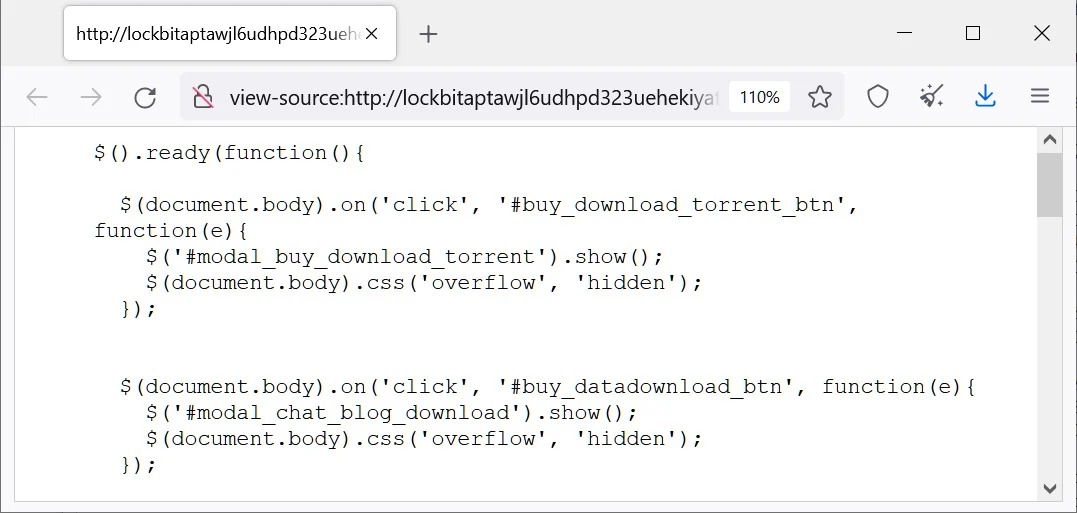

Еще одно нововведение: новая вымогательская модель, которая позволит злоумышленникам покупать у LockBit данные, похищенные во время атак. Было замечено, что один из файлов JavaScript на обновленном сайте группировки содержит модальное диалоговое окно, которое позволит приобретать ворованные данные. Судя по всему, данные предложат купить и скачать либо через торрент, либо напрямую через сайт.

Поскольку на сайте LockBit 3.0 еще не опубликованы данные жертв, пока неясно, как будет работать это нововведение, и будет ли оно включено в ближайшее время.