Эксперты компании Sophos рассказали об интересном случае, когда неназванный производитель автозапчастей подвергся трем вымогательским атакам подряд, всего за две недели. Хакеры из группировок LockBit, Hive и ALPHV (BlackCat) получили доступ к сети жертвы 20 апреля, 1 мая и 15 мая текущего года.

Исследователи пишут, что все началось еще в декабре 2021 года, когда сеть компании скомпрометировал хакер, очевидно, являющийся брокером первоначальных доступов. Злоумышленник воспользовался неправильной конфигурацией брандмауэра для взлома сервера контроллера домена с использованием RDP.

Видимо, после этого взломщик продал доступ к сети жертвы другим злоумышленникам, так как весной на компанию обрушились три атаки подряд.

1 мая 2022 года пейлоады вымогателей LockBit и Hive почти одновременно распространились по сети жертвы с помощью легитимных инструментов PsExec и PDQ Deploy, и более десятка систем оказались зашифрованы в результате каждой из атак. Предварительно, еще в апреле операторы LockBit успели похитить данные компании и загрузили их в облачное хранилище Mega.

Всего две недели спустя, 15 мая 2022 года, пока ИТ-команда пострадавшей компании восстанавливала зашифрованные системы, хакеры из группировки BlackCat (она же ALPHV) тоже подключились к серверу, ранее скомпрометированному их «коллегами» из LockBit и Hive.

Использовав легитимный инструмент для удаленного доступа (Atera Agent), они закрепились в сети и похитили у компании данные. Еще через полчаса операторы BlackCat доставили в сеть жертвы вымогательский пейлоад, используя PsExec, и зашифровали шесть машин после бокового перемещения по сети, которое осуществили с помощью скомпрометированных учетных данных.

Кроме того, напоследок злоумышленники из BlackCat удалили все теневые копии и очистили журналы событий в скомпрометированных системах, что заметно усложнило попытки восстановления и расследование инцидентов, которое проводили эксперты Sophos.

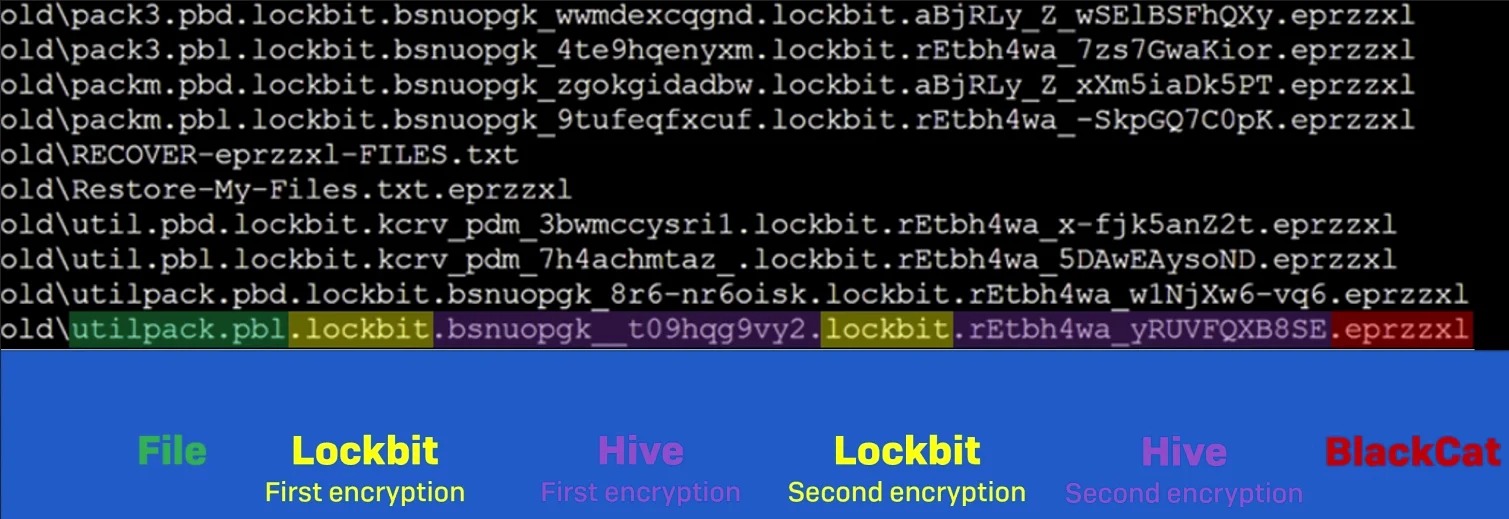

И хотя последние хакеры уничтожили много улик, специалисты Sophos в итоге обнаружили в пострадавших системах файлы, трижды зашифрованные с помощью Lockbit, Hive и BlackCat, а также три разных заметки с требованием выкупа.

«На самом деле, на скриншоте ниже видно, что некоторые файлы вообще были зашифрованы пять раз. Поскольку атака Hive началась всего через 2 часа после атаки Lockbit, шифровальщик Lockbit еще работал, и обе группы продолжали обнаруживать файлы без расширения, означающего, что они зашифрованы», — говорят эксперты.