На хакерском форуме опубликована новая информация, судя по всему, похищенная во время атак на MOVEit Transfer в 2023 году. Компания Amazon уже подтвердила, что данные подлинные, и произошла утечка информации о сотрудниках.

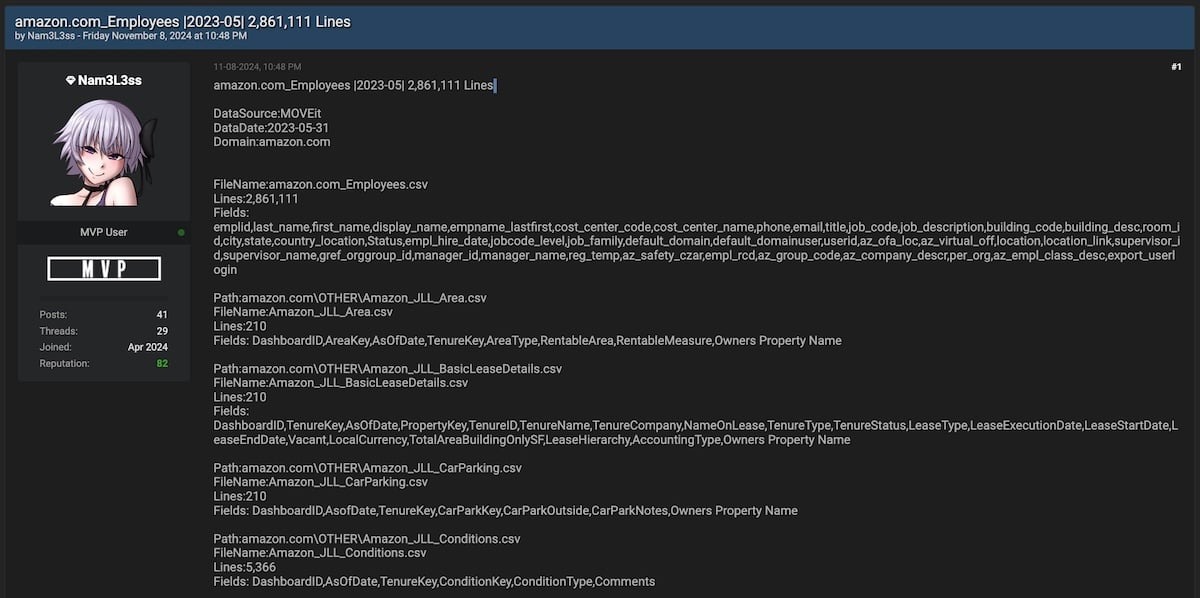

Вчера исследователи из ИБ-компании Hudson Rock предупредили, что человек под ником Nam3L3ss опубликовал на хак-форуме Breached более 2,8 млн строк данных о сотрудниках Amazon, включая имена, контактную информацию, данные о месте работы, адреса электронной почты и так далее. По его словам, данные были похищены через взлом решения MOVEit Transfer компании Progress Software.

Напомним, что MOVEit Transfer представляет собой продукт для управления передачей файлов, которое широко применяется в корпоративных средах для безопасной передачи файлов между бизнес-партнерами и клиентами по протоколам SFTP, SCP и HTTP.

Вскоре после этой публикации Nam3L3ss представители Amazon сообщили СМИ, что у компании действительно произошла утечка, но ее допустил некий сторонний поставщик услуг.

«Системы Amazon и AWS по-прежнему надежно защищены, и мы не сталкивались с нарушениями безопасности. Нас уведомили об инциденте, произошедшем у одного из наших поставщиков по управлению недвижимостью, который затронул ряд его клиентов, включая Amazon. Единственной [пострадавшей] информацией Amazon были контактные данные сотрудников, например, рабочие адреса электронной почты, номера рабочих телефонов и местоположение зданий».

В компании подчеркивают, что взломанный поставщик имел доступ только к контактной информации, и злоумышленники тоже не имели доступа к каким-либо конфиденциальным данным (например, номерам социального страхования, удостоверениям личности и финансовой информации). В Amazon добавили, что пострадавшая компания уже исправила уязвимость, которой воспользовались хакеры.

Однако помимо данных сотрудников Amazon Nam3L3ss опубликовал информацию 25 других компаний. По словам хакера, часть этой информации была получена из сторонних источников, в том числе из незащищенных бакетов AWS и Azure, а также с сайтов вымогательских группировок.

«Я скачиваю целые базы данных из открытых источников, включая mysql, postgres, БД и бэкапы SQL Server, Azure и так далее, а затем конвертирую их в csv или другой формат, — пишет злоумышленник. — НЕ просите у меня доступ к моим хранилищам и так далее, в настоящее время у меня более 250 ТБ архивных файлов БД и прочего».

Список компаний, данные сотрудников которых якобы были похищены в ходе атак на MOVEit Transfer или собраны из открытых источников, а теперь обнародованы на хакерском форуме, включает: Lenovo, HP, TIAA, Schwab, HSBC, Delta, McDonald's, Metlife и так далее. Детальный список доступен ниже.

| Компания | Дата взлома | Количество сотрудников |

| Lenovo | 2023-05 | 45 522 |

| McDonald's | 2023-05 | 3295 |

| HP | 2023-05 | 104 119 |

| City National Bank | 2023-05 | 9358 |

| BT | 2023-05 | 15 347 |

| dsm-firmenich | 2023-05 | 13 248 |

| Rush University | 2023-05 | 15 853 |

| URBN | 2023-05 | 17 553 |

| Westinghouse | 2023-05 | 18 193 |

| UBS | 2023-05 | 20 462 |

| TIAA | 2023-05 | 23 857 |

| OmnicomGroup | 2023-05 | 37 320 |

| Bristol-Myers Squibb | 2023-05 | 37 497 |

| 3M | 2023-05 | 48 630 |

| Schwab | 2023-05 | 49 356 |

| Leidos | 2023-05 | 52 610 |

| Canada Post | 2023-05 | 69 860 |

| Amazon | 2023-05 | 2 861 111 |

| Delta | 2023-05 | 57 317 |

| Applied Materials | 2023-05 | 53 170 |

| Cardinal Health | 2023-05 | 407 437 |

| US Bank | 2023-05 | 114 076 |

| fmr.com | 2023-05 | 124 464 |

| HSBC | 2023-05 | 280 693 |

| MetLife | 2023-05 | 585 130 |

Напомним, что в 2023 году множество компаний пострадали от атак на уязвимость нулевого дня в MOVEit Transfer (CVE-2023-34362). Тогда группировка Clop начала вымогать деньги у пострадавших компаний, среди которых были такие гиганты, как Sony, IBM, Siemens Energy, Schneider Electric, British Airways, а также сотни образовательных учреждений. В итоге жертвами этих атак и последующих утечек стали около 85 млн человек.

Судя по всему, часть опубликованных теперь Nam3L3ss данных относится к тому же временному периоду, то есть информация была похищена у одной из компаний-жертв еще весной 2023 года, но только теперь попала в открытый доступ.

Представители Progress Software подтвердили изданию 404 Media, что уязвимость CVE-2023–34362, о которой пишут специалисты Hudson Rock, — это уже хорошо известная прошлогодняя проблема нулевого дня, связанная с MOVEit Transfer.

«Мы не видим здесь ничего нового и не имеем никаких дальнейших комментариев», — заявили разработчики.