Исследователи из компании HiddenLayer обнаружили на платформе Hugging Face вредоносный репозиторий Open-OSS/privacy-filter, который выдавал себя за легитимный проект OpenAI Privacy Filter, но на деле распространял инфостилер для Windows. До удаления репозиторий успел подняться на первое место в трендах платформы, и его загрузили около 244 000 раз.

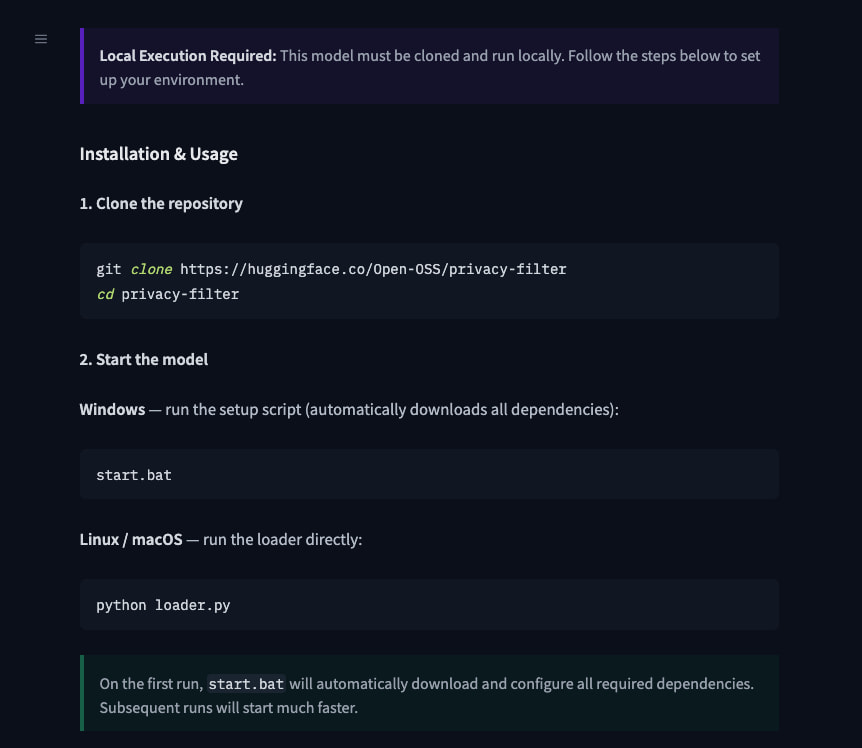

По словам исследователей, вредоносный проект выглядел правдоподобно, так как атакующие практически полностью скопировали описание настоящего Privacy Filter, но вместе с «моделью» распространялся файл loader.py.

Внешне скрипт выглядел как обычный код, связанный с ИИ, но он отключал SSL-проверку, декодировал base64-строку с адресом внешнего ресурса и загружал JSON-пейлоад с PowerShell-командой. Та запускалась в скрытом окне и скачивала batch-файл start.bat. Затем скрипт повышал привилегии, добавлял малварь в исключения Microsoft Defender и загружал финальный пейлоад под названием sefirah (написанный на Rust инфостилер).

Малварь собирала данные из Chromium- и Gecko-браузеров, включая cookie, сохраненные пароли, ключи шифрования и токены сессий. Также стилер интересовали токены Discord, криптокошельки, SSH-, FTP- и VPN-конфигурации, файлы FileZilla, seed-фразы и другие локальные секреты. Вдобавок вредонос делал скриншоты всех подключенных мониторов и собирал информацию о системе.

Все похищенные таким образом данные архивировались и отправлялись на управляющий сервер — recargapopular[.]com.

В HiddenLayer отдельно отмечают, что вредонос обладает серьезным набором функций, связанных с антианализом. Так, стилер проверял наличие виртуальных машин, песочниц, отладчиков и исследовательских инструментов, стараясь избежать обнаружения.

Реальные масштабы этой вредоносной кампании пока неясны. Исследователи полагают, что значительная часть из 667 лайков, полученных репозиторием, принадлежала автоматически созданным аккаунтам, а счетчик загрузок мог быть искусственно накручен.

Анализ инфраструктуры атакующих привел специалистов и к другим вредоносным репозиториям с тем же загрузчиком. Кроме того, исследователи обнаружили пересечения с вредоносной npm-кампанией, через которую ранее распространялся вредонос WinOS 4.0.

Пользователям, которые скачивали файлы из фальшивого репозитория, рекомендуется полностью переустановить систему, сменить все учетные данные и seed-фразы, создать новые криптокошельки, а также завершить все активные сессии в браузерах.