Содержание статьи

После закрытия разработки TrueCrypt армия любителей шифрования и секретности (в которой, как мы не раз говорили, уже давно должен состоять каждый айтишник) начала бороздить просторы интернета в поисках достойной альтернативы. В рамках этой статьи мы рассмотрим интересный и даже местами опенсорсный проект от отечественного производителя — CyberSafe Top Secret.

WARNING

Вся информация предоставлена исключительно в ознакомительных целях. Ни редакция, ни автор не несут ответственности за любой возможный вред, причиненный материалами данной статьи.Версии и лицензионная политика

Линейка модификаций программы включает Free, Advanced, Professional, Ultimate и Enterprise. В бесплатной версии CyberSafe используется алгоритм шифрования DES (по сравнению с AES или Blowfish это просто решето, а не алгоритм шифрования), поэтому данная версия подойдет лишь для ознакомления. Основные функции программы, а именно шифрование файлов/разделов/контейнеров, прозрачное шифрование файлов и облачное шифрование файлов в ней ограничены, а все остальные недоступны. Длина пароля и длина ключа в бесплатной версии (четыре символа и 64 бита) тоже оставляют желать лучшего. Скачать бесплатную версию можно по адресу cybersafesoft.com/cstopsecret.zip, но после ее установки придется либо активировать полную версию (это можно сделать через меню «Помощь»), либо удалить, потому что сочетание алгоритма DES и пароля в четыре символа делает программу бесполезной.

INFO

Ознакомиться с полным списком возможностей программы можно на сайте разработчиков —cybersafesoft.com/rus/.

Для персонального использования, на мой взгляд, будет достаточно модификации Professional. В отличие от Advanced, в Professional поддерживается прозрачное шифрование файлов, а длина открытого ключа в два раза больше (4096 бит против 2048 в Advanced). Остальные основные характеристики шифрования те же — длина пароля 16 символов, алгоритм AES, длина ключа 256 бит.

Если тебе нужно защитить не один, а два компьютера, тогда нужно выбирать Ultimate. Она стоит на 20 баксов дороже, но в качестве бонуса ты получишь неограниченную длину пароля, длину открытого ключа в 8192 бита, двухфакторную авторизацию и алгоритм Blowfish с длиной ключа в 448 бит. Также Ultimate поддерживает скрытие папок и защиту сетевых папок.

Самая полная версия — Enterprise. Она позволяет защитить до десяти систем (как-то маловато для предприятия, но такова лицензионная политика), поддерживает корпоративное облачное шифрование (а не только облачное шифрование, как в Ultimate), а также не ограничивает количество сетевых пользователей. Остальные характеристики шифрования аналогичны Ultimate: Blowfish с длиной ключа 448 бит, длина открытого ключа 8192 бита, неограниченная длина пароля.

В мои волосатые лапы попалась самая полная версия, поэтому все иллюстрации будут соответствовать именно ей.

Что лучше: AES или Blowfish?

Оба алгоритма хороши. Оба стойки. Но у алгоритма AES максимальная длина ключа 256 бит, а у Blowfish — 448, к тому же Blowfish считается более быстрым, поэтому в максимальных модификациях программы используется именно он.

Установка программы

Прежде всего хочется сказать несколько слов об установке программы. Во-первых, программа поддерживает все практически используемые версии Windows — XP/2003/Vista/7/8. Так что если у тебя все еще XP и ты бородат, то ради конкретно этой программы тебе не придется переходить на «семерку» или «восьмерку». Во-вторых, запуск программы установки нужно производить только с правами администратора, иначе на завершающей стадии установки получишь ошибку и длинный лог.

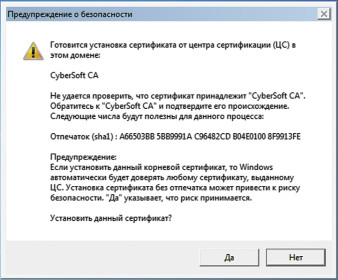

В-третьих, при запуске программы нужно добавить сертификат CyberSoft CA (рис. 1). То есть нажать кнопку «Да», иначе не будет установлен корневой сертификат CyberSafe и нельзя будет настроить шифрование электронной почты в почтовых клиентах. Я понимаю, что типичный читатель нашего журнала — крутой парень и ему будет как-то даже обидно видеть такие подробные разъяснения, но мы искренне надеемся, что статьи, касающиеся каждого, должны быть написаны как можно более подробно. Вдруг ты решишь вырезать эту статью из журнала и подарить ее младшей сестре, чтобы она наконец научилась шифровать свои интимные фотографии? 🙂

Хакер #189. Набор хакера за 100$

Использование программы

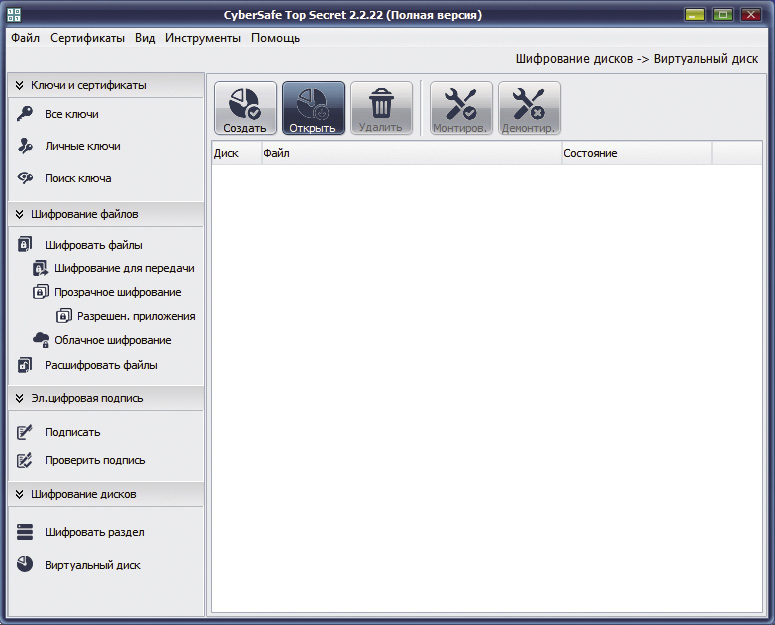

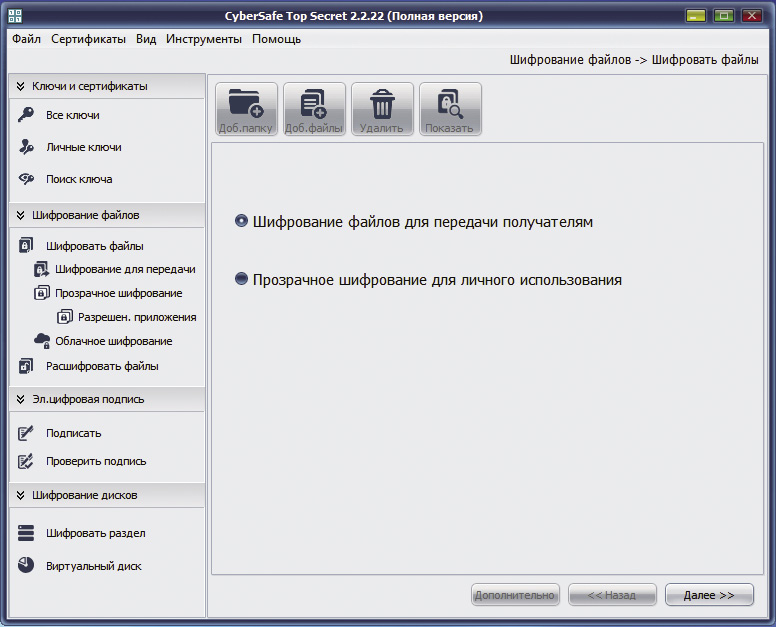

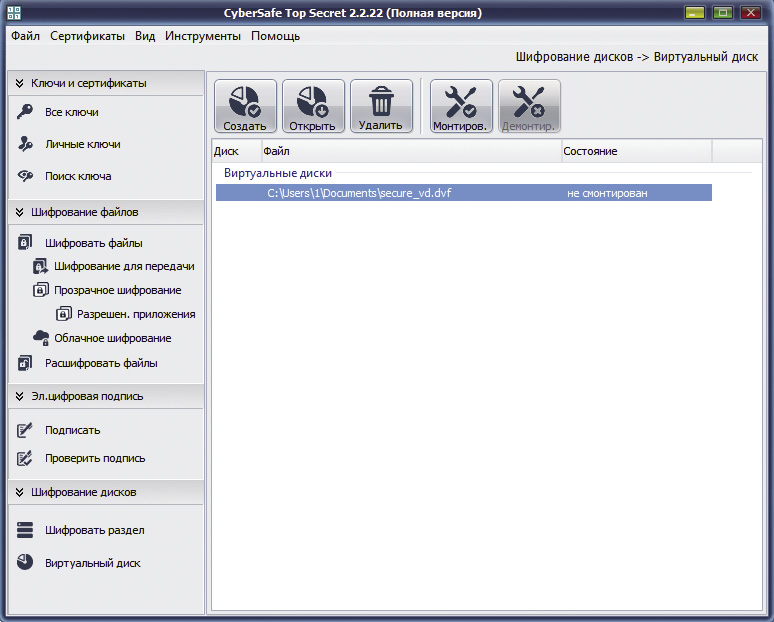

Функций у программы множество, и одной статьи будет явно недостаточно, чтобы рассмотреть все. На рис. 2 изображено основное окно программы сразу после установки и активации полной версии.

В разделе «Ключи и сертификаты» можно управлять ключами и сертификатами, которые ты успеешь создать в процессе работы с приложением. Раздел «Шифрование файлов» используется для шифрования/расшифрования файлов и папок. Ты можешь зашифровать файлы для личного использования, а также для передачи их другому пользователю. Раздел «Эл. цифровая подпись» используется для работы с (сюрпрайз!) электронной цифровой подписью. А раздел «Шифрование дисков» — для шифрования разделов и создания виртуального диска.

Вариантов использования программы может быть несколько. Первый вариант — это передача зашифрованных файлов. Зашифровать отдельные файлы для передачи другому пользователю можно в разделе «Шифровать файлы -> Шифрование для передачи». Второй вариант — это прозрачное шифрование файлов для личного использования. Третий — шифрование всего раздела или создание виртуального диска.

С первым вариантом все ясно — если есть такая необходимость, то программа справится с ней в лучшем виде. Второй вариант довольной спорный и оправдан, если у тебя до сих пор XP. В «семерку» и «восьмерку» уже встроено шифрование BitLocker, поэтому отдавать 75 баксов за Pro-версию этой программы по меньшей мере странно и экономически неоправданно. Разве что у тебя младшие версии этих систем, где нет поддержки BitLocker. Впрочем, о BitLocker, TrueCrypt и Top Secret 2 обязательно прочитай соответствующую врезку.

А вот третий вариант довольно заманчивый. В этом году вместе с окончанием поддержки Windows XP была прекращена разработка программы TrueCrypt. Для меня она была эталоном в мире шифрования. И я ее использовал так: создавал зашифрованный виртуальный диск размером с флешку (чтобы при необходимости можно было на нее его и скопировать), который я монтировал только тогда, когда мне были нужны зашифрованные файлы. На данный момент разработка TrueCrypt прекращена, а ее использование считается небезопасным. Найденные в ней бреши уже никем не будут исправлены. Если тебе интересно, можешь ознакомиться с этой страничкой: truecrypt.sourceforge.net.

Поэтому мне нужна была программа на замену TrueCrypt. Похоже, что ей теперь стала CyberSafe Top Secret.

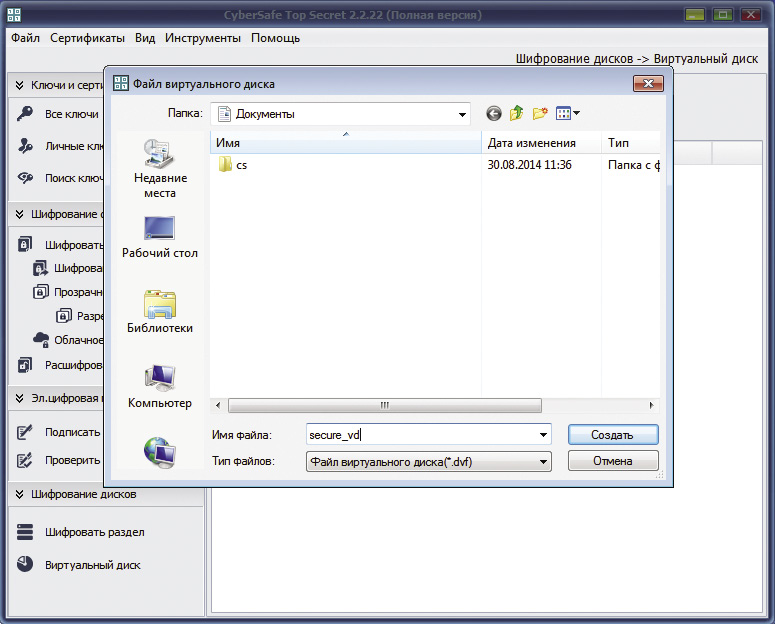

Итак, давай рассмотрим, как создать зашифрованный виртуальный диск и как его использовать. Перейди в раздел «Виртуальный диск» (рис. 3) и нажми кнопку «Создать». В появившемся окне нужно ввести имя файла виртуального диска (рис. 4). Если нужно будет перенести этот диск на другую систему, просто скопируй на нее этот файл и вместо кнопки «Создать» используй кнопку «Открыть» для открытия файла виртуального диска.

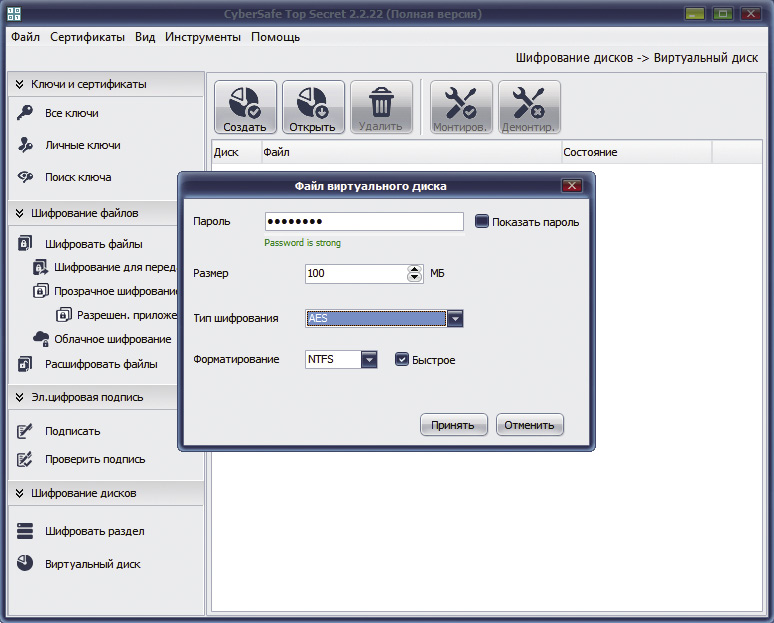

Далее нужно ввести пароль для доступа к диску, размер диска (по умолчанию 100 Мб), выбрать алгоритм шифрования и выбрать тип файловой системы (рис. 5).

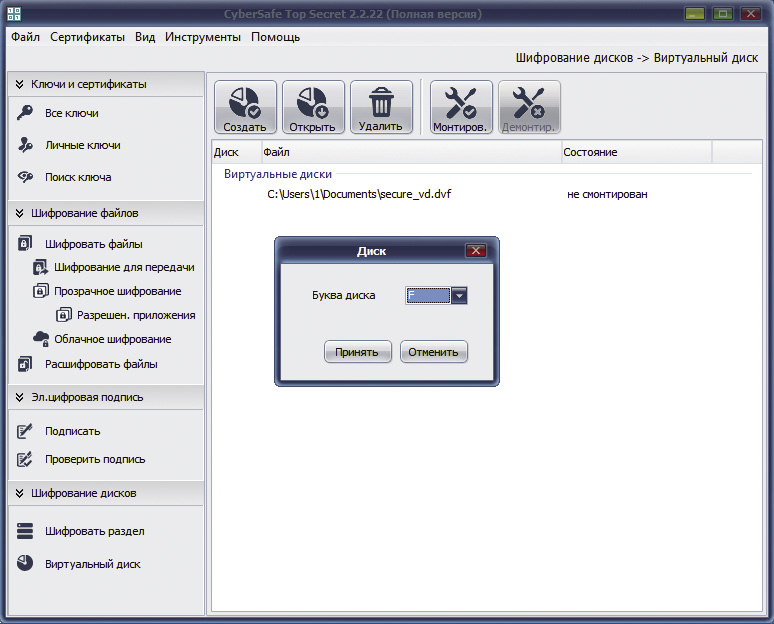

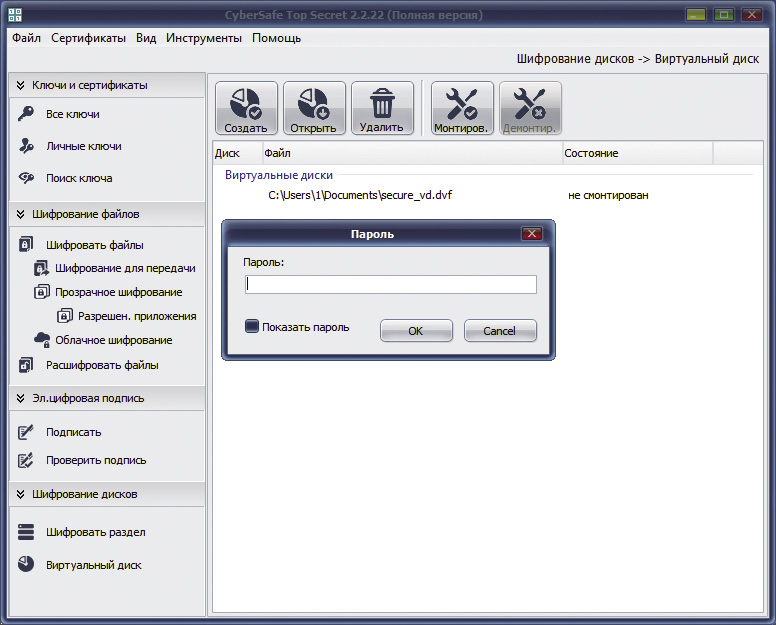

Немного ждем, и наш виртуальный диск появляется в списке (рис. 6). Виртуальный диск пока не смонтирован, поэтому он недоступен в системе. Выдели его и нажми кнопку «Монтиров.». После чего нужно будет выбрать букву для нового диска (рис. 7) и ввести пароль, указанный при его создании (рис. 8).

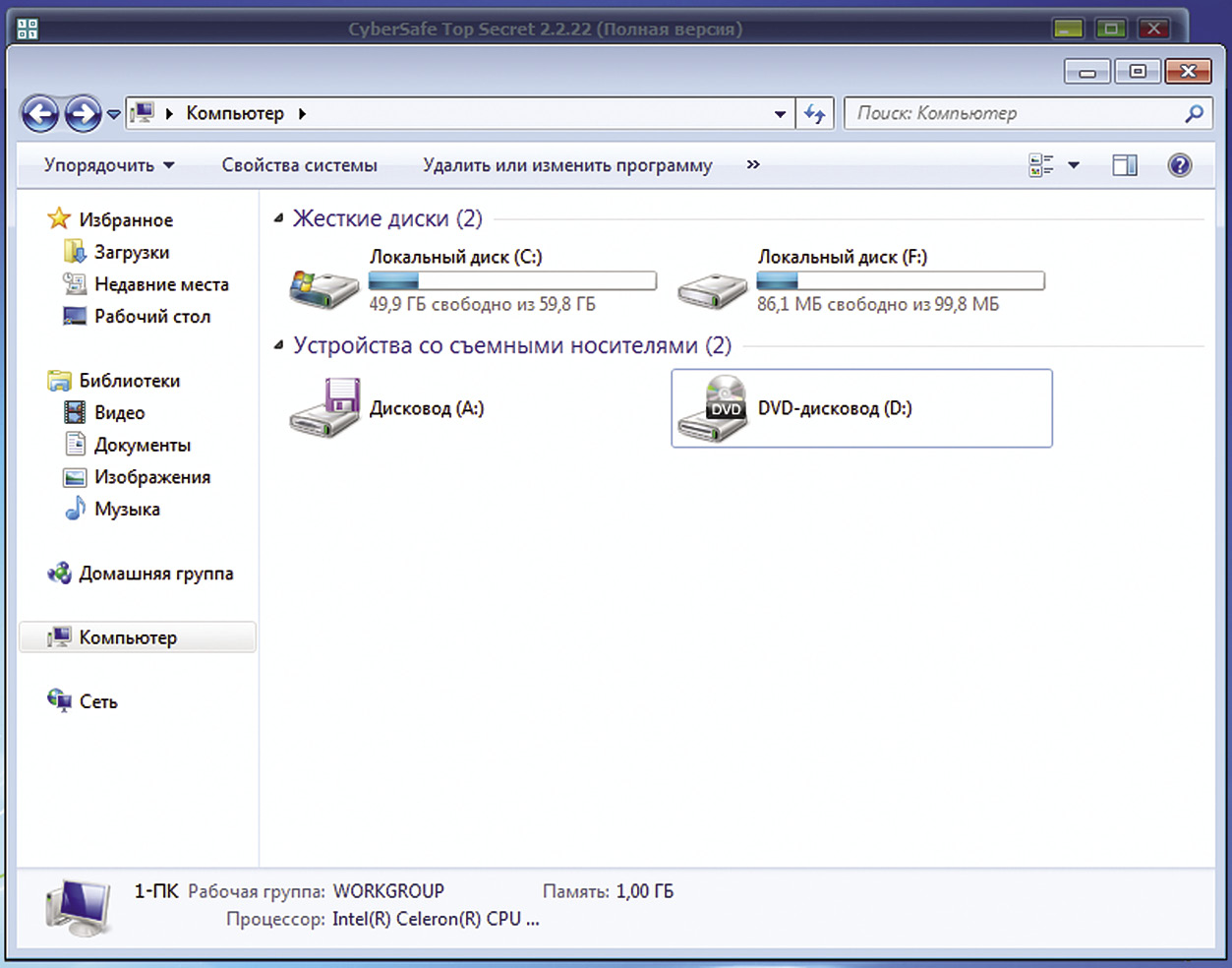

После этого статус диска будет изменен на «смонтирован», а созданный диск появится в проводнике (рис. 9). Все, с виртуальным диском можно работать, как с самым обычным диском, то есть копировать на него файлы, которые будут автоматически зашифрованы. Помни, что, когда ты перемещаешь файл с виртуального диска на обычный, файл будет автоматически расшифрован.

Для завершения работы с виртуальным диском лучше вернуться в окно программы, выделить его и нажать кнопку «Демонтир.». Так ты точно убедишься, что будут сброшены все буферы и вся информация будет сохранена. Хотя при завершении работы программы автоматически размонтируются все смонтированные диски, лучше проконтролировать этот процесс явно.

О BitLocker, TrueCrypt и Top Secret 2

Поскольку мне очень нравилась программа TrueCrypt, то я не удержался, чтобы не сравнить ее и CyberSafe Top Secret 2. Вследствие использования алгоритма AES обе программы одинаково надежны. Однако все-таки нужно отметить, что исходный код TrueCrypt был открытым, код же CyberSafe Top Secret 2 открыт, но не полностью. Сам исходный код программы доступен на сайте для анализа, и ссылка на него есть на главной странице сайта разработчиков. Приведу ее еще раз: https://subversion.assembla.com/svn/cybersafe-encryption-library/.

Однако в состав программы входят несколько драйверов (NtKernel, AlfaFile), исходный код которых закрыт. Но это в любом случае лучше, чем программа с полностью закрытым исходным кодом.

Кстати, почему была закрыта разработка TrueCrypt? Поскольку его разработчики всегда высмеивали проприетарный BitLocker, а потом сами же рекомендовали на него перейти, мы подозреваем, что единственной весомой причиной закрытия проекта было давление на разработчиков. На данный момент ни одна из версий TrueCrypt не была явно скомпрометирована, поэтому закрытие проекта из-за взлома программы считаю маловероятным.

CyberSafe Mobile: приложение для Android

В последнее время все актуальнее становится шифрование данных на мобильном устройстве. Наиболее популярны среди мобильных устройств девайсы под управлением Android. Как раз для таких устройств и предназначена программа CyberSafe Mobile. Контейнеры, созданные в CyberSafe Mobile, могут быть использованы в CyberSafe Top Secret, и наоборот. Ссылка на приложение: https://play.google.com/store/apps/details?id=com.cybersafesoft.cybersafe.mobile

Выводы

Лично для меня программа CyberSafe Top Secret 2 стала заменой TrueCrypt. Хотя бы на время, пока эта программа будет поддерживаться разработчиками или пока не найду что-либо лучше. Необходимые мне функции для создания зашифрованного виртуального диска она вполне выполняет и вдобавок предоставляет дополнительные. Думаю, многим пользователям пригодятся функции по отправке зашифрованных файлов, по работе с сертификатами и электронными цифровыми подписями. Интерфейс программы прост и интуитивно понятен, поэтому не думаю, что у тебя возникнут проблемы с использованием остальных ее функций, хотя они и не рассмотрены в этой статье.

На правах рекламы