WhatsApp Web — это вебовая реализация популярного мессенджера WhatsApp. Плагин для браузера на десктопе отображает все те же сообщения и полностью синхронизируется с WhatsApp на телефоне. Из 900 миллионов пользователей WhatsApp порядка 200 миллионов также используют WhatsApp Web, согласно открытой статистике.

Исследователь Казиф Декел из компании Check Point обнаружил серьезную уязвимость, в которой используются возможности WhatsApp Web. Уязвимость позволяет атакующему запускать произвольный код на машинах жертв. Всё, что нужно сделать злоумышленнику для ее эксплуатации — это отправить контакты в формате vCard с добавлением вредоносного кода. Когда карточка будет открыта, код запустится и сможет заразить компьютер жертвы.

Чтобы поразить определенную цель, злоумышленнику понадобится лишь телефонный номер, связанный с аккаунтом.

В WhatsApp уже провели проверку и подтвердили существование уязвимости. Было выпущено обновление, и чтобы защитить себя, следует обновить WhatsApp Web до последней версии.

В Check Point своей находкой поделились с WhatsApp 21 августа 2015 года. 27 августа в WhatsApp создали первый патч (он доступен начиная с версии 0.1.4481), и отключили уязвимую функцию.

WhatsApp Web позволяет пользователям отправлять любые типы медиаконтента — картинки, видео, аудио, геокоординаты и карточки с контактами. Уязвимость заключается в недостаточной фильтрации карточек с контактами в популярном формате vCard.

Карточка с вредоносным кодом ничем не отличается от обычной, и многие пользователи, не задумываясь, кликнут по ней. В результате скачается файл, который сможет запуститься на пользовательском компьютере.

В своем исследовании Декел обнаружил, что перехватывая и изменяя запросы XMPP к серверу WhatsApp, можно изменять расширения файла с карточкой.

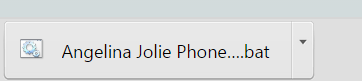

Исследователь попробовал изменить расширение на .bat и отправить файл со скриптом для консоли Windows. Как оказалось, при клике на такой карточке содержимое исполняется на компьютере получателя.

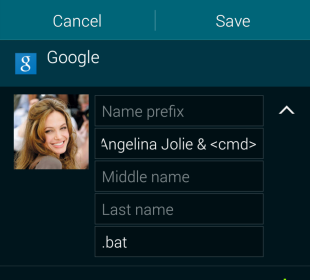

Чтобы исполнить вредоносный код, злоумышленник также может изменить атрибут «Имя» в карточке, добавляя к нему знак & и команды. Дальнейшие исследования показали, что не нужно даже перехватывать трафик XMPP. Любой пользователь может создать вредоносную карточку в приложении WhatsApp на мобильном телефоне.

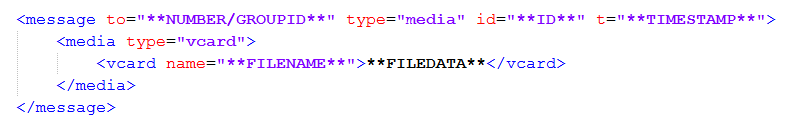

Дальше исследователь попытался передать исполняемые файлы в формате PE (.exe) через функцию отправки файлов. Поскольку WhatsApp использует стандарт XMPP, можно вставить содержимое файла прямо в код сообщения, не прибегая к ссылкам на внешние ресурсы.

- NUMBER или GROUPID — номер жертвы или ID группы;

- ID — идентификационный номер сообщения;

- TIMESTAMP — время отправки;

- FILENAME — название файла vCard — что-то.exe;

- FILEDATA — файл в двоичном виде.

WhatsApp не проверит данные и позволит нагрузке запуститься. Если добавить нехитрый трюк с привлекательным значком и заголовком, то эффект будет ещё сильнее.