Исследователи из израильского университета Бен-Гуриона разработали уже не один и не два экзотических способа похищения данных с компьютеров, которые физически изолированы от любых сетей. На этот раз специалисты предложили похищать информацию с таких устройств без какого-либо специального оборудования и при помощи обычного кулера, который найдется в любом компьютере.

Пожалуй, команда ученых из университета Бен-Гуриона наиболее известна благодаря созданию программы AirHopper, которая использует FM-приемник в мобильном телефоне, чтобы анализировать электромагнитное излучение, исходящее от видеокарты компьютера. Помимо этого исследователи предлагали извлекать информацию с физически защищенных от любых вторжений машин при помощи термодатчиков и колебаний тепловой энергии.

На тот случай, если в закрытое помещение с защищенной машиной невозможно пронести смартфон или какой-либо другой специальный прибор, исследователи создали программу GSMem, которая передаст данные с зараженного ПК на любой, даже самый старый кнопочный телефон, используя GSM-частоты.

Новая разработка исследователей не менее экзотична и тоже явно придется по душе корпоративным шпионам. На этот раз специалисты представили программу Fansmitter, которая регулирует обороты кулера на зараженной машине. Так как в зависимости от скорости вращения вентилятора тональность работы кулера меняется, исследователи решили использовать эту особенность для передачи данных.

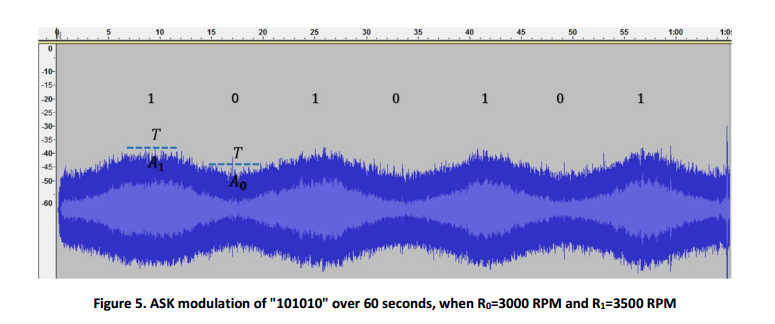

Фактически, любая информация — это лишь череда нулей и единиц, и регулируя скорость вращения кулера, исследователи нашли способ транслировать эти нули и единицы вовне. Fansmitter перехватывает контроль над любыми вентиляторами в системе, будь это кулер видеокарты, процессора или дополнительное охлаждение, установленное в системном блоке. Малварь регулирует обороты вентилятора, к примеру, 1000 RPM — это «0», а 1600 RPM —это «1». Исследователи пишут, что в таком режиме на передачу 3 бит информации уходит минута времени. Если использовать 2000 и 2500 RPM, то можно передавать 15 бит в минуту, соответственно.

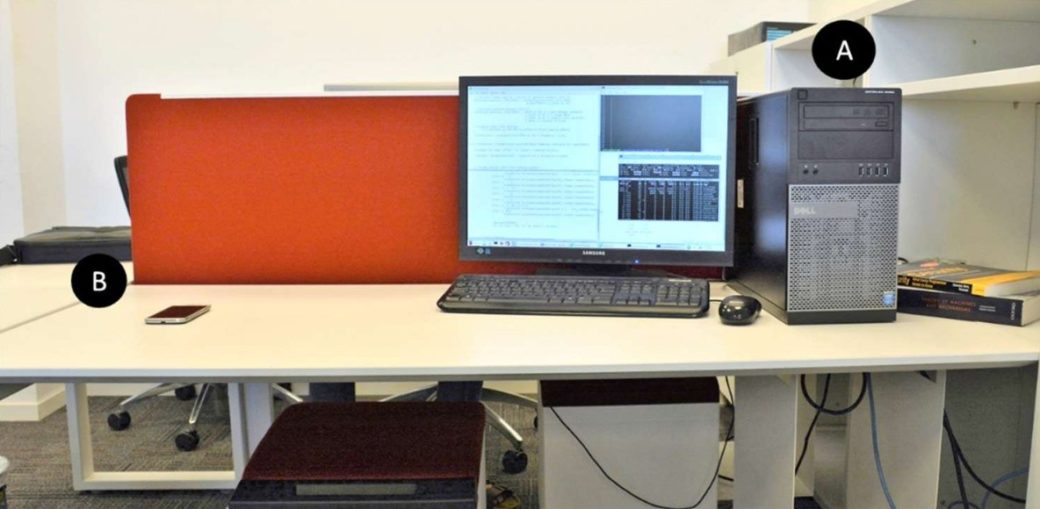

Приемником в данном случае может выступать обычный смартфон. Дело в том, что на расстоянии 1-4 метров от компьютера микрофон устройства способен улавливать шум, издаваемый кулером. Эти звуковые волны и будут использованы для передачи данных. Исследователи рассказали, что им удалось успешно осуществить передачу информации с компьютера, не оснащенного каким-либо аудио оборудованием, на смартфон, находящийся на расстоянии восьми метров. Скорость передачи составляла 900 бит в час.

Крайне низкая скорость передачи данных в данном случае не слишком критична, так как этого вполне хватит для кражи паролей или ключей шифрования. Более серьезный минус данного метода заключается в том, что защищенный компьютер сначала нужно заразить Fansmitter, а далеко в не каждый изолированный ПК можно просто вставить флешку. Зачастую такие машины не просто изолированы от любых сетей, но также не имеют «на борту» никакого аудио оборудования, камер и прочих «лишних» устройств, а любые потенциально опасные порты могут быть блокированы физически.

Ознакомиться с докладом исследователей можно здесь (PDF).