Содержание статьи

В одной из прошлых статей мы приводили примеры использования социального инжиниринга в практике известных пентестеров. Важную роль в их методах играли фишинговые письма, заставлявшие людей добровольно сдавать ключи от крепости. Сегодня это стало популярным способом аудита, и для него уже созданы средства автоматизации. Защитный фишинг служит вакцинацией и помогает избавить компанию от гнилой рыбы.

WARNING

Статья написана в исследовательских целях. Вся информация в ней носит ознакомительный характер и адресована специалистам по безопасности.

Ловля сетью и острогой

Изначально фишинг рассматривался как общий способ мошенничества, адаптировавший старые схемы к реалиям интернета. Затем он разделился на два основных направления: массовый и целевой. Большинство фишинговых сообщений носят массовый характер и не направлены ни на кого конкретно. Они затрагивают разные группы людей и берут числом сообщений. Наспех слепленные письма о мнимых крупных выигрышах игнорирует большинство опытных пользователей, но и на всякого мудреца довольно простоты. Кто-то действительно недавно участвовал в лотерее и с нетерпением ждет результата розыгрыша (вот только разыграют его самого), кто-то просто алчен по натуре, а кто-то просто кликает на все подряд, надеясь на антивирус. Поэтому даже набивший оскомину «нигерийский спам» до сих пор приносит свои плоды.

Куда более изощренный вид атак — целевой, или spear-phishing. В январе прошлого года из-за такой атаки крупная европейская биржа Bitstamp лишилась почти девятнадцати тысяч биткойнов — более пяти миллионов долларов по установленному на тот момент курсу. Расследование показало, что целевой фишинг, направленный на руководителей биржи, продолжался больше месяца. Все это время им не только приходили поддельные письма (как обычно, содержащие ссылку на зараженный сайт либо инфицированное вложение), но и отправлялись менее тривиальные сообщения по разным каналам, включая мессенджеры.

Каждое из них было продумано в мельчайших деталях и составлено с учетом личных интересов получателя. Например, технического директора биржи пытались заинтересовать через Skype бесплатными билетами на фестиваль панк-рок-музыки, на который он как раз мечтал попасть (больше пишите о своих желаниях в соцсетях!). Для получения билетов предлагалось заполнить приложенную анкету в формате MS Word с макросом внутри. Примитивно? Да, но ведь сработало! Другое дело, что в тот раз атакующим не повезло: документ открыли на компьютере, не имеющем доступ к кошельку биржи.

Однако фишеры не сдавались. На смену одним уловкам приходили новые. Частота получения фишинговых сообщений увеличивалась, и в конечном счете сисадмин биржи Лука Кодрич стал жертвой своего тщеславия. Ему очень польстило приглашение стать почетным членом Ассоциации вычислительной техники. Не видя предупреждений Microsoft Word и антивируса, сквозь слезы умиления он запустил инфицированный документ на рабочем компьютере. В пару кликов кандидат в почетные админы отдал неустановленным лицам самый дорогой сердцу каждого майнера файл — wallet.dat, данные кошелька биржи вместе со всеми паролями и доступом к обоим серверам. Четыре дня авторы макроса переводили средства, пока Лука кусал локти. Если бы на бирже практиковался регулярный аудит с имитацией фишинга, то Лука получил бы хорошую прививку.

Готовим снасти

У фишинга как инструмента аудита есть масса плюсов, но и недостатков тоже хватает. Создание качественных подделок занимает уйму времени, а их отправка часто распознается и блокируется защитными системами — от простейших спам-фильтров до специализированных антифишинговых. Поэтому, чтобы проверить реакцию своих систем и сотрудников на качественно составленные фишинговые письма, отделу безопасности приходится тратить рабочее время на тщательную подготовку. Упростить эту рутинную процедуру помогают новые инструменты — автоматизированные системы отправки поддельных писем и сбора статистики откликов на них.

Специалист по безопасности Джордан Райт (Jordan Wright) в начале этого года приступил к разработке Gophish — фреймворка с открытым исходным кодом, позволяющего быстро выяснить реакцию сотрудников на фишинговые письма. Изначально фреймворк разрабатывался для ускорения экспресс-аудита в собственной компании, но сейчас его возможности постепенно расширяются.

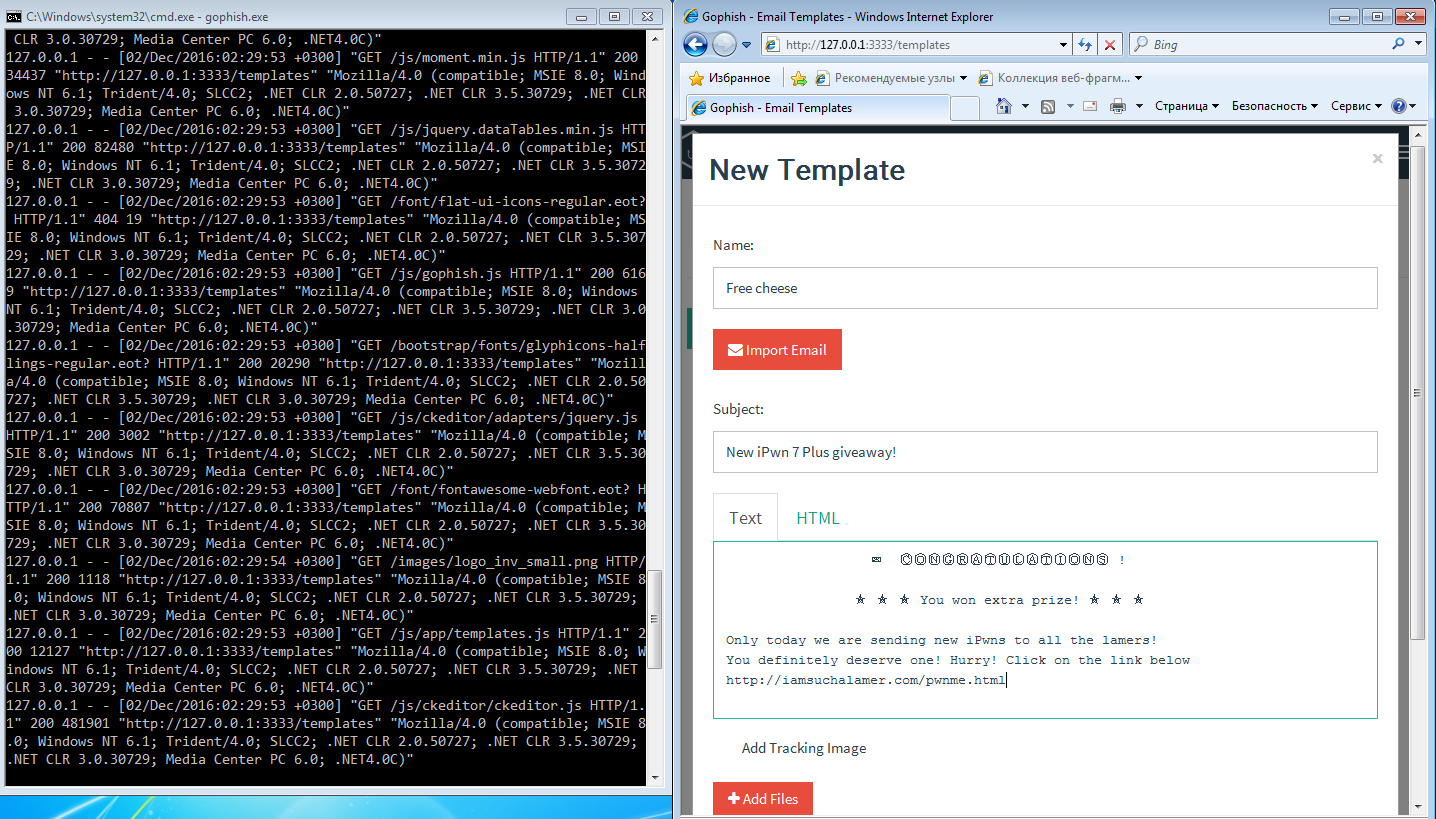

В названии Gophish заложена игра слов: это и призыв к фишингу (в благих целях), и указание на язык разработки Go, придуманный в Google. Последняя предварительная версия фреймворка — Gophish v.0.2 совместима с 32-битными и 64-разрядными версиями Windows, Mac и Linux. Она поддерживает ускоренную отправку писем через gomail, составление модальных диалогов через sweetalert2, создание всевозможных шаблонов, а также планирование и запуск фишинговых кампаний по расписанию.

Готовим прикорм

Обычно тестовая рассылка считается эффективной симуляцией фишинга только в том случае, если на отправленные письма среагировало более трети сотрудников. Как именно — уже другой вопрос. Одни клюнут на удочку, другие оповестят администратора, третьи просто удалят послание. Поэтому письмо составляется так, чтобы сразу заинтересовать целые отделы внутри проверяемой организации.

Как настоящая, так и тестовая фишинговая кампания должна иметь свежий инфоповод, касающийся большинства потенциальных жертв. Проще всего отыскать его на официальном сайте проверяемой компании. Это могут быть готовящиеся сделки, анонс нового продукта, проведение конференции и множество других событий. Главное, чтобы они были на слуху.

Одно из таких событий становится темой письма. Дальше уже начинается полет фантазии, но не слишком высокий. Если письмо сильно отличается по стилю от остальных, оно вызовет подозрения. Впрочем, это касается только внутренней переписки. Письмо извне может иметь совершенно произвольный стиль.

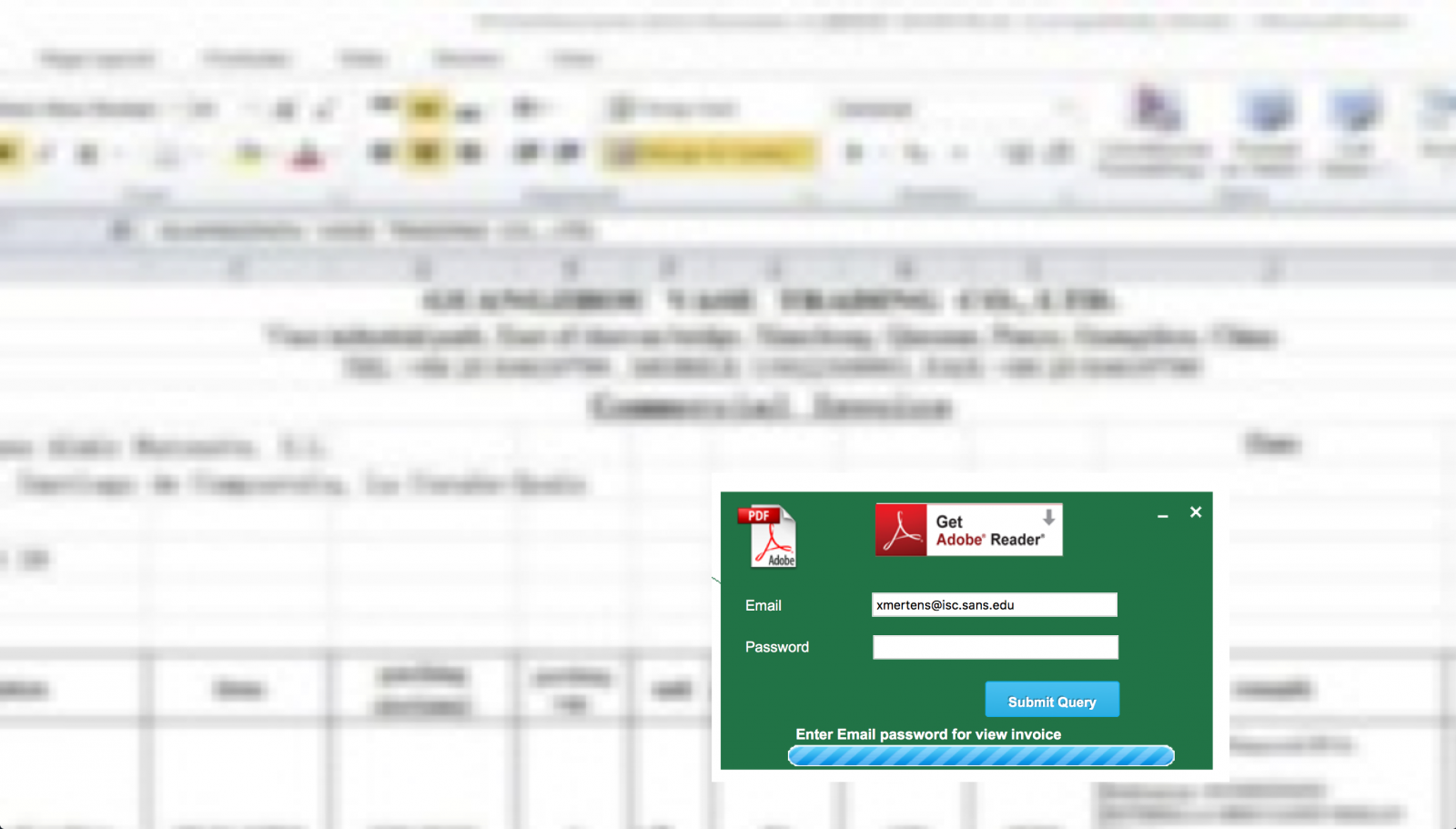

Как правило, основной текст письма служит для усыпления бдительности. В нем надо сообщить побольше общеизвестных фактов прежде, чем предложить сотруднику выполнить что-то потенциально опасное: перейти по ссылке, открыть документ, изменить настройки, отправить скан паспорта и фотографии банковской карты с двух сторон. Это и будет конечным действием, к выполнению которого фишер побуждает разными методами. Он может нагонять скуку или напирать на безотлагательность ответа, слать нелепые угрозы и деловые предложения, апеллировать к алчности, тщеславию, любопытству и прочим человеческим качествам.

Все ответы собирает фишинговый сервер, разбирая письма на составляющие. Оценка результатов тестовой кампании дает представление о тех сотрудниках, доступ которым лучше временно ограничить до повышения их уровня компетентности в вопросах безопасности. Не стоит делать исключений для руководящего состава, хоть он наверняка и будет против. Именно руководители становятся главной мишенью целевого фишинга и наносят максимальный ущерб своей фирме в случае прокола.

Реальную пользу такие проверки будут приносить только при условии их регулярного проведения, разнообразия и сочетания кнута с пряником. Нельзя постоянно держать людей в страхе — они привыкают к такому состоянию и перестают адекватно реагировать. Достойно выдержавшие экзамен должны получать какие-то поощрения, но не исключаться из следующих тестов.

На рыбалку!

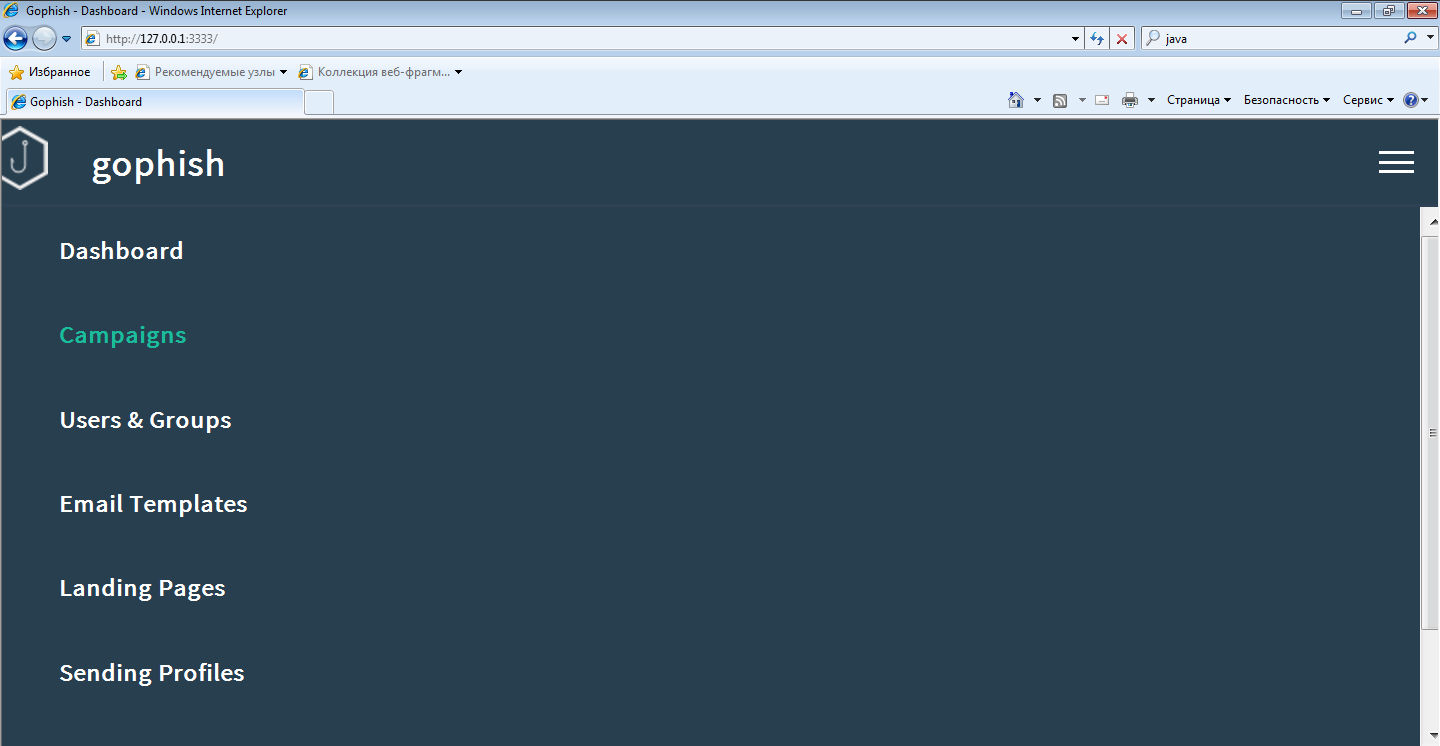

Мы пробовали запускать Gophish в среде Windows 7 и 10 — программа стартует без каких-либо ухищрений. Просто скачиваешь архив с версией соответствующей разрядности (32/64 бита), распаковываешь его куда угодно и запускаешь gophish.exe. Консольная программа автоматически создает два сервера: фишинговый и админский. Их адреса отображаются в командной строке. Как легко догадаться, все управление происходит через админскую часть. Просто введи в адресной строке браузера http://127.0.0.1:3333 (если используется заданный по умолчанию порт), и после перехода увидишь веб-форму авторизации Gophish.

Логин по умолчанию задан admin, а пароль — gophish. В официальной документации они неверно указаны как одинаковые (gophish/gophish — так было в ранних версиях). После успешного входа откроется панель управления. Как в ней, так и в шаблонах большинство названий пунктов говорят сами за себя. Однако встречаются и просто пустые поля, заполнение которых неочевидно даже после прочтения справки. Фреймворк только начинает развиваться и еще имеет разные недочеты.

Каждый аудит протоколируется в Gophish как отдельная фишинговая кампания. Почти все ее параметры настраиваются путем выбора из предварительно внесенных в базу элементов. Имена сотрудников, адреса электронной почты, привлекательные темы писем, целевой страницы и так далее. После рассылки сервер слушает указанный порт и собирает ответы пользователей в базу данных. Если на приманку клюнул хотя бы один сотрудник, его ответ попадет в общий лог.

Детальные логи содержат дату и время отправки писем, а также временную метку ответа клюнувших сотрудников. Это помогает вычислить самых доверчивых из них и провести с ними внеочередной инструктаж. На этот раз им можно будет предъявить не абстрактные нарушения политики безопасности, а их конкретные проколы, поскольку для убедительности Gophish автоматически собирает всю конфиденциальную информацию, отправленную в ответных сообщениях.

В отличие от других популярных инструментов аудита, Gophish работает в локальной сети, а не как облачный сервис. Запуск on-premise повышает безопасность Gophish, поскольку в случае SaaS-решений корпоративные секреты неминуемо утекают в интернет вместе с ответами на тестовые письма. Подробнее о функциях Gophish можно прочесть в руководстве.

Появление Gophish подстегнуло развитие других средств автоматизации фишинга, и далеко не все из них задумывались с благими целями. Ключевая задача у большинства из них одна: выиграть время, устроив блицкриг на почтовый сервер атакуемой компании. Однотипные фишинговые письма быстро выявляются и попадают в спам. Персонализированные и отправленные с разных доменов доходят практически гарантированно. Самый функциональный тулкит под названием PhishLulz представил на недавней конференции Kiwicon другой эксперт — Мишель Орру (Michele Orru). Исходный код PhishLulz написан на Ruby и также доступен на GitHub. Отправленные с помощью PhishLulz фальшивые письма выглядят очень убедительно. Это достигается за счет использования фреймворка BeEF (The Browser Exploitation Framework), запуска отдельных виртуальных машин в Amazon EC2 для каждой атаки, автоматической регистрации доменов и собственного центра сертификации. Похоже, прямо сейчас в развитии фишинга происходит подъем на качественно новый уровень.