Среди коммерческих троев отдельную нишу занимают стилеры и подобная спайварь. Оно и неудивительно: чужие секреты всегда были в цене. Сегодня мы побеседуем о доступных в свободной продаже троянах-шпионах, об их особенностях, функциональных возможностях и методах борьбы с этим вселенским злом. Приступим, пожалуй. Сестра, скальпель!

N0F1L3

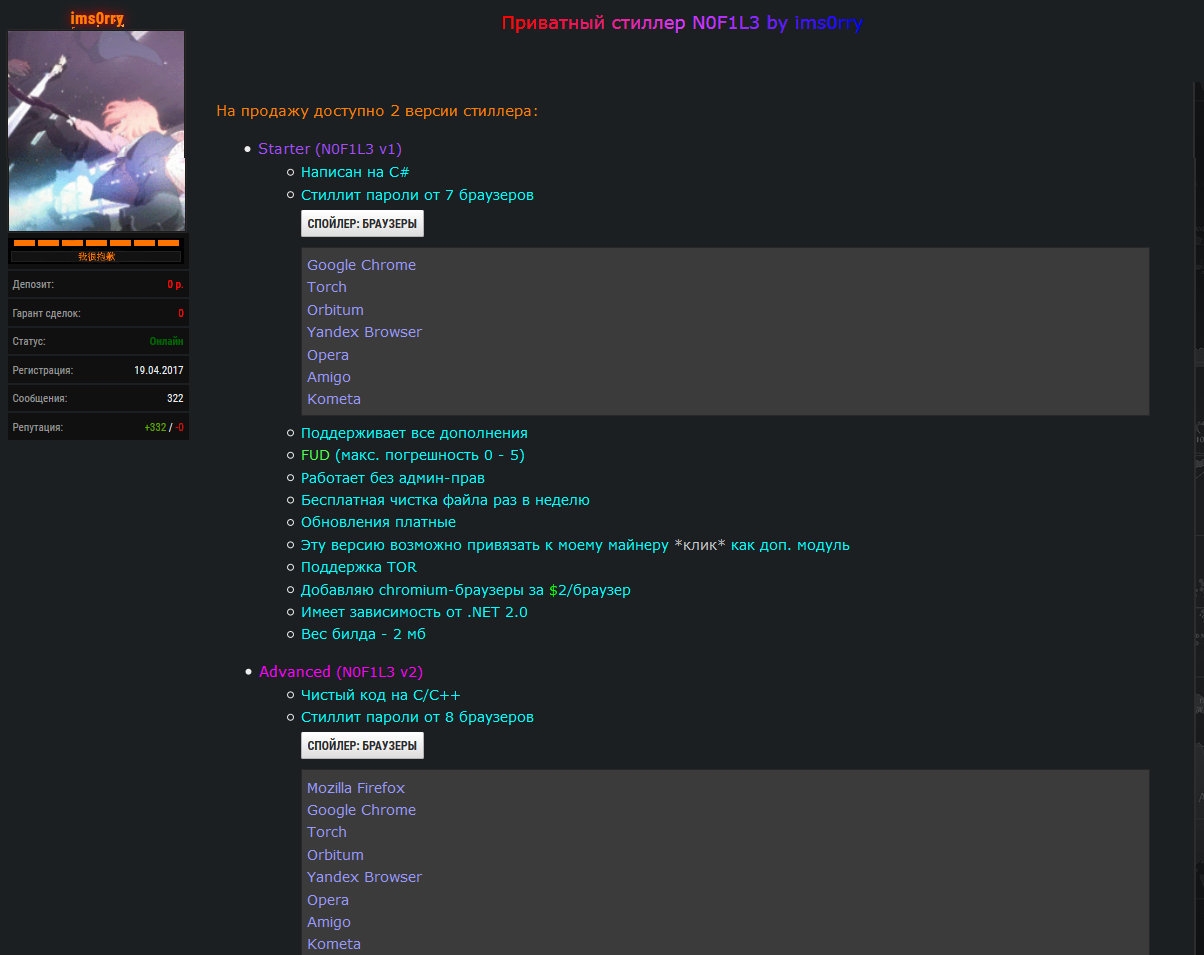

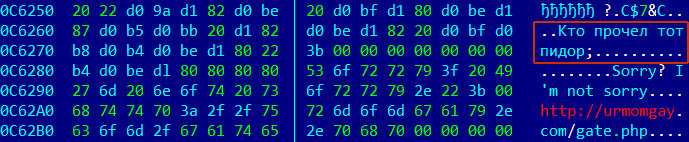

Стилер со столь труднопроизносимым названием активно продавался в Сети до тех пор, пока автором не заинтересовались суровые люди в погонах. Первая версия троянчика была написана на .NET, вторая, названная N0F1L3v2, — на С#. Трой специализировался на хищении паролей из браузеров Chrome, Opera, Yandex, Torch, Amiga, Cometa и Orbitum.

Стилер был выставлен на продажу сразу на нескольких форумах по весьма скромной цене, причем в двух версиях: за 15 и 45 долларов соответственно. Исходники автор сливал за 600 долларов. Первый релиз требовал для работы .NET 2.0, таскал с собой библиотечку sqlite3.dll и дропал на диск нужный файл этой либы в соответствии с разрядностью винды. Украденные пароли он сохранял в текстовый файл с HTML-разметкой прямо на зараженной машине, а затем заливал его на сервер.

Вторая версия отличалась от первой отсутствием зависимостей, благодаря чему теоретически могла работать на чистой системе. Кроме того, она научилась тырить инфу из Firefox, чего первая модификация N0F1L3 так и не осилила. Стилер собирал из браузеров куки, данные автозаполнения форм и пароли, копировал с рабочего стола файлы с расширениями .doc, .docx, .txt и .log. Из популярного FTP-клиента FileZilla он угонял файлы filezilla_recentservers.xml и filezilla_sitemanager.xml. Также трой пытался украсть криптокошельки BTC, BCN, DSH, ETH, LTC, XMR, ZEC, после чего распихивал все это богатство по локальным папкам и выгружал на управляющий сервак в виде архива.

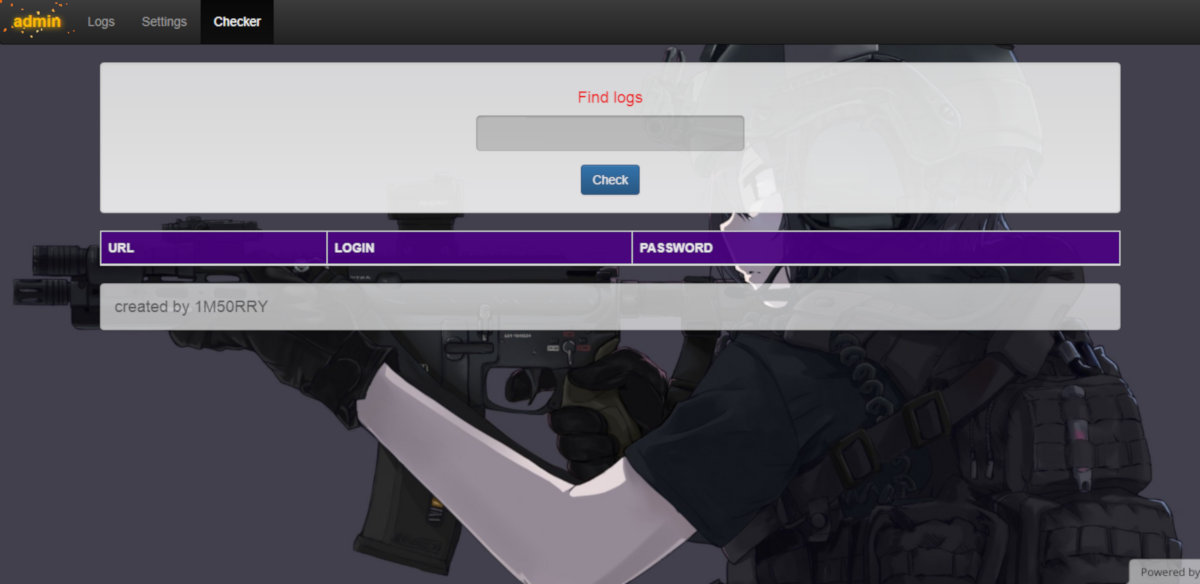

N0F1L3 оборудован написанной на PHP админкой, в которой можно посмотреть статистику трояна и его логи. Автор не просто продавал стилер, а еще и предлагал анонимусам другие связанные с ним коммерческие услуги: обновления, добавление поддержки других браузеров и решение всевозможных технических проблем. Неудивительно, что вскоре доброжелатели стали активно перепродавать N0F1L3 на множестве популярных и не очень площадок, а после того, как у автора начались проблемы с законом, стилер и вовсе выложили в паблик. Исходники и билды этого трояна различной степени свежести можно отыскать на тематических бордах и сегодня.

Методы обнаружения

Все версии N0F1L3 и его многочисленные модификации отлично палятся антивирусами, но, если ты, юзернейм, принципиально не пользуешься таковыми, выявить присутствие стилера в системе совсем не сложно. Более ранняя модификация троя сохраняет украденное в файлик %LOCALAPPDATA%\f.txt, его наличие точно укажет тебе на факт заражения. N0F1L3v2 создает в %TEMP% папки с говорящими именами Browsers, Wallets, Files и Directory, в первой обычно лежат файлы с вытащенной из браузеров инфой — Passwords.txt, Cookie.txt, CC.txt и Autofill.txt. Прятаться в системе N0F1L3 не умеет, так что спалить его — дело техники.

Kratos

Еще один «стилак-форте» того же самого автора, названный не то в честь титана из греческой мифологии, не то в честь героя игрушки God of War, что более вероятно. Трой был практически полностью переписан на С++, правда значительная часть функций в его коде начинается с антиотладочной вставки на ассемблере, проверяющей состояние поля BeingDebugged в структуре PEB. Эта структура создается в памяти процесса при его запуске и содержит информацию об окружении, загруженных модулях, а также прочие полезные данные. По смещению byte ptr [rax+2] в этой структуре находится флаг, позволяющий определить, что процесс трояна запущен под дебаггером, и завершить его.

В дополнение к уже реализованным у его предшественников функциям Kratos умеет делать скриншоты (картинка сохраняется в %TEMP% под именем screenshot.bmp) и копировать файлы из папки клиента Telegram %AppData%\Telegram Desktop\tdata. Кроме этого, стилер обращается к реестру в поисках ветви [HKCU\Software\Valve\Steam]. Обнаружив ее, по содержимому ключа SteamPath он определяет место установки клиента Steam, а затем тырит оттуда файлы config\config.vdf, config\loginusers.vdf и config\SteamAppData.vdf. Все украденное Kratos упаковывает в архив и шлет на управляющий сервер POST-запросом.

Kratos использует админку, в целом аналогичную N0F1L3 (разве что дефолтная фоновая картинка не такая няшная). Сам разработчик продавал свое творение за 5000 рублей, но на всем известных площадках быстро отыскались анонимусы, готовые уступить билды за 1500 и даже чуть дешевле — за лайк, симпу, отзыв или плюсик в репу. А после деанона автора и последовавших за этим печальных событий стилер появился в паблике и вовсе бесплатно. В результате Kratos расползся по этим вашим интернетам, как тараканы по студенческой общаге, периодически вылезая из укромных щелей то там, то тут. Дуст оказался неэффективен, такое можно выжечь только напалмом.

Методы обнаружения

Антивирусы вычисляют этого трояна на раз-два. Определить присутствие «Кратоса» в системе можно по наличию в %TEMP% тех же самых папок, что и у N0F1L3, разве что к ним добавились директории Telegram и Steam с вполне очевидным содержимым.

Продолжение доступно только участникам

Вариант 1. Присоединись к сообществу «Xakep.ru», чтобы читать все материалы на сайте

Членство в сообществе в течение указанного срока откроет тебе доступ ко ВСЕМ материалам «Хакера», позволит скачивать выпуски в PDF, отключит рекламу на сайте и увеличит личную накопительную скидку! Подробнее

Вариант 2. Открой один материал

Заинтересовала статья, но нет возможности стать членом клуба «Xakep.ru»? Тогда этот вариант для тебя! Обрати внимание: этот способ подходит только для статей, опубликованных более двух месяцев назад.

Я уже участник «Xakep.ru»