ИБ-специалисты обнаружили, что недавно украденные у компании Nvidia сертификаты уже используются злоумышленниками для подписания исходных кодов малвари. Это трюк позволяет маскироваться под легитимное ПО, в итоге загружая в Windows вредоносные драйверы.

Напомню, что в прошлом месяце компания Nvidia была скомпрометирована хакерской группой Lapsus$, которая похитила у производителя учетные данные 71 000 сотрудников, исходные коды и другую информацию. Сейчас хакеры пытаются продать похищенное, а также шантажируют Nvidia.

Помимо прочего в ходе утечки пострадали два сертификата для подписи кода, которые разработчики Nvidia использовали для подписи своих драйверов и исполняемых файлов. Как ранее сообщали эксперты, хотя срок действия этих сертификатов истек, Windows по-прежнему позволяет использовать их для подписи драйверов.

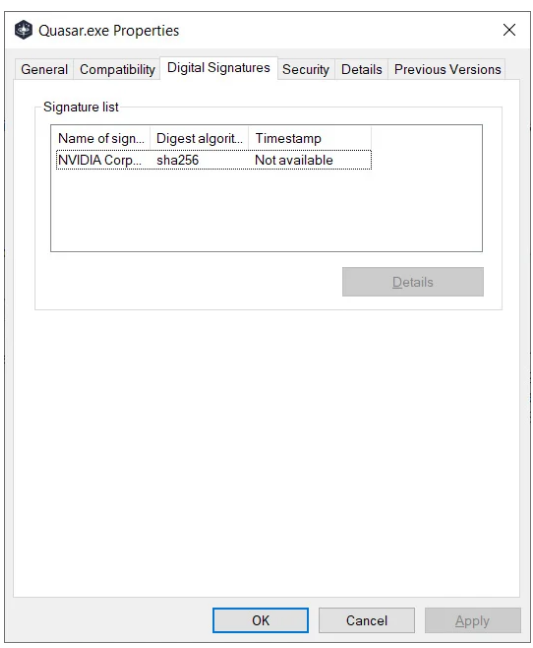

После того как участники Lapsus$ «слили» сертификаты, исследователи быстро обнаружили, что они используются для подписи вредоносных программ и других инструментов, используемых злоумышленниками. Судя по образцам, загруженным на VirusTotal, украденные сертификаты использовались для подписи маяков Cobalt Strike, Mimikatz, бэкдоров и троянов удаленного доступа. Например, один злоумышленник использовал сертификат для подписи трояна удаленного доступа Quasar, а другой для подписи драйвера Windows.

ИБ-эксперты Кевин Бомонт и Уилл Дорманн сообщили, что в украденных сертификатах используются следующие серийные номера: 43BB437D609866286DD839E1D00309F5 и 14781bc862e8dc503a559346f5dcc518. Чтобы защититься от малвари, подписанной такими сертификатами, специалисты советуют настроить политики Windows Defender.