Содержание статьи

warning

Подключаться к машинам с HTB рекомендуется только через VPN. Не делай этого с компьютеров, где есть важные для тебя данные, так как ты окажешься в общей сети с другими участниками.

Разведка

Сканирование портов

Добавляем IP-адрес машины в /:

10.10.11.136 pandora.htb

Справка: сканирование портов

Сканирование портов — стандартный первый шаг при любой атаке. Он позволяет атакующему узнать, какие службы на хосте принимают соединение. На основе этой информации выбирается следующий шаг к получению точки входа.

Наиболее известный инструмент для сканирования — это Nmap. Улучшить результаты его работы ты можешь при помощи следующего скрипта.

#!/bin/bashports=$(nmap -p- --min-rate=500 $1 | grep ^[0-9] | cut -d '/' -f 1 | tr '\n' ',' | sed s/,$//)nmap -p$ports -A $1Он действует в два этапа. На первом производится обычное быстрое сканирование, на втором — более тщательное сканирование, с использованием имеющихся скриптов (опция -A).

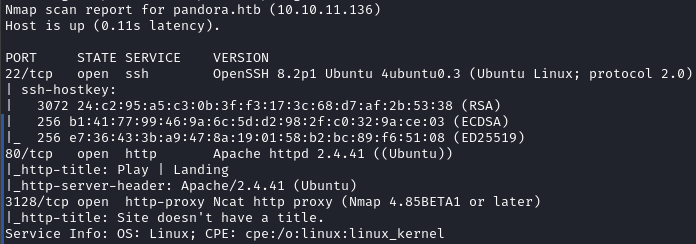

Мы находим три открытых порта:

- 22 — служба OpenSSH 8.2p1;

- 80 — веб‑сервер Apache 2.4.41;

- 3128 — тоже веб‑сервер, но обычно на этом порте работает прокси‑сервер.

SSH мы пока что пропускаем и переходим к ознакомлению с веб‑сервером.

Справка: брутфорс учеток

Поскольку вначале у нас нет учетных данных, нет и смысла изучать службы, которые всегда требуют авторизации (например, SSH). Единственное, что мы можем делать здесь, — перебирать пароли брутфорсом, но машины с HTB почти всегда можно пройти по‑другому. В жизни таких вариантов может не быть, к тому же есть шансы подобрать пароль или получить его при помощи социальной инженерии.

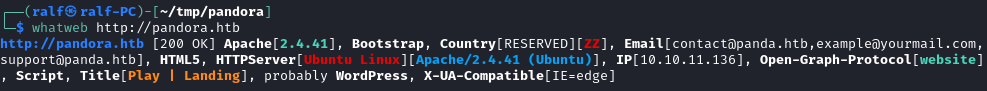

На первый взгляд, сайт нам ничего не дает. Попробуем копнуть глубже, например с помощью WhatWeb. WhatWeb распознает веб‑технологии, в том числе систему управления контентом (CMS), платформы для ведения блогов, пакеты статистики и аналитики, библиотеки JavaScript, веб‑серверы и другие технологии. К тому же для этой программы есть более 1700 плагинов, которые могут быть использованы в агрессивном режиме сканирования. Если запустить программу с настройками по умолчанию, то будет выполнен всего один запрос.

whatweb http://pandora.htb

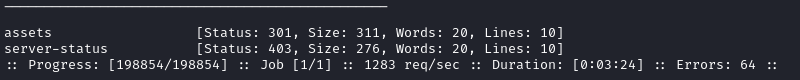

Но никакой новой информации снова не получаем. В таком случае просканируем скрытые директории в корневом каталоге сайта, к примеру с помощью ffuf.

Справка: сканирование веба c ffuf

Одно из первых действий при тестировании безопасности веб‑приложения — это сканирование методом перебора каталогов, чтобы найти скрытую информацию и недоступные обычным посетителям функции. Для этого можно использовать программы вроде dirsearch и DIRB.

Я предпочитаю легкий и очень быстрый ffuf. При запуске указываем следующие параметры:

-

-w— словарь (я использую словари из набора SecLists); -

-t— количество потоков; -

-u— URL; -

-fc— исключить из результата ответы с кодом 403.

Команда получается следующая:

ffuf -u http://pandora.htb/FUZZ -t 256 -w directory_2.3_medium.txt

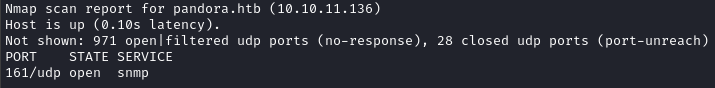

И снова ничего важного. К данному моменту в моем чек‑листе остался не закрыт пункт сканирования портов UDP, поэтому я зарядил Nmap, и это дало плоды.

sudo nmap --min-rate=1500 -sU pandora.htb

Точка опоры

После сканирования наиболее вероятных портов UDP мы нашли службу SNMP на порте 161. SNMP — простой протокол управления сетью. Он применяется для мониторинга устройств в сети (например, маршрутизаторов, коммутаторов, принтеров). Тут следует сразу упомянуть два понятия:

- MIB (management information base) — база данных информации управления, хранящая данные обо всех объектах (параметрах и настройках) устройства;

- OID (object identificator) — числовой идентификатор объекта в дереве MIB.

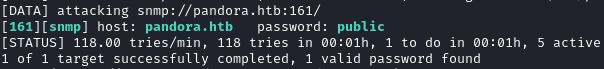

При работе с удаленной системой по SNMP все запросы выполняются через OID, отражающий положение объекта в дереве объектов MIB. Но чтобы получить все строки, нам сначала нужно пройти своеобразную аутентификацию, указав строку — идентификатор сообщества. Так как мы ее не знаем, нужно перебрать, к примеру с помощью Hydra. Перебирать будем по словарю из набора SecLists.

hydra -P /usr/share/seclists/Discovery/SNMP/common-snmp-community-strings.txt pandora.htb snmp

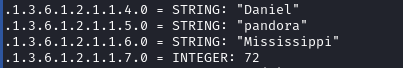

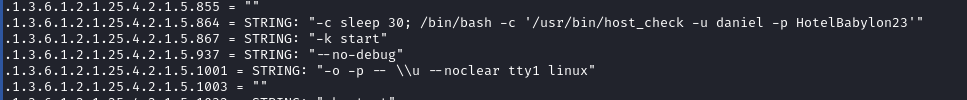

Все OID системы можно получить, просканировав устройство, например следующей командой:

snmpbulkwalk -On -r1 -v2c -c public pandora.htb 1

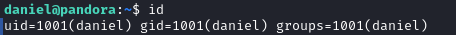

Так мы получаем какую‑то информацию, связанную с пользователем, а также список запущенных процессов. В последнем фигурирует скрипт host_check, которому передаются учетные данные обнаруженного пользователя. Они помогают авторизоваться по SSH.

Продвижение

Теперь, когда мы получили доступ к хосту, нам нужно собрать информацию, которая поможет повысить привилегии. Для поиска путей к этому я часто прибегаю к скриптам PEASS.

Продолжение доступно только участникам

Вариант 1. Присоединись к сообществу «Xakep.ru», чтобы читать все материалы на сайте

Членство в сообществе в течение указанного срока откроет тебе доступ ко ВСЕМ материалам «Хакера», позволит скачивать выпуски в PDF, отключит рекламу на сайте и увеличит личную накопительную скидку! Подробнее

Вариант 2. Открой один материал

Заинтересовала статья, но нет возможности стать членом клуба «Xakep.ru»? Тогда этот вариант для тебя! Обрати внимание: этот способ подходит только для статей, опубликованных более двух месяцев назад.

Я уже участник «Xakep.ru»