Представители Salesforce сообщили, что не намерены вести переговоры и платить выкуп злоумышленникам, которые стоят за серией масштабных атак, связанных с кражей данных клиентов компании. В настоящее время хакеры пытаются шантажировать 39 компаний, чьи данные были похищены из Salesforce.

На прошлой неделе группировка Scattered Lapsus$ Hunters (объединение участников хак-групп Scattered Spider, LAPSUS$ и Shiny Hunters) запустила сайт для «слива» данных, перечислив на нем 39 организаций, пострадавших от утечек данных, связанных с Salesforce.

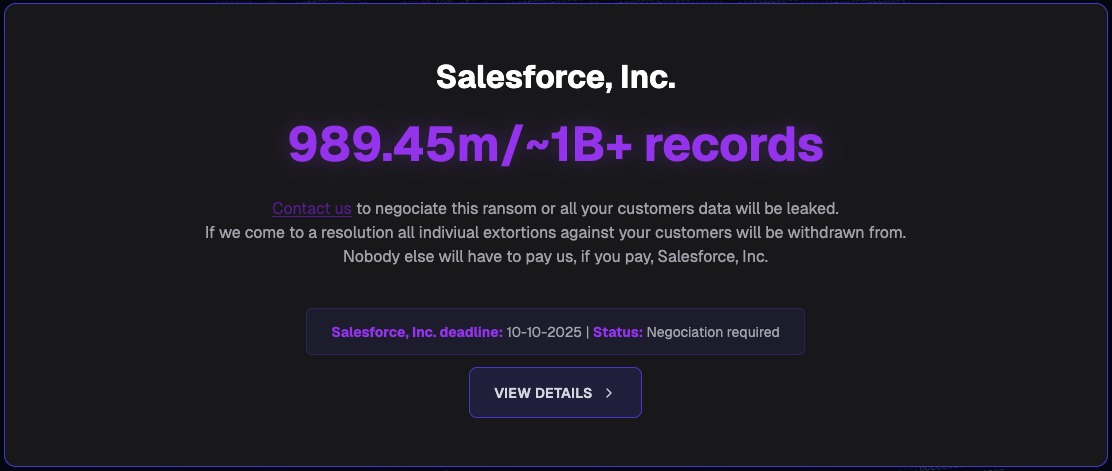

Каждая запись содержит примеры данных, украденных из аккаунтов Salesforce, а также предупреждает пострадавшие компании о необходимости выйти на связь с хакерами до 10 октября 2025 года, чтобы предотвратить публичное раскрытие всей похищенной информации.

Scattered Lapsus$ Hunters пытаются шантажировать множество известных брендов и организаций, включая: FedEx, Disney и Hulu, Home Depot, Marriott, Google, Cisco, Toyota, Gap, McDonald's, Walgreens, Instacart, Cartier, Adidas, Saks Fifth Avenue, Air France и KLM, Transunion, HBO Max, UPS, Chanel и IKEA.

«Мы настоятельно рекомендуем вам принять правильное решение. Ваша организация сможет предотвратить утечку данных, восстановить контроль над ситуацией, и все операции останутся стабильными, как и прежде. Мы настоятельно рекомендуем лицам, ответственным за принятие решений, принять участие в этом процессе, поскольку мы представляем понятную и взаимовыгодную возможность для решения проблемы», — пишут хакеры.

Также злоумышленники разместили на своем сайте отдельную запись, адресованную компании Salesforce. Хакеры потребовали у компании выкуп за предотвращение «слива» всех данных пострадавших клиентов (суммарно около 1 млрд записей, содержащих персональную информацию).

«Если вы выполните наши требования, мы откажемся от любых активных и ожидающих завершения переговоров с вашими клиентами. Если вы заплатите, ваши клиенты больше не будут подвергаться атакам и не получат от нас требований о выкупе», — заявляют злоумышленники, обращаясь к Salesforce.

Кроме того, вымогатели угрожают компании, заявляя, что после публикации данных помогут юридическим фирмам подать гражданские и коммерческие иски против Salesforce, а также предупреждают, что компания не защитила данные своих клиентов в соответствии с требованиями европейского Общего регламента по защите данных (GDPR).

Как теперь сообщает издание Bloomberg, на этой неделе Salesforce разослала своим клиентам письма, в которых заявила, что не намерена платить выкуп и вести переговоры с хакерами. Также компания предупредила, что «по достоверным данным» злоумышленники действительно планируют вскоре опубликовать похищенные данные.

Напомним, что хищение данных из Salesforce происходило в рамках двух отдельных кампаний. Первая из них началась еще в конце 2024 года. Тогда злоумышленники использовали социальную инженерию (обычно выдавая себя за сотрудников техподдержки), чтобы убедить сотрудников различных компаний подключить к корпоративным инстансам Salesforce вредоносное OAuth-приложение. После успешного подключения атакующие использовали полученный доступ для скачивания и кражи данных, а затем шантажировали компании.

От таких атак и практически аналогичных утечек пострадали: Google, Adidas, авиакомпания Qantas, страховая компания Allianz Life, ряд брендов LVMH (Louis Vuitton, Dior и Tiffany & Co), сайт Cisco.com, модный дом Chanel, датская ювелирная компания Pandora и другие.

Вторая кампания началась в августе 2025 года. В этом случае хакеры использовали похищенные у SalesLoft Drift OAuth-токены, чтобы получить доступ к CRM-системам клиентов и выгрузить информацию.

Целью атак через SalesLoft в основном было похищение тикетов техподдержки, в которых можно найти учетные данные, API-токены, токены аутентификации и другую информацию, позволяющую проникнуть во внутреннюю инфраструктуру и облачные сервисы организаций.

Множество крупных компаний сообщили, что эта атака на цепочку поставок затронула их системы. Среди пострадавших: ИБ-компании Zscaler, Proofpoint и Palo Alto Networks, SaaS-платформы Workiva, PagerDuty и Exclaimer, компания Cloudflare и так далее.

На сайте для «слива» данных, запущенном хакерами, в основном были размещены данные жертв первой кампании, проводившейся с использованием социальной инженерии.

Как отмечает издание Bleeping Computer, в настоящее время сайт вымогателей недоступен — домен переключился на surina.ns.cloudflare.com и hans.ns.cloudflare.com, которые ранее использовались ФБР при конфискации доменов. Однако в ФБР пока не комментировали ситуацию.