Исследователи компании Trend Micro рассказали о забавном случае: автор нового вымогателя SNSLocker забыл стереть из кода шифровальщика учетные данные собственного управляющего сервера.

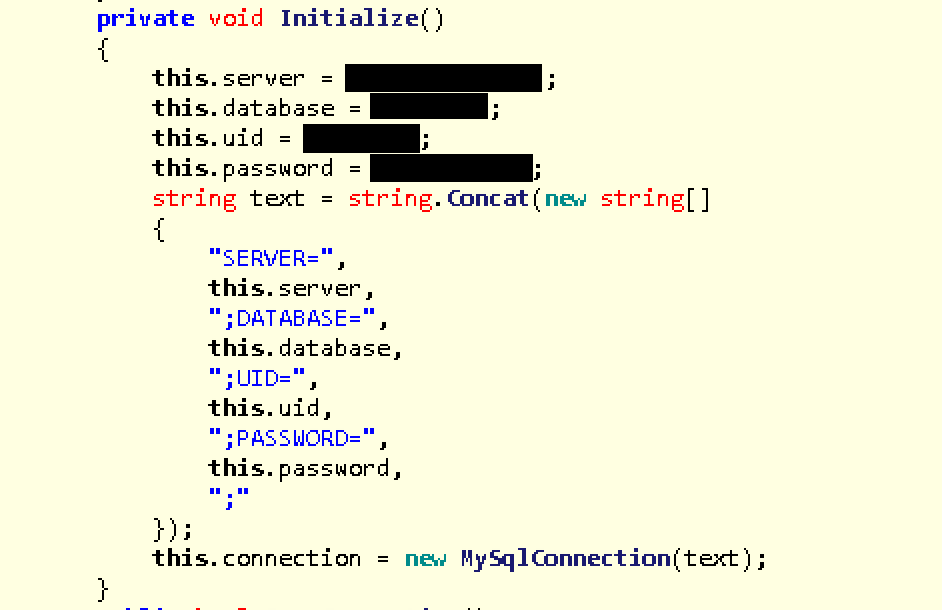

Криптовымогатели сегодня появляются как грибы после дождя. Изучая очередную новинку в данной области, исследователи Trend Micro заметили в коде вредоноса нечто странное. Исходники SNSLocker содержали слишком много информации о C&C-сервере, включая жестко закодированный пароль.

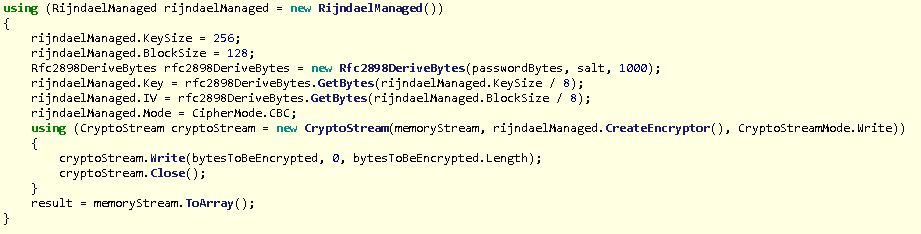

Сам по себе шифровальщик SNSLocker нечем особенным не примечателен. Малварь написана на .Net Framework 2.0 и использует ряд популярных библиотек, к примеру Newtonsoft.Json и MetroFramework UI. Вымогатель применяет уже хорошо известную модель шифрования и задействует алгоритмы AES и RSA, выводит стандартное вымогательское сообщение, стандартный таймер и запрашивает у жертв средний по сегодняшним меркам выкуп — $300.

Исследователи пишут, что забытые в коде учетные данные — это своего рода веяние времени. Вымогатели как услуга становятся все популярнее, и злоумышленникам больше не нужно обладать глубокими техническими знаниями для осуществления атак. Достаточно оплатить подписку и воспользоваться готовым вредоносным сервисом, который создали другие люди.

Автор SNSLocker явно поступил именно так, не озаботившись даже минимальной кастомизацией малвари. К тому же злоумышленник, видимо, стремился сэкономить: вместо выделенного сервера он держал свой управляющий сервер у провайдера бесплатного виртуального хостинга, который оперативно отреагировал на запрос экспертов Trend Micro и заблокировал малварь. Также оператор SNSLocker использовал легитимный шлюз для приема платежей.

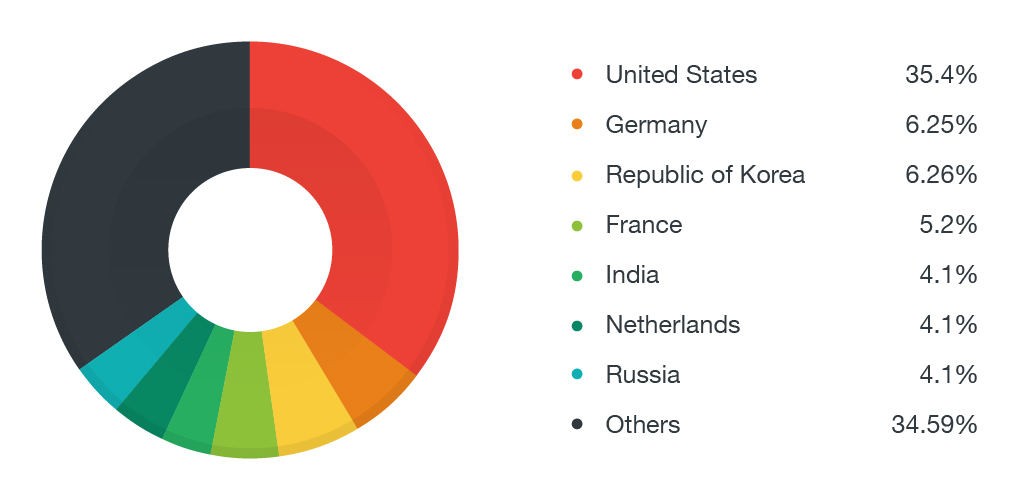

Пока командный сервер еще работал, исследователи воспользовались учетными данными из кода SNSLocker и получили доступ к панели управления малварью, в том числе ко всей статистике и ключам дешифрования. По итогам изучения «изнанки» шифровальщика, исследователи сообщили, что SNSLocker – глобальная угроза, вымогатель атакует пользователей по всему миру, отдавая предпочтение жертвам из США.

Фото: Alamy