Специалисты израильского университета имени Бен-Гуриона представили (PDF) новую технику извлечения данных из закрытых сетей. На этот раз исследователи предложили использовать для передачи информации роутеры или другое сетевое оборудование, но весьма оригинальным способом: данные предлагают передавать посредством контролируемого мигания светодиодов аппаратуры. Атакующему останется лишь вооружиться простейшим видеооборудованием, записать и расшифровать передаваемый устройством сигнал.

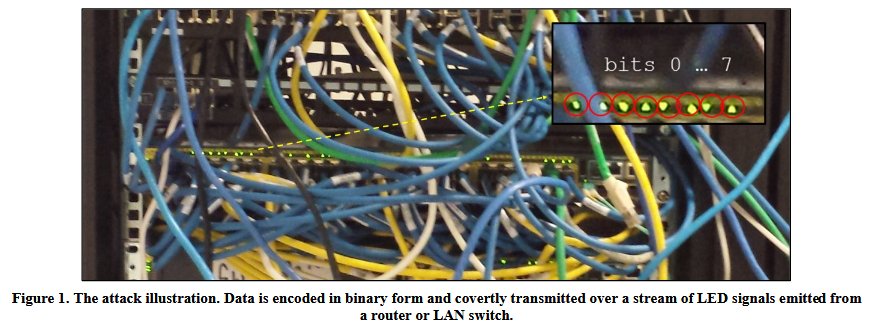

Краеугольным камнем атаки в данном случае является малварь, получившая имя xLED, которой нужно заразить целевой роутер. Вредонос запрограммирован на перехват определенных данных, проходящих через устройство, и последующее преобразование этой информации в двоичный код. Затем xLED перехватывает управление над встроенными в устройство светодиодными индикаторами. Так, включенный диод означает единицу, а выключенный означает ноль.

Информация передается атакующему посредством контролируемого мигания светодиодных индикаторов, которое нужно записать на камеру для последующей расшифровки. Единственным условием для осуществления такой атаки является нахождение роутера в зоне видимости. Впрочем, ранее исследователи из университета имени Бен-Гуриона уже демонстрировали, что для такого рода атак можно использовать даже оснащенный камерой беспилотник, который сможет «заглянуть» в нужное окно здания, или камеру видеонаблюдения. Демонстрацию атаки на видео можно увидеть ниже.

Во время тестов специалисты воссоздали различные сценарии атак и использовали для перехвата LED-сигналов камеры в смартфонах, носимые камеры, камеры видеонаблюдения и так далее. Наилучший результат дало применение оптических сенсоров, так как они способны распознавать LED-сигналы на более высокой скорости, что позволяет создать высокоскоростной канал передачи информации, до 1000 бит в секунду для одного диода.

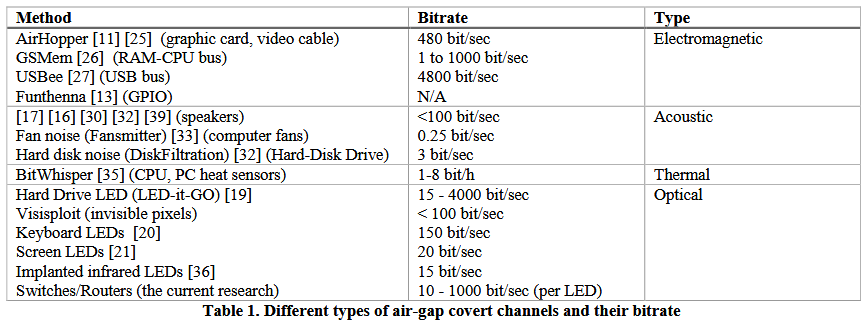

Также исследователи отмечают, что большинство роутеров и других сетевых устройств комплектуются более чем одним светодиодным индикатором, так что передачу данных можно значительно ускорить, задействовав сразу несколько диодов. В таблице ниже можно увидеть сравнение скорости различных нестандартных методик передачи данных, разработанных специалистами. Методика xLED является одной из наиболее быстрых, именно за счет использования нескольких светодиодов одновременно.

Конечно, открытым остается вопрос, зачем атакующему, который уже сумел заразить сетевое оборудование компании малварью, тратить время на передачу данных посредством мигания светодиодов? Но невзирая на определенную непрактичность данного метода, проект xLED является интересным дополнением к другим методиками и техникам извлечения данных с изолированных компьютеров, которые ранее разработали специалисты университета имени Бен-Гуриона:

- USBee: превращает почти любой USB-девайс в RF-трасмиттер для передачи данных с защищенного ПК;

- DiskFiltration: перехватывает информацию посредством записи звуков, которые издает жесткий диск компьютера во время работы компьютера;

- AirHopper: использует FM-приемник в мобильном телефоне, чтобы анализировать электромагнитное излучение, исходящее от видеокарты компьютера, и превращает его в данные;

- Fansmitter: регулирует обороты кулера на зараженной машине, вследствие чего тональность работы кулера изменяется, ее можно прослушивать и записывать, извлекая данные;

- GSMem: передаст данные с зараженного ПК на любой, даже самый старый кнопочный телефон, используя GSM-частоты;

- LED-it-GO: использует для извлечения данных мигание обычного диода-индикатора работы HDD;

- BitWhisper: использует термодатчики и колебания тепловой энергии;

- Безымянная атака, задействующая для передачи информации планшетные сканеры и «умные» лампочки.