Содержание статьи

В прошлый раз мы познакомились с ключевыми целями и показателями эффективности Red Team для процессов ИБ и бизнеса в целом. Мы рассмотрели особенности взаимодействия экспертов наступательной безопасности c Blue Team, нюансы ведения проектов и коммуникации во время работ. При этом мы практически не коснулись внутренней структуры красной команды. Пора исправить это!

Области экспертизы

Рабочий процесс Red Team мало чем отличается от работы R&D-отдела обычной IT-компании: та же стандартная схема «исследование — разработка — развертывание — поддержка — анализ результатов».

Если не брать в расчет специфику некоторых наступательных мероприятий, требующих экзотической экспертизы (например, эксперта по управлению дронами для доставки «полезной нагрузки» в целевую физическую инфраструктуру), то можно выделить ряд базовых специализаций:

- проектный менеджер — отвечает за планирование и организацию рабочего процесса внутри команды, а также взаимодействие с ключевыми фигурами в компании (на английском их обычно называют stakeholders);

- инженер — берет на себя разработку тулз, требующихся для реализации проекта, и автоматизацию задач;

- оператор — отвечает за развертывание, поддержку инструментов автоматизации и их конфигурирование в соответствии с потребностями проекта;

- аналитик — обрабатывает полученные данные, а также составляет TTPs (tactics, techniques and procedures) для достижения целей на каждом из этапов kill chain.

Если бюджет ограничен, некоторые из перечисленных специализаций могут прекрасно сочетаться в одном человеке. Но мы не будем заострять внимание на количестве людей в команде, а выделим области экспертиз Red Team, чтобы на их основе вывести роли.

Ключевое отличие эксперта красной команды от коллег в индустрии — это «наступательная» специфика в его задачах. Другими словами, разработчик в Red Team применяет свои знания для достижения, казалось бы, деструктивных целей (к примеру, выполнение произвольного кода на рабочей станции сотрудника и сокрытие этого от средств защиты, чтобы создать еще одну «точку присутствия» в инфраструктуре), но при этом в масштабах бизнеса эти цели конструктивны и служат оценке эффективности средств защиты и процессов реагирования на инциденты. Или, например, DevOps-инженер превращается в ботмастера и деплоит фермы C2-серверов для вывода данных из инфраструктуры и последующей их обработки. Надеюсь, ты уловил эту специфику.

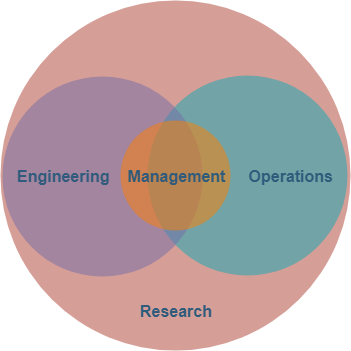

Если разбить множество экспертиз внутри красной команды на четыре больших домена (Research, Engineering, Operations, Management), то получится картина, в которой каждый из этих доменов связан с другими.

Области менеджмента и исследования в определенной степени необходимы для любого эксперта Red Team. Каждый участник команды должен уметь оценить ключевые этапы своей части работ и необходимые ресурсы на каждом из этих этапов, а также уметь донести результаты работы до ключевых лиц (своего руководителя, экспертов Blue Team, бизнес-персон) в понятной им форме.

При этом каждый эксперт не живет в вакууме и во время работы тесно взаимодействует с другими экспертами красной команды. Это значит, что управление проектами — важная компетенция для любого специалиста наступательной безопасности.

Область исследований также фундаментальная и касается спецов любого профиля внутри Red Team. Даже проектный менеджер должен регулярно проводить исследовательские работы в области наступательной безопасности, чтобы понимать TTPs и быть в тренде их развития. Это поможет ему составлять дорожную карту проекта, оценивать ключевые этапы и время на реализацию каждого этапа. При этом очевидно, что все технические специалисты должны вести регулярные исследования в релевантных областях.

Менеджмент и исследования — фундаментальные задачи, с которыми столкнется любой эксперт Red Team. Поэтому при планировании работ всегда необходимо закладывать время на исследования (в большей степени) и управление проектами (в меньшей степени на классический менеджмент и в большей — на прокачку навыков репортинга и коммуникации).

Engineering и Operations — разделы экспертизы, среди которых эксперту придется сделать выбор. Наверняка можно быть девопсом в области наступательных операций, но вот качество и эффективность этих операций требуют узкого фокуса. Рассмотрим возможные роли, которые так или иначе находятся в рамках этих областей.

Продолжение доступно только участникам

Вариант 1. Присоединись к сообществу «Xakep.ru», чтобы читать все материалы на сайте

Членство в сообществе в течение указанного срока откроет тебе доступ ко ВСЕМ материалам «Хакера», позволит скачивать выпуски в PDF, отключит рекламу на сайте и увеличит личную накопительную скидку! Подробнее

Вариант 2. Открой один материал

Заинтересовала статья, но нет возможности стать членом клуба «Xakep.ru»? Тогда этот вариант для тебя! Обрати внимание: этот способ подходит только для статей, опубликованных более двух месяцев назад.

Я уже участник «Xakep.ru»