warning

Подключаться к машинам с HTB рекомендуется только через VPN. Не делай этого с компьютеров, где есть важные для тебя данные, так как ты окажешься в общей сети с другими участниками.

Разведка. Сканирование портов

Добавляем IP-адрес машины в /:

10.10.11.111 forge.htb

И запускаем сканирование портов.

Справка: сканирование портов

Сканирование портов — стандартный первый шаг при любой атаке. Он позволяет атакующему узнать, какие службы на хосте принимают соединение. На основе этой информации выбирается следующий шаг к получению точки входа.

Наиболее известный инструмент для сканирования — это Nmap. Улучшить результаты его работы ты можешь при помощи следующего скрипта.

#!/bin/bashports=$(nmap -p- --min-rate=500 $1 | grep ^[0-9] | cut -d '/' -f 1 | tr '\n' ',' | sed s/,$//)nmap -p$ports -A $1Он действует в два этапа. На первом производится обычное быстрое сканирование, на втором — более тщательное сканирование, с использованием имеющихся скриптов (опция -A).

#!/bin/bashports=$(nmap -p- --min-rate=500 $1 | grep ^[0-9] | cut -d '/' -f 1 | tr '\n' ',' | sed s/,$//)nmap -p$ports -A $1

Мы нашли три открытых порта, один из которых фильтруется:

- порт 21 — служба FTP (фильтруется);

- порт 22 — служба OpenSSH 8.2p1;

- порт 80 — веб‑сервер Apache 2.4.1.

Так как FTP недоступен, а SSH пробивать смысла нет, переходим к тестированию сайта на веб‑сервере. Первым делом осмотримся в поиске точек входа.

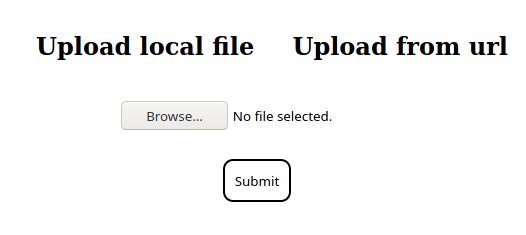

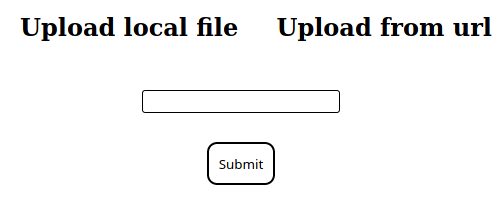

Нас встречает галерея. В верхнем правом углу сайта находим ссылку на форму загрузки файлов. Файл можно загрузить на сервер двумя путями: напрямую и через URL.

Первая мысль — загрузить шелл. Но сервер принимает только картинки, и выполнить вставку кода не получилось. В сервисах, где файлы загружаются через URL, стоит проверить наличие уязвимости SSRF.

Справка: SSRF

SSRF — это атака на сервер, в результате которой злоумышленник получает возможность отправлять запросы от имени скомпрометированного хоста. SSRF может быть использована в DoS-кампаниях для маскировки реального источника атаки. В таких случаях уязвимый хост выступает в качестве прокси‑сервера.

Для теста SSRF указываем адрес 127.0.0.1. Но получаем сообщение о том, что запрос заблокирован, так как URL включен в черный список.

Тогда возникла идея поискать другие точки — просканировать сайт на предмет скрытого контента.

Справка: сканирование веба c ffuf

Одно из первых действий при тестировании безопасности веб‑приложения — это сканирование методом перебора каталогов, чтобы найти скрытую информацию и недоступные обычным посетителям функции. Для этого можно использовать программы вроде dirsearch и DIRB.

Я предпочитаю легкий и очень быстрый ffuf. При запуске указываем следующие параметры:

-

-w— словарь (я использую словари из набора SecLists); -

-t— количество потоков; -

-u— URL; -

-fc— исключить из результата ответы с кодом 403.

ffuf -u http://forge.htb/FUZZ -fc 403 -t 300 -w directory_2.3_medium.txt

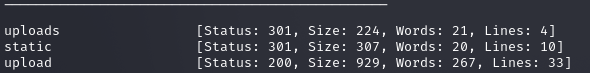

Среди каталогов ничего нового не нашли. Тогда просканируем поддомены. Это может открыть новые сайты для атаки. Используем тот же ffuf, а перебирать будем значение заголовка HOST.

ffuf -u http://forge.htb/ -H "Host: FUZZ.forge.htb" -fc 302 -t 300 -w subdomains-top1million-110000.txt

Находим новый сайт, который добавляем в файл /:

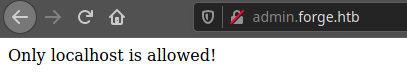

10.10.11.111 admin.forge.htb

Правда, он доступен только для обращения с локального хоста.

Точка входа

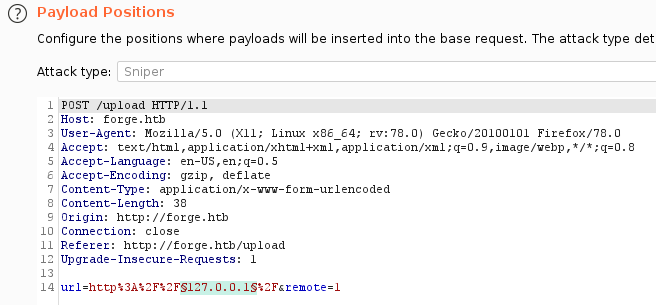

Так как больше ничего интересного не нашли, нужно пытаться пробить SSRF. Поэтому попробуем разные способы указания локального хоста и переберем с помощью Burp Intruder. Перехватываем запрос в Burp Proxy и перенаправляем в Intruder. На вкладке Payload Positions выбираем адрес 127.0.0.1.

Продолжение доступно только участникам

Вариант 1. Присоединись к сообществу «Xakep.ru», чтобы читать все материалы на сайте

Членство в сообществе в течение указанного срока откроет тебе доступ ко ВСЕМ материалам «Хакера», позволит скачивать выпуски в PDF, отключит рекламу на сайте и увеличит личную накопительную скидку! Подробнее

Вариант 2. Открой один материал

Заинтересовала статья, но нет возможности стать членом клуба «Xakep.ru»? Тогда этот вариант для тебя! Обрати внимание: этот способ подходит только для статей, опубликованных более двух месяцев назад.

Я уже участник «Xakep.ru»