Американский хакер Трэвис Гудспид (Travis Goodspeed) проделал большую работу и разработал устройство, которое эмулирует интерфейс USB Device Firmware Update (DFU) и может выдать себя за любое оборудование. В частности, это можно использовать для перехвата новой версии прошивки, которую производитель пытается установить на устройство.

Протокол USB DFU предназначен для обновления прошивки на разных устройствах, а также для извлечения прошивки. Перехват необходим для анализа кода, что позволяет найти уязвимости в прошивке до её установки, создать модифицированную версию и загрузить эксплойт. Раньше у хакера была только одна попытка, но вооружившись устройством Facedancer11, можно экспериментировать сколько угодно: прошивка перехватывается на одном порту USB и сразу копируется на другой компьютер.

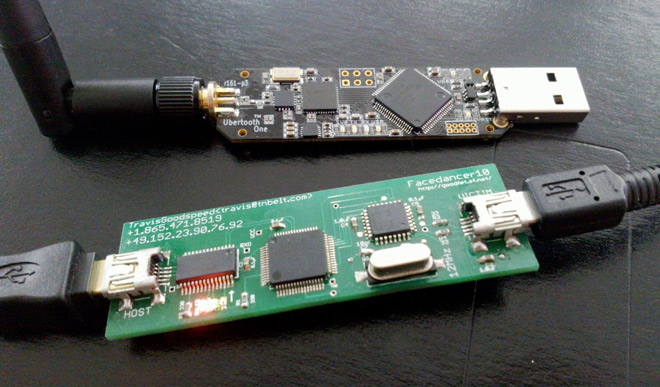

Facedancer11 — слегка модифицированная версия Facedancer10, «заточенная» именно на эмуляцию USB DFU.

Нужно иметь в виду, что стандартной версии устройства Facedancer11 не всегда достаточно для работы: это лишь минимальный эмулятор USB DFU, а ведь нужно эмулировать ещё версию встроенного ПО и, возможно, какие-то другие данные, которые программа может попытаться проверить, прежде чем начать обновление. Так что этот девайс нужно доделывать под свои нужды.

Тем не менее, в общем случае Facedancer11 успешно работает, если указать идентификатор вендора и идентификатор устройства в стандартном формате через двоеточие, например, 0483:DF11, а затем перевести устройство в режим обновления командой ubertooth-util –f.

Сконструировать копию Facedancer11 можно самостоятельно, скачав CAD-файлы в архиве facedancer11.zip и прочитав инструкцию по сборке. Автор также готов выслать платы кому угодно по цене 5 долларов за штуку. Бесплатно высылают студентам и безработным. Принимаются к оплате любые валюты, в том числе биткоины.