Сноуден и последующие разоблачения действий спецслужб поставили под сомнение целостность некоторых из реализаций базовых криптографических функций и криптографических устройств, используемых в защищённых приложениях и коммуникациях через интернет. Есть серьёзные вопросы насчёт алгоритмов и насчёт реализации этих алгоритмов в программном обеспечении и, особенно, в аппаратном обеспечении.

Проблемы с алгоритмами являются уделом математиков и криптографов, но вот вопросы реализации алгоритмов можно решать уже сейчас. В этом уверен Рэнди Буш (Randy Bush), основатель организации CrypTech, ведущей разработку проекта аппаратного модуля безопасности (Hardware Security Module, HSM) нового поколения, основанного на открытых и надёжных стандартах, на открытом и проверенном оборудовании.

Проект объединяет вокруг себя несколько известных инженеров и специалистов. Ключевая команда состоит из 15 человек, среди них есть и Якоб Аппельбаум из проекта Tor, и Василий Долматов из Московского государственного университета.

За прошедшее с момента запуска проекта время (один год) удалось сделать немало, см. статус. Для текущего прототипирования используется открытая платформа ноутбука Novena на ARM-процессоре (на фото вверху). Она основана на полностью открытом оборудовании, от дизайна до исходного кода всех программных прошивок. В то же время идёт разработка собственной платы CrypTech, летом нынешнего года планируется выслать первые её экземпляры для тестирования.

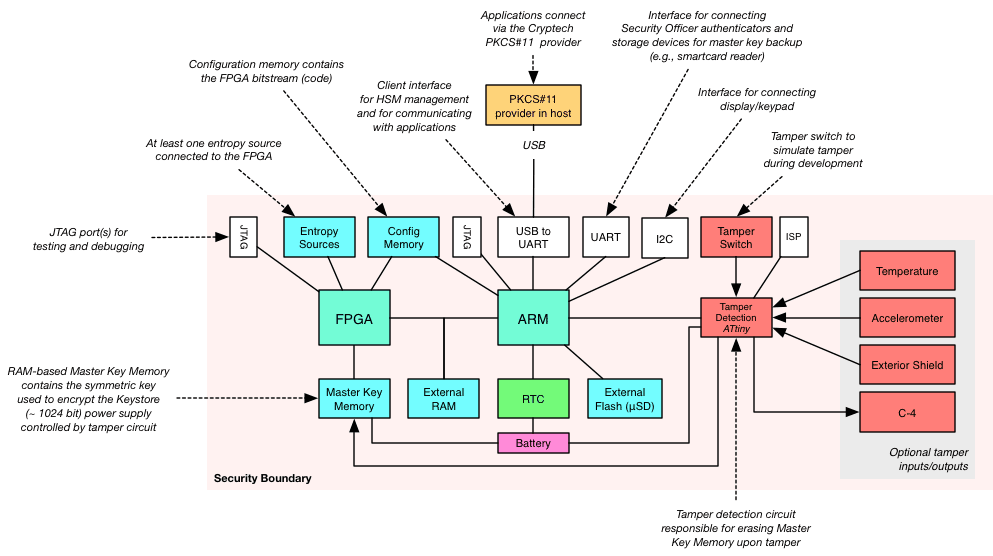

Дизайн аппаратного модуля безопасности CrypTech с пояснениями показан на схеме.

Работа кипит. Изначально планировалось, что создание свободного защищённого HSM займёт 2-3 года, год уже прошёл. Судя по всему, ребята немножко отстают от графика. Но самое главное, что они делают очень важное дело, причём источник финансирования у них только один — пожертвования.