Многие устройства, подключенные к интернету вещей, очень плохо защищены от взлома и это общеизвестный факт. Так, мы уже рассказывали о случаях взлома кофемашин и умных чайников. Но, казалось бы, чем может быть опасен взлом телевизора или кофеварки? Исследователи Кен Манро (Ken Munro) и Эндрю Тирни (Andrew Tierney) из британской фирмы Pen Test Partners продемонстрировали, что уязвимости IoT-устройств могут принести злоумышленникам выгоду. Эксперты создали вымогательскую малварь, заражающую термостаты.

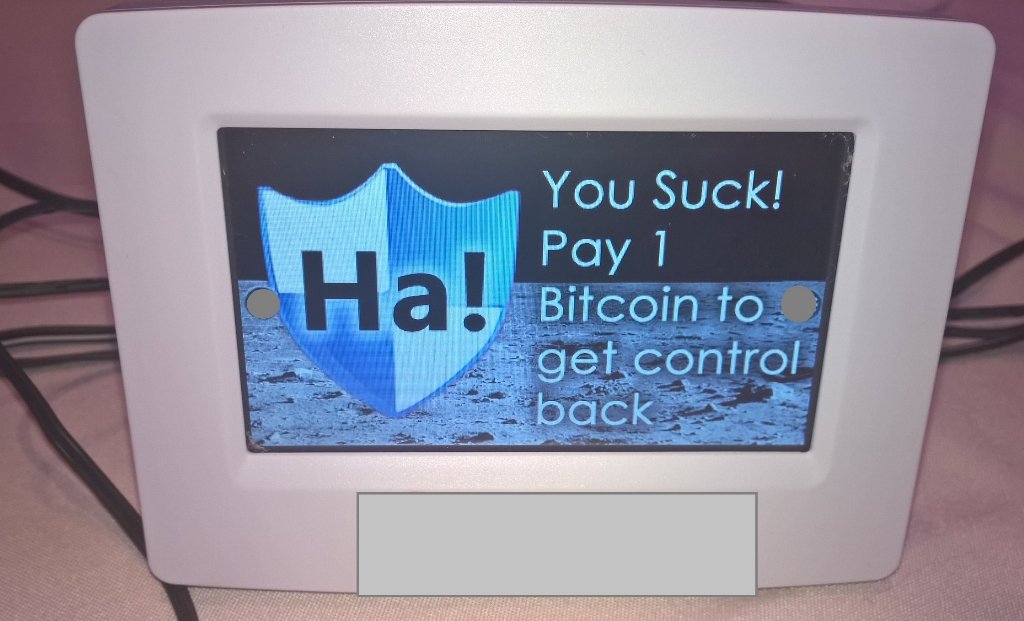

На конференции DEF CON в Лас-Вегасе Манро и Тирни продемонстрировали proof-of-concept вымогателя, который был создан для атак на умные термостаты. Мишенью для своего хака эксперты выбрали устройство с большим дисплеем, которое работает под управлением модифицированной версии Linux и имеет слот для SD-карты, что позволяет пользователям загружать кастомые обои. Ни производителя, ни модель устройства исследователи не называют.

Исследователи рассказывают, что IoT-девайс вообще не проверят, какие именно файлы на него загружают и что именно он запускает. К тому же, практически все процессы термостата работают с root-привилегиями, что только облегчило задачу исследователям. Манро и Тирни загрузили на устройство файл JavaScript, размером 7 Мб, при помощи которого отправили запрос SQL базе данных и заставили Linux выполнить ряд команд.

«Он доводит температуру до 99 градусов [37,2 по Цельсию], а затем запрашивает PIN-код для разблокировки, который меняется каждые 30 секунд. Мы подключили к делу IRC-бота, исполняемый файл обращается к каналу и использует MAC-адрес [устройства] как идентификатор. Чтобы разблокировать устройство, нужно заплатить выкуп в биткоинах», — рассказал Эндрю Тирни.

В данном случае для заражения термостата вымогателем исследователи воспользовались конкретной уязвимостью в этой модели устройств, но отказались раскрывать подробности о баге, так как еще не сообщили о проблеме производителю.

Исследователи признают, что показанная на конференции атака далека от идеала. В настоящее время для взлома термостата нужен либо физический доступ к устройству, либо нужно каким-то образом убедить владельца девайса закачать на него вредоносный файл. Однако Манро и Тирни объяснили, что придумали эту схему атаки буквально за один вечер, собираясь на конференцию, так что у них не было времени, чтобы отточить атаку.

«Вы не просто покупаете IoT-устройство, вы приглашаете людей в свою сеть, понятия не имея, на что способна эта штука», — предупреждает Эндрю Тирни, говоря о небезопасности IoT-устройств в целом.

Фото: Lorenzo Franceschi-Bicchierai/Motherboard