Исследователи из датской компании Securify обнародовали детальное исследование мобильного банкера Marcher. Вредонос известен экспертам с 2013 года: тогда малварь пыталась выманивать данные банковских карт у ничего не подозревающих пользователей, маскируя фишинговые страницы под Google Play. Позже, в 2014 году, Marcher начал «интересоваться» германскими банками, а в последнее время и вовсе демонстрирует большую активность, атакуя более 60 организаций в США, Австралии, Великобритании, Франции, Польше, Турции, Испании и так далее.

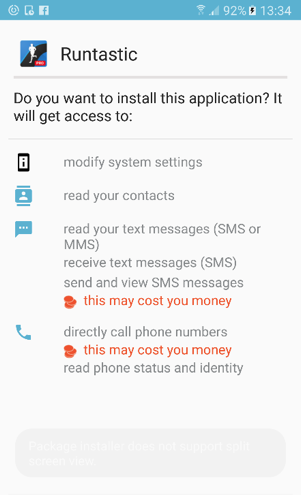

Основной вектор атак – это SMS- или MMS-сообщения, содержащие ссылки на фальшивые версии популярных приложений. Marcher успешно выдает себя за приложения WhatsApp, Runtastic, Netflix, Super Mario Run и многие другие. Разумеется, такая ссылка приведет не в официальный каталог Google Play Store, а на сторонние сайты. Затем, после установки вредоноса, пользователь сам должен будет выдать приложению права администратора и доступ ко всему, к чему только можно. Если даже это не настораживает жертву, Marcher успешно укрепляет свои позиции в системе.

У трояна есть две основных задачи: он отображает очень убедительные фишинговые оверлеи поверх окон различных целевых приложений, а также внимательно следит за содержанием SMS-сообщений пользователя, в надежде перехватить аутентификационные коды онлайн банкинга.

Marcher атакует 117 приложений различных банков и платежных систем, включая BAWAG, ErsteBank, Volksbank, Bank Austria, ING DiBA Banking + Brokerage, Raiffeisen, DKB Banking, Santander MobileBanking, Barclays, Bank of Scotland, Lloyds Bank, Halifax, HSBC, Banco de Brasil, ING Direct Australia Banking, Citi Mobile, PayPal, Garanti. Кроме того, троян пытается похитить информацию о банковской карте, отображая оверлеи поверх таких приложений, как Instagram, Play Store, Facebook, Skype, Viber, WhatsApp Messenger, Gmail и Amazon Shopping.

При этом антивирусы зачастую бессильны против Marcher. Вредонос использует простую технику для обмана популярных защитных решений: обнаружив на зараженном устройстве работающий антивирус, троян не дает пользователю открыть приложение, принудительно возвращая жертву на домашний экран. Даже если антивирус обнаружил угрозу, для дальнейших действий ему, как правило, требуется разрешение пользователя, а последний никак не может что-либо разрешить и взаимодействовать с антивирусом. Вредонос способен обнаруживать решения Norton, BitDefender, Kaspersky, AVG, Avast, Avira и такие популярные утилиты, как CCleaner, Dr.Web Light, CM Security AppLock Antivirus.

Исследователи Securify пишут, что им удалось обнаружить девять Marcher-ботнетов за последние полгода. Один из ботнетов атакует пользователей из Германии, Австрии и Франции и заразил уже более 11 000 устройств (из них 5700 в Германии и 2200 во Франции). На управляющем сервере хакеров хранятся данные более чем о 1300 банковских картах и аккаунтах.

Также аналитики компании изучили C&C-серверы злоумышленников и обнаружили, что операторы малвари в основном концентрируют свои усилия на Android 6.0.1, хотя пользователи других версий операционной системы тоже подвергаются заражению. К примеру, удалось обнаружить более 100 инфицированных устройств, работающих под управлением Android 7.0.

Свои комментарии относительно Marcher и нового исследования дали изданию Softpedia представители компании Bitdefender и «Лаборатории Касперского». Так, специалисты Bitdefender пишут:

«Нередко пользователей Android обманом вынуждают перейти по ссылке из SMS-сообщения, которая ведет на сайт стороннего каталога приложений, распространяющего вредоносное ПО. И хотя по умолчанию Android-устройства не поддерживают установку приложений не из Google Play, на таких сайтах публикуются пошаговые инструкции по отключению данной функциональности. Порой они даже производят поддельное сканирование устройства пользователя и отображают различные предупреждения и всплывающие окна, вроде фейковых обновлений безопасности, создавая ощущение срочности и необходимости установки вредоносного приложения».

К сожалению, Bitdefender мало что может поделать в такой ситуации. Единственный совет, который могут дать специалисты: устанавливать приложения только из официальных каталогов, их, как правило, проверяют. Также перед установкой нового приложения стоит почитать отзывы других пользователей, подозрительное поведение редко остается незамеченным.

«Мобильные банковские трояны активно развивались весь последний год, демонстрируя новые функции и возможности, включая упомянутый механизм обхода защитных решений Android. К примеру, семейство Marcher осуществляет не только обычное перекрытие банковских приложений оверлеем, но перееадресует пользователей с сайтов финансовых организаций на фишинговые страницы. Однако данная техника не будет работать на большинстве версий Android. В 2016 году Trojan-Banker.AndroidOS.Marcher стал одним из наиболее активно распространяемых вредоносов в Австралии», — говорит Роман Унучек, специалист «Лаборатории Касперского».